Übersicht

Diese Richtlinie zur zulässigen Nutzung definiert die Regeln für die ordnungsgemäße Nutzung von IT-Ressourcen des Unternehmens und umfasst Benutzerverhalten, verbotene Handlungen, technische Durchsetzung, Vorfallmeldung und Compliance im Einklang mit führenden Sicherheitsstandards.

Umfassende Benutzerkontrollen

Deckt alle Benutzertypen und Geräte ab, um Missbrauch, Fahrlässigkeit und den Missbrauch von Unternehmens-IKT-Assets zu minimieren.

Risikobasierte Durchsetzung

Kombiniert technische Maßnahmen mit klaren Richtlinienpflichten, um verhaltensbasierte Informationssicherheitsrisiken zu reduzieren.

Integrierte Sensibilisierung und Schulung

Schreibt Richtlinienbestätigung und regelmäßige Auffrischungsschulungen vor, um sicheren, ethischen Systemgebrauch zu festigen.

Rechtliche und regulatorische Ausrichtung

Erfüllt Anforderungen aus ISO/IEC 27001, DSGVO, NIS2 und weiteren für Auditbereitschaft und Compliance.

Vollständige Übersicht lesen

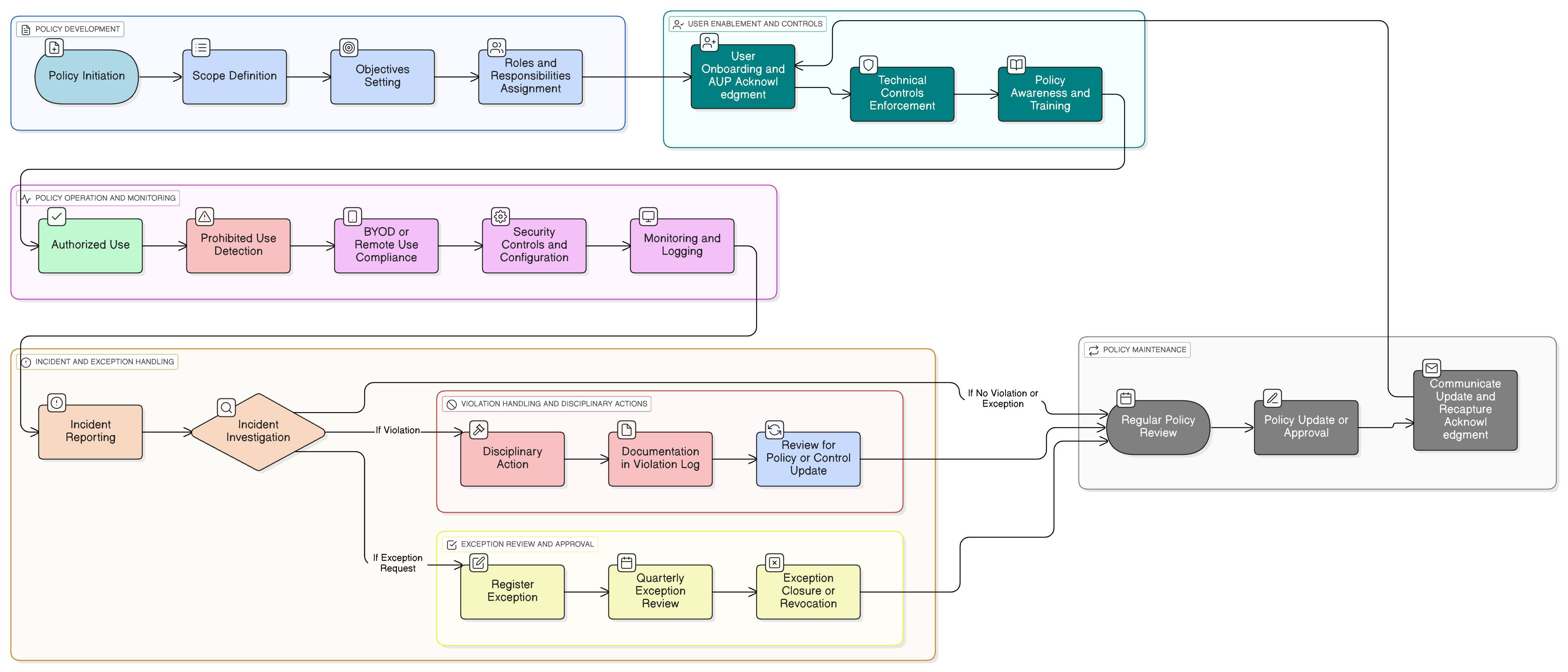

Richtliniendiagramm

Diagramm anklicken, um es in voller Größe anzuzeigen

Inhalt

Geltungsbereich und Regeln der Zusammenarbeit

Benutzerverhalten und Zugriffsregeln

Liste verbotener Aktivitäten

BYOD- und Fernnutzungsanforderungen

Incident-Response und Vorfallmeldung

Ausnahmemanagement und Disziplinarverfahren

Framework-Konformität

🛡️ Unterstützte Standards & Frameworks

Dieses Produkt ist auf die folgenden Compliance-Frameworks ausgerichtet, mit detaillierten Klausel- und Kontrollzuordnungen.

| Framework | Abgedeckte Klauseln / Kontrollen |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 5(1)(f)Article 32Recital 39

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Verwandte Richtlinien

Informationssicherheitsleitlinie

Legt grundlegende Verhaltenserwartungen und das Commitment der obersten Leitung zur zulässigen Nutzung fest.

Zugriffskontrollrichtlinie

Definiert Berechtigungen und Zugriffsrechte in Bezug auf Benutzer, Systeme und Datenzugriff und setzt damit Grenzen der zulässigen Nutzung direkt durch.

Risikomanagement-Richtlinie

Adressiert verhaltensbezogene Risiken und unterstützt Risikoüberwachung sowie Risikobehandlungsmaßnahmen im Zusammenhang mit benutzergetriebenen Bedrohungen.

Onboarding- und Offboarding-Richtlinie

Stellt sicher, dass Bedingungen der zulässigen Nutzung beim Eintritt bestätigt und beim Austritt Zugriffsrechte entzogen werden.

Telearbeitsrichtlinie

Erweitert Bestimmungen zur zulässigen Nutzung auf Remote- und hybride Umgebungen.

Über Clarysec-Richtlinien - Richtlinie zur zulässigen Nutzung

Wirksame Sicherheitsgovernance erfordert mehr als nur Worte; sie verlangt Klarheit, Rechenschaftspflicht und eine Struktur, die mit Ihrer Organisation skaliert. Generische Vorlagen scheitern häufig und erzeugen Unklarheiten durch lange Absätze und nicht definierte Rollen. Diese Richtlinie ist so konzipiert, dass sie das operative Rückgrat Ihres Sicherheitsprogramms bildet. Wir weisen Verantwortlichkeiten den spezifischen Rollen zu, die in einem modernen Unternehmen vorhanden sind, einschließlich Chief Information Security Officer (CISO), IT- und Informationssicherheitsteams und relevanten Lenkungsausschüssen, und stellen so klare Rechenschaftspflicht sicher. Jede Anforderung ist eine eindeutig nummerierte Klausel (z. B. 5.1.1, 5.1.2). Diese atomare Struktur macht die Richtlinie leicht umsetzbar, ermöglicht Audits gegen spezifische Kontrollen und erlaubt eine sichere Anpassung, ohne die Dokumentintegrität zu beeinträchtigen – wodurch sie sich von einem statischen Dokument zu einem dynamischen, umsetzbaren Rahmenwerk entwickelt.

Mehrschichtige Rollen-Rechenschaftspflicht

Weist Durchsetzung, Eskalation und Compliance-Überprüfung getrennten Teams zu: oberste Leitung, IT, Personalwesen, Recht und alle Benutzer.

Integrierter Ausnahme-Workflow

Definiert granulare Schritte der Ausnahmebehandlung mit Genehmigungs-Workflows, Kontrollen, Auditnachweis und regelmäßiger Überprüfung für eine sichere nicht standardmäßige Nutzung.

Automatisierte Überwachung und Reaktion

Ermöglicht die Erkennung von Richtlinienverstößen in Echtzeit, Audit-Protokollierung und die Einleitung von Vorfallmanagement für schnelle Eindämmung und Beweissicherung.

Häufig gestellte Fragen

Von Führungskräften – für Führungskräfte

Diese Richtlinie wurde von einer Sicherheitsführungskraft mit über 25 Jahren Erfahrung in der Implementierung und Auditierung von ISMS-Frameworks für globale Unternehmen verfasst. Sie ist nicht nur als Dokument gedacht, sondern als belastbares Rahmenwerk, das einer Prüfung durch Auditoren standhält.

Verfasst von einem Experten mit folgenden Qualifikationen:

Abdeckung & Themen

🏢 Zielabteilungen

🏷️ Themenabdeckung

Diese Richtlinie ist 1 von 37 im vollständigen Enterprise-Paket

67% sparenAlle 37 Enterprise-Richtlinien für €599, statt €1.813 beim Einzelkauf.

Zum vollständigen Enterprise-Paket →