Prezentare generală

Această politică de utilizare acceptabilă definește regulile pentru utilizarea corespunzătoare a resurselor IT ale companiei, acoperind comportamentul utilizatorilor, acțiunile interzise, aplicarea tehnică, raportarea și conformitatea, în linie cu cele mai importante standarde de securitate.

Controale complete pentru utilizatori

Acoperă toate tipurile de utilizatori și dispozitive pentru a minimiza utilizarea necorespunzătoare, neglijența și abuzul de active IT corporative.

Aplicare bazată pe risc

Combină măsuri de atenuare cu obligații clare ale utilizatorilor pentru a reduce riscurile de securitate bazate pe comportament.

Conștientizare și instruire integrate

Impune confirmarea luării la cunoștință a politicii și instruire periodică pentru a consolida utilizarea sigură și etică a sistemelor.

Aliniere juridică și de reglementare

Îndeplinește cerințe din ISO/IEC 27001, GDPR, NIS2 și altele pentru pregătirea pentru audit.

Citește prezentarea completă

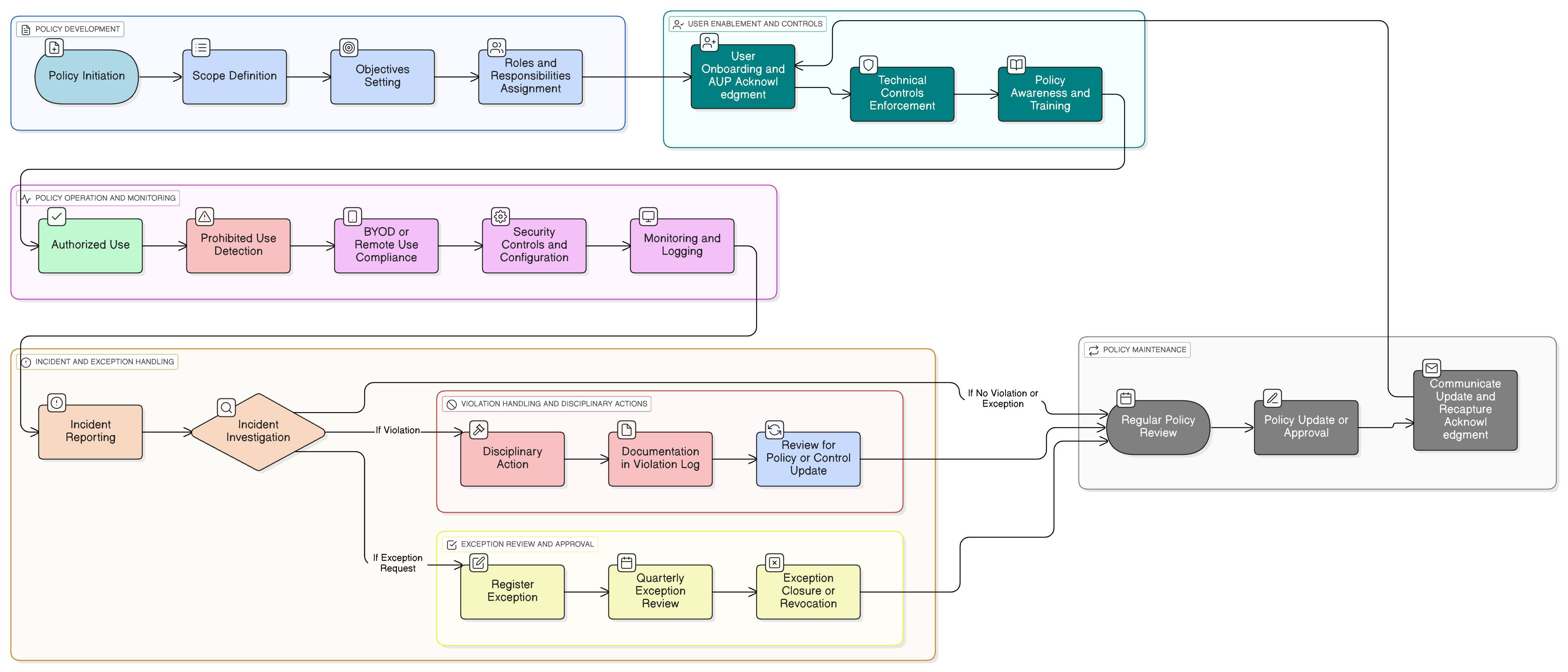

Diagramă politică

Faceți clic pe diagramă pentru a vizualiza dimensiunea completă

Conținut

Domeniu de aplicare și reguli de interacțiune

Comportamentul utilizatorilor și reguli de acces

Listă de activități interzise

Cerințe pentru aducerea propriului dispozitiv (BYOD) și utilizare la distanță

Răspuns la incidente și raportare

Proces de excepție de la politică și proces disciplinar

Conformitate cu cadrul

🛡️ Standarde și cadre suportate

Acest produs este aliniat cu următoarele cadre de conformitate, cu mapări detaliate ale clauzelor și controalelor.

| Cadru | Clauze / Controale acoperite |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 5(1)(f)Article 32Recital 39

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Politici conexe

P01 Politica de securitate a informației

Stabilește așteptările fundamentale privind comportamentul și angajamentul conducerii de vârf pentru utilizarea acceptabilă.

Politica de control al accesului

Definește permisiunile și drepturile de acces asociate utilizatorilor, sistemelor și accesului la date, aplicând direct limitele utilizării acceptabile.

Politica de management al riscurilor

Abordează riscurile legate de comportament și susține activitățile de monitorizare a riscurilor și tratamentul riscului asociate amenințărilor determinate de utilizatori.

Politica de integrare și încetare a personalului

Asigură că termenii de utilizare acceptabilă sunt confirmați la înrolare și că are loc retragerea accesului la plecare.

Politica de telemuncă

Extinde prevederile de utilizare acceptabilă la accesul la distanță și medii hibride.

Despre politicile Clarysec - Politica de utilizare acceptabilă

Guvernanța eficientă a securității necesită mai mult decât formulări; necesită claritate, responsabilitate și o structură care se scalează odată cu organizația. Șabloanele generice eșuează adesea, creând ambiguitate prin paragrafe lungi și roluri nedefinite. Această politică este proiectată să fie coloana vertebrală operațională a programului dvs. de securitate. Atribuim responsabilități rolurilor specifice întâlnite într-o întreprindere modernă, inclusiv ofițerului-șef pentru securitatea informațiilor (CISO), echipelor IT și de securitate a informațiilor și comitetelor relevante, asigurând responsabilitate clară. Fiecare cerință este o clauză numerotată unic (de ex., 5.1.1, 5.1.2). Această structură atomică face politica ușor de implementat, de auditat în raport cu controale specifice și de personalizat în siguranță fără a afecta integritatea documentului, transformând-o dintr-un document static într-un cadru dinamic și aplicabil.

Responsabilitate pe roluri, pe mai multe niveluri

Atribuie aplicarea, escaladarea și revizuirea conformității către echipe distincte: Conducerea de vârf, IT, Resurse umane, Juridic și Conformitate și utilizatorii finali.

Flux de lucru integrat pentru excepții

Definește pași granulari de gestionare a excepțiilor cu aprobare, controale, audit și conformitate și revizuire periodică pentru utilizare sigură, non-standard.

Monitorizare și răspuns automatizate

Permite detectarea în timp real a încălcărilor politicii, jurnalizare de audit și inițierea managementului incidentelor pentru conținere rapidă și colectarea dovezilor de audit.

Întrebări frecvente

Conceput pentru lideri, de către lideri

Această politică a fost elaborată de un lider în securitate cu peste 25 de ani de experiență în implementarea și auditarea cadrelor ISMS pentru organizații globale. Este concepută nu doar ca un document, ci ca un cadru defensibil, care rezistă analizei unui auditor.

Elaborat de un expert care deține:

Acoperire și subiecte

🏢 Departamente țintă

🏷️ Acoperire tematică

Această politică este 1 din 37 în Pachetul complet Enterprise

Economisiți 67%Obțineți toate cele 37 de politici Enterprise pentru €599, în loc de €1.813 individual.

Vezi Pachetul complet Enterprise →