Descripción general

Esta Política de uso aceptable define las reglas para el uso adecuado de los recursos informáticos de la empresa, abarcando el comportamiento del usuario, las acciones prohibidas, la aplicación técnica, la notificación de incidentes y el cumplimiento en línea con las principales normas de seguridad.

Controles integrales de usuarios

Cubre todos los tipos de usuarios y dispositivos para minimizar el uso indebido, la negligencia y el abuso de los activos de TIC corporativos.

Aplicación basada en el riesgo

Combina salvaguardas técnicas con obligaciones claras de los usuarios para reducir los riesgos de seguridad basados en el comportamiento.

Concienciación y formación integradas

Exige el acuse de recibo de la política y formación periódica para reforzar el uso seguro y ético de los sistemas.

Alineación legal y normativa

Cumple requisitos de ISO/IEC 27001, GDPR, NIS2 y otros, para un cumplimiento preparado para auditoría.

Leer descripción completa

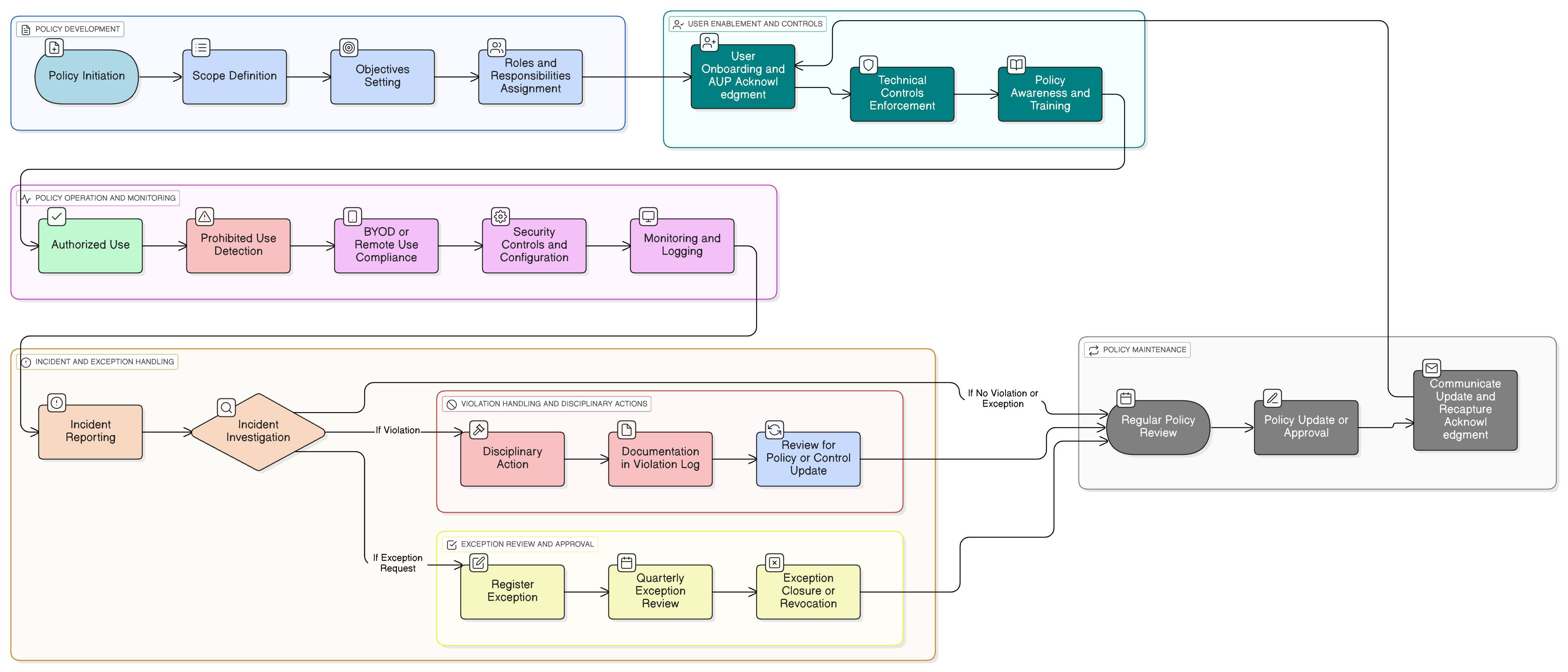

Diagrama de la Política

Haga clic en el diagrama para verlo en tamaño completo

Contenido

Alcance y reglas de interacción

Comportamiento del usuario y reglas de acceso

Lista de actividades prohibidas

Requisitos de Trae tu propio dispositivo (BYOD) y uso remoto

Respuesta a incidentes y notificación

Proceso de excepciones a la política y proceso disciplinario

Cumplimiento de marcos

🛡️ Estándares y marcos compatibles

Este producto está alineado con los siguientes marcos de cumplimiento, con mapeos detallados de cláusulas y controles.

| Marco | Cláusulas / Controles cubiertos |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 5(1)(f)Article 32Recital 39

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Políticas relacionadas

Política de seguridad de la información

Establece las expectativas de comportamiento fundamentales y el compromiso de la alta dirección con el uso aceptable.

Política de control de acceso

Define permisos y derechos asociados con usuarios, sistemas y acceso a datos, aplicando directamente los límites del uso aceptable.

Política de gestión de riesgos

Aborda riesgos relacionados con el comportamiento y respalda actividades de seguimiento y tratamiento asociadas con amenazas impulsadas por el usuario.

Política de incorporación y cese

Garantiza que los términos de uso aceptable se acepten en la incorporación y se revoquen en la desvinculación.

Política de teletrabajo

Extiende las disposiciones de uso aceptable a entornos de trabajo remotos e híbridos.

Sobre las Políticas de Clarysec - Política de uso aceptable

Una gobernanza de la seguridad eficaz requiere más que palabras; exige claridad, rendición de cuentas y una estructura que escale con su organización. Las plantillas genéricas suelen fallar, creando ambigüedad con párrafos largos y roles no definidos. Esta política está diseñada para ser la columna vertebral operativa de su programa de seguridad. Asignamos responsabilidades a roles específicos presentes en una empresa moderna, incluido el Director de Seguridad de la Información (CISO), los equipos de TI y de seguridad de la información y los comités pertinentes, garantizando una rendición de cuentas clara. Cada requisito es una cláusula numerada de forma única (p. ej., 5.1.1, 5.1.2). Esta estructura atómica facilita la implementación, la auditoría frente a controles específicos y la personalización segura sin afectar a la integridad del documento, transformándola de un documento estático en un marco dinámico y accionable.

Rendición de cuentas multicapas por rol

Asigna la aplicación, el escalado y la revisión de cumplimiento a equipos distintos: dirección, TI, RR. HH., legal y usuarios finales.

Flujo de trabajo de excepciones integrado

Define pasos granulares de gestión de excepciones con aprobación, controles, auditoría y revisión periódica para un uso no estándar seguro.

Monitorización y respuesta automatizadas

Permite la detección en tiempo real de infracciones de la política, registro de auditoría e inicio de incidentes para una contención rápida y recopilación de evidencia de auditoría.

Preguntas frecuentes

Diseñado para Líderes, por Líderes

Esta política ha sido elaborada por un líder en seguridad con más de 25 años de experiencia en la implementación y auditoría de marcos ISMS en organizaciones globales. Está diseñada no solo como un documento, sino como un marco defendible que resiste el escrutinio de los auditores.

Elaborado por un experto que cuenta con:

Cobertura y temas

🏢 Departamentos objetivo

🏷️ Cobertura temática

Esta política es 1 de 37 en el Pack Empresarial completo

Ahorre un 67%Obtenga las 37 políticas Empresariales por €599, en lugar de €1.813 individualmente.

Ver Pack Empresarial completo →