Übersicht

Die Zugriffskontrollrichtlinie definiert verbindliche Prinzipien und Kontrollen zur Einschränkung und Verwaltung des Zugriffs auf Systeme, Einrichtungen und Daten auf Basis von Geschäftsrollen und regulatorischen Anforderungen. Sie etabliert Prozesse zur Vergabe von Zugriffsrechten, Berechtigungsüberprüfung und zum Entzug von Zugriffsrechten und stellt sicher, dass nur autorisierte Benutzer Berechtigungen erhalten, die mit ihren Verantwortlichkeiten und Arbeitsanforderungen übereinstimmen.

Starke rollenbasierte Kontrollen

Setzt das Prinzip der minimalen Berechtigung, das Need-to-know-Prinzip und Funktionstrennung um, um Systeme und Daten zu schützen.

Integrierter Identitätslebenszyklus

Koordiniert Zugriffsbereitstellung, Entzug von Zugriffsrechten und Aktualisierungen mit HR- und technischen Workflows.

Regulatorische Ausrichtung

Entwickelt zur Erfüllung von ISO/IEC 27001, NIST SP 800-53, DSGVO, NIS2, DORA und COBIT-Standards.

Automatisierte Zugriffsüberprüfungen

Erfordert nachweisbasierte, vierteljährliche Überprüfungen von Zugriffsrechten und privilegiertem Zugriff.

Umfassender Geltungsbereich

Gilt für alle Benutzer, Systeme und hybride Umgebungen einschließlich Bring-Your-Own-Device (BYOD) und Zugang Dritter.

Vollständige Übersicht lesen

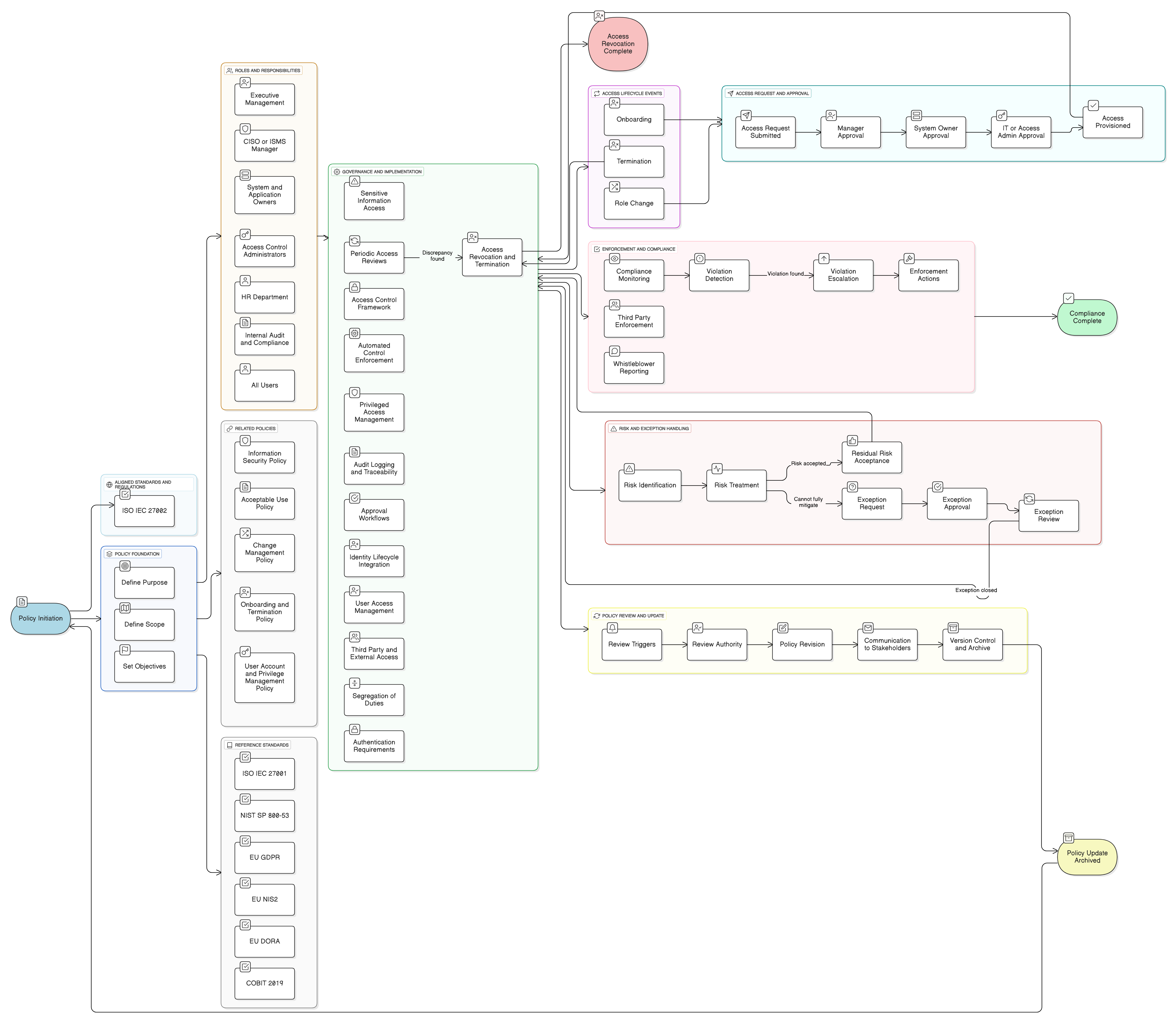

Richtliniendiagramm

Diagramm anklicken, um es in voller Größe anzuzeigen

Inhalt

Geltungsbereich und Regeln der Zusammenarbeit

Genehmigungs- und Widerrufs-Workflows

Privilegiertes Zugriffsmanagement (PAM)

Identitätslebenszyklus-Integration

Tests von Drittparteien und Lieferanten

Regelmäßige Zugriffsüberprüfungen

Framework-Konformität

🛡️ Unterstützte Standards & Frameworks

Dieses Produkt ist auf die folgenden Compliance-Frameworks ausgerichtet, mit detaillierten Klausel- und Kontrollzuordnungen.

| Framework | Abgedeckte Klauseln / Kontrollen |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

5(1)(f)32(1)(b)Recital 39

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Verwandte Richtlinien

Informationssicherheitsleitlinie

Definiert das Sicherheitsengagement der Organisation und übergeordnete Erwartungen an die Zugangskontrolle.

Richtlinie zur zulässigen Nutzung

Legt Verhaltensbedingungen für Zugriff und Benutzer-Rechenschaftspflicht für verantwortungsvolle Systemnutzung fest.

Änderungsmanagement

Regelt, wie Änderungen an Zugriffskonfigurationen, Rollen oder Gruppenstrukturen sicher umgesetzt und getestet werden müssen.

Onboarding- und Offboarding-Richtlinie

Steuert die Initiierung und den Entzug von Zugriffsrechten gemäß Ereignissen im Benutzerlebenszyklus.

Richtlinie zur Verwaltung von Benutzerkonten und Berechtigungen

Operationalisiert Kontrollen auf Kontoebene und ergänzt diese Richtlinie um Leitlinien zur technischen Durchsetzung des Zugriffs.

Über Clarysec-Richtlinien - Zugriffskontrollrichtlinie

Wirksame Sicherheitsgovernance erfordert mehr als nur Worte; sie verlangt Klarheit, Rechenschaftspflicht und eine Struktur, die mit Ihrer Organisation skaliert. Generische Vorlagen scheitern häufig und erzeugen Unklarheit durch lange Absätze und nicht definierte Rollen. Diese Richtlinie ist darauf ausgelegt, das operative Rückgrat Ihres Sicherheitsprogramms zu sein. Wir weisen Verantwortlichkeiten den spezifischen Rollen zu, die in einem modernen Unternehmen vorkommen, einschließlich des Chief Information Security Officer (CISO), IT- und Sicherheitsteams sowie relevanter Ausschüsse, und stellen so klare Rechenschaftspflicht sicher. Jede Anforderung ist eine eindeutig nummerierte Klausel (z. B. 5.1.1, 5.1.2). Diese atomare Struktur erleichtert die Implementierung, das Auditieren gegen spezifische Kontrollen und die sichere Anpassung, ohne die Dokumentintegrität zu beeinträchtigen – und verwandelt das Dokument von einem statischen Dokument in ein dynamisches, umsetzbares Rahmenwerk.

Automatisierte Durchsetzung und automatisierte Warnmeldungen

Integriert automatisierte Zugriffsbereitstellung und automatisierte Warnmeldungen bei fehlgeschlagener Deprovisionierung, verwaisten Benutzerkonten und Zugriffsverstößen.

Detaillierte Ausnahmeverfolgung

Erfordert Begründung, Genehmigung und regelmäßige Überprüfung für alle Zugriffskontrollausnahmen und minimiert unkontrollierte Risiken.

Nahtlose Sicherheit für Drittparteien

Schreibt vertraglich durchgesetzten, zeitlich begrenzten und überwachten Zugriff für externe Lieferanten und Partner vor.

Häufig gestellte Fragen

Von Führungskräften – für Führungskräfte

Diese Richtlinie wurde von einer Sicherheitsführungskraft mit über 25 Jahren Erfahrung in der Implementierung und Auditierung von ISMS-Frameworks für globale Unternehmen verfasst. Sie ist nicht nur als Dokument gedacht, sondern als belastbares Rahmenwerk, das einer Prüfung durch Auditoren standhält.

Verfasst von einem Experten mit folgenden Qualifikationen:

Abdeckung & Themen

🏢 Zielabteilungen

🏷️ Themenabdeckung

Diese Richtlinie ist 1 von 37 im vollständigen Enterprise-Paket

67% sparenAlle 37 Enterprise-Richtlinien für €599, statt €1.813 beim Einzelkauf.

Zum vollständigen Enterprise-Paket →