Översikt

Denna policy för godtagbar användning definierar reglerna för korrekt användning av företagets IT-resurser och omfattar användarbeteende, förbjudna handlingar, tekniskt genomdrivande, rapportering och regelefterlevnad i linje med ledande säkerhetsstandarder.

Omfattande användarkontroller

Omfattar alla användartyper och enheter för att minimera missbruk, vårdslöshet och övergrepp av företagets IT-tillgångar.

Riskbaserat genomdrivande

Kombinerar tekniska skyddsåtgärder med tydliga användarförpliktelser för att minska beteendebaserade säkerhetsrisker.

Integrerad medvetenhet och utbildning

Kräver policybekräftelse och regelbunden utbildning för att förstärka säker och etisk systemanvändning.

Juridisk och regulatorisk anpassning

Uppfyller krav från ISO/IEC 27001, GDPR, NIS2 och fler för revisionsberedskap.

Läs fullständig översikt

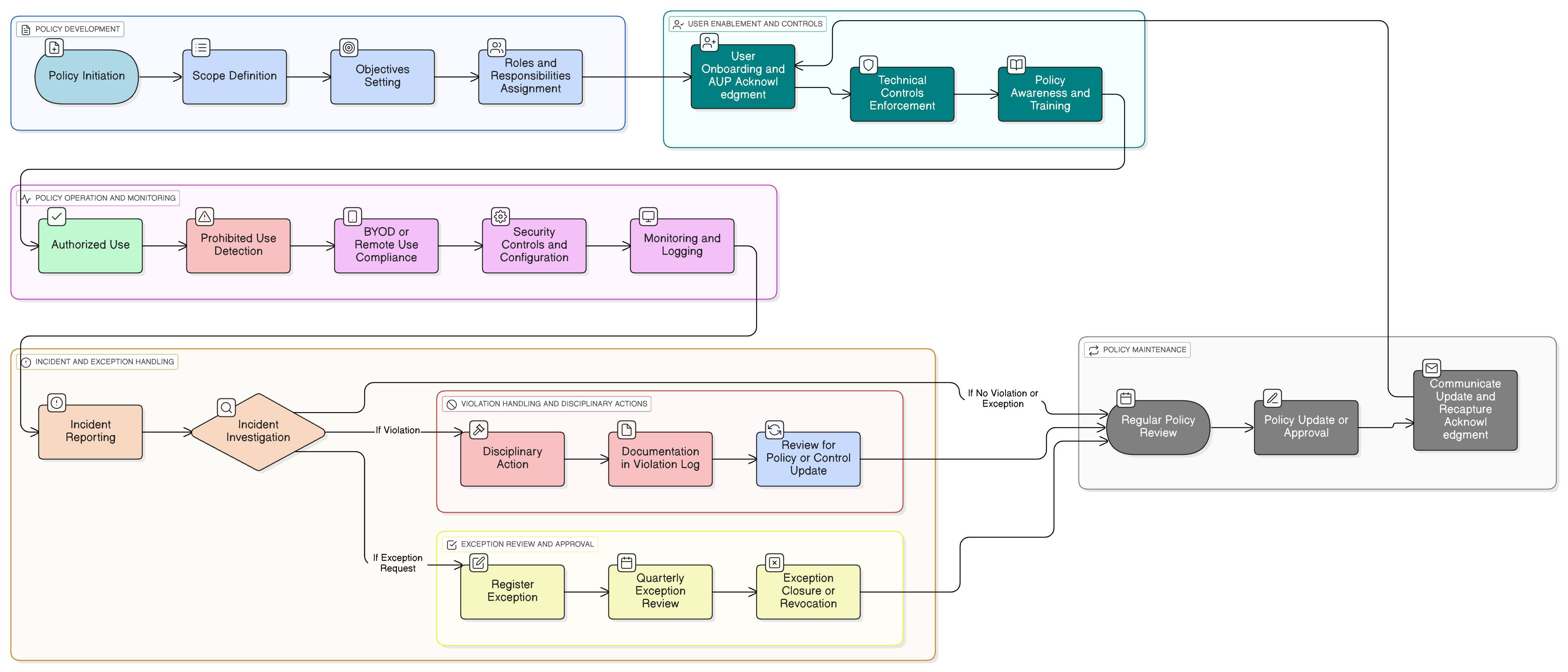

Policydiagram

Klicka på diagrammet för att visa i full storlek

Innehåll

Omfattning och regler för engagemang

Användarbeteende och åtkomstregler

Lista över förbjudna aktiviteter

Krav för Bring Your Own Device (BYOD) och fjärranvändning

Incidentrespons och incidentrapportering

Policyundantag och disciplinär process

Ramverksefterlevnad

🛡️ Stödda standarder & ramverk

Den här produkten är anpassad till följande efterlevnadsramverk, med detaljerade klausul- och kontrollmappningar.

| Ramverk | Täckta klausuler / Kontroller |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 5(1)(f)Article 32Recital 39

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Relaterade policyer

Informationssäkerhetspolicy

Fastställer grundläggande beteendeförväntningar och högre ledningens åtagande för godtagbar användning av organisationens tillgångar.

Åtkomstkontrollpolicy

Definierar behörigheter och åtkomsträttigheter kopplade till användare, system och dataåtkomst och genomdriver direkt gränser för godtagbar användning.

Riskhanteringspolicy

Behandlar beteenderelaterade risker och stödjer riskövervakning och riskbehandlingsaktiviteter kopplade till användardrivna hot.

Policy för introduktion och avslut

Säkerställer att villkor för godtagbar användning bekräftas vid introduktion och att åtkomst avvecklas vid avslut.

Policy för distansarbete

Utökar bestämmelser för godtagbar användning till distans- och hybridmiljöer.

Om Clarysecs policyer - Policy för godtagbar användning

Effektiv säkerhetsstyrning kräver mer än bara ord; den kräver tydlighet, ansvarsskyldighet och en struktur som skalar med din organisation. Generiska mallar misslyckas ofta och skapar oklarhet med långa stycken och odefinierade roller. Denna policy är konstruerad för att vara den operativa ryggraden i ditt säkerhetsprogram. Vi tilldelar ansvar till de specifika roller som finns i ett modernt företag, inklusive informationssäkerhetschef (CISO), IT-säkerhet och relevanta styrgrupper, vilket säkerställer tydligt ansvar. Varje krav är en unikt numrerad klausul (t.ex. 5.1.1, 5.1.2). Denna atomära struktur gör policyn enkel att införa, revidera mot specifika kontroller och anpassa på ett säkert sätt utan att påverka dokumentintegritet, vilket omvandlar den från ett statiskt dokument till ett dynamiskt, handlingsbart ramverk.

Ansvarsskyldighet för roller i flera lager

Tilldelar genomdrivande, eskalering och granskning av regelefterlevnad till separata team: ledning, IT, HR, juridik och slutanvändare.

Inbyggt arbetsflöde för undantag

Definierar detaljerade steg för undantagshantering med godkännande, kontroller, revision och periodisk översyn för säker icke-standardiserad användning.

Automatiserad övervakning och respons

Möjliggör detektering i realtid av policyöverträdelser, revisionsloggning och initiering av incidenter för snabb begränsning och insamling av revisionsbevis.

Vanliga frågor

Byggd för ledare, av ledare

Denna policy har utarbetats av en säkerhetsledare med över 25 års erfarenhet av att implementera och revidera ISMS-ramverk för globala företag. Den är utformad inte bara som ett dokument, utan som ett robust ramverk som håller för granskning av revisorer.

Författad av en expert med följande meriter:

Täckning & Ämnen

🏢 Målavdelningar

🏷️ Ämnestäckning

Denna policy är 1 av 37 i det fullständiga Enterprise-paketet

Spara 67%Få alla 37 Enterprise-policyer för €599, istället för €1 813 om du köper separat.

Visa fullständigt Enterprise-paket →