Overzicht

Dit Beleid inzake aanvaardbaar gebruik definieert de regels voor correct gebruik van bedrijfs-IT-activa en behandelt gebruikersgedrag, verboden handelingen, technische afdwinging, melding en naleving in lijn met toonaangevende beveiligingsnormen.

Uitgebreide gebruikersbeheersmaatregelen

Omvat alle gebruikerstypen en apparaten om misbruik, nalatigheid en oneigenlijk gebruik van bedrijfs-IT-activa te minimaliseren.

Risicogebaseerde handhaving

Combineert technische beheersmaatregelen met duidelijke gebruikersverplichtingen om gedragsgerelateerde beveiligingsrisico’s te verminderen.

Geïntegreerde bewustwording en training

Verplicht beleidskennisname en regelmatige training om veilig en ethisch systeemgebruik te versterken.

Afstemming op wet- en regelgeving

Voldoet aan vereisten uit ISO/IEC 27001, AVG, NIS2 en meer voor auditgereedheid en naleving.

Volledig overzicht lezen

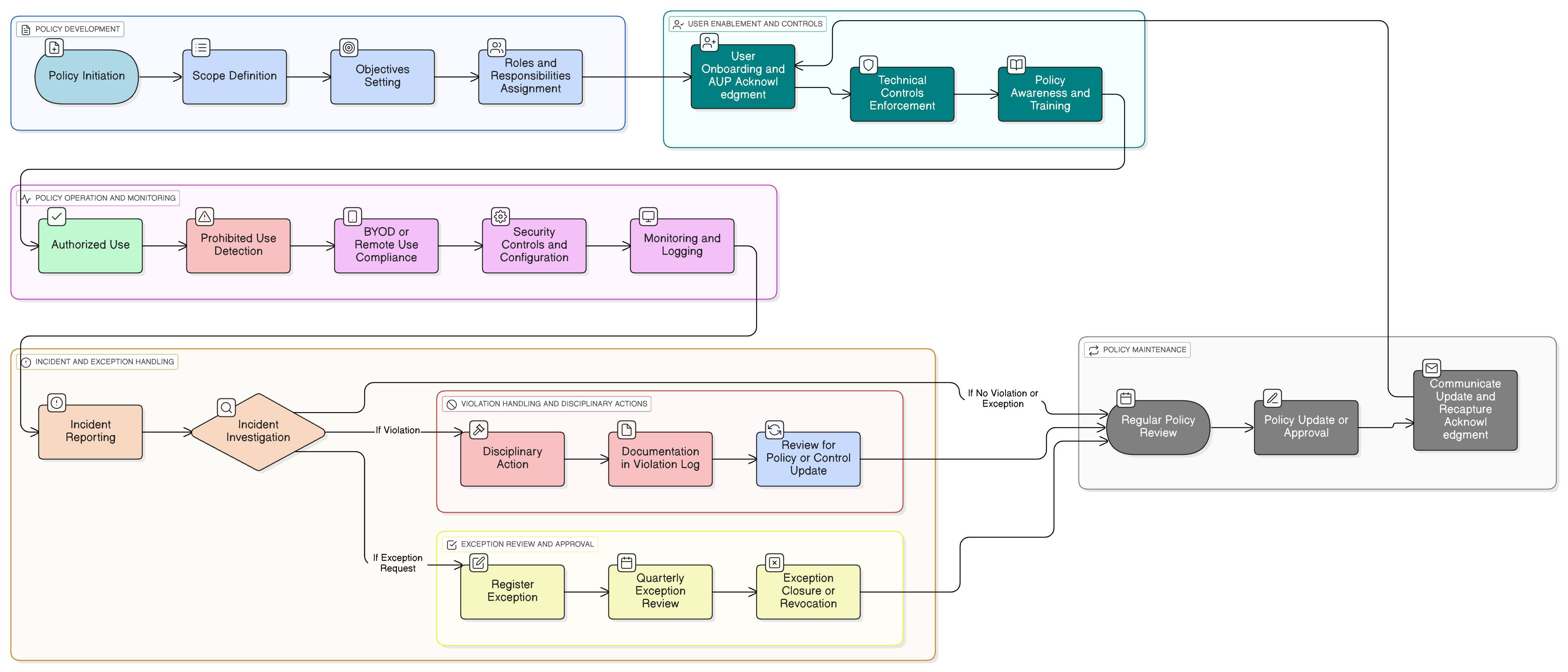

Beleidsdiagram

Klik op het diagram om het op volledige grootte te bekijken

Inhoud

Scope en regels voor gebruik

Gebruikersgedrag en toegangsregels

Lijst met verboden activiteiten

Vereisten voor Bring Your Own Device (BYOD) en gebruik op afstand

Incidentrespons en incidentmelding

Proces voor beleidsuitzonderingen en disciplinaire maatregelen

Framework-naleving

🛡️ Ondersteunde standaarden & frameworks

Dit product is afgestemd op de volgende compliance-frameworks, met gedetailleerde clausule- en controlemappings.

| Framework | Gedekte clausules / Controles |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 5(1)(f)Article 32Recital 39

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Gerelateerde beleidsregels

P01 Informatiebeveiligingsbeleid

Stelt de basisverwachtingen voor gedrag vast en borgt de betrokkenheid van topmanagement bij aanvaardbaar gebruik.

Beleid inzake toegangscontrole

Definieert machtigingen en toegangsrechten voor gebruikers, systemen en gegevenstoegang en handhaaft direct de grenzen van aanvaardbaar gebruik.

Risicobeheerbeleid

Behandelt gedragsgerelateerde risico’s en ondersteunt risicomonitoring en risicobehandelingsactiviteiten die samenhangen met door gebruikers gedreven dreigingen.

Onboarding- en offboardingbeleid

Waarborgt dat voorwaarden voor aanvaardbaar gebruik bij instroom worden bevestigd en bij uitstroom worden ingetrokken.

Beleid inzake werken op afstand

Breidt bepalingen voor aanvaardbaar gebruik uit naar werken op afstand en hybride omgevingen.

Over Clarysec-beleidsdocumenten - Beleid inzake aanvaardbaar gebruik

Effectieve governance van informatiebeveiliging vereist meer dan alleen tekst; het vraagt om duidelijkheid, verantwoordingsplicht en een structuur die meegroeit met uw organisatie. Generieke sjablonen schieten vaak tekort en creëren ambiguïteit door lange alinea’s en ongedefinieerde rollen. Dit beleid is ontworpen als de operationele ruggengraat van uw beveiligingsprogramma. We wijzen verantwoordelijkheden toe aan specifieke rollen die in een moderne onderneming voorkomen, waaronder de Chief Information Security Officer (CISO), IT-beveiliging en relevante commissies, zodat er duidelijke verantwoordingsplicht is. Elke eis is een uniek genummerde clausule (bijv. 5.1.1, 5.1.2). Deze atomische structuur maakt het beleid eenvoudig te implementeren, te auditen tegen specifieke beheersmaatregelen en veilig aan te passen zonder de documentintegriteit aan te tasten, waardoor het verandert van een statisch document in een dynamisch, uitvoerbaar kader.

Meerlagige rolverantwoordingsplicht

Wijst handhaving, escalatie en nalevingsbeoordeling toe aan afzonderlijke teams: management, IT, HR, juridisch en eindgebruikers.

Workflow voor uitzonderingen ingebouwd

Definieert gedetailleerde stappen voor afhandeling van uitzonderingen met goedkeuring, beheersmaatregelen, audit en periodieke beoordeling voor veilig niet-standaard gebruik.

Geautomatiseerde monitoring en respons

Maakt realtime detectie van beleidsovertredingen, auditlogging en initiatie van incidentbeheer mogelijk voor snelle indamming en het verzamelen van auditbewijsmateriaal.

Veelgestelde vragen

Ontwikkeld voor leiders, door leiders

Dit beleid is opgesteld door een securityleider met meer dan 25 jaar ervaring in het implementeren en auditen van ISMS-frameworks voor wereldwijde ondernemingen. Het is niet alleen bedoeld als document, maar als een verdedigbaar kader dat standhoudt onder auditoronderzoek.

Opgesteld door een expert met de volgende kwalificaties:

Dekking & Onderwerpen

🏢 Doelafdelingen

🏷️ Onderwerpdekking

Dit beleid is 1 van 37 in het volledige Enterprise-pakket

Bespaar 67%Ontvang alle 37 Enterprise-beleidsregels voor €599, in plaats van €1.813 afzonderlijk.

Bekijk volledig Enterprise-pakket →