Přehled

Tyto Zásady přípustného užívání definují pravidla pro řádné užívání podnikových IT aktiv, včetně chování uživatelů, zakázaných činností, technického vynucování, hlášení incidentů a souladu v souladu s předními bezpečnostními normami.

Komplexní kontroly uživatelů

Pokrývá všechny typy uživatelů a zařízení s cílem minimalizovat zneužití, nedbalost a zneužívání podnikových IT aktiv.

Vynucování na základě rizik

Kombinuje technická opatření se srozumitelnými povinnostmi uživatelů s cílem snížit bezpečnostní rizika vyplývající z chování.

Integrované povědomí a školení

Vyžaduje potvrzení seznámení s politikou a pravidelné školení pro posílení bezpečného a etického užívání systémů.

Soulad s právními předpisy a regulací

Splňuje požadavky ISO/IEC 27001, GDPR, NIS2 a dalších pro připravenost na audit a soulad.

Přečíst celý přehled

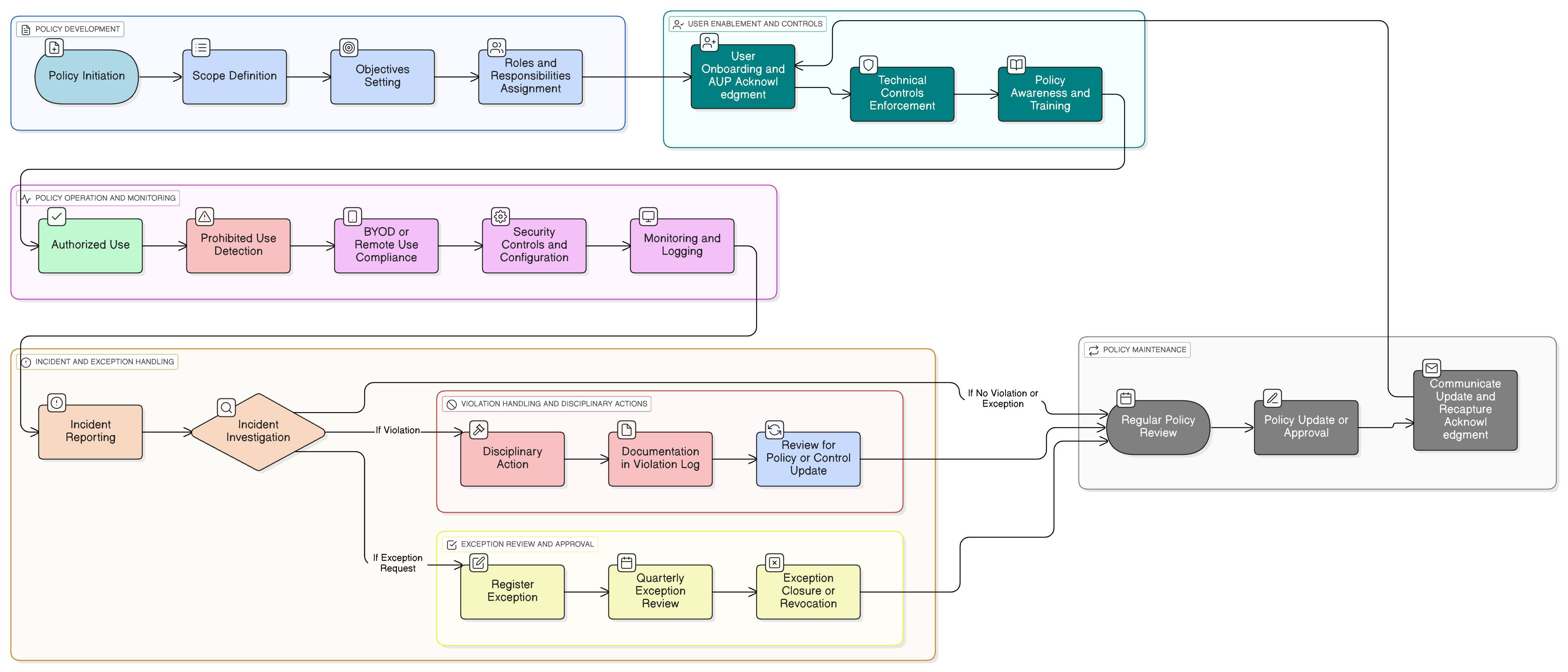

Diagram politiky

Klikněte na diagram pro zobrazení v plné velikosti

Obsah

Rozsah a pravidla zapojení

Chování uživatelů a pravidla přístupu

Seznam zakázaných činností

Požadavky na využívání soukromých zařízení (BYOD) a vzdálené užívání

Reakce na incidenty a hlášení incidentů

Proces výjimek z politik a disciplinární proces

Soulad s rámcem

🛡️ Podporované standardy a rámce

Tento produkt je v souladu s následujícími rámci dodržování předpisů s podrobnými mapováními doložek a kontrol.

| Rámec | Pokryté doložky / Kontroly |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 5(1)(f)Article 32Recital 39

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Související zásady

Politika informační bezpečnosti

Stanovuje základní očekávání chování a závazek vrcholového vedení k přípustnému užívání.

Politika řízení přístupu

Definuje oprávnění a přístupová práva spojená s uživateli, systémy a přístupem k datům a přímo vynucuje hranice přípustného užívání.

Politika řízení rizik

Řeší rizika související s chováním a podporuje monitorování a činnosti ošetření rizik spojené s hrozbami vyvolanými uživateli.

Politika nástupu a ukončení

Zajišťuje, že podmínky přípustného užívání jsou potvrzeny při nástupu a přístupy jsou odebrány při odchodu.

Politika práce na dálku

Rozšiřuje ustanovení o přípustném užívání na vzdálené a hybridní pracovní prostředí.

O politikách Clarysec - Zásady přípustného užívání

Efektivní správa a řízení bezpečnosti vyžaduje více než jen text; vyžaduje jasnost, odpovědnost a strukturu, která se škáluje s vaší organizací. Obecné šablony často selhávají a vytvářejí nejasnosti prostřednictvím dlouhých odstavců a nedefinovaných rolí. Tato politika je navržena jako provozní páteř vašeho bezpečnostního programu. Přiřazujeme odpovědnosti konkrétním rolím běžným v moderním podniku, včetně ředitele informační bezpečnosti (CISO), IT bezpečnosti a relevantních výborů, čímž zajišťujeme jednoznačnou odpovědnost. Každý požadavek je jedinečně číslovaná doložka (např. 5.1.1, 5.1.2). Tato atomická struktura usnadňuje implementaci, auditování vůči konkrétním kontrolám a bezpečné přizpůsobení bez narušení integrity dokumentu – mění ji ze statického dokumentu na dynamický, proveditelný rámec.

Vícevrstvá odpovědnost rolí

Přiřazuje vynucování, eskalaci a přezkum souladu odděleným týmům: vedení, IT, lidské zdroje (HR), právní a koncoví uživatelé.

Vestavěný pracovní postup pro výjimky

Definuje detailní kroky ošetření výjimek včetně schválení, kontrol, auditu a pravidelného přezkumu pro bezpečné nestandardní užívání.

Automatizované monitorování a reakce

Umožňuje detekci porušení politiky v reálném čase, auditní protokolování a zahájení řízení incidentů pro rychlé zamezení šíření a shromažďování důkazů.

Nejčastější dotazy

Vytvořeno pro lídry, lídry

Tato politika byla vypracována bezpečnostním lídrem s více než 25 lety zkušeností s implementací a auditem rámců ISMS v globálních organizacích. Není navržena pouze jako dokument, ale jako obhajitelný rámec, který obstojí při auditu.

Vypracováno odborníkem s následujícími kvalifikacemi:

Pokrytí a témata

🏢 Cílová oddělení

🏷️ Tematické pokrytí

Tato politika je 1 z 37 v kompletním balíčku Enterprise

Ušetřete 67%Získejte všech 37 politik Enterprise za €599, místo €1 813 při individuálním nákupu.

Zobrazit kompletní balíček Enterprise →