Übersicht

Diese Informationssicherheitsleitlinie definiert das Engagement der Organisation zum Schutz von Informations-Assets, indem sie Governance, Rollen, Compliance-Anforderungen und risikobasierte ISMS-Praktiken in Übereinstimmung mit führenden Normen wie ISO/IEC 27001:2022 festlegt.

Umfassende ISMS-Ausrichtung

Definiert eine klare ISMS-Struktur und Ziele im Einklang mit den Anforderungen der ISO/IEC 27001:2022.

Einheitliches Governance-Modell

Integriert Sicherheitsgovernance über leitende, technische und operative Rollen hinweg, um Rechenschaftspflicht durchzusetzen.

Rechenschaftspflicht für sämtliches Personal

Gilt für Mitarbeiter und Auftragnehmer sowie Drittdienstleister mit klaren Vorgaben zu Schulung, Sensibilisierung und Compliance.

Auditbereitschaft für Compliance

Stellt kontinuierliche Auditbereitschaft sicher und deckt Kontrollen nach GDPR, NIS2, DORA, COBIT und NIST ab.

Vollständige Übersicht lesen

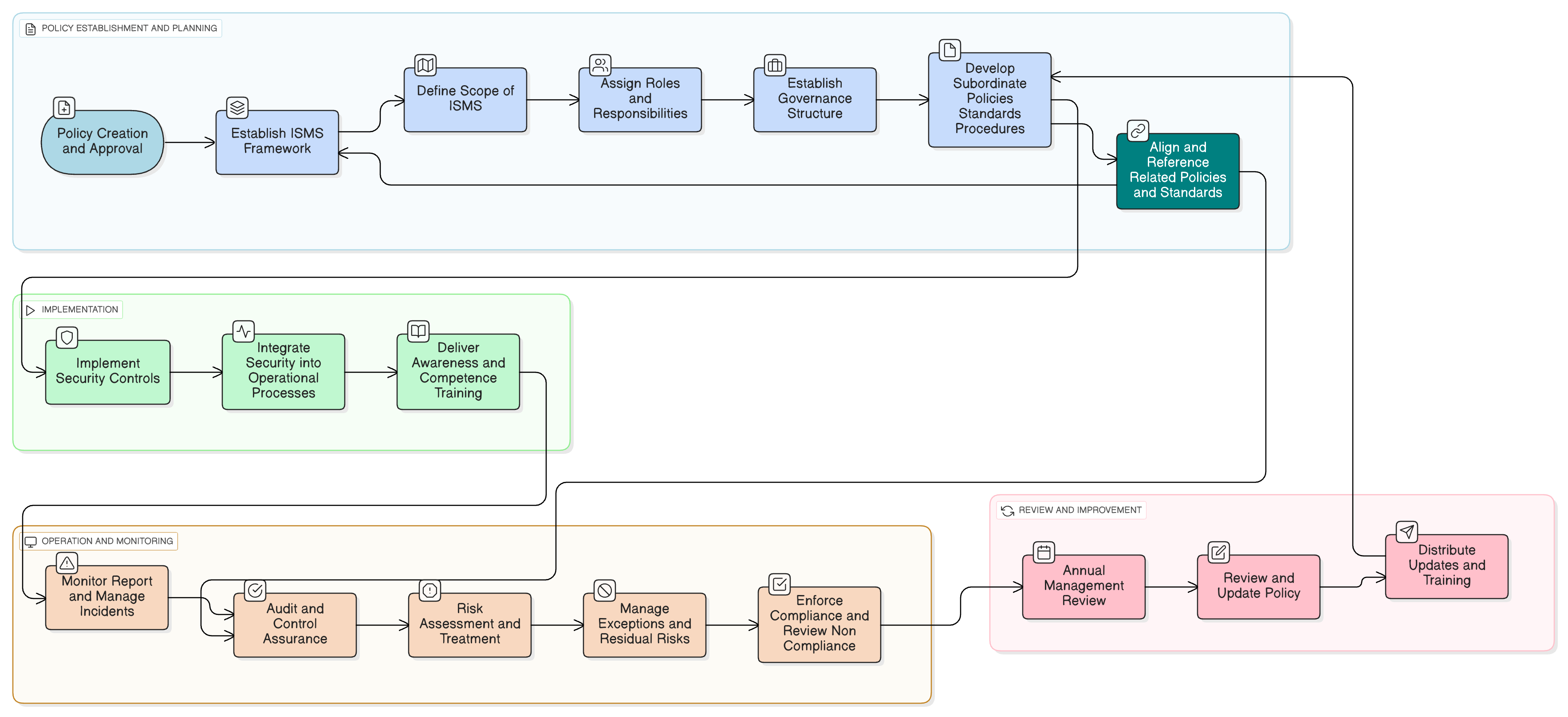

Richtliniendiagramm

Diagramm anklicken, um es in voller Größe anzuzeigen

Inhalt

Zweck, Geltungsbereich und Ziele der Richtlinie

Rollen- und Verantwortlichkeitsmatrix

Governance- und Überprüfungsanforderungen

Sicherheitskontrollbereiche

Risikobehandlung und Ausnahmemanagementprozess

Durchsetzung und Auditbereitschaft

Framework-Konformität

🛡️ Unterstützte Standards & Frameworks

Dieses Produkt ist auf die folgenden Compliance-Frameworks ausgerichtet, mit detaillierten Klausel- und Kontrollzuordnungen.

Verwandte Richtlinien

Richtlinie zu Rollen und Verantwortlichkeiten der Governance

Definiert die Governance-Struktur und Befugnis-Hierarchie, auf die in diesem Dokument verwiesen wird.

Richtlinie zur kontinuierlichen Überwachung der Einhaltung von Audit und Compliance

Beschreibt, wie interne Sicherstellungsmechanismen die Durchsetzung der Richtlinie validieren.

Richtlinie zur zulässigen Nutzung

Setzt Verhaltens-Compliance und den zulässigen Umgang mit Informations-Assets durch.

Zugriffskontrollrichtlinie

Operationalisiert zugriffsbezogene Kontrollen, die aus dieser übergeordneten Richtlinie abgeleitet sind.

Risikomanagement-Richtlinie

Stellt den risikobasierten Kontext für die Auswahl von Kontrollen und die Akzeptanz von Restrisiken bereit.

Über Clarysec-Richtlinien - Informationssicherheitsleitlinie

Wirksame Sicherheitsgovernance erfordert mehr als nur Worte; sie verlangt Klarheit, Rechenschaftspflicht und eine Struktur, die mit Ihrer Organisation skaliert. Generische Vorlagen scheitern häufig und erzeugen Unklarheit durch lange Absätze und nicht definierte Rollen. Diese Richtlinie ist darauf ausgelegt, das operative Rückgrat Ihres Sicherheitsprogramms zu sein. Wir weisen Verantwortlichkeiten den spezifischen Rollen zu, die in einem modernen Unternehmen vorkommen, einschließlich des Chief Information Security Officer (CISO), IT- und Sicherheitsteams sowie relevanter Ausschüsse, und stellen so klare Rechenschaftspflicht sicher. Jede Anforderung ist eine eindeutig nummerierte Klausel (z. B. 5.1.1, 5.1.2). Diese atomare Struktur macht die Richtlinie leicht umsetzbar, ermöglicht Audits gegen spezifische Kontrollen und erlaubt eine sichere Anpassung, ohne die Dokumentintegrität zu beeinträchtigen – wodurch sie sich von einem statischen Dokument zu einem dynamischen, umsetzbaren Rahmenwerk entwickelt.

Formale Ausnahmebehandlung

Schreibt einen dokumentierten Prozess für risikobasierte Ausnahmen von Kontrollen, Genehmigungen und laufende Überprüfung von Richtlinienabweichungen vor.

Verknüpftes Richtlinienrahmenwerk

Verbindet diese Richtlinie direkt mit zugehörigen Verfahren, Zugangskontrolle, Governance und Risikomanagement für nachvollziehbare Compliance.

Versionskontrollierte Aktualisierungen

Erfordert Richtlinienüberprüfungen, Genehmigungen und Verteilung mit vollständiger Revisionsverfolgung, um aktuelle Anforderungen sicherzustellen.

Häufig gestellte Fragen

Von Führungskräften – für Führungskräfte

Diese Richtlinie wurde von einer Sicherheitsführungskraft mit über 25 Jahren Erfahrung in der Implementierung und Auditierung von ISMS-Frameworks für globale Unternehmen verfasst. Sie ist nicht nur als Dokument gedacht, sondern als belastbares Rahmenwerk, das einer Prüfung durch Auditoren standhält.

Verfasst von einem Experten mit folgenden Qualifikationen:

Abdeckung & Themen

🏢 Zielabteilungen

🏷️ Themenabdeckung

Diese Richtlinie ist 1 von 37 im vollständigen Enterprise-Paket

67% sparenAlle 37 Enterprise-Richtlinien für €599, statt €1.813 beim Einzelkauf.

Zum vollständigen Enterprise-Paket →