Prehľad

Táto Politika prijateľného používania definuje pravidlá správneho používania podnikových IT aktív spoločnosti, vrátane správania používateľov, zakázaných činností, technického vynucovania, nahlasovania incidentov a súladu v súlade s poprednými bezpečnostnými normami.

Komplexné používateľské kontroly

Pokrýva všetky typy používateľov a zariadení s cieľom minimalizovať zneužitie, nedbanlivosť a zneužívanie podnikových IT aktív.

Vynucovanie založené na riziku

Kombinuje technologické kontrolné opatrenia s jasnými povinnosťami používateľov s cieľom znížiť bezpečnostné riziká založené na správaní.

Integrované povedomie a školenia

Vyžaduje potvrdenie oboznámenia sa s politikou a pravidelné opakovacie školenia na posilnenie bezpečného a etického používania systémov.

Súlad s právnymi a regulačnými požiadavkami

Spĺňa požiadavky ISO/IEC 27001, GDPR, NIS2 a ďalších predpisov pre pripravenosť na audit.

Čítať celý prehľad

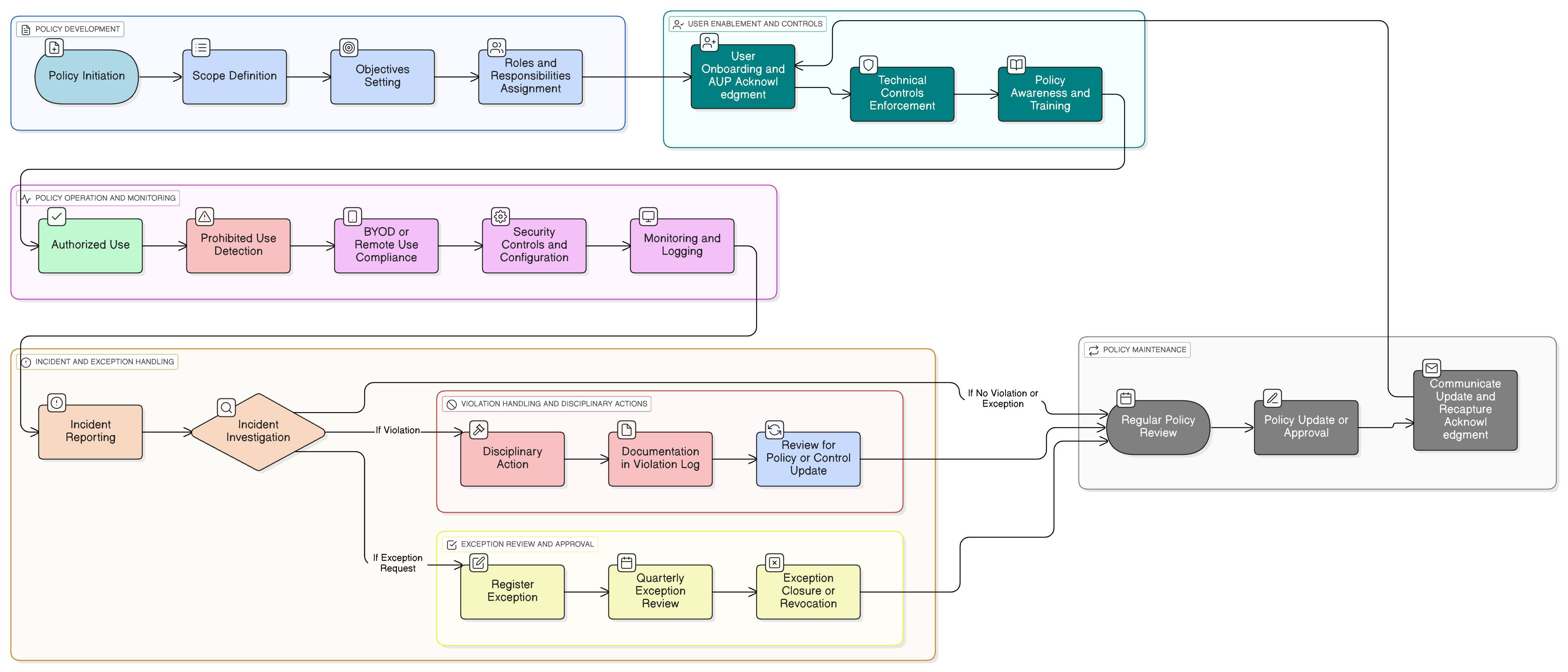

Diagram politiky

Kliknite na diagram pre zobrazenie v plnej veľkosti

Obsah

Rozsah a pravidlá zapojenia

Správanie používateľov a pravidlá prístupu

Zoznam zakázaných činností

Požiadavky na BYOD a vzdialené používanie

Reakcia na incidenty a nahlasovanie

Proces výnimiek z politiky a disciplinárny proces

Súlad s rámcom

🛡️ Podporované štandardy a rámce

Tento produkt je v súlade s nasledujúcimi rámcami dodržiavania predpisov s podrobnými mapovaniami doložiek a kontrol.

| Rámec | Pokryté doložky / Kontroly |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 5(1)(f)Article 32Recital 39

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Súvisiace zásady

Politika informačnej bezpečnosti

Stanovuje základné očakávania správania a záväzok vrcholového vedenia k prijateľnému používaniu.

Politika riadenia prístupu

Definuje prístupové práva a oprávnenia spojené s používateľmi, systémami a prístupom k údajom, čím priamo vynucuje hranice prijateľného používania.

Politika riadenia rizík

Rieši riziká súvisiace so správaním a podporuje monitorovanie rizík a aktivity ošetrenia rizík spojené s hrozbami vyvolanými používateľmi.

Politika nástupu a ukončenia

Zabezpečuje, že podmienky prijateľného používania sú potvrdené pri nástupe a prístupy sú odobraté pri odchode.

Politika práce na diaľku

Rozširuje ustanovenia prijateľného používania na prostredia práce na diaľku a hybridné prostredia.

O politikách Clarysec - Politika prijateľného používania

Efektívne riadenie bezpečnosti si vyžaduje viac než len slová; vyžaduje jasnosť, zodpovednosť a štruktúru, ktorá sa škáluje s vašou organizáciou. Generické šablóny často zlyhávajú a vytvárajú nejednoznačnosť prostredníctvom dlhých odsekov a nedefinovaných rolí. Táto politika je navrhnutá tak, aby bola prevádzkovou chrbticou vášho bezpečnostného programu. Priraďujeme zodpovednosti konkrétnym rolám, ktoré sa nachádzajú v modernom podniku, vrátane riaditeľa informačnej bezpečnosti (CISO), IT bezpečnosti a relevantných výborov, čím zabezpečujeme jasnú zodpovednosť. Každá požiadavka je jedinečne očíslovaná doložka (napr. 5.1.1, 5.1.2). Táto atómová štruktúra uľahčuje implementáciu politiky, auditovanie voči konkrétnym kontrolám a bezpečné prispôsobenie bez narušenia integrity dokumentu, čím sa z nej stáva dynamický, vykonateľný rámec namiesto statického dokumentu.

Viacvrstvová zodpovednosť rolí

Priraďuje vynucovanie, eskaláciu a preskúmanie súladu samostatným tímom: manažment, IT, ľudské zdroje (HR), právne oddelenie a koncoví používatelia.

Zabudovaný pracovný postup pre výnimky

Definuje podrobné kroky ošetrenia výnimiek so schválením, kontrolami, auditom a pravidelným preskúmaním pre bezpečné neštandardné používanie.

Automatizované monitorovanie a reakcia

Umožňuje detekciu porušení politiky v reálnom čase, auditné logovanie a iniciovanie reakcie na incidenty pre rýchle zamedzenie šírenia a zhromažďovanie dôkazov.

Často kladené otázky

Vytvorené pre lídrov, lídrami

Táto politika bola vypracovaná bezpečnostným lídrom s viac ako 25-ročnými skúsenosťami s implementáciou a auditovaním rámcov ISMS pre globálne podniky. Nie je navrhnutá len ako dokument, ale ako obhájiteľný rámec, ktorý obstojí pri audítorskom preskúmaní.

Vypracované odborníkom s nasledovnými kvalifikáciami:

Pokrytie a témy

🏢 Cieľové oddelenia

🏷️ Tematické pokrytie

Táto politika je 1 z 37 v kompletnom balíku Enterprise

Ušetrite 67%Získajte všetkých 37 politík Enterprise za €599, namiesto €1 813 pri individuálnom nákupe.

Zobraziť kompletný balík Enterprise →