Ülevaade

See lubatud kasutuse poliitika määratleb reeglid ettevõtte IT-ressursside nõuetekohaseks kasutamiseks, hõlmates kasutajakäitumist, keelatud tegevusi, tehnilist jõustamist, intsidentidest teavitamist ja vastavust kooskõlas juhtivate turvastandarditega.

Põhjalikud kasutajakontrollid

Hõlmab kõiki kasutajatüüpe ja seadmeid, et minimeerida ettevõtte IT-varade väärkasutust, hooletust ja kuritarvitamist.

Riskipõhine jõustamine

Ühendab tehnilised kontrollimeetmed ja selged kasutajakohustused, et vähendada käitumisest tulenevaid turvariske.

Integreeritud teadlikkus ja koolitus

Nõuab poliitika tutvumiskinnitust ja regulaarset koolitust, et tugevdada turvalist ja eetilist süsteemikasutust.

Õiguslik ja regulatiivne ühtlustamine

Vastab ISO/IEC 27001, GDPR-i, NIS2 ja muude nõuetele auditivalmiduse tagamiseks.

Loe täielikku ülevaadet

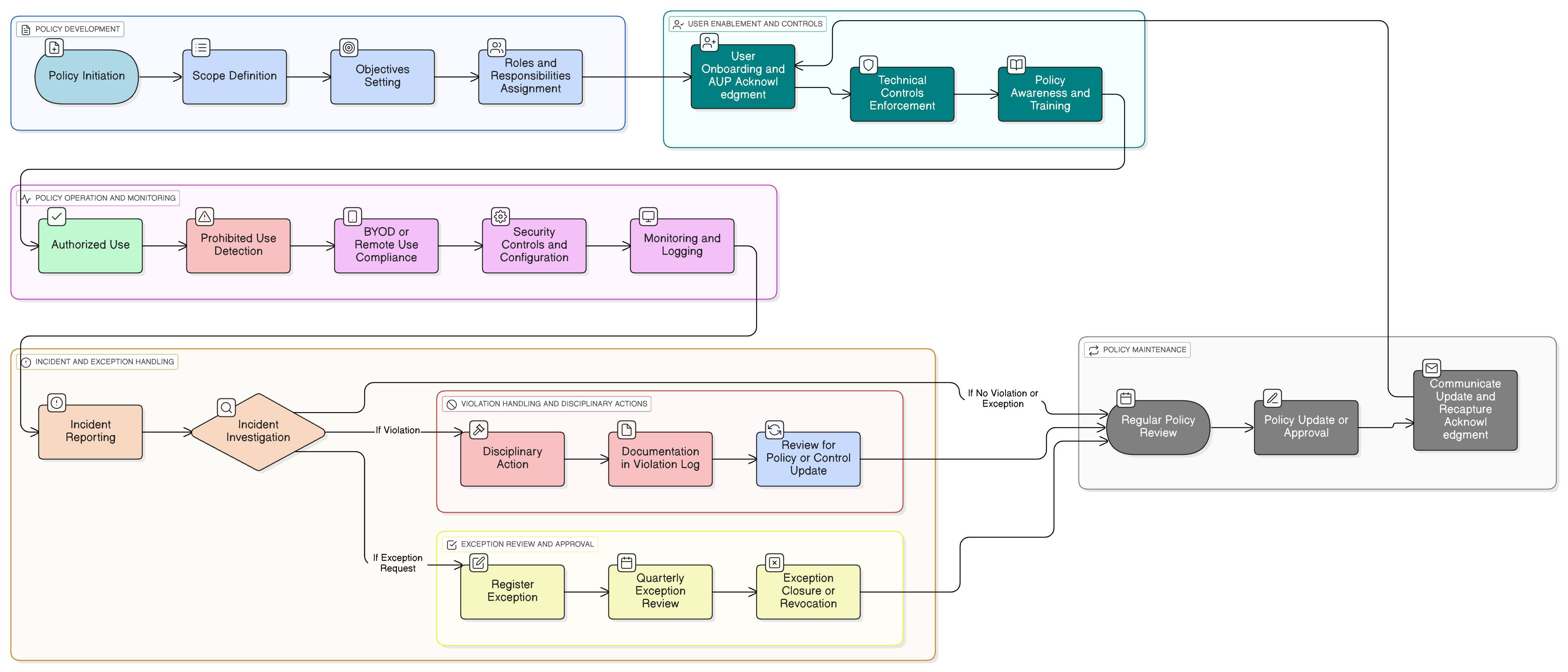

Poliitika diagramm

Klõpsake diagrammil, et vaadata seda täissuuruses

Sisu

Kohaldamisala ja tegutsemisreeglid

Kasutajakäitumine ja juurdepääsureeglid

Keelatud tegevuste loetelu

oma seadme kasutamine (BYOD) ja kaugkasutuse nõuded

Intsidentidele reageerimine ja intsidentidest teavitamine

Poliitika erandite ja distsiplinaarmenetluste protsess

Raamistiku vastavus

🛡️ Toetatud standardid ja raamistikud

See toode on kooskõlas järgmiste vastavusraamistikkudega, üksikasjalike klauslite ja kontrolli kaardistustega.

| Raamistik | Kaetud klauslid / Kontrollid |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 5(1)(f)Article 32Recital 39

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Seotud poliitikad

P01 Infoturbe poliitika

Kehtestab lubatud kasutuse jaoks baasootused käitumisele ja tippjuhtkonna pühendumuse.

Juurdepääsukontrolli poliitika

Määratleb kasutajate, süsteemide ja andmetele juurdepääsuga seotud juurdepääsuõigused, jõustades otseselt lubatud kasutuse piirid.

Riskijuhtimise poliitika

Käsitleb käitumisest tulenevaid riske ning toetab seire ja riski käsitlemise tegevusi, mis on seotud kasutajapõhiste ohtudega.

Töölevõtu ja töösuhte lõpetamise poliitika

Tagab, et lubatud kasutuse tingimused kinnitatakse tööle asumisel ja juurdepääsuõigused eemaldatakse lahkumisel.

Kaugtööpoliitika

Laiendab lubatud kasutuse sätteid kaug- ja hübriidkeskkondade töökorraldustele.

Claryseci poliitikate kohta - Lubatud kasutuse poliitika

Tõhus turbejuhtimine nõuab enamat kui sõnastust; see eeldab selgust, aruandekohustust ja struktuuri, mis skaleerub koos organisatsiooniga. Üldised mallid ebaõnnestuvad sageli, tekitades ebaselgust pikkade lõikude ja määratlemata rollidega. See poliitika on loodud olema teie turbeprogrammi operatiivne selgroog. Määrame vastutused kaasaegses ettevõttes esinevatele konkreetsetele rollidele, sh infoturbejuht, IT-turbe rollid ja asjakohased komiteed, tagades selge aruandekohustuse. Iga nõue on unikaalselt nummerdatud klausel (nt 5.1.1, 5.1.2). See atomaarne struktuur muudab poliitika lihtsaks rakendada, auditeerida konkreetsete kontrollimeetmete vastu ning turvaliselt kohandada ilma dokumendi terviklust mõjutamata, muutes selle staatilisest dokumendist dünaamiliseks ja rakendatavaks raamistikuks.

Mitmekihiline rollipõhine aruandekohustus

Määrab jõustamise, eskaleerimise ja vastavuse läbivaatamise eraldi meeskondadele: juhtkond, IT, personal (HR), õigus ja vastavus ning lõppkasutajad.

Sisseehitatud erandite töövoog

Määratleb detailsed erandite käsitlemise sammud koos heakskiidu, kontrollimeetmete, auditi ja perioodilise ülevaatusega turvaliseks mittestandardseks kasutuseks.

Automatiseeritud seire ja reageerimine

Võimaldab reaalajas poliitika rikkumiste tuvastamist, auditilogimist ja intsidendi algatamist kiireks ohjeldamiseks ja tõendite kogumiseks.

Korduma kippuvad küsimused

Loodud juhtidele, juhtide poolt

Selle poliitika on koostanud turbejuht, kellel on üle 25 aasta kogemust ISMS-raamistike juurutamisel ja auditeerimisel globaalsetes organisatsioonides. See ei ole mõeldud vaid dokumendina, vaid kaitstava raamistikuna, mis peab vastu audiitori kontrollile.

Koostanud ekspert järgmiste kvalifikatsioonidega:

Katvus ja teemad

🏢 Sihtosakond

🏷️ Temaatiline katvus

See poliitika on 1/37 täielikust Enterprise paketist

Säästa 67%Hangi kõik 37 Enterprise poliitikat €599 eest. selle asemel et osta ükshaaval €1 813 eest.

Vaata täielikku Enterprise paketti →