Pārskats

Šī pieļaujamās izmantošanas politika definē noteikumus pareizai uzņēmuma IT resursu izmantošanai, aptverot lietotāju uzvedību, aizliegtās darbības, tehnisko piespiedu izpildi, ziņošanu un atbilstību saskaņā ar vadošajiem drošības standartiem.

Visaptverošas lietotāju kontroles

Aptver visus lietotāju tipus un ierīces, lai mazinātu uzņēmuma IT aktīvu nepareizu izmantošanu, nolaidību un ļaunprātīgu izmantošanu.

Uz risku balstīta izpilde

Apvieno tehnoloģiskos kontrolpasākumus ar skaidriem lietotāju pienākumiem, lai samazinātu uz uzvedību balstītus drošības riskus.

Integrēta informētība un apmācība

Nosaka obligātu politikas iepazīšanās apliecinājumu un regulāras apmācības, lai nostiprinātu drošu, ētisku sistēmu izmantošanu.

Juridiskā un regulatīvā saskaņotība

Atbilst ISO/IEC 27001, GDPR, NIS2 un citu prasībām, nodrošinot audita gatavību.

Lasīt pilnu pārskatu

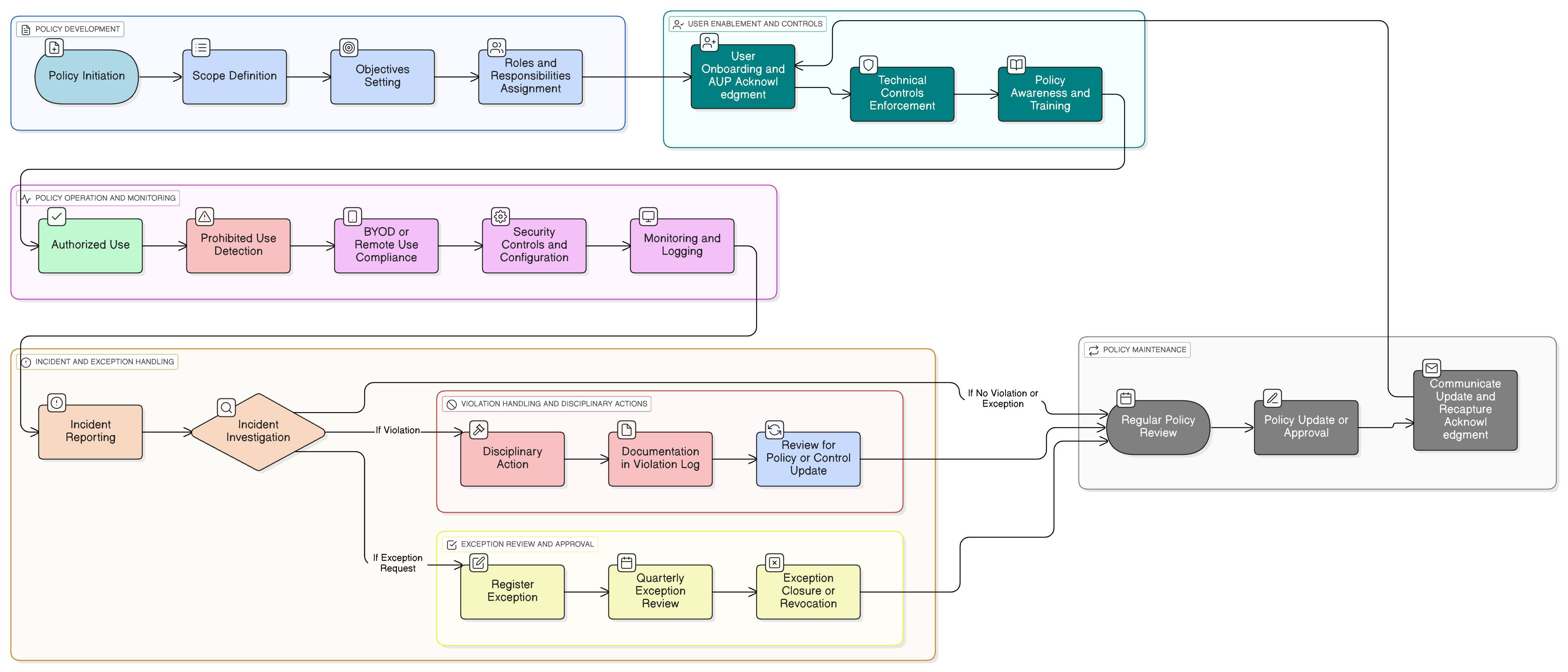

Politikas diagramma

Noklikšķiniet uz diagrammas, lai skatītu pilnā izmērā

Saturs

Darbības joma un iesaistes noteikumi

Lietotāju uzvedība un piekļuves noteikumi

Aizliegto darbību saraksts

personīgo ierīču izmantošana (BYOD) un attālinātas izmantošanas prasības

Reaģēšana uz incidentiem un incidentu ziņošana

Politikas izņēmumu un disciplinārie procesi

Atbilstība ietvaram

🛡️ Atbalstītie standarti un ietvari

Šis produkts ir saskaņots ar šādiem atbilstības ietvariem ar detalizētu klauzulu un kontroles kartēšanu.

| Ietvars | Aplūkotās klauzulas / Kontroles |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 5(1)(f)Article 32Recital 39

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Saistītās politikas

Informācijas drošības politika

Nosaka pamatprasības lietotāju uzvedībai un augstākās vadības apņemšanos attiecībā uz pieļaujamu izmantošanu.

Piekļuves kontroles politika

Definē atļaujas un piekļuves tiesības, kas saistītas ar lietotājiem, sistēmām un datu piekļuvi, tieši nodrošinot pieļaujamās izmantošanas robežas.

Riska pārvaldības politika

Aptver ar uzvedību saistītus riskus un atbalsta uzraudzību un riska apstrādes darbības, kas saistītas ar lietotāju izraisītiem draudiem.

Darba attiecību uzsākšanas un izbeigšanas politika

Nodrošina, ka pieļaujamās izmantošanas nosacījumi tiek apliecināti uzņemšanas brīdī un piekļuve tiek atsaukta aiziešanas brīdī.

Attālinātā darba politika

Paplašina pieļaujamās izmantošanas nosacījumus attālinātā darba un hibrīdvides apstākļos.

Par Clarysec politikām - Pieļaujamās izmantošanas politika

Efektīvai drošības pārvaldībai ir nepieciešams vairāk nekā tikai teksts; tā prasa skaidrību, pārskatatbildību un struktūru, kas mērogojas līdz ar organizāciju. Vispārīgas veidnes bieži neizdodas, radot neskaidrības ar gariem rindkopu blokiem un nedefinētām lomām. Šī politika ir izstrādāta kā jūsu drošības programmas operacionālais pamats. Mēs piešķiram atbildības konkrētām lomām, kas sastopamas mūsdienīgā uzņēmumā, tostarp galvenajam informācijas drošības vadītājam (CISO), IT drošībai un attiecīgajām komitejām, nodrošinot skaidru pārskatatbildību. Katra prasība ir unikāli numurēta klauzula (piem., 5.1.1, 5.1.2). Šī atomārā struktūra padara politiku viegli ieviešamu, auditējamu pret konkrētiem kontroles pasākumiem un droši pielāgojamu, neietekmējot dokumenta integritāti, pārvēršot to no statiska dokumenta par dinamisku, izpildāmu ietvaru.

Daudzslāņu lomu pārskatatbildība

Piešķir izpildi, eskalāciju un atbilstības pārskatīšanu atšķirīgām komandām: vadībai, IT, personāla nodaļai, juridiskajam dienestam un gala lietotājiem.

Iebūvēta izņēmumu darbplūsma

Definē detalizētus izņēmumu apstrādes soļus ar apstiprināšanu, kontroles pasākumiem, auditu un periodisku pārskatīšanu drošai nestandarta izmantošanai.

Automatizēta uzraudzība un reaģēšana

Nodrošina reāllaika politikas pārkāpumu atklāšanu, audita žurnālu veidošanu un incidentu uzsākšanu ātrai ierobežošanai un pierādījumu iegūšanai.

Biežāk uzdotie jautājumi

Izstrādāts līderiem, līderu veidots

Šo politiku ir izstrādājis drošības līderis ar vairāk nekā 25 gadu pieredzi ISMS ietvaru ieviešanā un auditēšanā globālos uzņēmumos. Tā ir paredzēta ne tikai kā dokuments, bet kā aizstāvams ietvars, kas iztur auditoru pārbaudi.

Izstrādājis eksperts ar šādām kvalifikācijām:

Pārklājums un tēmas

🏢 Mērķa departamenti

🏷️ Tematiskais pārklājums

Šī politika ir 1 no 37 pilnajā Enterprise paketē

Ietaupiet 67%Iegūstiet visas 37 Enterprise politikas par €599, nevis €1 813 iegādājoties atsevišķi.

Skatīt pilno Enterprise paketi →