Oversigt

Denne politik for acceptabel brug definerer reglerne for korrekt brug af virksomhedens it-ressourcer og dækker brugeradfærd, forbudte handlinger, teknisk håndhævelse, hændelsesrapportering og overholdelse i overensstemmelse med førende sikkerhedsstandarder.

Omfattende brugerkontroller

Dækker alle brugertyper og enheder for at minimere misbrug, uagtsomhed og misbrug af virksomhedens it-aktiver.

Risikobaseret håndhævelse

Kombinerer tekniske sikkerhedsforanstaltninger med klare brugerforpligtelser for at reducere adfærdsbaserede sikkerhedsrisici.

Integreret bevidstgørelse og uddannelse

Kræver bekræftelse af politik og regelmæssig obligatorisk træning for at styrke sikker og etisk systembrug.

Juridisk og regulatorisk harmonisering

Opfylder krav fra ISO/IEC 27001, GDPR, NIS2 og flere for revisionsparat overholdelse.

Læs fuld oversigt

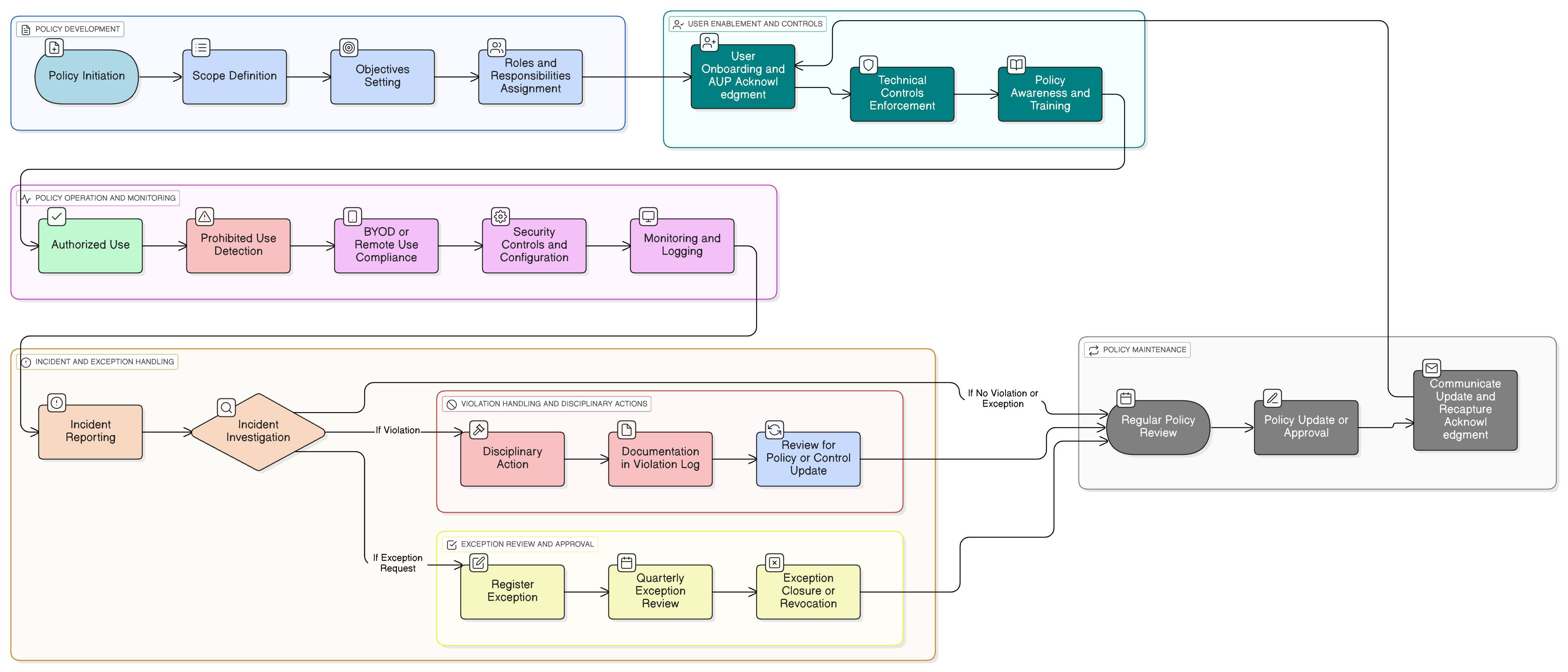

Politikdiagram

Klik på diagrammet for at se det i fuld størrelse

Indhold

Omfang og regler for engagement

Brugeradfærd og adgangsregler

Liste over forbudte aktiviteter

Krav til Bring Your Own Device (BYOD) og fjernbrug

Incident Response og hændelsesrapportering

Politikundtagelse og disciplinær proces

Framework-overholdelse

🛡️ Understøttede standarder & frameworks

Dette produkt er tilpasset følgende overholdelsesrammer med detaljerede klausul- og kontrolkortlægninger.

| Framework | Dækkede klausuler / Kontroller |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 5(1)(f)Article 32Recital 39

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Relaterede politikker

informationssikkerhedspolitik

Etablerer de grundlæggende adfærdsforventninger og øverste ledelses forpligtelse til acceptabel brug af virksomhedens aktiver.

Adgangskontrolpolitik

Definerer tilladelser og adgangsrettigheder forbundet med brugere, systemer og dataadgang og håndhæver direkte grænserne for acceptabel brug af virksomhedens aktiver.

Ramme for risikostyring

Adresserer adfærdsrelaterede risici og understøtter risikoovervågning og risikobehandlingsaktiviteter forbundet med brugerdrevne trusler.

Politik for onboarding og fratrædelse

Sikrer, at vilkår for acceptabel brug af virksomhedens aktiver bekræftes ved onboarding og tilbagekaldes ved fratrædelsesproces.

Fjernarbejdspolitik

Udvider bestemmelser for acceptabel brug af virksomhedens aktiver til fjern- og hybridmiljøer.

Om Clarysec-politikker - Politik for acceptabel brug

Effektiv sikkerhedsstyring kræver mere end blot ord; det kræver klarhed, ansvarlighed og en struktur, der kan skaleres med din organisation. Generiske skabeloner fejler ofte og skaber uklarhed med lange afsnit og udefinerede roller. Denne politik er konstrueret til at være den operationelle rygrad i dit sikkerhedsprogram. Vi tildeler ansvar til de specifikke roller, der findes i en moderne virksomhed, herunder informationssikkerhedschef (CISO), IT- og informationssikkerhedsteams og relevante udvalg, hvilket sikrer tydelig ansvarlighed. Hvert krav er en unikt nummereret klausul (f.eks. 5.1.1, 5.1.2). Denne atomare struktur gør politikken nem at implementere, revidere op imod specifikke kontroller og sikkert tilpasse uden at påvirke dokumentets integritet, hvilket omdanner den fra et statisk dokument til et dynamisk, handlingsorienteret rammeværk.

Flerlags rolleansvarlighed

Tildeler håndhævelse, eskalering og gennemgang af overholdelse til adskilte teams: direktion, IT, HR, Juridisk og compliance og slutbrugere.

Indbygget workflow til undtagelser

Definerer granulære trin for undtagelseshåndtering med godkendelse, kontroller, revision og compliance og periodisk gennemgang for sikker ikke-standard brug.

Automatiseret overvågning og respons

Muliggør detektion af politikovertrædelser i realtid, revisionslogning og initiering af håndtering af sikkerhedshændelser for hurtig inddæmning og indsamling af revisionsbevis.

Ofte stillede spørgsmål

Udviklet for ledere, af ledere

Denne politik er udarbejdet af en sikkerhedsleder med over 25 års erfaring i implementering og audit af ISMS-rammeværker for globale organisationer. Den er ikke blot designet som et dokument, men som et forsvarligt rammeværk, der kan modstå revisors gennemgang.

Udarbejdet af en ekspert med følgende kvalifikationer:

Dækning & Emner

🏢 Måldepartement

🏷️ Emhedækning

Denne politik er 1 af 37 i den fulde Enterprise-pakke

Spar 67%Få alle 37 Enterprise-politikker for €599, i stedet for €1.813 ved individuelle køb.

Se fuld Enterprise-pakke →