Επισκόπηση

Η παρούσα Πολιτική Αποδεκτής Χρήσης ορίζει τους κανόνες για την ορθή χρήση των πόρων Πληροφορικής της εταιρείας, καλύπτοντας τη συμπεριφορά χρηστών, τις απαγορευμένες ενέργειες, την τεχνική επιβολή, την αναφορά περιστατικών και τη συμμόρφωση σύμφωνα με κορυφαία πρότυπα ασφάλειας.

Ολοκληρωμένοι έλεγχοι χρηστών

Καλύπτει όλους τους τύπους χρηστών και συσκευών για την ελαχιστοποίηση της κακής χρήσης, της αμέλειας και της κατάχρησης των εταιρικών περιουσιακών στοιχείων πληροφορικής.

Επιβολή βάσει κινδύνου

Συνδυάζει τεχνολογικούς ελέγχους με σαφείς υποχρεώσεις χρηστών για τη μείωση κινδύνων ασφάλειας που σχετίζονται με τη συμπεριφορά.

Ενσωματωμένη ευαισθητοποίηση και εκπαίδευση

Επιβάλλει αποδοχή πολιτικής και τακτική εκπαίδευση για την ενίσχυση της ασφαλούς, ηθικής χρήσης συστημάτων.

Νομική και κανονιστική ευθυγράμμιση

Καλύπτει απαιτήσεις από ISO/IEC 27001, GDPR, NIS2 και άλλα για ετοιμότητα ελέγχου και συμμόρφωση.

Διαβάστε πλήρη επισκόπηση

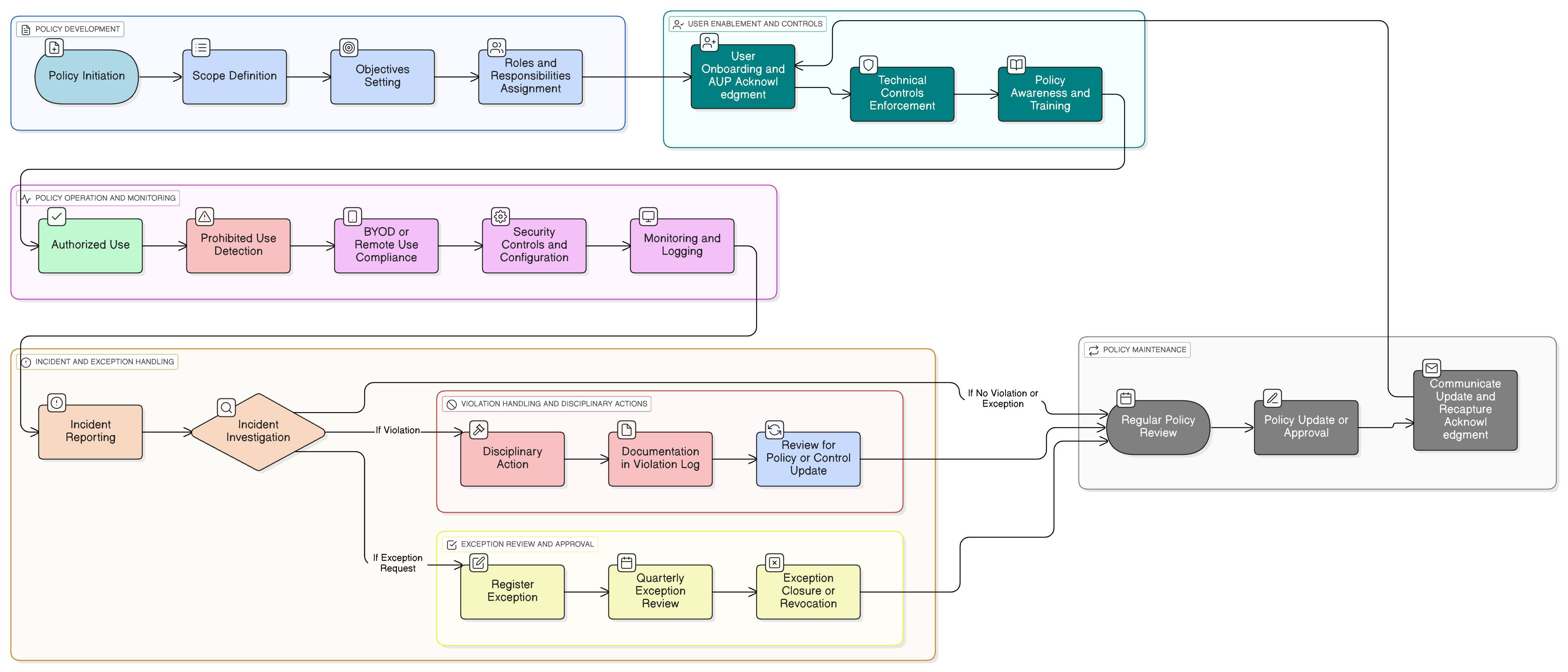

Διάγραμμα Πολιτικής

Κάντε κλικ στο διάγραμμα για προβολή σε πλήρες μέγεθος

Περιεχόμενα

Πεδίο εφαρμογής και κανόνες εμπλοκής

Συμπεριφορά χρηστών και κανόνες πρόσβασης

Κατάλογος απαγορευμένων δραστηριοτήτων

Απαιτήσεις χρήσης προσωπικών συσκευών (BYOD) και απομακρυσμένης χρήσης

Αντιμετώπιση περιστατικών και αναφορά περιστατικών

Διαχείριση εξαιρέσεων και πειθαρχική διαδικασία πολιτικής

Συμμόρφωση με πλαίσιο

🛡️ Υποστηριζόμενα πρότυπα & πλαίσια

Αυτό το προϊόν είναι ευθυγραμμισμένο με τα ακόλουθα πλαίσια συμμόρφωσης, με λεπτομερείς αντιστοιχίσεις ρητρών και ελέγχων.

| Πλαίσιο | Καλυπτόμενες ρήτρες / Έλεγχοι |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 5(1)(f)Article 32Recital 39

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Σχετικές πολιτικές

Πολιτική Ασφάλειας Πληροφοριών

Καθορίζει τις θεμελιώδεις προσδοκίες συμπεριφοράς και τη δέσμευση της ανώτατης διοίκησης για την αποδεκτή χρήση.

Πολιτική Ελέγχου Πρόσβασης

Ορίζει τα δικαιώματα και τις άδειες που σχετίζονται με χρήστες, συστήματα και πρόσβαση σε δεδομένα, επιβάλλοντας άμεσα τα όρια της αποδεκτής χρήσης.

Πολιτική Διαχείρισης Κινδύνων

Αντιμετωπίζει κινδύνους που σχετίζονται με τη συμπεριφορά και υποστηρίζει δραστηριότητες παρακολούθησης και αντιμετώπισης που συνδέονται με απειλές που καθοδηγούνται από χρήστες.

Πολιτική Ένταξης και Αποχώρησης

Διασφαλίζει ότι οι όροι αποδεκτής χρήσης επιβεβαιώνονται κατά την ένταξη και ανακαλούνται κατά την αποχώρηση.

Πολιτική Τηλεργασίας

Επεκτείνει τις προβλέψεις αποδεκτής χρήσης σε περιβάλλοντα τηλεργασίας και υβριδικής εργασίας.

Σχετικά με τις Πολιτικές της Clarysec - Πολιτική Αποδεκτής Χρήσης

Η αποτελεσματική διακυβέρνηση ασφάλειας απαιτεί περισσότερα από διατυπώσεις· απαιτεί σαφήνεια, λογοδοσία και δομή που κλιμακώνεται με τον οργανισμό σας. Τα γενικά πρότυπα συχνά αποτυγχάνουν, δημιουργώντας ασάφεια με μακροσκελείς παραγράφους και μη ορισμένους ρόλους. Η παρούσα πολιτική έχει σχεδιαστεί ώστε να αποτελεί τη λειτουργική ραχοκοκαλιά του προγράμματος ασφάλειάς σας. Αναθέτουμε ευθύνες στους συγκεκριμένους ρόλους που συναντώνται σε μια σύγχρονη επιχείρηση, συμπεριλαμβανομένων του Επικεφαλής Ασφάλειας Πληροφοριών (CISO), της Ασφάλειας Πληροφοριών και Διαχείρισης Κινδύνων και των σχετικών επιτροπών, διασφαλίζοντας σαφή αρμοδιότητα και λογοδοσία. Κάθε απαίτηση είναι μια μοναδικά αριθμημένη ρήτρα (π.χ. 5.1.1, 5.1.2). Αυτή η ατομική δομή καθιστά την πολιτική εύκολη στην υλοποίηση, επιτρέπει έλεγχο έναντι συγκεκριμένων ελέγχων και ασφαλή προσαρμογή χωρίς να επηρεάζεται η ακεραιότητα του εγγράφου, μετατρέποντάς την από στατικό έγγραφο σε δυναμικό, εφαρμόσιμο πλαίσιο.

Λογοδοσία ρόλων σε πολλαπλά επίπεδα

Αναθέτει επιβολή, κλιμάκωση και ανασκόπηση συμμόρφωσης σε διακριτές ομάδες: διοίκηση, Πληροφορική, Ανθρώπινο Δυναμικό (HR), Νομική και Συμμόρφωση και τελικούς χρήστες.

Ενσωματωμένη ροή εργασιών εξαιρέσεων

Ορίζει λεπτομερή βήματα διαχείρισης εξαιρέσεων με έγκριση, ελέγχους, έλεγχο και συμμόρφωση και περιοδική ανασκόπηση για ασφαλή μη τυπική χρήση.

Αυτοματοποιημένη παρακολούθηση και απόκριση

Ενεργοποιεί ανίχνευση παραβιάσεων πολιτικής σε πραγματικό χρόνο, καταγραφή ελέγχου και έναρξη αντιμετώπισης περιστατικών για ταχύ περιορισμό και συλλογή ελεγκτικών τεκμηρίων.

Συχνές ερωτήσεις

Σχεδιασμένο για Ηγέτες, από Ηγέτες

Η παρούσα πολιτική έχει συνταχθεί από ηγετικό στέλεχος ασφάλειας με περισσότερα από 25 έτη εμπειρίας στην υλοποίηση και τον έλεγχο πλαισίων ISMS σε παγκόσμιους οργανισμούς. Δεν έχει σχεδιαστεί απλώς ως έγγραφο, αλλά ως ένα τεκμηριωμένο πλαίσιο που αντέχει στον έλεγχο των ελεγκτών.

Συντάχθηκε από ειδικό που κατέχει:

Κάλυψη & Θέματα

🏢 Τμήματα-στόχοι

🏷️ Θεματική κάλυψη

Αυτή η πολιτική είναι 1 από 37 στο πλήρες Πακέτο Enterprise

Εξοικονομήστε 67%Αποκτήστε όλες τις 37 πολιτικές Enterprise για €599, αντί για €1.813 αγοράζοντας ξεχωριστά.

Δείτε το πλήρες Πακέτο Enterprise →