Apžvalga

Ši Priimtino naudojimo politika apibrėžia tinkamo įmonės IT išteklių naudojimo taisykles, apimančias naudotojų elgesį, draudžiamus veiksmus, techninį vykdymo užtikrinimą, pranešimą apie incidentus ir atitiktį pagal aukščiausius saugumo standartus.

Išsamios naudotojų kontrolės priemonės

Apima visų tipų naudotojus ir įrenginius, kad būtų sumažintas netinkamas naudojimas, aplaidumas ir piktnaudžiavimas įmonės IT turtu.

Rizika pagrįstas vykdymo užtikrinimas

Derina technologines kontrolės priemones su aiškiais naudotojų įpareigojimais, kad būtų sumažintos elgesiu pagrįstos saugumo rizikos.

Integruotas informuotumas ir mokymai

Numato politikos susipažinimo patvirtinimą ir reguliarius privalomuosius mokymus, kad būtų sustiprintas saugus, etiškas sistemų naudojimas.

Teisinis ir reguliacinis suderinimas

Atitinka ISO/IEC 27001, GDPR, NIS2 ir kitų reikalavimus, užtikrinant pasirengimą auditui ir atitiktį.

Skaityti visą apžvalgą

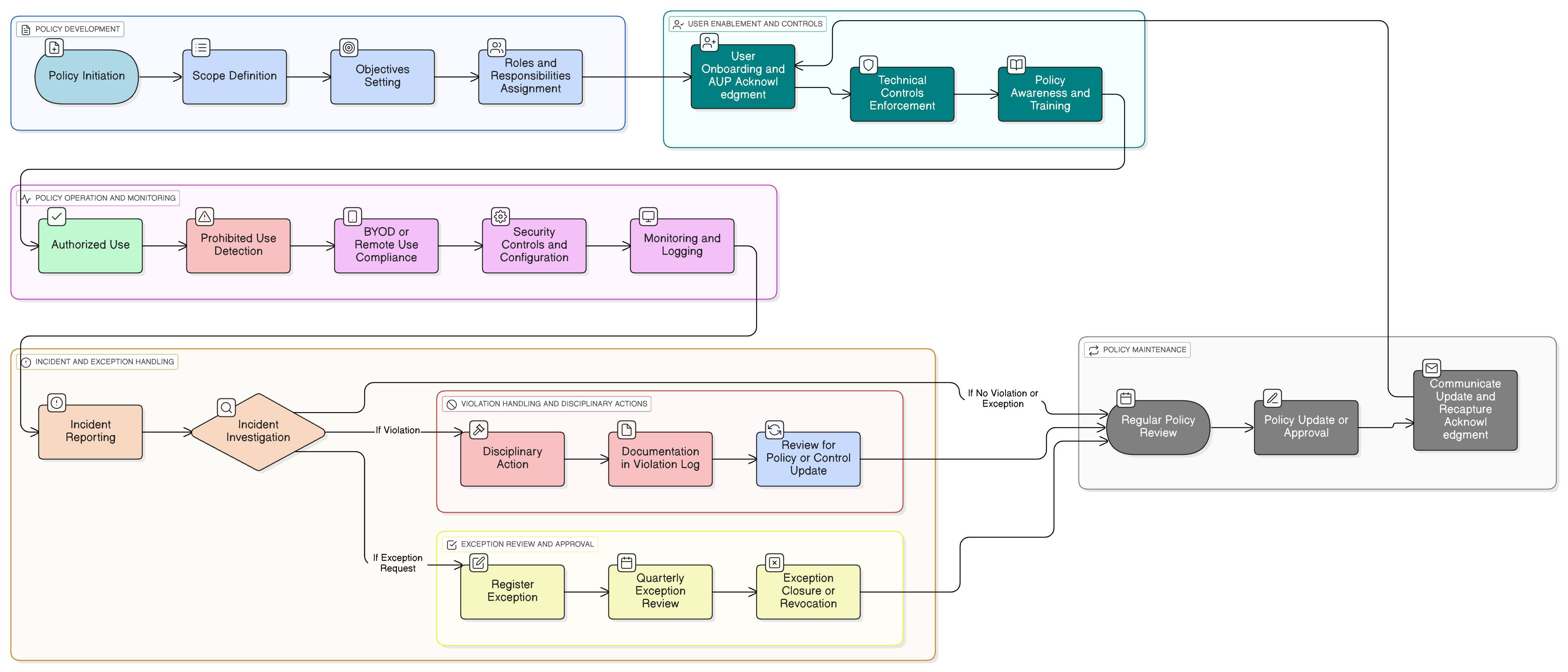

Politikos diagrama

Spustelėkite diagramą, kad peržiūrėtumėte visu dydžiu

Turinys

Taikymo sritis ir sąveikos taisyklės

Naudotojų elgesys ir prieigos taisyklės

Draudžiamos veiklos sąrašas

Nuosavų įrenginių naudojimas (BYOD) ir nuotolinio naudojimo reikalavimai

Reagavimas į incidentus ir pranešimas apie incidentus

Politikos išimčių ir drausminis procesas

Sistemos atitiktis

🛡️ Palaikomi standartai ir sistemos

Šis produktas yra suderintas su šiomis atitikties sistemomis su išsamiu sąlygų ir kontrolės susiejimu.

| Sistema | Aptariamos sąlygos / Kontrolės |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 5(1)(f)Article 32Recital 39

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Susijusios politikos

Informacijos saugos politika

Nustato bazinius elgesio lūkesčius ir aukščiausiosios vadovybės įsipareigojimą priimtinam naudojimui.

Prieigos kontrolės politika

Apibrėžia leidimus ir prieigos teises, susijusias su naudotojais, sistemomis ir duomenų prieiga, tiesiogiai užtikrinant priimtino naudojimo ribas.

Rizikos valdymo politika

Nagrinėja su elgesiu susijusias rizikas ir palaiko stebėsenos bei rizikos tvarkymo veiklas, susijusias su naudotojų sukeltomis grėsmėmis.

Įdarbinimo ir atleidimo iš darbo politika

Užtikrina, kad priimtino naudojimo sąlygos būtų patvirtintos įdarbinimo metu ir atšauktos nutraukus darbo santykius.

Nuotolinio darbo politika

Išplečia priimtino naudojimo nuostatas nuotolinio ir hibridinio darbo aplinkoms.

Apie Clarysec politikas - Priimtino naudojimo politika

Efektyvi saugumo valdysena reikalauja daugiau nei tik teksto – ji reikalauja aiškumo, atskaitomybės ir struktūros, kuri plečiasi kartu su organizacija. Bendriniai šablonai dažnai nepasiteisina, nes sukuria dviprasmybių dėl ilgų pastraipų ir neapibrėžtų vaidmenų. Ši politika sukurta kaip jūsų saugumo programos operacinis pagrindas. Mes priskiriame atsakomybes konkretiems vaidmenims, būdingiems šiuolaikinei įmonei, įskaitant vyriausiąjį informacijos saugumo pareigūną (CISO), IT saugumą ir atitinkamus komitetus, užtikrindami aiškią atskaitomybę. Kiekvienas reikalavimas pateikiamas kaip unikaliai sunumeruota nuostata (pvz., 5.1.1, 5.1.2). Ši atominė struktūra leidžia politiką lengvai įgyvendinti, audituoti pagal konkrečias kontrolės priemones ir saugiai pritaikyti nepažeidžiant dokumento vientisumo, paverčiant ją iš statinio dokumento į dinamišką, įgyvendinamą sistemą.

Daugiasluoksnė vaidmenų atskaitomybė

Priskiria vykdymo užtikrinimą, eskalavimą ir atitikties peržiūrą atskiroms komandoms: vadovybei, IT, žmogiškiesiems ištekliams, teisei ir galutiniams naudotojams.

Integruota išimčių darbo eiga

Apibrėžia detalius išimčių tvarkymo žingsnius su patvirtinimu, kontrolės priemonėmis, auditu ir periodine peržiūra saugiam nestandartiniam naudojimui.

Automatizuota stebėsena ir reagavimas

Įgalina realaus laiko politikos pažeidimų aptikimą, registravimą audito žurnale ir incidento inicijavimą greitam lokalizavimui ir įrodymų rinkimui.

Dažniausiai užduodami klausimai

Sukurta lyderiams, lyderių

Šią politiką parengė saugumo lyderis, turintis daugiau nei 25 metų patirtį diegiant ir audituojant ISMS sistemas tarptautinėse organizacijose. Ji sukurta ne tik kaip dokumentas, bet kaip pagrįsta sistema, atlaikanti auditoriaus vertinimą.

Parengė ekspertas, turintis šias kvalifikacijas:

Aprėptis ir temos

🏢 Tiksliniai skyriai

🏷️ Teminė aprėptis

Ši politika yra 1 iš 37 pilname Enterprise pakete

Sutaupykite 67%Gaukite visas 37 Enterprise politikas už €599, vietoje €1 813 perkant po vieną.

Peržiūrėti pilną Enterprise paketą →