Übersicht

Die Telearbeitsrichtlinie legt verbindliche Anforderungen für sicheren, konformen Fernzugriff und Datenumgang durch sämtliches Personal der Organisation fest und stellt robuste Kontrollen für Geräte, Authentifizierung, Überwachung sowie regulatorische Compliance in allen Remote-Umgebungen sicher.

Umfassende Remote-Sicherheit

Stellt Vertraulichkeit, Integrität und Verfügbarkeit von Organisationsdaten für Mitarbeiter und Auftragnehmer im Remote-Einsatz sicher.

Strenge Zugriffs- und Gerätekontrollen

Schreibt Unternehmens-VPN, Multi-Faktor-Authentifizierung, Gerätehärtung und Asset-Erfassung für alle Remote-Verbindungen vor.

Breite Anwendbarkeit

Gilt für Mitarbeiter, Drittanbieter, Drittdienstleister und temporäres Personal, das Telearbeit ausführt.

Compliance-orientierter Ansatz

Ausrichtung an ISO/IEC 27001, DSGVO, NIS2, DORA und Normen der Branche zur regulatorischen Absicherung.

Vollständige Übersicht lesen

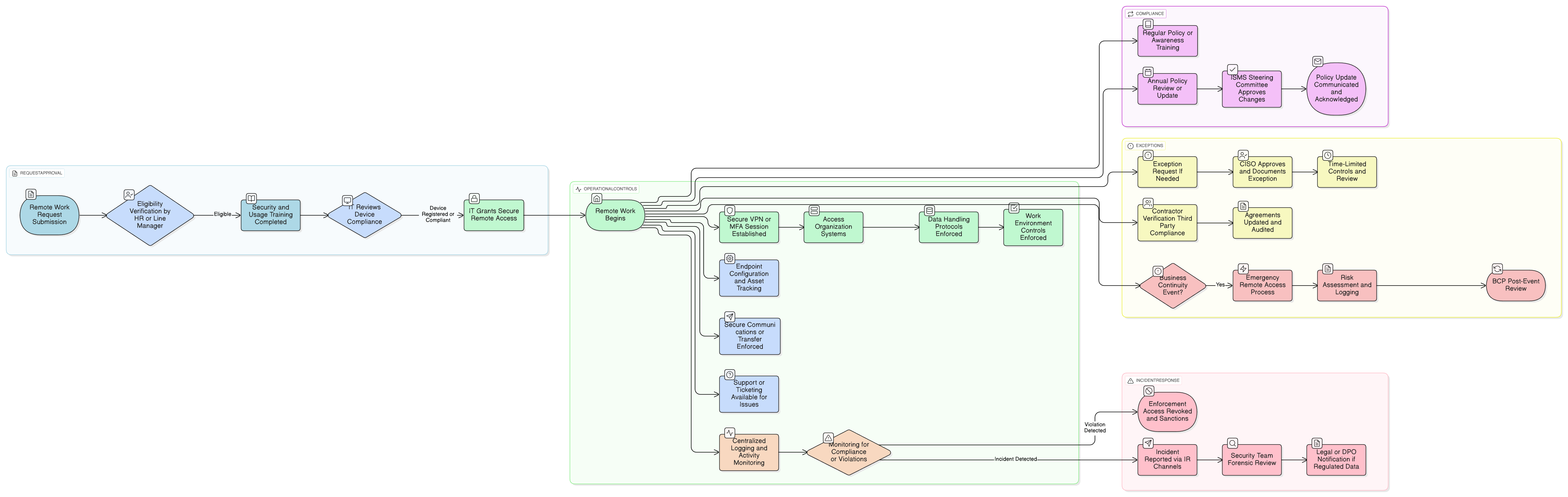

Richtliniendiagramm

Diagramm anklicken, um es in voller Größe anzuzeigen

Inhalt

Geltungsbereich und Regeln der Zusammenarbeit

Berechtigung, Autorisierung und Rollenaufgaben

Bring-Your-Own-Device (BYOD) und Anforderungen an das Gerätemanagement

Verschlüsselung und sichere Konnektivität

Überwachung, Audit-Protokollierung und Umgang mit Informationssicherheitsvorfällen

Remote-Compliance für Drittparteien und Lieferanten

Framework-Konformität

🛡️ Unterstützte Standards & Frameworks

Dieses Produkt ist auf die folgenden Compliance-Frameworks ausgerichtet, mit detaillierten Klausel- und Kontrollzuordnungen.

| Framework | Abgedeckte Klauseln / Kontrollen |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 32Article 5(1)(f)Recital 39

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Verwandte Richtlinien

Informationssicherheitsleitlinie

Legt die Basislinie für den sicheren Umgang mit Assets fest und gilt für alle Arbeitsumgebungen einschließlich Remote.

Richtlinie zur zulässigen Nutzung

Regelt die autorisierte Nutzung von Geräten und Systemen der Organisation während Telearbeitssitzungen.

Zugriffskontrollrichtlinie

Stellt sicher, dass Zugriffsberechtigungen für den Fernzugriff dem Prinzip der minimalen Berechtigung folgen und geeignete Authentifizierungsmechanismen verwenden.

Risikomanagement-Richtlinie

Definiert, wie Risiken der Telearbeit im Informationssicherheits-Managementsystem (ISMS) identifiziert, behandelt und überwacht werden.

Asset-Management-Richtlinie

Erfordert ein Inventar der Werte und Konfigurationsmanagement für alle Geräte, die remote genutzt werden.

Protokollierungs- und Überwachungsrichtlinie

Stellt sicher, dass Remote-Sitzungen überwacht, auditiert und gemäß Compliance-Anforderungen aufbewahrt werden.

Datenaufbewahrungsrichtlinie und Entsorgungsrichtlinie

Definiert Regeln für die Datenverarbeitung, die für Telearbeit relevant sind, einschließlich Wechselmedien und Geräteentsorgung.

Über Clarysec-Richtlinien - Telearbeitsrichtlinie

Wirksame Sicherheitsgovernance erfordert mehr als nur Worte; sie verlangt Klarheit, Rechenschaftspflicht und eine Struktur, die mit Ihrer Organisation skaliert. Generische Vorlagen scheitern häufig und erzeugen Unklarheiten durch lange Absätze und nicht definierte Rollen. Diese Richtlinie ist darauf ausgelegt, das operative Rückgrat Ihres Sicherheitsprogramms zu bilden. Wir weisen Verantwortlichkeiten den spezifischen Rollen zu, die in einem modernen Unternehmen üblich sind, einschließlich Chief Information Security Officer (CISO), IT- und Sicherheitsteams und relevanter Ausschüsse, und stellen so klare Rechenschaftspflicht sicher. Jede Anforderung ist eine eindeutig nummerierte Klausel (z. B. 5.1.1, 5.1.2). Diese atomare Struktur erleichtert die Umsetzung, die Auditierbarkeit gegenüber spezifischen Kontrollen und eine sichere Anpassung, ohne die Dokumentintegrität zu beeinträchtigen – und macht aus einem statischen Dokument ein dynamisches, umsetzbares Rahmenwerk.

Durchsetzung über den gesamten Lebenszyklus

Definiert Überwachung, Bewältigung von Sicherheitsvorfällen, Schulungen und Auditkontrollen für Telearbeit, einschließlich Versionierung und jährlicher Überprüfung.

Robuste Regeln für Datenverarbeitung und Geräte

Setzt Verschlüsselung durch, untersagt nicht autorisiertes Drucken oder Teilen und schreibt Verfahren für schnelle Fernlöschung/Verlustreaktion vor.

Ausnahme- und Notfallmanagement

Bietet klare, risikobasierte Kontrollen für Richtlinienausnahmen, zeitlich begrenzten Remote-Zugriff und Ereignisse der Geschäftskontinuität.

Häufig gestellte Fragen

Von Führungskräften – für Führungskräfte

Diese Richtlinie wurde von einer Sicherheitsführungskraft mit über 25 Jahren Erfahrung in der Implementierung und Auditierung von ISMS-Frameworks für globale Unternehmen verfasst. Sie ist nicht nur als Dokument gedacht, sondern als belastbares Rahmenwerk, das einer Prüfung durch Auditoren standhält.

Verfasst von einem Experten mit folgenden Qualifikationen:

Abdeckung & Themen

🏢 Zielabteilungen

🏷️ Themenabdeckung

Diese Richtlinie ist 1 von 37 im vollständigen Enterprise-Paket

67% sparenAlle 37 Enterprise-Richtlinien für €599, statt €1.813 beim Einzelkauf.

Zum vollständigen Enterprise-Paket →