Panoramica

Questa Politica di utilizzo accettabile definisce le regole per l’Uso autorizzato delle risorse informatiche aziendali, coprendo comportamento degli utenti, azioni vietate, applicazione tecnica, segnalazione e conformità in linea con le principali norme di sicurezza.

Controlli completi sugli utenti

Copre tutti i tipi di utenti e dispositivi per ridurre al minimo uso improprio, negligenza e abuso delle risorse TIC aziendali.

Applicazione basata sul rischio

Combina misure di salvaguardia tecniche con obblighi chiari per gli utenti per ridurre i rischi di sicurezza basati sul comportamento.

Sensibilizzazione e formazione integrate

Impone la presa d’atto della politica e una formazione regolare per rafforzare un uso sicuro ed etico dei sistemi.

Allineamento legale e normativo

Soddisfa i requisiti di ISO/IEC 27001, GDPR, NIS2 e altri per una conformità pronta per l’audit.

Leggi panoramica completa

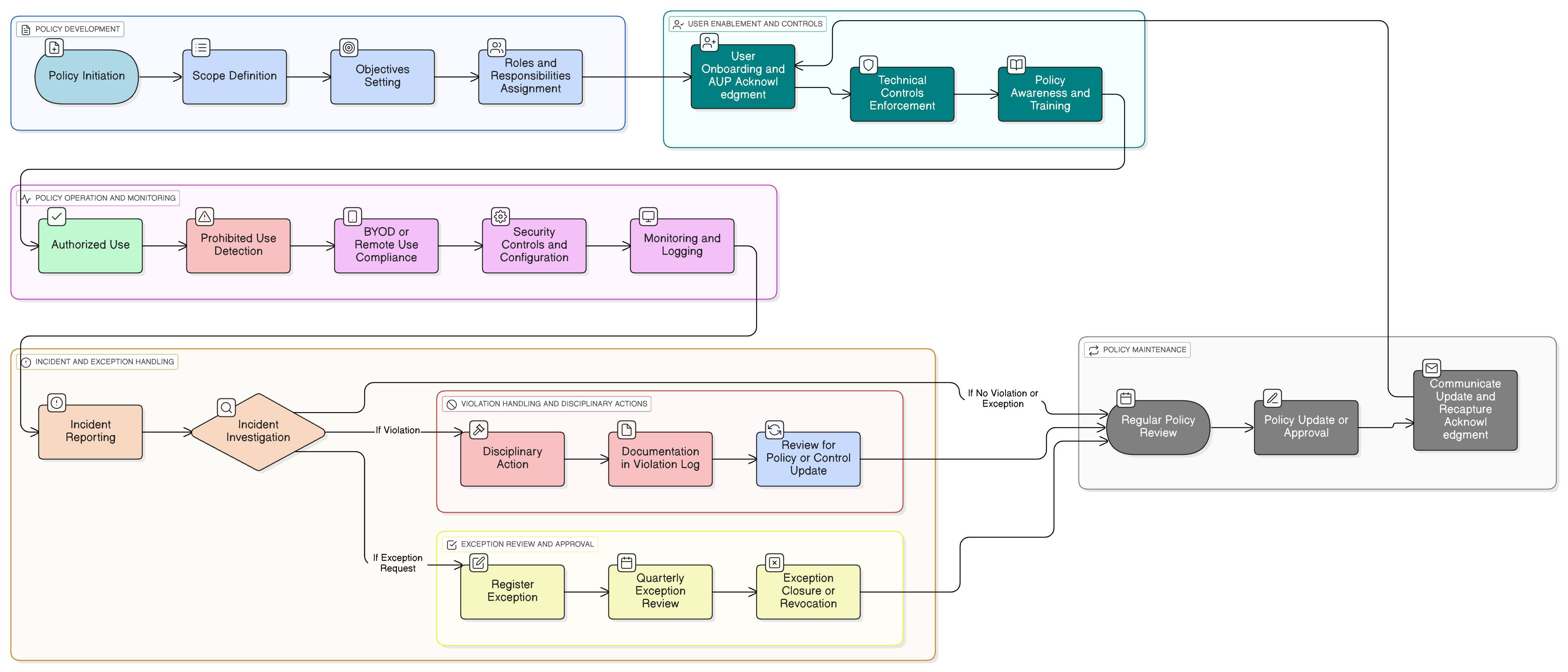

Diagramma della Policy

Fare clic sul diagramma per visualizzarlo a dimensione completa

Contenuto

Ambito e regole di ingaggio

Comportamento degli utenti e regole di accesso

Elenco delle attività vietate

Requisiti BYOD e uso da remoto

Risposta agli incidenti e segnalazione

Processo di eccezione alla politica e processo disciplinare

Conformità ai framework

🛡️ Standard e framework supportati

Questo prodotto è allineato ai seguenti framework di conformità, con mappature dettagliate di clausole e controlli.

| Framework | Clausole / Controlli coperti |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 5(1)(f)Article 32Recital 39

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Politiche correlate

Politica per la sicurezza delle informazioni

Stabilisce le aspettative comportamentali fondamentali e l’impegno dell’Alta Direzione per l’uso accettabile.

Politica di controllo degli accessi

Definisce permessi e diritti di accesso associati a utenti, sistemi e accesso ai dati, applicando direttamente i confini dell’uso accettabile.

Politica di gestione del rischio

Affronta i rischi legati al comportamento e supporta monitoraggio e attività di trattamento del rischio associate a minacce guidate dagli utenti.

Politica di onboarding e cessazione del personale

Garantisce che i termini di uso accettabile siano oggetto di presa d’atto all’ingresso e che gli accessi siano revocati all’uscita.

Politica per il lavoro da remoto

Estende le disposizioni di uso accettabile agli ambienti ibridi e al lavoro da remoto.

Informazioni sulle Policy Clarysec - Politica di utilizzo accettabile

Una governance della sicurezza efficace richiede più di semplici dichiarazioni: richiede chiarezza, responsabilità e una struttura che possa scalare con l’organizzazione. I modelli generici spesso falliscono, creando ambiguità con paragrafi lunghi e ruoli non definiti. Questa politica è progettata per essere la spina dorsale operativa del programma di sicurezza. Assegniamo responsabilità ai ruoli specifici presenti in un’impresa moderna, inclusi il Responsabile della sicurezza delle informazioni (CISO), la sicurezza IT e i comitati pertinenti, garantendo una chiara autorità e responsabilità. Ogni requisito è una clausola numerata in modo univoco (ad es. 5.1.1, 5.1.2). Questa struttura atomica rende la politica facile da implementare, da verificare rispetto a controlli specifici e da personalizzare in sicurezza senza compromettere l’integrità del documento, trasformandola da documento statico a quadro dinamico e attuabile.

Responsabilità multi-livello per i ruoli

Assegna applicazione, escalation e riesame della conformità a team distinti: direzione, IT, Risorse Umane, Legale e utenti finali.

Workflow integrato per le eccezioni

Definisce passaggi granulari di gestione delle eccezioni con approvazione, controlli, audit e riesame periodico per un uso non standard sicuro.

Monitoraggio e risposta automatizzati

Consente rilevazione in tempo reale delle violazioni della politica, registrazione e avvio della gestione degli incidenti per un contenimento rapido e la raccolta di evidenze dell’audit.

Domande frequenti

Creato per Leader, dai Leader

Questa policy è stata redatta da un leader della sicurezza con oltre 25 anni di esperienza nell’implementazione e nell’audit di framework ISMS per organizzazioni globali. È progettata non solo come documento, ma come un framework difendibile che resiste alla verifica degli auditor.

Redatto da un esperto in possesso di:

Copertura & Argomenti

🏢 Dipartimenti target

🏷️ Copertura tematica

Questa policy è 1 di 37 nel Pacchetto Enterprise completo

Risparmia il 67%Ottieni tutte le 37 policy Enterprise per €599, invece di €1.813 acquistandole singolarmente.

Vedi Pacchetto Enterprise completo →