Pregled

Ova Politika prihvatljive uporabe definira pravila za pravilno korištenje informatičkih resursa tvrtke, uključujući ponašanje korisnika, zabranjene radnje, tehničku provedbu, prijavljivanje incidenata i usklađenost u skladu s vodećim sigurnosnim standardima.

Sveobuhvatne kontrole korisnika

Obuhvaća sve vrste korisnika i uređaja kako bi se smanjila zlouporaba, nemar i neprimjerena uporaba korporativne IT imovine.

Provedba temeljena na riziku

Kombinira tehnološke kontrole s jasnim obvezama korisnika radi smanjenja sigurnosnih rizika temeljenih na ponašanju.

Integrirana svijest i osposobljavanje

Propisuje potvrdu upoznatosti s politikom i redovitu obuku radi jačanja sigurne i etične uporabe sustava.

Usklađivanje s pravnim i regulatornim zahtjevima

Ispunjava zahtjeve ISO/IEC 27001, GDPR-a, NIS2 i drugih okvira za spremnost za reviziju.

Pročitaj cijeli pregled

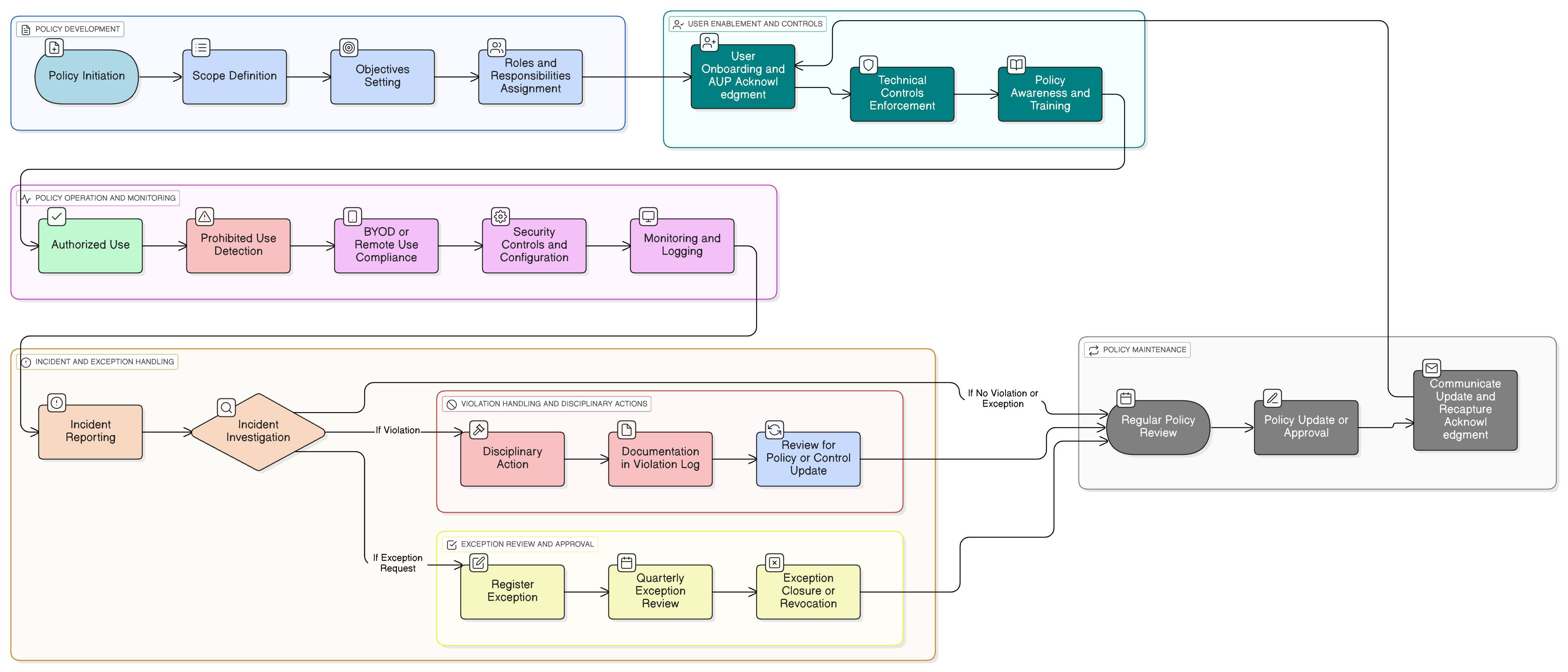

Dijagram politike

Kliknite na dijagram za prikaz u punoj veličini

Sadržaj

Opseg i pravila angažmana

Ponašanje korisnika i pravila pristupa

Popis zabranjenih aktivnosti

Zahtjevi za BYOD i udaljenu uporabu

Odgovor na incidente i prijavljivanje incidenata

Postupanje s iznimkama i stegovni postupci

Usklađenost s okvirom

🛡️ Podržani standardi i okviri

Ovaj je proizvod usklađen sa sljedećim okvirima usklađenosti s detaljnim mapiranjem klauzula i kontrola.

| Okvir | Pokrivene klauzule / Kontrole |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 5(1)(f)Article 32Recital 39

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Povezane politike

Politika informacijske sigurnosti

Uspostavlja temeljna očekivanja ponašanja i obvezu višeg rukovodstva za prihvatljivu uporabu.

Politika kontrole pristupa

Definira prava pristupa i privilegije pristupa povezane s korisnicima, sustavima i pristupom podacima, čime izravno provodi granice prihvatljive uporabe.

Politika upravljanja rizicima

Obrađuje rizike povezane s ponašanjem te podržava praćenje rizika i aktivnosti obrade rizika povezane s prijetnjama koje proizlaze iz ponašanja korisnika.

Politika uvođenja u posao i prestanka radnog odnosa

Osigurava da se uvjeti prihvatljive uporabe potvrđuju pri ulasku i da se pristup ukida pri odlasku.

Politika rada na daljinu

Proširuje odredbe prihvatljive uporabe na udaljena i hibridna okruženja.

O Clarysec politikama - Politika prihvatljive uporabe

Učinkovito upravljanje sigurnošću zahtijeva više od samih riječi; zahtijeva jasnoću, odgovornost i strukturu koja se može skalirati s vašom organizacijom. Generički predlošci često ne uspijevaju jer stvaraju nejasnoće kroz duge odlomke i nedefinirane uloge. Ova je politika osmišljena kao operativna okosnica vašeg sigurnosnog programa. Dodjeljujemo odgovornosti specifičnim ulogama prisutnima u modernom poduzeću, uključujući glavnog službenika za informacijsku sigurnost (CISO), IT i sigurnosne timove te relevantne odbore, čime se osigurava jasna odgovornost. Svaki je zahtjev jedinstveno numerirana odredba (npr. 5.1.1, 5.1.2). Ova atomska struktura olakšava implementaciju, reviziju prema specifičnim kontrolama i sigurnu prilagodbu bez utjecaja na cjelovitost dokumenta, pretvarajući je iz statičnog dokumenta u dinamičan, provediv okvir.

Višeslojna odgovornost uloga

Dodjeljuje provedbu, eskalaciju i pregled usklađenosti različitim timovima: uprava, IT, ljudski resursi (HR), pravni poslovi i krajnji korisnici.

Ugrađeni radni tok za iznimke

Definira granularne korake postupanja s iznimkama uz odobravanje, kontrole, reviziju i periodični pregled za sigurnu nestandardnu uporabu.

Automatizirano praćenje i odgovor

Omogućuje otkrivanje kršenja politike u stvarnom vremenu, revizijsko bilježenje i pokretanje upravljanja incidentima radi brzog ograničavanja i prikupljanja revizijskih dokaza.

Često postavljana pitanja

Izrađeno za lidere, od lidera

Ovu politiku izradio je sigurnosni lider s više od 25 godina iskustva u implementaciji i auditiranju ISMS okvira u globalnim organizacijama. Osmišljena je ne samo kao dokument, već kao obrambeni okvir koji izdržava revizorski nadzor.

Izradio stručnjak s sljedećim kvalifikacijama:

Pokrivenost i teme

🏢 Ciljni odjeli

🏷️ Tematska pokrivenost

Ova politika je 1 od 37 u potpunom Enterprise paketu

Uštedite 67%Nabavite svih 37 Enterprise politika za €599, umjesto €1.813 pojedinačno.

Pogledaj potpuni Enterprise paket →