Visão geral

Esta Política de Utilização Aceitável define as regras para a utilização adequada dos recursos informáticos da empresa, abrangendo o comportamento do utilizador, ações proibidas, aplicação técnica, notificação e conformidade, em linha com as principais normas de segurança.

Controlos abrangentes de utilizadores

Abrange todos os tipos de utilizadores e dispositivos para minimizar o uso indevido, a negligência e o abuso de ativos de TIC corporativos.

Aplicação baseada no risco

Combina salvaguardas técnicas com obrigações claras dos utilizadores para reduzir riscos de segurança baseados no comportamento.

Sensibilização e formação integradas

Impõe a tomada de conhecimento da política e formação regular para reforçar a utilização segura e ética dos sistemas.

Alinhamento jurídico e regulamentar

Cumpre requisitos da ISO/IEC 27001, RGPD, NIS2 e outros, para conformidade pronta para auditoria.

Ler visão geral completa

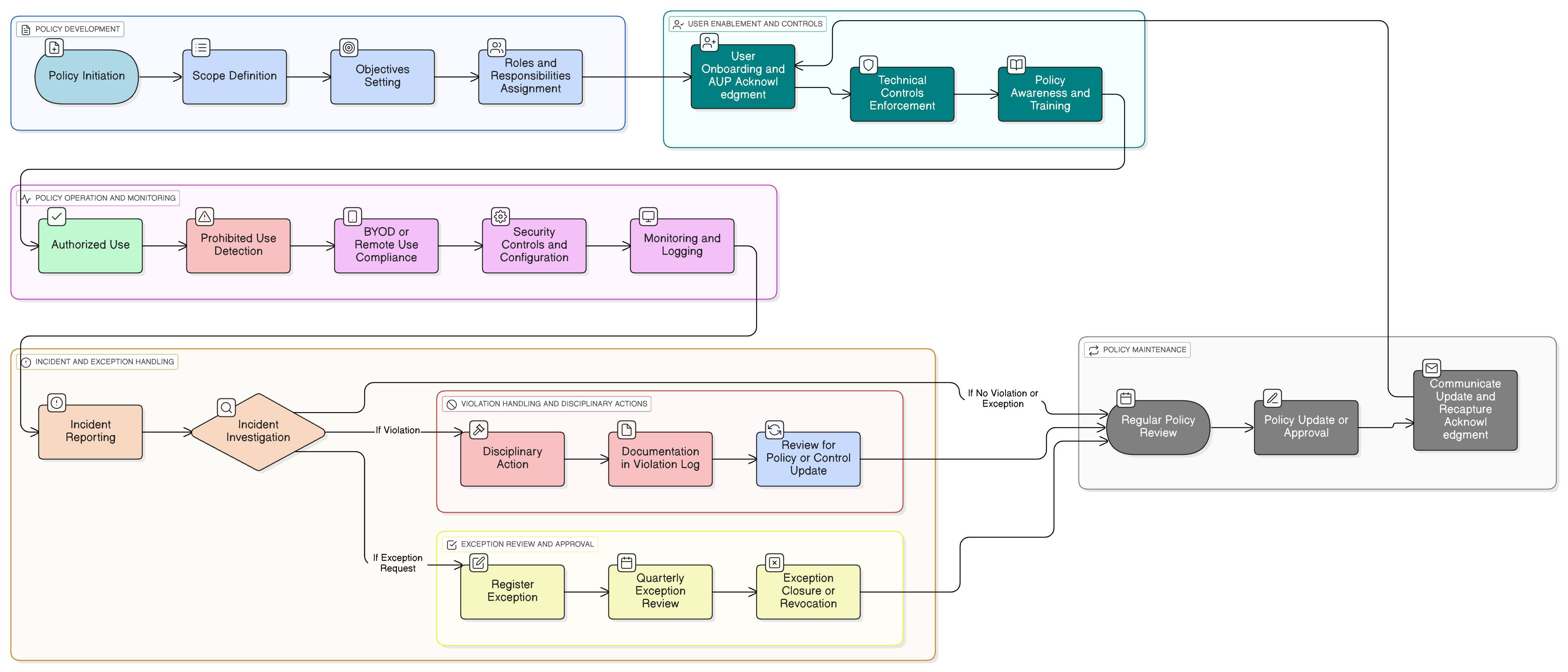

Diagrama da Política

Clique no diagrama para visualizar em tamanho completo

Conteúdo

Âmbito e regras de interação

Comportamento do utilizador e regras de acesso

Lista de atividades proibidas

Requisitos de BYOD e utilização remota

Resposta a incidentes e notificação

Processo de exceção à política e processo disciplinar

Conformidade com frameworks

🛡️ Padrões e frameworks suportados

Este produto está alinhado com os seguintes frameworks de conformidade, com mapeamentos detalhados de cláusulas e controles.

| Framework | Cláusulas / Controles cobertos |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 5(1)(f)Article 32Recital 39

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Políticas relacionadas

P01 Política de Segurança da Informação

Estabelece as expectativas comportamentais fundamentais e o compromisso da Alta Direção com a utilização aceitável.

Política de controlo de acesso

Define permissões e direitos associados a utilizadores, sistemas e acesso a dados, aplicando diretamente limites de utilização aceitável.

Quadro de gestão de riscos

Aborda riscos relacionados com o comportamento e suporta atividades de monitorização e tratamento associadas a ameaças orientadas pelo utilizador.

Política de Admissão e Cessação

Garante que os termos de utilização aceitável são reconhecidos na entrada e revogados na saída.

Política de trabalho remoto

Estende as disposições de utilização aceitável a ambientes de trabalho remoto e híbrido.

Sobre as Políticas Clarysec - Política de Utilização Aceitável

Uma governação de segurança eficaz exige mais do que palavras; exige clareza, responsabilização e uma estrutura que escale com a sua organização. Modelos genéricos falham frequentemente, criando ambiguidade com parágrafos longos e papéis indefinidos. Esta política foi concebida para ser a base operacional do seu programa de segurança. Atribuímos responsabilidades a papéis específicos encontrados numa empresa moderna, incluindo o Diretor de Segurança da Informação (CISO), as Equipas de TI e de Segurança da Informação e comités relevantes, garantindo responsabilização clara. Cada requisito é uma cláusula numerada de forma única (por exemplo, 5.1.1, 5.1.2). Esta estrutura atómica torna a política fácil de implementar, auditar face a controlos específicos e personalizar com segurança sem afetar a integridade do documento, transformando-a de um documento estático num quadro dinâmico e acionável.

Responsabilização de papéis em múltiplas camadas

Atribui aplicação, escalonamento e revisão de conformidade a equipas distintas: gestão, TI, Recursos Humanos, jurídico e utilizadores finais.

Fluxo de trabalho de exceções incorporado

Define etapas granulares de tratamento de exceções com aprovação, controlos, auditoria e revisão periódica para uma utilização não padrão segura.

Monitorização e resposta automatizadas

Permite deteção em tempo real de violações da política, registo de auditoria e início de Gestão de Incidentes para contenção rápida e recolha de evidências.

Perguntas frequentes

Criado para Líderes, por Líderes

Esta política foi elaborada por um líder de segurança com mais de 25 anos de experiência na implementação e auditoria de frameworks ISMS em organizações globais. Foi concebida não apenas como um documento, mas como um framework defensável que resiste ao escrutínio de auditores.

Elaborado por um especialista com as seguintes qualificações:

Cobertura e tópicos

🏢 Departamentos alvo

🏷️ Cobertura temática

Esta política é 1 de 37 no Pacote Enterprise completo

Poupe 67%Obtenha todas as 37 políticas Enterprise por €599, em vez de €1.813 individualmente.

Ver Pacote Enterprise completo →