Yleiskatsaus

Tämä hyväksyttävän käytön politiikka määrittelee säännöt yrityksen IT-resurssien asianmukaiselle käytölle ja kattaa käyttäjäkäyttäytymisen, kielletyt toimet, teknisen täytäntöönpanon, raportoinnin ja vaatimustenmukaisuuden alan keskeisten tietoturvastandardien mukaisesti.

Kattavat käyttäjäkontrollit

Kattaa kaikki käyttäjätyypit ja laitteet minimoidakseen yrityksen IT-omaisuuserien väärinkäytön, huolimattomuuden ja väärinkäytön.

Riskiperusteinen täytäntöönpano

Yhdistää tekniset suojatoimet ja selkeät käyttäjävelvoitteet käyttäytymiseen perustuvien tietoturvariskien vähentämiseksi.

Integroitu tietoisuus ja koulutus

Edellyttää politiikan hyväksyntää ja säännöllistä koulutusta turvallisen ja eettisen järjestelmien käytön vahvistamiseksi.

Laki- ja sääntelyvaatimusten yhdenmukaisuus

Täyttää ISO/IEC 27001:n, GDPR:n, NIS2:n ja muiden vaatimukset auditointivalmiiseen vaatimustenmukaisuuteen.

Lue koko yleiskatsaus

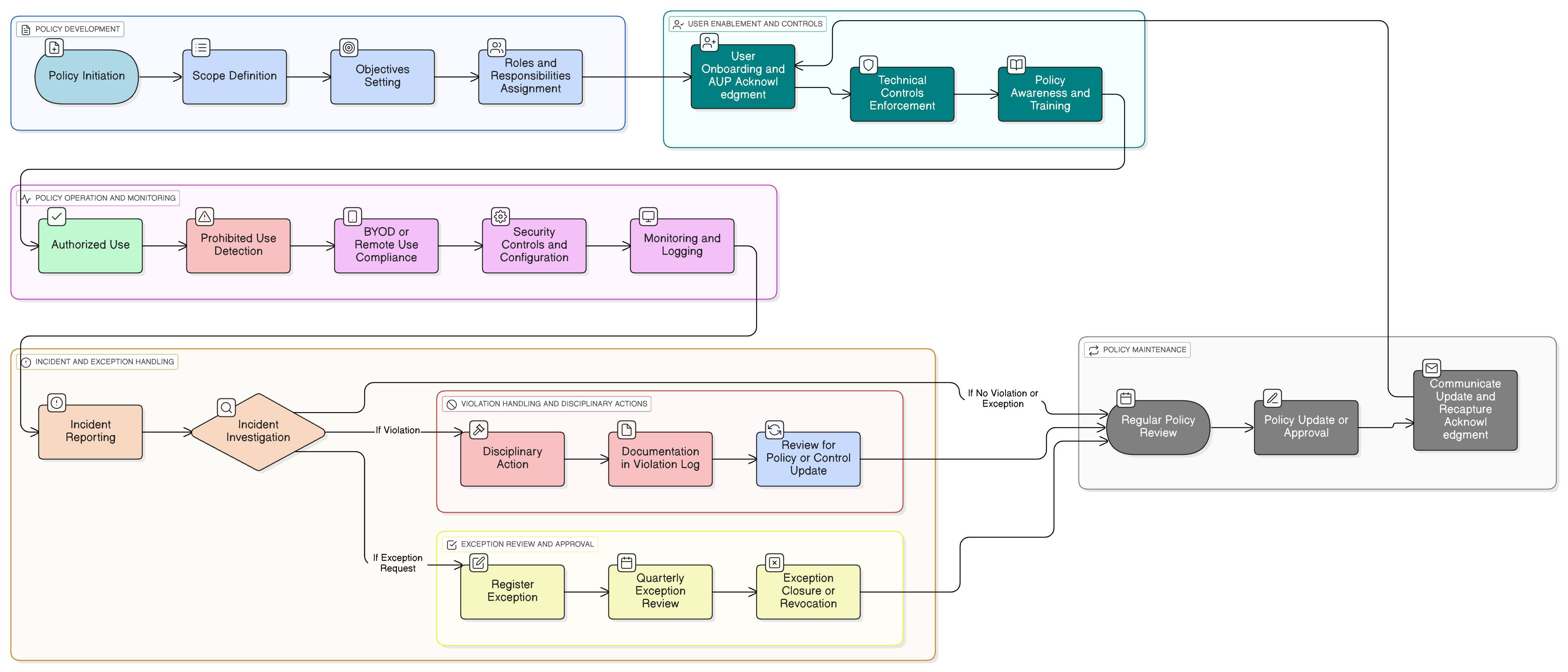

Käytäntökaavio

Napsauta kaaviota nähdäksesi sen täydessä koossa

Sisältö

Soveltamisala ja toimintaohjeet

Käyttäjäkäyttäytyminen ja käyttöoikeussäännöt

Kiellettyjen toimintojen luettelo

Omien laitteiden käyttö (BYOD) ja etäkäytön vaatimukset

Tietoturvapoikkeamiin reagointi ja poikkeamien raportointi

Poikkeus- ja kurinpitomenettely

Kehysmääräysten noudattaminen

🛡️ Tuetut standardit ja kehykset

Tämä tuote on linjassa seuraavien vaatimustenmukaisuuskehysten kanssa, yksityiskohtaisilla lauseke- ja valvontamappingeillä.

| Kehys | Katetut lausekkeet / Kontrollit |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 5(1)(f)Article 32Recital 39

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Liittyvät käytännöt

P01 Tietoturvapolitiikka

Määrittää perustason käyttäytymisodotukset ja ylimmän johdon sitoutumisen hyväksyttävään käyttöön.

Pääsynhallintapolitiikka

Määrittää käyttäjiin, järjestelmiin ja datapääsyyn liittyvät käyttöoikeudet ja käyttöoikeudet, ja toimeenpanee suoraan hyväksyttävän käytön rajat.

Risk Management Policy

Käsittelee käyttäytymiseen liittyviä riskejä ja tukee käyttäjälähtöisiin uhkiin liittyvää seurantaa ja riskien käsittelytoimia.

Perehdytys- ja työsuhteen päättämispolitiikka

Varmistaa, että hyväksyttävän käytön ehdot kuitataan käyttöönotto-vaiheessa ja käyttöoikeuksien peruminen tehdään poistumisen yhteydessä.

Etätyöpolitiikka

Laajentaa hyväksyttävän käytön määräykset etä- ja hybridiympäristöjen työympäristöihin.

Tietoa Clarysecin käytännöistä - Hyväksyttävän käytön politiikka

Tehokas tietoturvan hallinto edellyttää enemmän kuin pelkkiä kirjauksia: se vaatii selkeyttä, vastuuvelvollisuutta ja rakennetta, joka skaalautuu organisaatiosi mukana. Geneeriset mallipohjat epäonnistuvat usein ja luovat epäselvyyttä pitkien kappaleiden ja määrittelemättömien roolien vuoksi. Tämä politiikka on suunniteltu toimimaan tietoturvaohjelmasi operatiivisena selkärankana. Määritämme vastuut nykyaikaisessa yrityksessä esiintyville rooleille, mukaan lukien tietoturvajohtaja (CISO), IT-turvallisuus ja asiaankuuluvat ohjausryhmät, varmistaen selkeän vastuunjaon. Jokainen vaatimus on yksilöllisesti numeroitu lauseke (esim. 5.1.1, 5.1.2). Tämä atominen rakenne tekee politiikasta helpon toimeenpanna, auditoida yksittäisiä hallintakeinoja vasten ja räätälöidä turvallisesti vaikuttamatta asiakirjan eheyteen, muuttaen sen staattisesta dokumentista dynaamiseksi, toimeenpantavaksi viitekehykseksi.

Monitasoinen roolivastuu

Osoittaa täytäntöönpanon, eskalointitoimet ja vaatimustenmukaisuuskatselmoinnin erillisille tiimeille: johto, IT, henkilöstöhallinto, laki- ja vaatimustenmukaisuus sekä loppukäyttäjät.

Poikkeus sisäänrakennetulla työnkululla

Määrittää yksityiskohtaiset poikkeusten käsittelyvaiheet hyväksynnällä, kontrollien määrittelyllä, auditoinnilla ja säännöllisellä katselmoinnilla turvallista ei-standardia käyttöä varten.

Automaattinen seuranta ja reagointi

Mahdollistaa politiikkarikkomusten reaaliaikaisen havaitsemisen, lokituksen ja poikkeaman käynnistämisen nopeaa rajaamista ja auditointinäytön keräämistä varten.

Usein kysytyt kysymykset

Suunniteltu johtajille, johtajien toimesta

Tämän käytännön on laatinut tietoturvajohtaja, jolla on yli 25 vuoden kokemus ISMS-viitekehysten käyttöönotosta ja auditoinnista globaaleissa organisaatioissa. Se ei ole pelkkä asiakirja, vaan puolustettava viitekehys, joka kestää auditorin tarkastelun.

Laatinut asiantuntija, jolla on seuraavat pätevyydet:

Kattavuus & Aiheet

🏢 Kohdeosastot

🏷️ Aiheen kattavuus

Tämä käytäntö on 1/37 täydellisessä Enterprise-paketissa

Säästä 67%Hanki kaikki 37 Enterprise-käytäntöä €599:llä. sen sijaan että ostaisit ne yksitellen €1 813:lla.

Katso täydellinen Enterprise-paketti →