Aperçu

Cette politique d'utilisation acceptable définit les règles d’utilisation appropriée des ressources informatiques de l’entreprise, couvrant le comportement des utilisateurs, les actions interdites, la mise en application technique, la notification des incidents et la conformité conformément aux principales normes de sécurité.

Contrôles utilisateurs complets

Couvre tous les types d’utilisateurs et d’équipements afin de réduire l’usage abusif, la négligence et les abus des actifs informatiques de l’entreprise.

Mise en application fondée sur les risques

Combine des mesures de protection techniques et des obligations utilisateur claires afin de réduire les risques de sécurité liés aux comportements.

Sensibilisation et formation intégrées

Impose l’attestation de prise de connaissance de la politique et une formation obligatoire régulière afin de renforcer une utilisation sécurisée et éthique des systèmes.

Alignement juridique et réglementaire

Répond aux exigences de l’ISO/IEC 27001, du RGPD, de NIS2 et d’autres référentiels pour une préparation à l’audit.

Lire l'aperçu complet

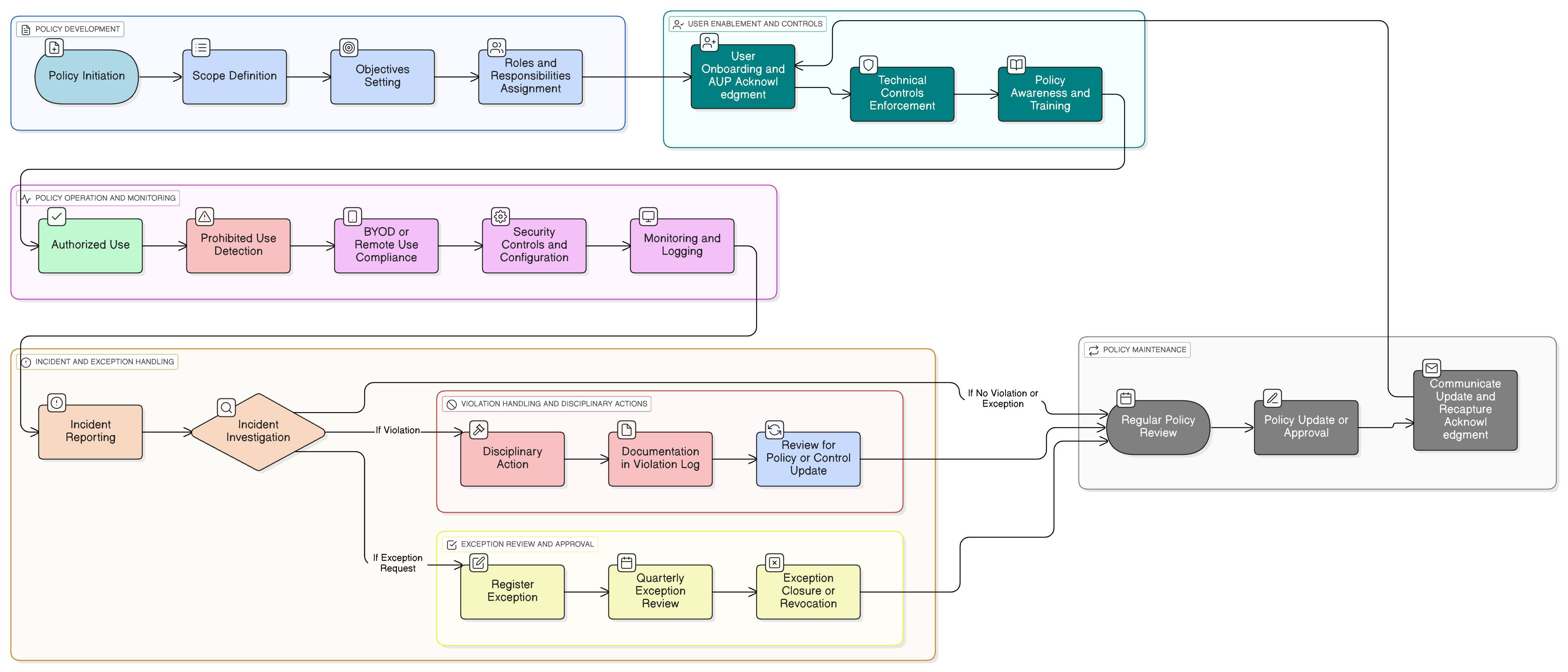

Diagramme de la politique

Cliquez sur le diagramme pour l’afficher en taille complète

Contenu

Champ d’application et règles d’engagement

Comportement des utilisateurs et règles d’accès

Liste des activités interdites

Exigences relatives à l’usage de terminaux personnels et à l’usage à distance

Réponse aux incidents et notification des incidents

Processus de dérogation à la politique et processus disciplinaire

Conformité aux frameworks

🛡️ Normes et frameworks pris en charge

Ce produit est aligné sur les frameworks de conformité suivants, avec des mappages détaillés de clauses et de contrôles.

| Framework | Clauses / Contrôles couverts |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 5(1)(f)Article 32Recital 39

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Politiques associées

Politique de sécurité de l’information

Établit les attentes comportementales fondamentales et l’engagement de la haute direction en matière d’utilisation acceptable des actifs de l’entreprise.

Politique de contrôle d’accès

Définit les permissions et les droits d'accès associés aux utilisateurs, aux systèmes et à l’accès aux données, en appliquant directement les limites d’utilisation acceptable.

Cadre de gestion des risques

Traite les risques liés aux comportements et soutient le suivi et les activités de traitement des risques associés aux menaces pilotées par les utilisateurs.

Politique d’intégration et de départ

Garantit que les conditions d’utilisation acceptable font l’objet d’une attestation lors de l’intégration et que les accès sont révoqués lors du départ.

Politique de télétravail

Étend les dispositions d’utilisation acceptable aux environnements de travail à distance et hybrides.

À propos des politiques Clarysec - Politique d'utilisation acceptable

Une gouvernance de la sécurité efficace exige plus que des mots : elle requiert de la clarté, de la responsabilité et une structure qui s’adapte à votre organisation. Les modèles génériques échouent souvent, créant de l’ambiguïté avec de longs paragraphes et des rôles non définis. Cette politique est conçue pour être l’ossature opérationnelle de votre programme de sécurité. Nous attribuons des responsabilités aux rôles spécifiques présents dans une entreprise moderne, notamment le Responsable de la sécurité des systèmes d’information (RSSI), les équipes informatiques et de sécurité et les comités pertinents, afin d’assurer une responsabilité claire. Chaque exigence est une clause numérotée de manière unique (p. ex. 5.1.1, 5.1.2). Cette structure atomique rend la politique facile à mettre en œuvre, à auditer par rapport à des contrôles spécifiques et à personnaliser en toute sécurité sans affecter l’intégrité du document, la transformant d’un document statique en un cadre dynamique et actionnable.

Responsabilité multi-niveaux des rôles

Attribue la mise en application, l’escalade et la revue de conformité à des équipes distinctes : direction, informatique, RH, juridique et utilisateurs finaux.

Processus de dérogation intégré

Définit des étapes granulaires de gestion des exceptions avec approbation, contrôles, audit et revue périodique pour un usage non standard maîtrisé.

Surveillance et réponse automatisées

Permet la détection en temps réel des violations de politique, la journalisation et l’initiation d’incidents pour un confinement rapide et la collecte d’éléments probants d’audit.

Foire aux questions

Conçu pour les dirigeants, par des dirigeants

Cette politique a été rédigée par un responsable de la sécurité disposant de plus de 25 ans d’expérience dans le déploiement et l’audit de cadres ISMS pour des entreprises mondiales. Elle est conçue non seulement comme un document, mais comme un cadre défendable résistant à l’examen des auditeurs.

Rédigé par un expert titulaire de :

Couverture & Sujets

🏢 Départements cibles

🏷️ Couverture thématique

Cette politique est 1 sur 37 dans le Pack Entreprise complet

Économisez 67%Obtenez les 37 politiques Entreprise pour €599, au lieu de €1 813 à l'unité.

Voir le Pack Entreprise complet →