Przegląd

Ta Polityka dopuszczalnego użytkowania definiuje zasady prawidłowego korzystania z firmowych zasobów IT, obejmując zachowania użytkowników, działania zabronione, wymuszenie techniczne, zgłaszanie incydentów oraz zgodność zgodnie z najlepszymi praktykami branżowymi.

Kompleksowe kontrole użytkowników

Obejmuje wszystkie typy użytkowników i urządzeń, aby ograniczyć niewłaściwe użycie, zaniedbania i nadużycia korporacyjnych aktywów IT.

Egzekwowanie oparte na ryzyku

Łączy zabezpieczenia techniczne z jasnymi obowiązkami użytkowników, aby ograniczać ryzyka bezpieczeństwa oparte na zachowaniach.

Zintegrowana świadomość i szkolenia

Wymaga potwierdzenia zapoznania się z polityką oraz regularnych szkoleń, aby wzmacniać bezpieczne i etyczne korzystanie z systemów.

Dostosowanie prawne i regulacyjne

Spełnia wymagania ISO/IEC 27001, GDPR, NIS2 i innych, zapewniając gotowość do audytu.

Czytaj pełny przegląd

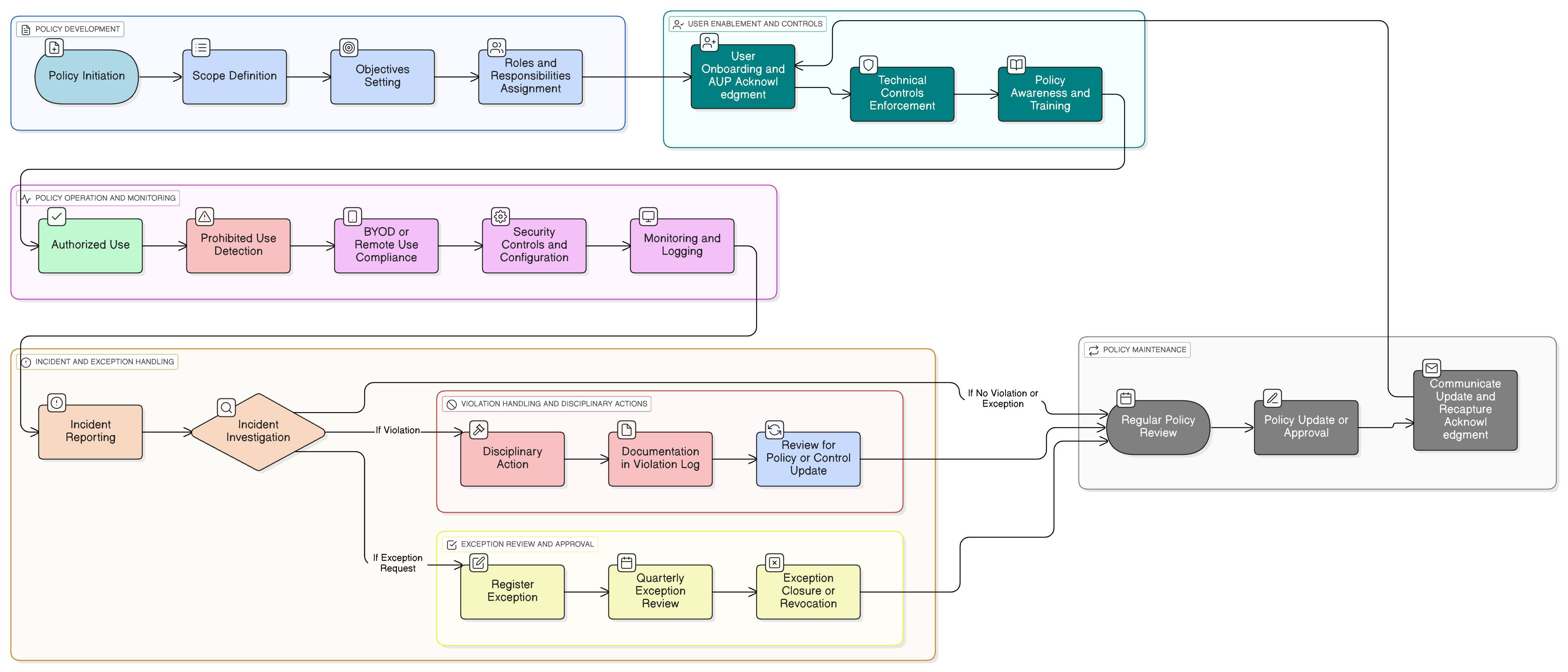

Diagram polityki

Kliknij diagram, aby wyświetlić w pełnym rozmiarze

Zawartość

Zakres i zasady współpracy

Zachowania użytkowników i zasady dostępu

Lista działań zabronionych

Wymagania dotyczące wykorzystywania prywatnych urządzeń (BYOD) i użycia zdalnego

Reagowanie na incydenty i zgłaszanie

Zarządzanie wyjątkami i proces dyscyplinarny

Zgodność z frameworkiem

🛡️ Obsługiwane standardy i frameworki

Ten produkt jest zgodny z następującymi frameworkami zgodności, ze szczegółowym mapowaniem klauzul i kontroli.

| Framework | Objęte klauzule / Kontrole |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 5(1)(f)Article 32Recital 39

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Powiązane polityki

P01 Polityka bezpieczeństwa informacji

Ustanawia podstawowe oczekiwania dotyczące zachowań oraz zaangażowanie najwyższego kierownictwa w dopuszczalne użytkowanie aktywów organizacji.

Polityka kontroli dostępu

Definiuje uprawnienia i prawa dostępu powiązane z użytkownikami, systemami i dostępem do danych, bezpośrednio egzekwując granice dopuszczalnego użytkowania.

Polityka zarządzania ryzykiem

Adresuje ryzyka związane z zachowaniami oraz wspiera monitorowanie ryzyka i działania w zakresie postępowania z ryzykiem powiązane z zagrożeniami generowanymi przez użytkowników.

Polityka zatrudniania i zakończenia współpracy

Zapewnia, że warunki dopuszczalnego użytkowania są potwierdzane przy wdrażaniu oraz cofane przy zakończeniu współpracy.

Polityka pracy zdalnej

Rozszerza postanowienia dopuszczalnego użytkowania na środowiska pracy zdalnej i hybrydowej.

O politykach Clarysec - Polityka dopuszczalnego użytkowania

Skuteczne zarządzanie bezpieczeństwem wymaga czegoś więcej niż samych zapisów — wymaga jasności, rozliczalności i struktury, która skaluje się wraz z organizacją. Ogólne szablony często zawodzą, tworząc niejednoznaczność poprzez długie akapity i nieokreślone role. Ta polityka została zaprojektowana jako operacyjny fundament programu bezpieczeństwa. Przypisujemy odpowiedzialności do konkretnych ról spotykanych w nowoczesnym przedsiębiorstwie, w tym dyrektora ds. bezpieczeństwa informacji (CISO), zespołów IT i bezpieczeństwa informacji oraz właściwych komitetów, zapewniając jednoznaczną rozliczalność. Każde wymaganie jest unikalnie ponumerowaną klauzulą (np. 5.1.1, 5.1.2). Taka atomowa struktura ułatwia wdrożenie, audytowanie względem konkretnych środków kontrolnych oraz bezpieczne dostosowanie bez naruszania integralności dokumentu — przekształcając go ze statycznego dokumentu w dynamiczne, wykonalne ramy.

Wielowarstwowa rozliczalność ról

Przypisuje egzekwowanie, eskalację oraz przegląd zgodności do odrębnych zespołów: kierownictwa, IT, HR, prawnego oraz użytkowników końcowych.

Wbudowany przepływ pracy wyjątków

Definiuje szczegółowe kroki obsługi wyjątków z zatwierdzeniem, środkami kontroli, audytem oraz okresowym przeglądem dla bezpiecznego niestandardowego użycia.

Zautomatyzowane monitorowanie i reakcja

Umożliwia wykrywanie naruszeń polityki w czasie rzeczywistym, rejestrowanie audytowe oraz inicjowanie incydentów dla szybkiego powstrzymania i gromadzenia dowodów z audytu.

Często zadawane pytania

Stworzone dla liderów, przez liderów

Niniejsza polityka została opracowana przez lidera ds. bezpieczeństwa z ponad 25-letnim doświadczeniem w zakresie wdrażania i audytowania systemów ISMS w globalnych organizacjach. Została zaprojektowana nie tylko jako dokument, lecz jako obronne ramy, które wytrzymują kontrolę audytora.

Opracowane przez eksperta posiadającego:

Zasięg i tematy

🏢 Docelowe działy

🏷️ Zakres tematyczny

Ta polityka to 1 z 37 w pełnym pakiecie Enterprise

Oszczędź 67%Zdobądź wszystkie 37 polityk Enterprise za €599, zamiast €1.813 przy zakupie pojedynczym.

Zobacz pełny pakiet Enterprise →