Übersicht

Die Risikomanagementrichtlinie (P06) etabliert eine einheitliche, formale Struktur zur Identifizierung, Analyse, Risikobewertung und Risikominderung von Informationssicherheitsrisiken in allen Organisationseinheiten, in vollständiger Übereinstimmung mit ISO/IEC 27001, 27005, ISO 31000 und regulatorischen Rahmenwerken. Sie definiert klare Governance-Rollen, zentralisiert Risikoregister und Risikobehandlungspläne und setzt strenge Richtlinieneinhaltung durch, sodass Risiken proaktiv gemanagt und gemäß der Risikobereitschaft des Unternehmens sowie rechtlichen Verpflichtungen eskaliert werden.

Einheitliches Risikorahmenwerk

Etabliert konsistente Prozesse zur Identifizierung, Analyse und Risikobehandlung von Informationssicherheitsrisiken in der gesamten Organisation.

Regulatorische Compliance

Abgestimmt auf ISO 27001, ISO 31000, NIST, DSGVO, NIS2 und DORA für starke Compliance und bewährte Verfahren.

Zentrales Risikoregister

Pflegt ein aktuelles, versionskontrolliertes Risikoregister zur Nachverfolgung von Risiken, Kontrollen, Verantwortlichen und Risikominderungsmaßnahmen.

Definierte Rollen und Rechenschaftspflicht

Spezifiziert Governance, Risikoverantwortung und Eskalation von Asset-Eigentümern bis zur obersten Leitung für wirksame Aufsicht.

Vollständige Übersicht lesen

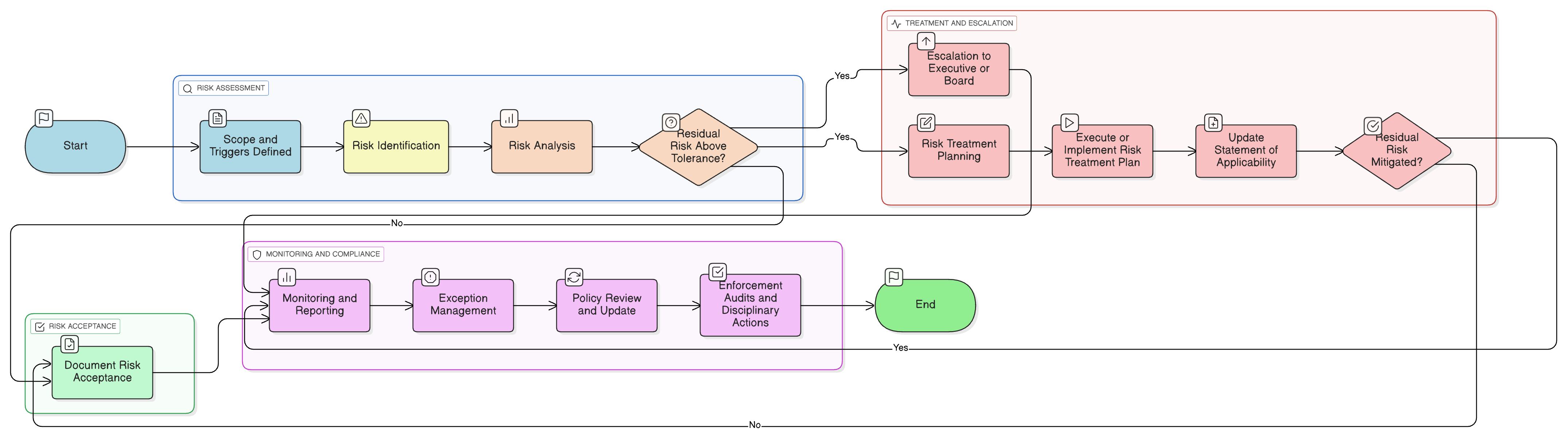

Richtliniendiagramm

Diagramm anklicken, um es in voller Größe anzuzeigen

Inhalt

Geltungsbereich und Regeln der Zusammenarbeit

Zentrales Risikoregister und Risikobehandlungsplan

Methodik zur Risikobeurteilung (ISO 27005, 31000, NIST 800-30)

Aktualisierungen der Erklärung zur Anwendbarkeit (SoA)

Verfahren für Ausnahmebehandlung und Eskalation

Compliance-, Überprüfungs- und Audit-Anforderungen

Framework-Konformität

🛡️ Unterstützte Standards & Frameworks

Dieses Produkt ist auf die folgenden Compliance-Frameworks ausgerichtet, mit detaillierten Klausel- und Kontrollzuordnungen.

| Framework | Abgedeckte Klauseln / Kontrollen |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27005:2024 |

Full risk lifecycle methodology

|

| ISO 31000:2018 |

Risk management principles and framework

|

| NIST SP 800-30 Rev.1 |

Risk Assessment Steps

|

| NIST SP 800-39 |

Organizational risk governance

|

| EU GDPR |

242532

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Verwandte Richtlinien

Richtlinie zu Governance-Rollen und Verantwortlichkeiten

Definiert rechenschaftspflichtige Verantwortliche und Governance-Ebenen, auf die in der Risikoeskalationsmatrix verwiesen wird.

Richtlinie zur Überwachung von Audit und Compliance

Validiert die Richtlinieneinhaltung, einschließlich der Vollständigkeit des Risikoregisters und des Auditnachweises der Risikobehandlungen.

Informationssicherheitsleitlinie

Legt das übergreifende Governance-Modell der Informationssicherheit fest, unter dem diese Risikorichtlinie betrieben wird.

Änderungsmanagement-Richtlinie

Löst eine Neubewertung von Risiken für IT-Infrastruktur und organisatorische Änderungen aus.

Richtlinie zur Datenklassifizierung und Kennzeichnung

Unterstützt die Risikoauswirkungsbewertung während der Risikoidentifikation.

Über Clarysec-Richtlinien - Risikomanagementrichtlinie

Wirksame Sicherheitsgovernance erfordert mehr als nur Worte; sie verlangt Klarheit, Rechenschaftspflicht und eine Struktur, die mit Ihrer Organisation skaliert. Generische Vorlagen scheitern häufig und erzeugen Unklarheit durch lange Absätze und undefinierte Rollen. Diese Richtlinie ist darauf ausgelegt, das operative Rückgrat Ihres Sicherheitsprogramms zu sein. Wir weisen Verantwortlichkeiten den spezifischen Rollen zu, die in einem modernen Unternehmen vorkommen, einschließlich des Chief Information Security Officer (CISO), IT- und Informationssicherheitsteams und relevanter Ausschüsse, und stellen so klare Rechenschaftspflicht sicher. Jede Anforderung ist eine eindeutig nummerierte Klausel (z. B. 5.1.1, 5.1.2). Diese atomare Struktur macht die Richtlinie leicht implementierbar, gegen spezifische Kontrollen auditierbar und sicher anpassbar, ohne die Dokumentintegrität zu beeinträchtigen – und verwandelt sie von einem statischen Dokument in ein dynamisches, umsetzbares Rahmenwerk.

Auditbereitschaft und Nachvollziehbarkeit

Versionskontrolliertes Risikoregister und Erklärung zur Anwendbarkeit (SoA) stellen sicher, dass jede Risikoentscheidung, Kontrolle und Ausnahme für Audits und Compliance-Berichterstattung vollständig nachvollziehbar ist.

Proaktive Risikoeskalationsmatrix

Integrierte Schlüsselrisikoindikatoren-Nachverfolgung und formale Eskalationsschwellenwerte ermöglichen schnelle Reaktion auf entstehende Risiken und erforderliche Freigaben durch die oberste Leitung.

Kontrolle des Ausnahme-Lebenszyklus

Temporäre Abweichungen werden risikobasiert bewertet, begründet, zur Überprüfung eingeplant und müssen genehmigt werden, wodurch nicht gemanagte Risiken durch Prozessumgehungen reduziert werden.

Häufig gestellte Fragen

Von Führungskräften – für Führungskräfte

Diese Richtlinie wurde von einer Sicherheitsführungskraft mit über 25 Jahren Erfahrung in der Implementierung und Auditierung von ISMS-Frameworks für globale Unternehmen verfasst. Sie ist nicht nur als Dokument gedacht, sondern als belastbares Rahmenwerk, das einer Prüfung durch Auditoren standhält.

Verfasst von einem Experten mit folgenden Qualifikationen:

Abdeckung & Themen

🏢 Zielabteilungen

🏷️ Themenabdeckung

Diese Richtlinie ist 1 von 37 im vollständigen Enterprise-Paket

67% sparenAlle 37 Enterprise-Richtlinien für €599, statt €1.813 beim Einzelkauf.

Zum vollständigen Enterprise-Paket →