Pregled

Ta Politika sprejemljive uporabe opredeljuje pravila za pravilno uporabo IT sredstev podjetja, vključno z vedenjem uporabnikov, prepovedanimi dejanji, tehničnim uveljavljanjem, poročanjem in skladnostjo v skladu z najboljšimi varnostnimi standardi.

Celovite uporabniške kontrole

Zajema vse vrste uporabnikov in naprave za zmanjšanje zlorabe, malomarnosti in neprimerne uporabe IT sredstev podjetja.

Uveljavljanje na podlagi tveganj

Združuje tehnološke nadzorne ukrepe z jasnimi obveznostmi uporabnikov za zmanjšanje varnostnih tveganj, povezanih z vedenjem.

Integrirano ozaveščanje in usposabljanje

Zahteva potrditev Politike sprejemljive uporabe in redno usposabljanje za krepitev varne in etične uporabe sistemov.

Uskladitev s pravnimi in regulativnimi zahtevami

Izpolnjuje zahteve standardov ISO/IEC 27001, GDPR, NIS2 in drugih za pripravljenost na revizijo.

Preberi celoten pregled

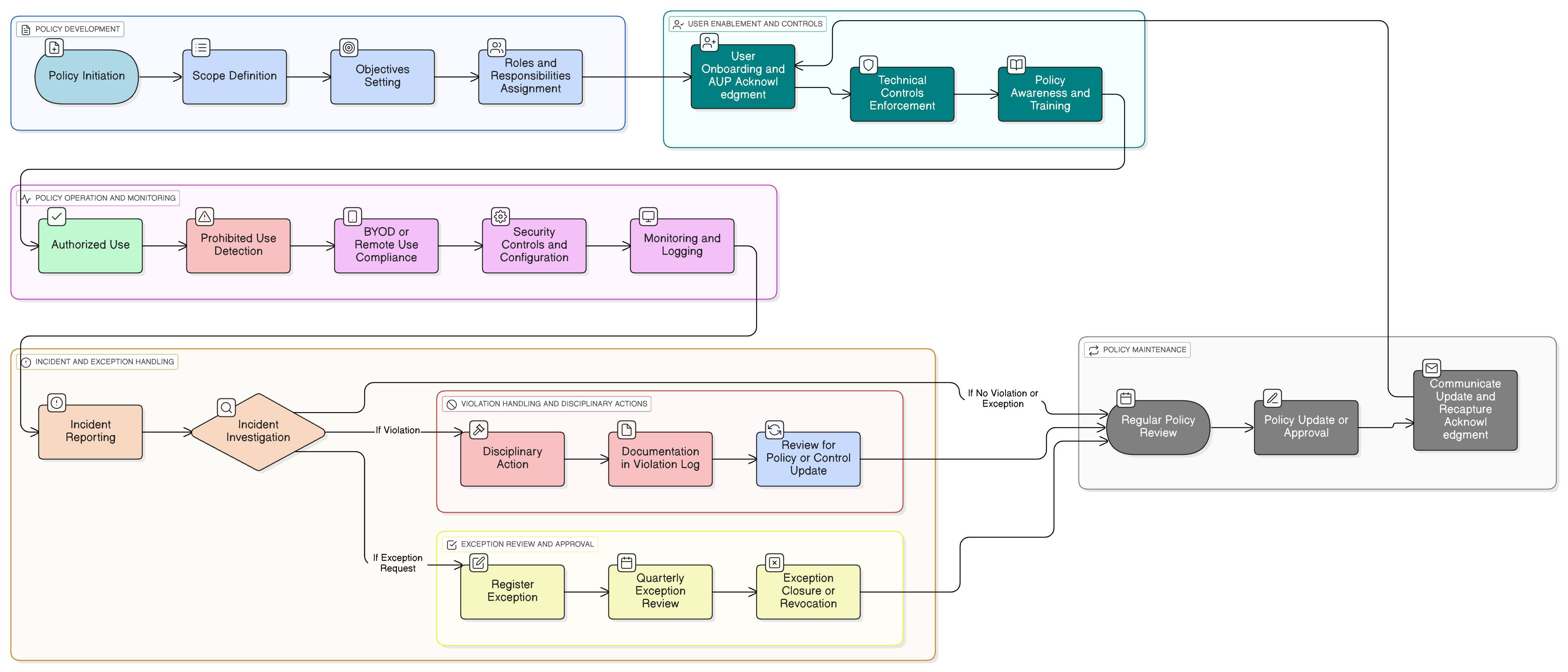

Diagram pravilnika

Kliknite diagram za ogled v polni velikosti

Vsebina

Obseg in pravila sodelovanja

Vedenje uporabnikov in pravila dostopa

Seznam prepovedanih dejavnosti

Zahteve za uporabo lastnih naprav (BYOD) in oddaljeno uporabo

Odziv na incidente in poročanje

Postopek izjem politike in disciplinski postopek

Skladnost z okvirom

🛡️ Podprti standardi in okviri

Ta izdelek je usklajen z naslednjimi okviri skladnosti s podrobnimi preslikanji klavzul in kontrol.

| Okvir | Pokrite klavzule / Kontrole |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 5(1)(f)Article 32Recital 39

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Sorodne politike

Politika informacijske varnosti

Vzpostavlja temeljna pričakovanja glede vedenja in zavezanost najvišjega vodstva k sprejemljivi uporabi.

Politika nadzora dostopa

Opredeljuje pravice dostopa in pravice, povezane z uporabniki, sistemi in dostopom do podatkov, ter neposredno uveljavlja meje sprejemljive uporabe.

Okvir za obvladovanje tveganj

Obravnava tveganja, povezana z vedenjem, ter podpira spremljanje in dejavnosti obravnave tveganja, povezane z grožnjami, ki izhajajo iz uporabnikov.

Politika uvajanja in prenehanja

Zagotavlja, da so pogoji sprejemljive uporabe potrjeni ob vstopu in preklicani ob odhodu.

Politika dela na daljavo

Razširja določila sprejemljive uporabe na okolja dela na daljavo in hibridna okolja.

O pravilnikih Clarysec - Politika sprejemljive uporabe

Učinkovito upravljanje varnosti zahteva več kot le besede; zahteva jasnost, odgovornost in strukturo, ki se prilagaja vaši organizaciji. Generične predloge pogosto odpovejo, saj ustvarjajo nejasnosti z dolgimi odstavki in neopredeljenimi vlogami. Ta politika je zasnovana kot operativna hrbtenica vašega varnostnega programa. Odgovornosti dodelimo specifičnim vlogam, ki obstajajo v sodobnem podjetju, vključno z vodjo informacijske varnosti (CISO), IT-varnostjo in ustreznimi odbori, s čimer zagotovimo jasno odgovornost. Vsaka zahteva je enolično oštevilčena klavzula (npr. 5.1.1, 5.1.2). Ta atomska struktura omogoča enostavno implementacijo, presojo glede na specifične kontrole in varno prilagajanje brez vpliva na celovitost dokumenta, s čimer politiko iz statičnega dokumenta spremeni v dinamičen, izvedljiv okvir.

Večplastna odgovornost vlog

Dodeli uveljavljanje, eskalacijo in pregled skladnosti ločenim ekipam: vodstvu, IT, kadrovski službi, pravni službi in končnim uporabnikom.

Vgrajen delovni tok za izjeme

Opredeljuje podrobne korake obravnave izjem z odobritvijo, kontrolami, presojo in periodičnim pregledom za varno nestandardno uporabo.

Samodejno spremljanje in odziv

Omogoča zaznavanje kršitev politike v realnem času, revizijsko beleženje in začetek upravljanja incidentov za hitro zajezitev in zbiranje dokazov.

Pogosto zastavljena vprašanja

Zasnovano za vodje, s strani vodij

Ta pravilnik je pripravil varnostni vodja z več kot 25 leti izkušenj pri uvajanju in presojanju ISMS ogrodij za globalna podjetja. Zasnovan ni le kot dokument, temveč kot zagovorno ogrodje, ki prestane presojo revizorjev.

Pripravil strokovnjak z naslednjimi kvalifikacijami:

Pokritost in teme

🏢 Ciljni oddelki

🏷️ Tematska pokritost

Ta politika je 1 od 37 v celotnem paketu Enterprise

Prihranite 67%Pridobite vseh 37 politik Enterprise za €599, namesto €1.813 pri posamičnem nakupu.

Oglejte si celoten paket Enterprise →