Übersicht

Diese Richtlinie legt strenge Verfahren für sicheres Onboarding, interne Übermittlungen und Beendigungen fest und setzt Zugangskontrolle, Asset-Wiederherstellung und Prüfpfade im Einklang mit maßgeblichen Sicherheits- und Datenschutzstandards durch.

Sicherer Zugriffslebenszyklus

Standardisiert Onboarding und Offboarding, um eine rechtzeitige, risikobasierte Zugriffsbereitstellung und den Entzug von Zugriffsrechten sicherzustellen.

Umfassende Asset-Kontrolle

Schreibt die Ausgabe, Nachverfolgung und Asset-Wiederherstellung vor, um Verluste und Datenleckage bei Personalwechseln zu verhindern.

Regulatorische Compliance

Ausgerichtet an ISO/IEC 27001, DSGVO, NIST, NIS2, DORA und COBIT für robuste rechtliche und sicherheitsbezogene Compliance.

Vollständige Übersicht lesen

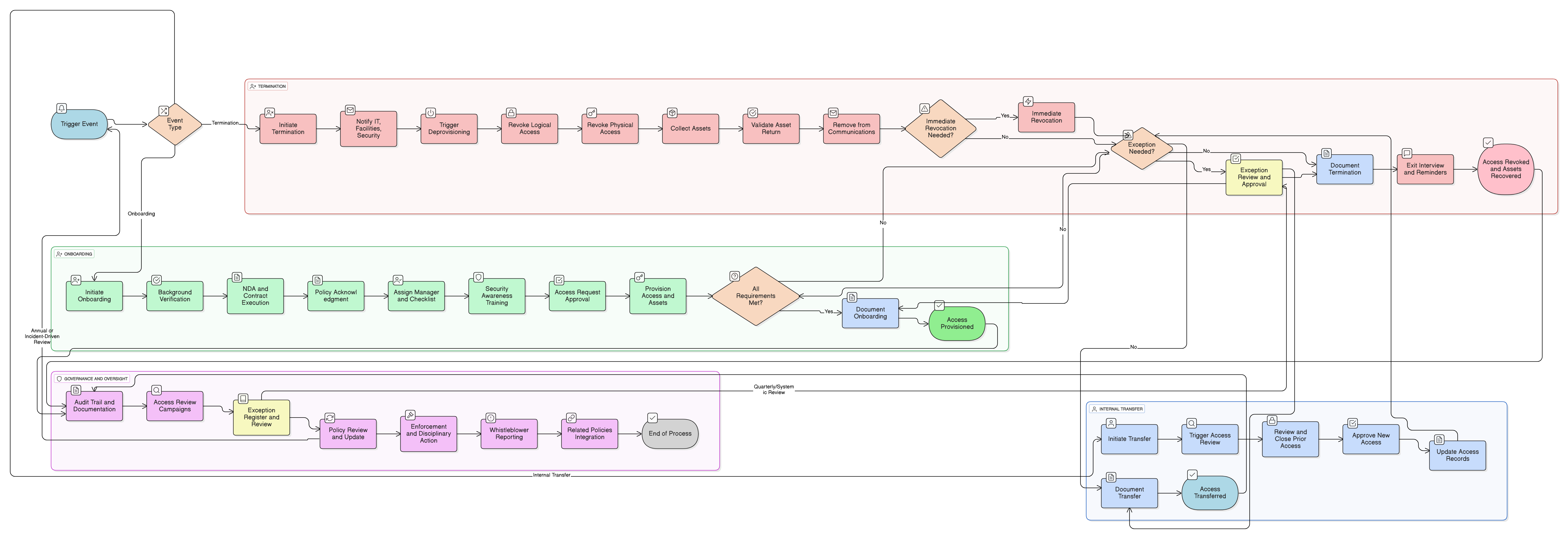

Richtliniendiagramm

Diagramm anklicken, um es in voller Größe anzuzeigen

Inhalt

Geltungsbereich und Regeln der Zusammenarbeit

Onboarding- und Offboarding-Workflows

Asset-Wiederherstellung und Validierung

Anforderungen an sofortigen Berechtigungsentzug

Ausnahme- und Risikobehandlungsprozess

Prüfpfad und Dokumentation

Framework-Konformität

🛡️ Unterstützte Standards & Frameworks

Dieses Produkt ist auf die folgenden Compliance-Frameworks ausgerichtet, mit detaillierten Klausel- und Kontrollzuordnungen.

| Framework | Abgedeckte Klauseln / Kontrollen |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 5(1)(f)Article 25Article 32Recital 39

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Verwandte Richtlinien

P01 Informationssicherheitspolitik

Legt die Sicherheitsziele der Organisation fest, einschließlich Zugriffsgovernance für Personal.

Zugriffskontrollrichtlinie

Stellt operative Anforderungen für die Zuweisung und den Entzug von Zugriffsrechten auf Systeme und physischen Zugang auf Basis von Onboarding- und Offboarding-Auslösern bereit.

Richtlinie zur zulässigen Nutzung

Erfordert Richtlinienbestätigung während des Onboardings und unterstützt die Durchsetzung nach der Beendigung.

Risikomanagement-Richtlinie

Stellt sicher, dass Risiken aus Benutzerzugriff und Übergängen im Einklang mit ISMS-Grundsätzen bewertet und gemindert werden.

Richtlinie zur Benutzerkonten- und Berechtigungsverwaltung

Regelt die technischen Maßnahmen für Zugriffsbereitstellung und Deprovisionierung zur Unterstützung dieser Richtlinie.

Über Clarysec-Richtlinien - Onboarding- und Offboarding-Richtlinie

Wirksame Sicherheitsgovernance erfordert mehr als nur Worte; sie verlangt Klarheit, Rechenschaftspflicht und eine Struktur, die mit Ihrer Organisation skaliert. Generische Vorlagen scheitern häufig und erzeugen Unklarheiten durch lange Absätze und undefinierte Rollen. Diese Richtlinie ist darauf ausgelegt, das operative Rückgrat Ihres Sicherheitsprogramms zu sein. Wir weisen Verantwortlichkeiten den spezifischen Rollen zu, die in einem modernen Unternehmen vorkommen, einschließlich des Chief Information Security Officer (CISO), IT- und Sicherheitsteams und relevanter Ausschüsse, und stellen so klare Rechenschaftspflicht sicher. Jede Anforderung ist eine eindeutig nummerierte Klausel (z. B. 5.1.1, 5.1.2). Diese atomare Struktur macht die Richtlinie leicht umsetzbar, gegen spezifische Kontrollen auditierbar und sicher anpassbar, ohne die Dokumentintegrität zu beeinträchtigen – und verwandelt sie von einem statischen Dokument in ein dynamisches, umsetzbares Rahmenwerk.

IAM-Integration für automatisierte Workflows

Schreibt die Nutzung von IAM-Plattformen für Zugriffsbereitstellung, Entzug von Zugriffsrechten und Prüfpfade vor, reduziert Fehler und unterstützt automatisiertes Onboarding/Offboarding.

Sofortiger risikogetriebener Entzug

Erfordert die Deaktivierung von Privileged Users und Hochrisiko-Konten innerhalb von vier Stunden und minimiert so die Exposition durch kritische Rollen und Abgänge.

Häufig gestellte Fragen

Von Führungskräften – für Führungskräfte

Diese Richtlinie wurde von einer Sicherheitsführungskraft mit über 25 Jahren Erfahrung in der Implementierung und Auditierung von ISMS-Frameworks für globale Unternehmen verfasst. Sie ist nicht nur als Dokument gedacht, sondern als belastbares Rahmenwerk, das einer Prüfung durch Auditoren standhält.

Verfasst von einem Experten mit folgenden Qualifikationen:

Abdeckung & Themen

🏢 Zielabteilungen

🏷️ Themenabdeckung

Diese Richtlinie ist 1 von 37 im vollständigen Enterprise-Paket

67% sparenAlle 37 Enterprise-Richtlinien für €599, statt €1.813 beim Einzelkauf.

Zum vollständigen Enterprise-Paket →