Áttekintés

Ez az Elfogadható használati szabályzat meghatározza a vállalati IT-erőforrások megfelelő használatának szabályait, lefedve a felhasználói magatartást, a tiltott tevékenységeket, a technikai kikényszerítést, a bejelentést és a megfelelést a vezető biztonsági szabványokkal összhangban.

Átfogó felhasználói kontrollok

Valamennyi felhasználótípusra és eszközre kiterjed a vállalati informatikai eszközök nem rendeltetésszerű használatának, gondatlanságának és visszaélésének minimalizálása érdekében.

Kockázatalapú érvényesítés

A technikai védelmi intézkedéseket egyértelmű felhasználói kötelezettségekkel kombinálja a magatartásalapú biztonsági kockázatok csökkentése érdekében.

Integrált tudatosság és képzés

Kötelezővé teszi a szabályzat tudomásulvételét és a rendszeres képzést a biztonságos, etikus rendszerhasználat megerősítése érdekében.

Jogi és szabályozási összehangolás

Teljesíti az ISO/IEC 27001, a GDPR, a NIS2 és további követelmények elvárásait az auditálható megfelelés érdekében.

Teljes áttekintés olvasása

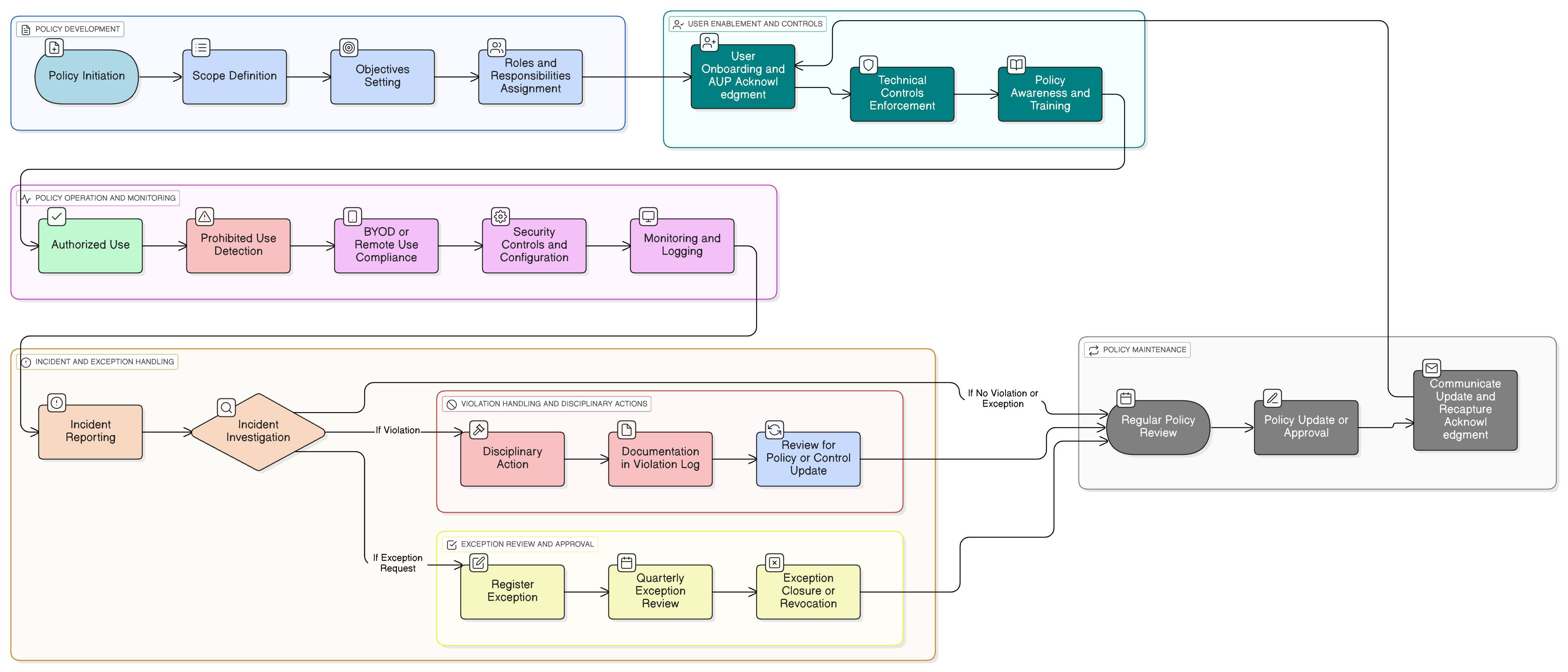

Irányelv-diagram

Kattintson a diagramra a teljes méret megtekintéséhez

Tartalom

Hatókör és együttműködési szabályok

Felhasználói magatartás és hozzáférési szabályok

Tiltott tevékenységek listája

BYOD és távoli használati követelmények

Incidensreagálás és incidensbejelentés

Szabályzati kivételek és fegyelmi eljárások

Keretrendszer-megfelelőség

🛡️ Támogatott szabványok és keretrendszerek

Ez a termék a következő megfelelőségi keretrendszerekhez igazodik, részletes záradék- és vezérlőleképezésekkel.

| Keretrendszer | Lefedett záradékok / Vezérlők |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 5(1)(f)Article 32Recital 39

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Kapcsolódó irányelvek

Információbiztonsági politika

Meghatározza az elfogadható használatra vonatkozó alapvető magatartási elvárásokat és a felső vezetés elkötelezettségét.

Hozzáférés-vezérlési szabályzat

Meghatározza a felhasználókhoz, rendszerekhez és adathozzáféréshez kapcsolódó engedélyeket és hozzáférési jogosultságokat, közvetlenül érvényesítve az elfogadható használat határait.

Kockázatkezelési szabályzat

Kezeli a magatartással összefüggő kockázatokat, és támogatja a felhasználóvezérelt fenyegetésekhez kapcsolódó kockázatok nyomon követését és kockázatkezelési tevékenységek végrehajtását.

Beléptetési és kiléptetési szabályzat

Biztosítja, hogy az elfogadható használat feltételeit beléptetéskor tudomásul vegyék, kiléptetéskor pedig a hozzáféréseket visszavonják.

Távmunkaszabályzat

Kiterjeszti az elfogadható használat rendelkezéseit a távoli és hibrid munkakörnyezetekre.

A Clarysec irányelveiről - Elfogadható használati szabályzat

A hatékony biztonsági irányítás több mint puszta megfogalmazás; egyértelműséget, elszámoltathatóságot és a szervezettel együtt skálázódó struktúrát igényel. Az általános sablonok gyakran kudarcot vallanak: hosszú bekezdésekkel és meghatározatlan szerepkörökkel kétértelműséget teremtenek. Ez a szabályzat úgy készült, hogy a biztonsági program működési gerincét adja. A felelősségeket a modern vállalatokban ténylegesen meglévő szerepkörökhöz rendeljük, beleértve az információbiztonsági vezető (CISO) szerepét, az IT- és információbiztonsági csapatokat és a releváns bizottságokat, biztosítva az egyértelmű elszámoltathatóságot. Minden követelmény egyedi sorszámozású záradék (pl. 5.1.1, 5.1.2). Ez az atomi struktúra megkönnyíti a bevezetést, az auditálást konkrét kontrollok mentén, valamint a biztonságos testreszabást a dokumentum sértetlenségének megőrzése mellett, így a szabályzat statikus dokumentumból dinamikus, végrehajtható keretrendszerré válik.

Többrétegű szerepkör-elszámoltathatóság

Az érvényesítést, az eszkalációt és a megfelelőségi felülvizsgálatot elkülönült csapatokhoz rendeli: vezetés, IT, HR, jogi és végfelhasználók.

Beépített kivételkezelési munkafolyamat

Meghatározza a részletes kivételkezelés lépéseit jóváhagyással, kontrollokkal, audittal és időszakos felülvizsgálattal a biztonságos, nem standard használat érdekében.

Automatizált monitorozás és reagálás

Lehetővé teszi a szabályzatsértések valós idejű észlelését, auditnaplózását és az incidens indítását a gyors elszigetelés és auditbizonyíték gyűjtése érdekében.

Gyakran ismételt kérdések

Vezetőknek, vezetők által

Ez az irányelv egy biztonsági vezető által készült, aki több mint 25 éves tapasztalattal rendelkezik ISMS keretrendszerek bevezetésében és auditálásában globális vállalatoknál. Nem csupán dokumentumként készült, hanem olyan védhető keretrendszerként, amely megfelel az auditorok vizsgálatának.

Az alábbi képesítésekkel rendelkező szakértő készítette:

Lefedettség és témák

🏢 Célterületek

🏷️ Témafedezet

Ez az irányelv 1 a 37-ből a teljes Enterprise-csomagban

Spóroljon 67%-otSzerezze be mind a 37 Enterprise-irányelvet €599-ért. ahelyett hogy egyenként €1 813-t fizetne.

Teljes Enterprise-csomag megtekintése →