Przegląd

Niniejsza polityka zapewnia ścisłe, obowiązujące w całej organizacji standardy bezpiecznego, zgodnego i spójnego postępowania z mediami społecznościowymi oraz wszystkimi formami komunikacji zewnętrznej, minimalizując ryzyka reputacyjne, prawne i regulacyjne.

Ogranicza ryzyko reputacyjne

Ogranicza przypadkowe wycieki i nieuprawnione ujawnienia dzięki ścisłemu zarządzaniu komunikacją.

Zapewnia zgodność prawną

Dostosowuje komunikację do GDPR, NIS2, DORA i innych wymogów, aby uniknąć kosztownych naruszeń regulacyjnych.

Doprecyzowuje role i odpowiedzialności

Definiuje jasne role dla marketingu, prawa i zgodności, zespołów IT i bezpieczeństwa informacji oraz całego personelu w działaniach zewnętrznych.

Chroni informacje wrażliwe

Zakazuje udostępniania danych poufnych, finansowych lub danych klientów za pośrednictwem kanałów publicznych.

Wzmacnia spójność marki

Wymusza solidne standardy marki, treści i zatwierdzania dla wszystkich oficjalnych oświadczeń.

Czytaj pełny przegląd

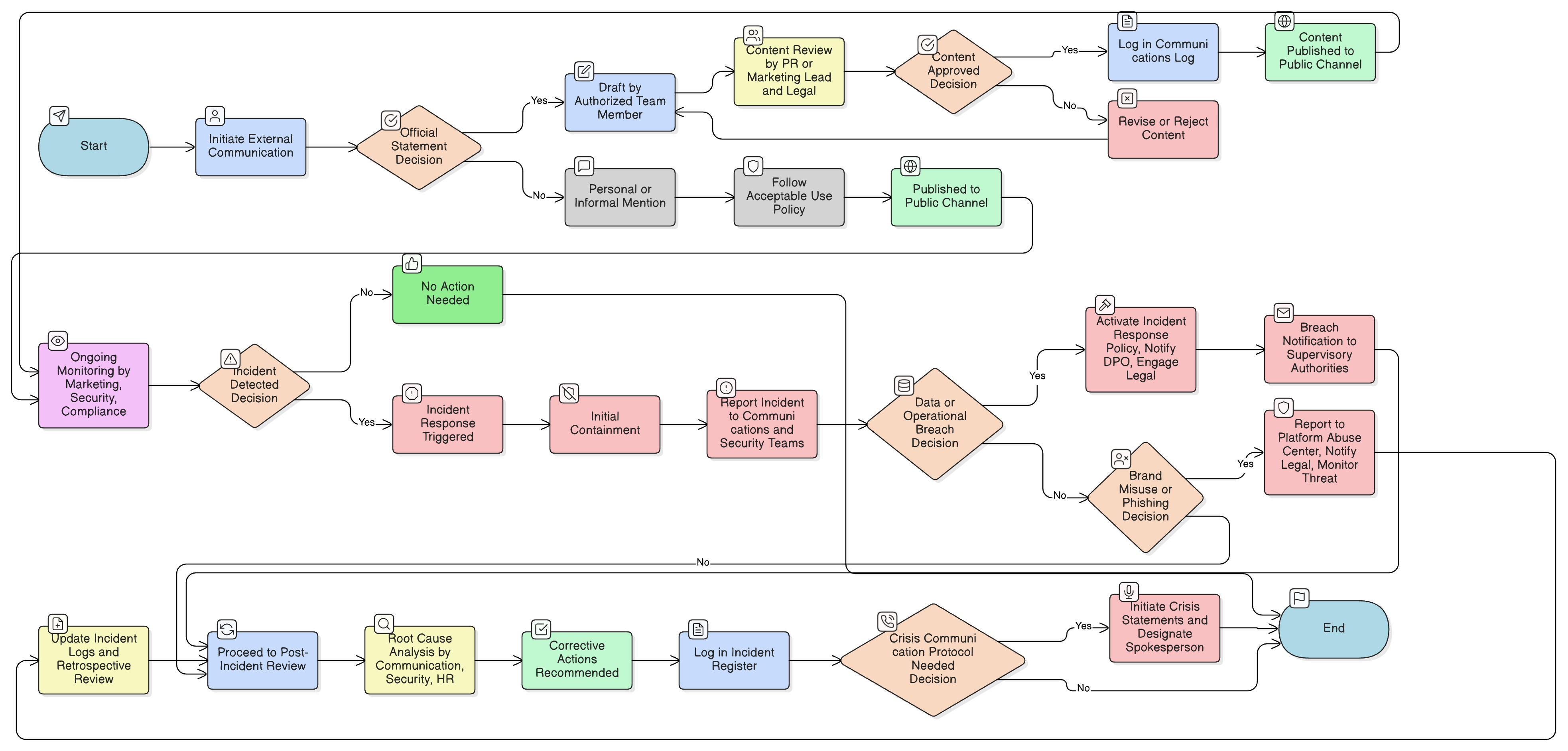

Diagram polityki

Kliknij diagram, aby wyświetlić w pełnym rozmiarze

Zawartość

Zakres i zasady współpracy

Role i odpowiedzialności

Wymagania dotyczące bezpieczeństwa kont i brandingu

Reagowanie na incydenty i eskalacja

Wytyczne wdrożeniowe polityki

Standardy zgodności i egzekwowania

Zgodność z frameworkiem

🛡️ Obsługiwane standardy i frameworki

Ten produkt jest zgodny z następującymi frameworkami zgodności, ze szczegółowym mapowaniem klauzul i kontroli.

Powiązane polityki

Polityka monitorowania audytu i zgodności

Reguluje procesy audytu, które walidują kontrole mediów społecznościowych, systemy monitorowania oraz zgodność z politykami komunikacji zewnętrznej.

P01 Polityka bezpieczeństwa informacji

Ustanawia nadrzędne zasady ochrony informacji, w tym zapewnienie, że komunikacja nie prowadzi do nieuprawnionego dostępu ani nieuprawnionego ujawnienia.

Polityka dopuszczalnego użytkowania

Definiuje dopuszczalne zachowania dotyczące platform cyfrowych i technologii, które bezpośrednio regulują prywatne i zawodowe korzystanie z kanałów społecznościowych.

Polityka zarządzania ryzykiem

Zapewnia ramy zarządzania ryzykiem do oceny zagrożeń związanych z komunikacją publiczną i ekspozycją zewnętrzną.

Polityka świadomości i szkoleń w zakresie bezpieczeństwa informacji

Wymaga programów podnoszenia świadomości, które edukują personel w zakresie bezpiecznych praktyk komunikacyjnych oraz zagrożeń typu inżynieria społeczna.

Polityka klasyfikacji danych i etykietowania

Wskazuje personelowi, co stanowi informacje zastrzeżone lub poufne, których nie wolno ujawniać na zewnątrz.

Polityka reagowania na incydenty (P30)

Definiuje sposób obsługi incydentów związanych z komunikacją publiczną, w tym wycieków danych, podszywania się oraz naruszeń regulacyjnych.

O politykach Clarysec - Polityka mediów społecznościowych i komunikacji zewnętrznej

Skuteczny ład bezpieczeństwa wymaga czegoś więcej niż samych zapisów; wymaga jasności, rozliczalności i struktury, która skaluje się wraz z organizacją. Ogólne szablony często zawodzą, tworząc niejednoznaczność poprzez długie akapity i nieokreślone role. Ta polityka została zaprojektowana jako operacyjny fundament programu bezpieczeństwa. Przypisujemy odpowiedzialności do konkretnych ról spotykanych w nowoczesnym przedsiębiorstwie, w tym dyrektora ds. bezpieczeństwa informacji (CISO), zespołów IT i bezpieczeństwa informacji oraz właściwych komitetów, zapewniając jasną rozliczalność. Każde wymaganie jest unikalnie ponumerowaną klauzulą (np. 5.1.1, 5.1.2). Taka atomowa struktura ułatwia wdrożenie polityki, audyt względem konkretnych środków kontrolnych oraz bezpieczne dostosowanie bez naruszania integralności dokumentu, przekształcając ją ze statycznego dokumentu w dynamiczne, wykonalne ramy.

Wymusza kontrole bezpieczeństwa kont

Wymaga uwierzytelniania wieloskładnikowego, bezpiecznego zarządzania hasłami oraz ciągłego monitorowania zgodności dla wszystkich firmowych kont społecznościowych.

Solidne protokoły obsługi incydentów

Określa szybkie powstrzymanie, eskalację oraz przegląd poincydentalny dla naruszeń i zagrożeń związanych z komunikacją.

Ustrukturyzowane zarządzanie wyjątkami

Umożliwia udokumentowane, oparte na ocenie ryzyka tymczasowe odstępstwa dla komunikacji kryzysowej lub działań kierownictwa, z obowiązkowym przeglądem.

Często zadawane pytania

Stworzone dla liderów, przez liderów

Niniejsza polityka została opracowana przez lidera ds. bezpieczeństwa z ponad 25-letnim doświadczeniem w zakresie wdrażania i audytowania systemów ISMS w globalnych organizacjach. Została zaprojektowana nie tylko jako dokument, lecz jako obronne ramy, które wytrzymują kontrolę audytora.

Opracowane przez eksperta posiadającego:

Zasięg i tematy

🏢 Docelowe działy

🏷️ Zakres tematyczny

Ta polityka to 1 z 37 w pełnym pakiecie Enterprise

Oszczędź 67%Zdobądź wszystkie 37 polityk Enterprise za €599, zamiast €1.813 przy zakupie pojedynczym.

Zobacz pełny pakiet Enterprise →