Przegląd

Niniejsza polityka nakazuje wdrożenie ustrukturyzowanych, opartych na ryzyku programów podnoszenia świadomości i szkoleń dla wszystkich użytkowników mających dostęp do systemów lub danych, zapewniając ciągłą zgodność i ograniczenie ryzyka bezpieczeństwa.

Kompleksowy zakres

Dotyczy pracowników, stron trzecich, wykonawców oraz wszystkich osób mających dostęp do systemów informatycznych organizacji lub danych.

Szkolenie oparte na rolach i oparte na ryzyku

Dostosowuje szkolenie z zakresu świadomości bezpieczeństwa do ról zawodowych, konkretnych ekspozycji na ryzyko oraz potrzeb regulacyjnych.

Ciągłe wzmacnianie

Zapewnia okresowe szkolenie odświeżające, szkolenia w czasie rzeczywistym oraz szkolenia doraźne, wraz z kampaniami śledzonymi pod kątem wydajności.

Czytaj pełny przegląd

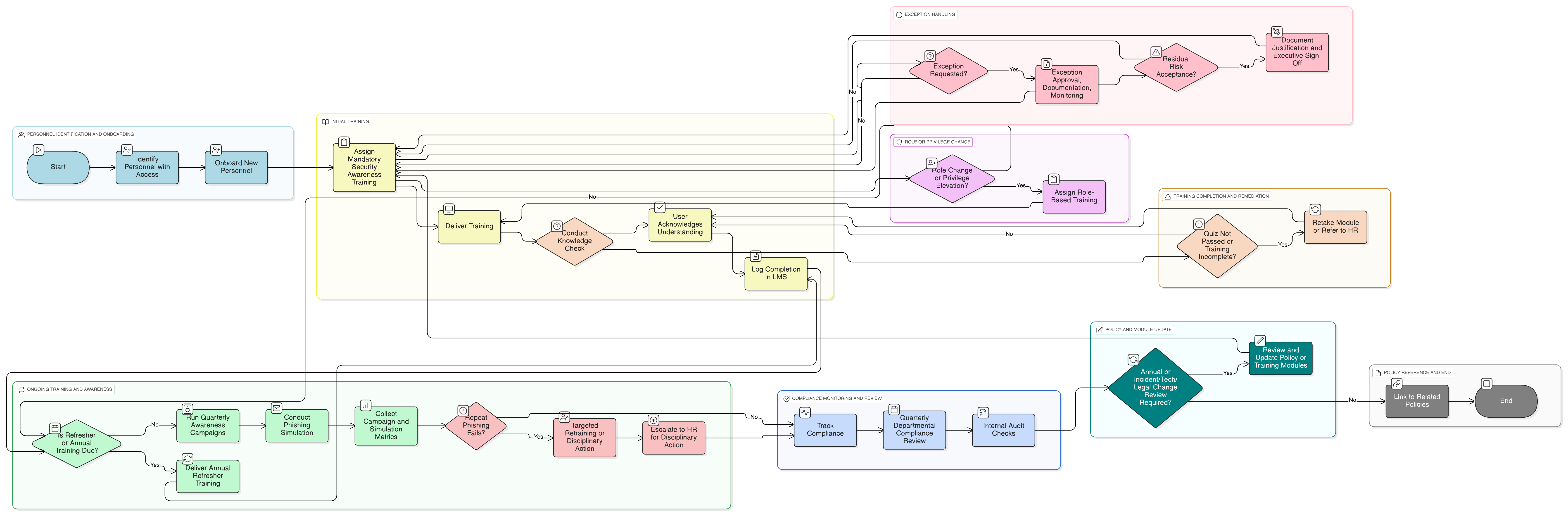

Diagram polityki

Kliknij diagram, aby wyświetlić w pełnym rozmiarze

Zawartość

Zakres i zasady współpracy

Proces szkolenia specyficzny dla roli

Okresowe szkolenia i szkolenia doraźne oraz kampanie budowania świadomości

Symulowane kampanie phishingowe i symulowane ćwiczenia z zakresu socjotechniki

Śledzenie, prowadzenie zapisów i potwierdzenie zapoznania się z polityką

Procedury obsługi wyjątków i egzekwowania

Zgodność z frameworkiem

🛡️ Obsługiwane standardy i frameworki

Ten produkt jest zgodny z następującymi frameworkami zgodności, ze szczegółowym mapowaniem klauzul i kontroli.

| Framework | Objęte klauzule / Kontrole |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 32Article 39Recital 78

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Powiązane polityki

Polityka monitorowania audytu i zgodności

Weryfikuje, że kontrole świadomości są operacyjne, mierzalne i skuteczne podczas audytów.

P01 Polityka bezpieczeństwa informacji

Ustanawia świadomość bezpieczeństwa jako podstawowy środek kontrolny w Systemie Zarządzania Bezpieczeństwem Informacji (SZBI) organizacji.

Polityka dopuszczalnego użytkowania

Wymaga potwierdzenia zapoznania się z polityką podczas szkolenia i doprecyzowuje obowiązki związane z codziennym korzystaniem z technologii.

Polityka zatrudniania i zakończenia współpracy

Zapewnia, że szkolenia są osadzone na etapie wejścia i śledzone przez cały okres zatrudnienia.

Polityka zarządzania ryzykiem

Łączy szkolenia skoncentrowane na czynniku ludzkim z modelowaniem zagrożeń i strategiami redukcji ryzyka szczątkowego.

O politykach Clarysec - Polityka świadomości i szkoleń w zakresie bezpieczeństwa informacji

Skuteczny ład bezpieczeństwa wymaga czegoś więcej niż samych zapisów; wymaga jasności, rozliczalności i struktury, która skaluje się wraz z organizacją. Ogólne szablony często zawodzą, tworząc niejednoznaczność poprzez długie akapity i nieokreślone role. Ta polityka została zaprojektowana jako operacyjny fundament programu bezpieczeństwa. Przypisujemy odpowiedzialności do konkretnych ról występujących w nowoczesnym przedsiębiorstwie, w tym Dyrektora ds. bezpieczeństwa informacji (CISO), zespołów IT i bezpieczeństwa informacji oraz odpowiednich komitetów, zapewniając jasną rozliczalność. Każde wymaganie jest unikalnie ponumerowaną klauzulą (np. 5.1.1, 5.1.2). Taka atomowa struktura ułatwia wdrożenie, audytowanie względem konkretnych środków kontrolnych oraz bezpieczne dostosowanie bez naruszania integralności dokumentu, przekształcając go ze statycznego dokumentu w dynamiczne, wykonalne ramy.

Zautomatyzowane śledzenie i egzekwowanie

Integruje zautomatyzowane przypomnienia o szkoleniach, ścieżki eskalacji oraz pulpity zgodności dla terminowego ukończenia i działań HR.

Metryki na żywo i analityka behawioralna

Wykorzystuje wyniki symulacji phishingowych oraz informacje zwrotne od użytkowników do benchmarkingu i doskonalenia raportów skuteczności szkoleń w departamentach.

Dostępne i zlokalizowane treści

Materiały szkoleniowe są projektowane z myślą o dostępności, adekwatności kulturowej i są oferowane w wielu formatach dla zróżnicowanych zespołów.

Często zadawane pytania

Stworzone dla liderów, przez liderów

Niniejsza polityka została opracowana przez lidera ds. bezpieczeństwa z ponad 25-letnim doświadczeniem w zakresie wdrażania i audytowania systemów ISMS w globalnych organizacjach. Została zaprojektowana nie tylko jako dokument, lecz jako obronne ramy, które wytrzymują kontrolę audytora.

Opracowane przez eksperta posiadającego:

Zasięg i tematy

🏢 Docelowe działy

🏷️ Zakres tematyczny

Ta polityka to 1 z 37 w pełnym pakiecie Enterprise

Oszczędź 67%Zdobądź wszystkie 37 polityk Enterprise za €599, zamiast €1.813 przy zakupie pojedynczym.

Zobacz pełny pakiet Enterprise →