Descripción general

Esta política proporciona estándares estrictos, en toda la organización, para el tratamiento seguro, conforme y coherente de las redes sociales y de todas las formas de comunicaciones externas, minimizando los riesgos reputacionales, legales y regulatorios.

Reduce el daño reputacional

Mitigue las filtraciones accidentales y las divulgaciones no autorizadas mediante una gobernanza estricta de las comunicaciones.

Garantiza el cumplimiento normativo

Alinea las comunicaciones con el RGPD, NIS2, DORA y más para evitar infracciones regulatorias costosas.

Aclara roles y responsabilidades

Define roles claros para Marketing, Legal, Seguridad y todo el personal en las interacciones externas.

Protege la información sensible

Prohíbe compartir datos confidenciales, financieros o de clientes a través de canales públicos.

Refuerza la coherencia de la marca

Aplica estándares sólidos de marca, contenido y aprobación para todas las declaraciones oficiales.

Leer descripción completa

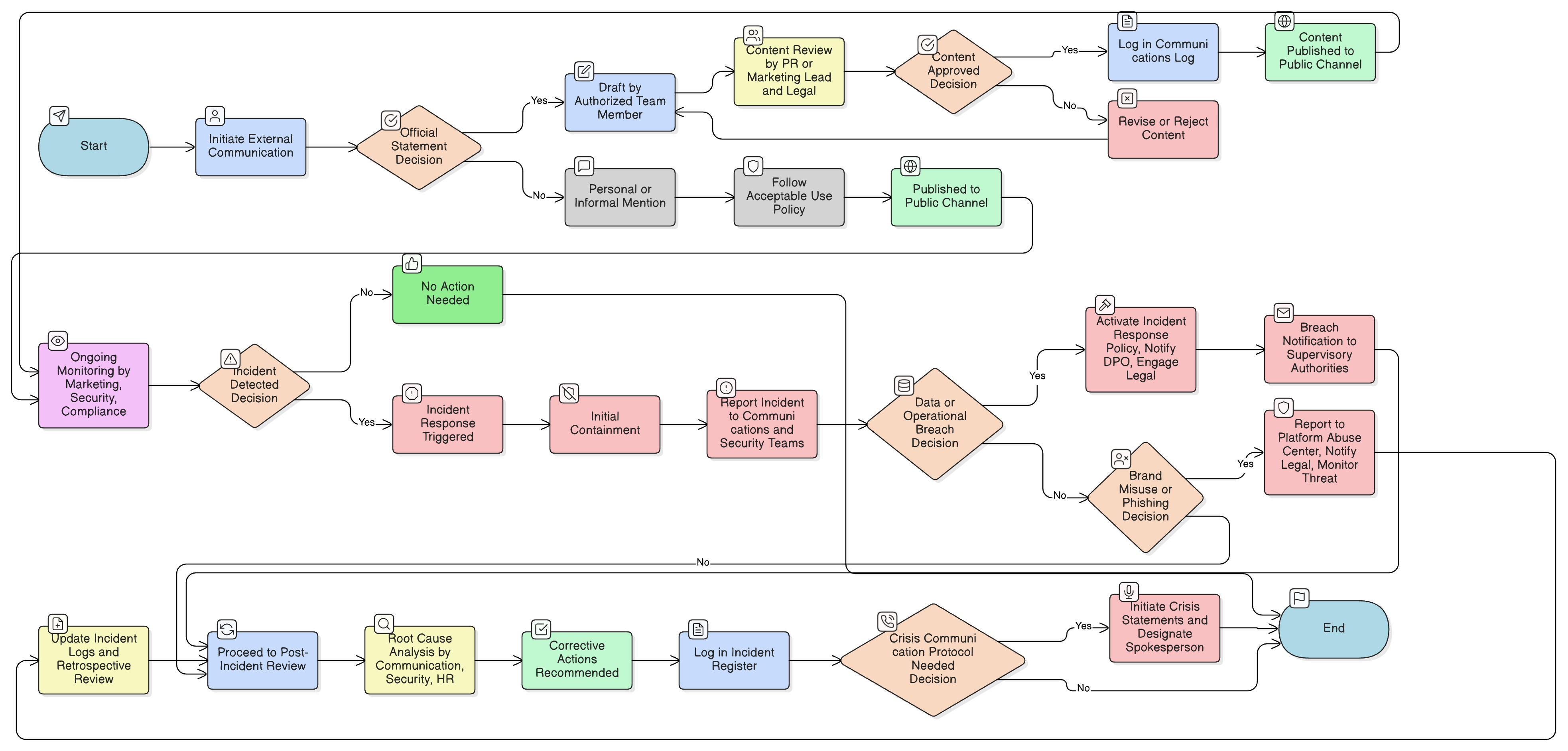

Diagrama de la Política

Haga clic en el diagrama para verlo en tamaño completo

Contenido

Alcance y reglas de interacción

Roles y responsabilidades

Requisitos de seguridad de cuentas y marca

Respuesta a incidentes y escalado

Guía de implementación de la política

Estándares de cumplimiento y aplicación

Cumplimiento de marcos

🛡️ Estándares y marcos compatibles

Este producto está alineado con los siguientes marcos de cumplimiento, con mapeos detallados de cláusulas y controles.

Políticas relacionadas

Política de monitorización de Auditoría y Cumplimiento

Gobierna los procesos de auditoría que validan los controles de redes sociales, los sistemas de monitorización y el cumplimiento de las políticas de comunicaciones externas.

P01 Política de seguridad de la información

Establece principios generales para salvaguardar la información, lo que incluye garantizar que las comunicaciones no conduzcan a una divulgación no autorizada.

Política de uso aceptable

Define comportamientos aceptables para plataformas y tecnologías digitales, que gobiernan directamente el uso personal y profesional de canales sociales.

Política de gestión del riesgo

Proporciona el marco de gestión del riesgo para evaluar amenazas relacionadas con la comunicación pública y la exposición reputacional.

Política de concienciación y formación en seguridad de la información

Exige programas de concienciación que formen al personal en prácticas de comunicación segura y amenazas de ingeniería social.

Política de clasificación y etiquetado de datos

Orienta al personal sobre qué constituye información restringida o confidencial, que no debe divulgarse externamente.

Política de respuesta a incidentes (P30)

Define cómo gestionar incidentes relacionados con comunicaciones públicas, incluidas filtraciones de datos, suplantación y violación de la seguridad de los datos.

Sobre las Políticas de Clarysec - Política de redes sociales y comunicaciones externas

Una gobernanza de la seguridad eficaz requiere más que palabras; exige claridad, rendición de cuentas y una estructura que escale con su organización. Las plantillas genéricas suelen fallar, creando ambigüedad con párrafos largos y roles indefinidos. Esta política está diseñada para ser la columna vertebral operativa de su programa de seguridad. Asignamos responsabilidades a los roles específicos que se encuentran en una empresa moderna, incluido el Director de Seguridad de la Información (CISO), los equipos de TI y de seguridad de la información y los comités pertinentes, garantizando una rendición de cuentas clara. Cada requisito es una cláusula numerada de forma única (p. ej., 5.1.1, 5.1.2). Esta estructura atómica hace que la política sea fácil de implementar, auditar frente a controles específicos y personalizar de forma segura sin afectar a la integridad del documento, transformándola de un documento estático en un marco dinámico y accionable.

Aplica controles de seguridad de cuentas

Requiere autenticación multifactor, gestión segura de credenciales y monitorización continua para todas las cuentas sociales corporativas.

Protocolos sólidos de gestión de incidentes

Establece contención rápida, escalado y revisión posterior al incidente para violaciones y amenazas de comunicación.

Gestión de excepciones estructurada

Permite excepciones temporales documentadas y evaluadas por riesgo para comunicaciones de crisis o intervenciones ejecutivas, con revisión obligatoria.

Preguntas frecuentes

Diseñado para Líderes, por Líderes

Esta política ha sido elaborada por un líder en seguridad con más de 25 años de experiencia en la implementación y auditoría de marcos ISMS en organizaciones globales. Está diseñada no solo como un documento, sino como un marco defendible que resiste el escrutinio de los auditores.

Elaborado por un experto que cuenta con:

Cobertura y temas

🏢 Departamentos objetivo

🏷️ Cobertura temática

Esta política es 1 de 37 en el Pack Empresarial completo

Ahorre un 67%Obtenga las 37 políticas Empresariales por €599, en lugar de €1.813 individualmente.

Ver Pack Empresarial completo →