Przegląd

Ta Polityka bezpieczeństwa informacji definiuje zobowiązanie organizacji do ochrony aktywów informacyjnych poprzez określenie zarządzania, ról, wymogów zgodności oraz praktyk SZBI opartych na ryzyku, zgodnie z wiodącymi normami, takimi jak ISO/IEC 27001:2022.

Kompleksowe dostosowanie do SZBI

Definiuje jasną strukturę i cele Systemu Zarządzania Bezpieczeństwem Informacji (SZBI) zgodnie z wymaganiami ISO/IEC 27001:2022.

Ujednolicony model zarządzania

Integruje ład bezpieczeństwa w rolach kierowniczych, technicznych i operacyjnych, zapewniając rozliczalność.

Rozliczalność całego personelu

Dotyczy pracowników, wykonawców i dostawców usług stron trzecich, z jasnymi wymogami w zakresie szkoleń, świadomości i zgodności.

Zgodność gotowa do audytu

Zapewnia ciągłą gotowość do audytu, obejmując środki kontroli GDPR, NIS2, DORA, COBIT i NIST.

Czytaj pełny przegląd

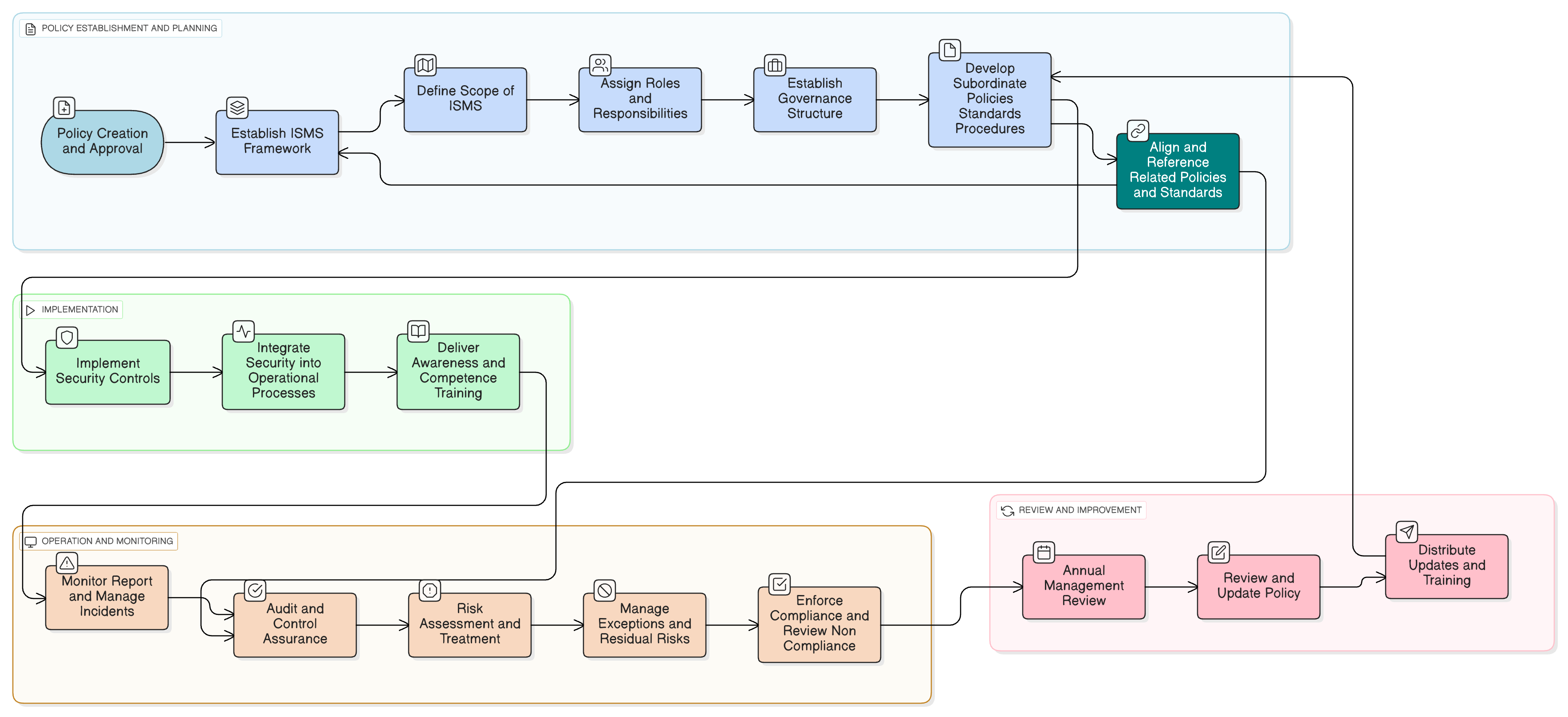

Diagram polityki

Kliknij diagram, aby wyświetlić w pełnym rozmiarze

Zawartość

Cel, zakres i cele polityki

macierz ról i odpowiedzialności

Wymagania dotyczące zarządzania i przeglądu

Obszary kontroli bezpieczeństwa

Plan postępowania z ryzykiem i proces wyjątków

Egzekwowanie i gotowość do audytu

Zgodność z frameworkiem

🛡️ Obsługiwane standardy i frameworki

Ten produkt jest zgodny z następującymi frameworkami zgodności, ze szczegółowym mapowaniem klauzul i kontroli.

Powiązane polityki

Polityka ról i odpowiedzialności w zarządzaniu

Definiuje strukturę zarządzania i hierarchię uprawnień przywoływaną w tym dokumencie.

Polityka monitorowania audytu i zgodności

Opisuje, w jaki sposób mechanizmy zapewnienia wewnętrznego walidują egzekwowanie polityki.

Polityka dopuszczalnego użytkowania

Wymusza zgodność zachowań oraz dopuszczalne postępowanie z aktywami informacyjnymi.

Polityka kontroli dostępu

Operacjonalizuje środki kontroli związane z dostępem wynikające z tej nadrzędnej polityki.

Polityka zarządzania ryzykiem

Zapewnia kontekst oparty na ryzyku dla doboru środków kontroli oraz akceptacji ryzyka szczątkowego.

O politykach Clarysec - Polityka bezpieczeństwa informacji

Skuteczny ład bezpieczeństwa wymaga czegoś więcej niż deklaracji — wymaga jasności, rozliczalności i struktury, która skaluje się wraz z organizacją. Ogólne szablony często zawodzą, tworząc niejednoznaczność poprzez długie akapity i niezdefiniowane role. Ta polityka została zaprojektowana jako operacyjny kręgosłup programu bezpieczeństwa. Przypisujemy odpowiedzialności do konkretnych ról spotykanych w nowoczesnym przedsiębiorstwie, w tym Dyrektora ds. bezpieczeństwa informacji (CISO), zespołów IT i bezpieczeństwa informacji oraz właściwych komitetów, zapewniając jasną rozliczalność. Każdy wymóg jest unikalnie ponumerowaną klauzulą (np. 5.1.1, 5.1.2). Taka atomowa struktura ułatwia wdrożenie, audytowanie względem konkretnych środków kontroli oraz bezpieczne dostosowanie bez naruszania integralności dokumentu, przekształcając go z dokumentu statycznego w dynamiczne, wykonalne ramy.

Formalna obsługa wyjątków

Wymaga udokumentowanego procesu dla zwolnień ze środków kontroli opartych na ryzyku, zatwierdzeń oraz bieżącego przeglądu odstępstw od polityki.

Powiązane ramy polityk

Bezpośrednio łączy tę politykę z powiązanymi procedurami, kontrolą dostępu, zarządzaniem i zarządzaniem ryzykiem w celu zapewnienia identyfikowalnej zgodności.

Aktualizacje z kontrolą wersji

Wymaga przeglądów polityki, zatwierdzeń i dystrybucji z pełnym śledzeniem rewizji w celu zapewnienia aktualnych wymagań.

Często zadawane pytania

Stworzone dla liderów, przez liderów

Niniejsza polityka została opracowana przez lidera ds. bezpieczeństwa z ponad 25-letnim doświadczeniem w zakresie wdrażania i audytowania systemów ISMS w globalnych organizacjach. Została zaprojektowana nie tylko jako dokument, lecz jako obronne ramy, które wytrzymują kontrolę audytora.

Opracowane przez eksperta posiadającego:

Zasięg i tematy

🏢 Docelowe działy

🏷️ Zakres tematyczny

Ta polityka to 1 z 37 w pełnym pakiecie Enterprise

Oszczędź 67%Zdobądź wszystkie 37 polityk Enterprise za €599, zamiast €1.813 przy zakupie pojedynczym.

Zobacz pełny pakiet Enterprise →