Übersicht

Diese Richtlinie legt strikte, organisationsweite Standards für den sicheren, konformen und konsistenten Umgang mit Social Media und allen Formen externer Kommunikation fest und minimiert Reputations-, Rechts- und regulatorische Risiken.

Reduziert Reputationsrisiken

Mindert versehentliche Leaks und unbefugte Offenlegungen durch strikte Kommunikations-Governance.

Stellt rechtliche Compliance sicher

Richtet die Kommunikation an DSGVO, NIS2, DORA und weiteren Vorgaben aus, um kostspielige regulatorische Verstöße zu vermeiden.

Klärt Rollen und Verantwortlichkeiten

Definiert klare Rollen für Marketing, Recht, Sicherheit und sämtliches Personal bei externen Interaktionen.

Schützt sensible Informationen

Untersagt das Teilen vertraulicher, finanzieller oder Kundendaten über öffentliche Kanäle.

Stärkt Markenkonsistenz

Setzt robuste Marken-, Inhalts- und Genehmigungsstandards für alle offiziellen Aussagen durch.

Vollständige Übersicht lesen

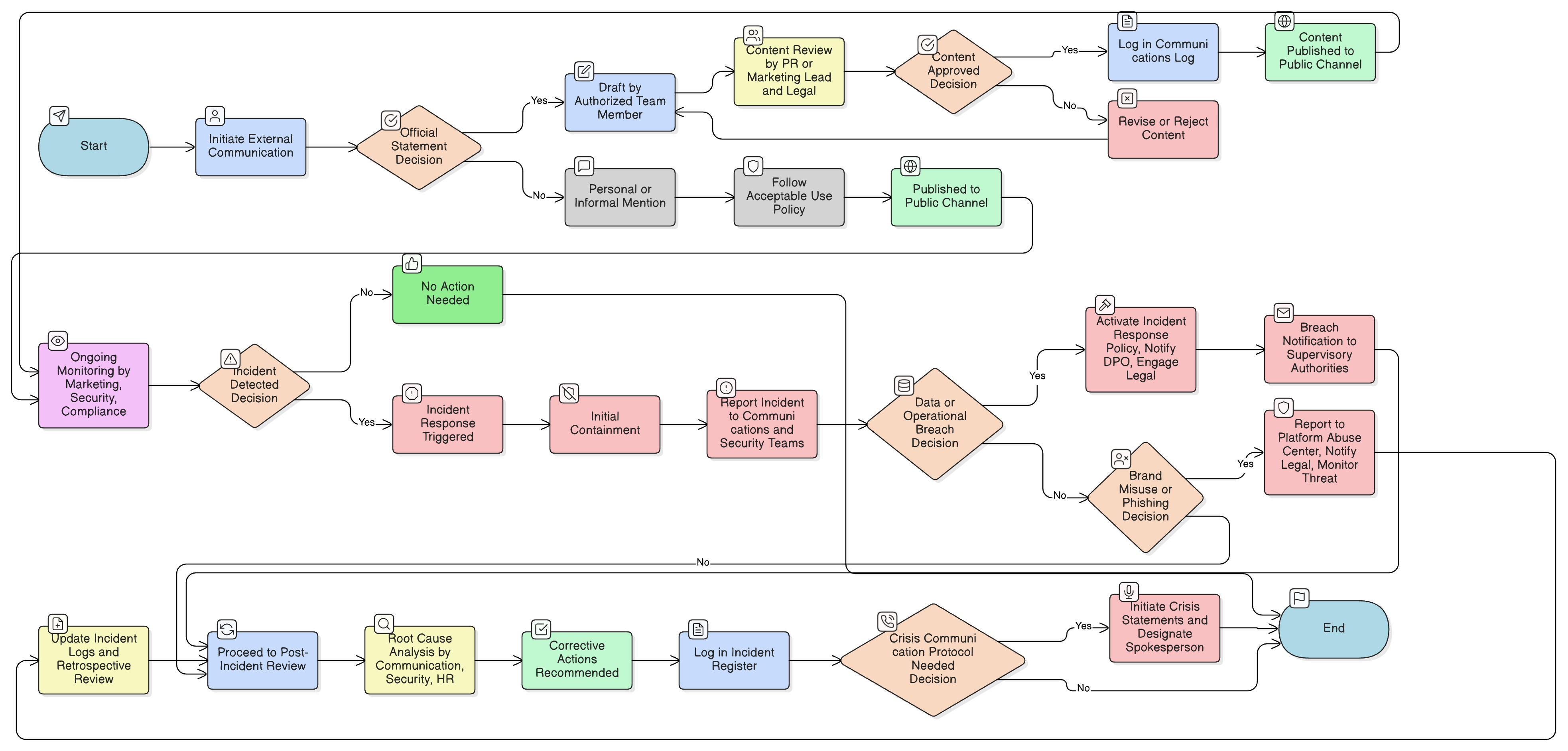

Richtliniendiagramm

Diagramm anklicken, um es in voller Größe anzuzeigen

Inhalt

Geltungsbereich und Regeln der Interaktion

Rollen und Verantwortlichkeiten

Account-Sicherheit und Branding-Anforderungen

Incident Response und Eskalation

Leitfaden zur Richtlinienumsetzung

Compliance- und Durchsetzungsstandards

Framework-Konformität

🛡️ Unterstützte Standards & Frameworks

Dieses Produkt ist auf die folgenden Compliance-Frameworks ausgerichtet, mit detaillierten Klausel- und Kontrollzuordnungen.

Verwandte Richtlinien

Richtlinie zur Audit- und Compliance-Überwachung

Steuert die Auditprozesse, die Social-Media-Kontrollen, Überwachungssysteme und die Einhaltung von Richtlinien zur externen Kommunikation validieren.

P01 Informationssicherheitspolitik

Legt übergeordnete Grundsätze zum Schutz von Informationen fest, einschließlich der Sicherstellung, dass Kommunikation nicht zu unbefugter Offenlegung führt.

Richtlinie zur zulässigen Nutzung

Definiert zulässige Verhaltensweisen für digitale Plattformen und Technologien und regelt damit unmittelbar die private und berufliche Nutzung sozialer Kanäle.

Risikomanagement-Richtlinie

Stellt das Risikorahmenwerk zur Bewertung von Bedrohungen im Zusammenhang mit öffentlicher Kommunikation und externer Angriffsfläche bereit.

Informationssicherheits-Sensibilisierungs- und Schulungsrichtlinie

Schreibt Sensibilisierungsprogramme vor, die Mitarbeitende zu sicheren Kommunikationspraktiken und Social Engineering schulen.

Richtlinie zur Datenklassifizierung und Kennzeichnung

Leitet das Personal an, was als eingeschränkt oder vertraulich gilt und nicht extern offengelegt werden darf.

Incident-Response-Richtlinie (P30)

Definiert den Umgang mit Vorfällen im Zusammenhang mit öffentlicher Kommunikation, einschließlich Datenlecks, Identitätsmissbrauch und regulatorischen Verstößen.

Über Clarysec-Richtlinien - Richtlinie für Social Media und externe Kommunikation

Wirksame Sicherheitsgovernance erfordert mehr als nur Worte; sie verlangt Klarheit, Rechenschaftspflicht und eine Struktur, die mit Ihrer Organisation skaliert. Generische Vorlagen scheitern häufig und erzeugen Unklarheit durch lange Absätze und undefinierte Rollen. Diese Richtlinie ist als operatives Rückgrat Ihres Sicherheitsprogramms konzipiert. Wir weisen Verantwortlichkeiten den spezifischen Rollen zu, die in einem modernen Unternehmen vorhanden sind, einschließlich des Chief Information Security Officer (CISO), der IT-Sicherheit und relevanter Ausschüsse, und stellen so klare Rechenschaftspflicht sicher. Jede Anforderung ist eine eindeutig nummerierte Klausel (z. B. 5.1.1, 5.1.2). Diese atomare Struktur macht die Richtlinie leicht umsetzbar, gegen spezifische Kontrollen auditierbar und sicher anpassbar, ohne die Dokumentintegrität zu beeinträchtigen – und verwandelt sie von einem statischen Dokument in ein dynamisches, umsetzbares Rahmenwerk.

Setzt Account-Sicherheitskontrollen durch

Erfordert MFA, sicheres Passwortmanagement und kontinuierliche Überwachung für alle Social-Accounts des Unternehmens.

Robuste Protokolle zur Bewältigung von Sicherheitsvorfällen

Schreibt schnelle Eindämmung, Eskalation und Vorfallsnachbereitung bei Kommunikationsverstößen und Bedrohungen vor.

Strukturiertes Ausnahmemanagement

Ermöglicht dokumentierte, risikobewertete temporäre Ausnahmen für Krisen- oder Executive-Engagements mit verpflichtender Überprüfung.

Häufig gestellte Fragen

Von Führungskräften – für Führungskräfte

Diese Richtlinie wurde von einer Sicherheitsführungskraft mit über 25 Jahren Erfahrung in der Implementierung und Auditierung von ISMS-Frameworks für globale Unternehmen verfasst. Sie ist nicht nur als Dokument gedacht, sondern als belastbares Rahmenwerk, das einer Prüfung durch Auditoren standhält.

Verfasst von einem Experten mit folgenden Qualifikationen:

Abdeckung & Themen

🏢 Zielabteilungen

🏷️ Themenabdeckung

Diese Richtlinie ist 1 von 37 im vollständigen Enterprise-Paket

67% sparenAlle 37 Enterprise-Richtlinien für €599, statt €1.813 beim Einzelkauf.

Zum vollständigen Enterprise-Paket →