Aperçu

Cette politique fournit des normes strictes, à l’échelle de l’organisation, pour un traitement sécurisé, conforme et cohérent des réseaux sociaux et de toutes les formes de communications externes, afin de minimiser les risques réputationnels, juridiques et réglementaires.

Réduit le préjudice réputationnel

Atténuez les fuites accidentelles et les divulgations non autorisées grâce à une gouvernance stricte des communications.

Assure la conformité réglementaire

Aligne les communications sur le RGPD, NIS2, DORA et plus encore afin d’éviter des violations réglementaires coûteuses.

Clarifie les rôles et responsabilités

Définit des rôles clairs pour le marketing, le juridique et la conformité, la sécurité et l’ensemble du personnel dans les interactions externes.

Protège les informations sensibles

Interdit le partage de données confidentielles, financières ou clients via des canaux publics.

Renforce la cohérence de la marque

Applique des normes robustes de marque, de contenu et d’approbation pour toutes les communications officielles.

Lire l'aperçu complet

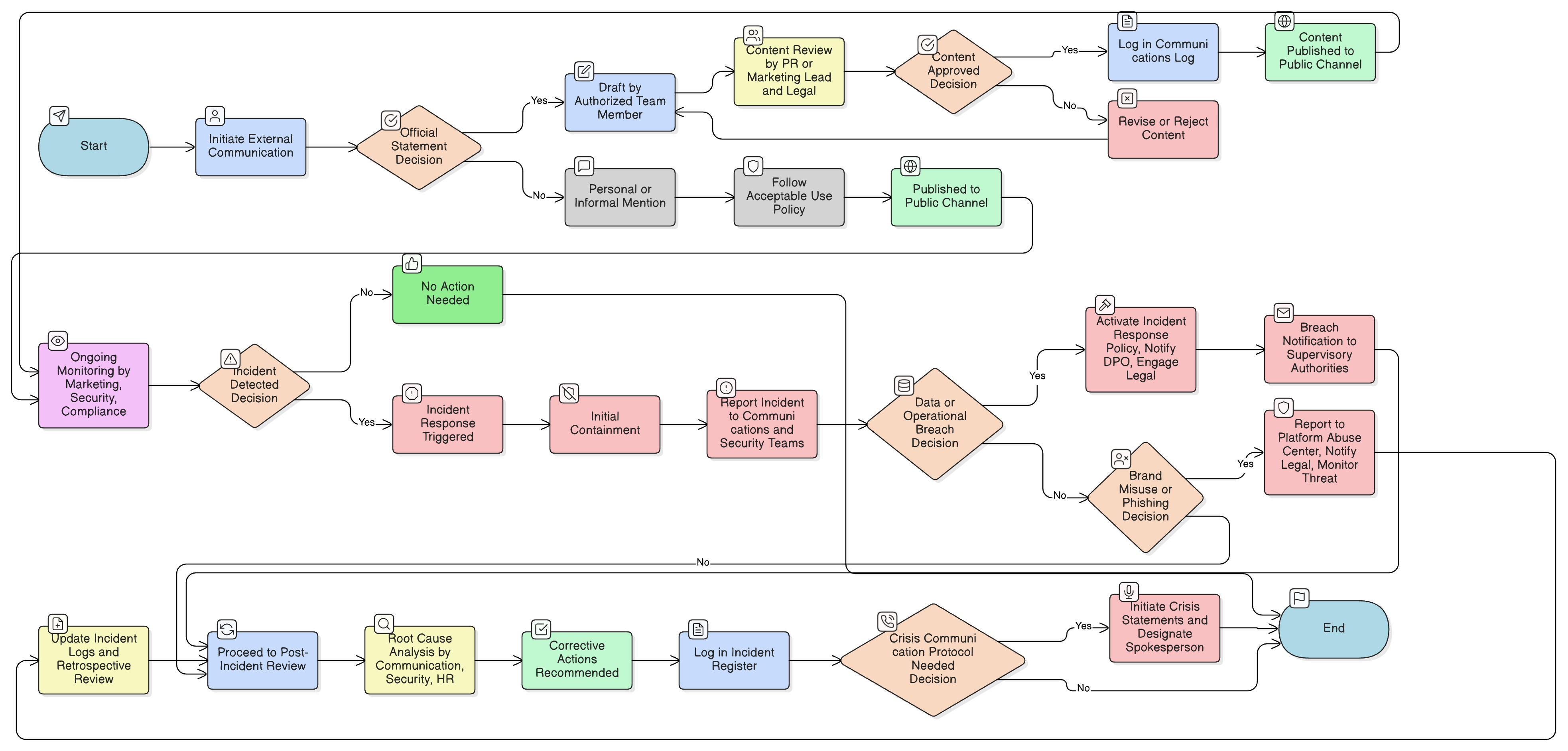

Diagramme de la politique

Cliquez sur le diagramme pour l’afficher en taille complète

Contenu

Périmètre et règles d’engagement

Rôles et responsabilités

Sécurité des comptes et exigences de marque

Réponse aux incidents et escalade

Guide de mise en œuvre de la politique

Normes de conformité et de mise en application

Conformité aux frameworks

🛡️ Normes et frameworks pris en charge

Ce produit est aligné sur les frameworks de conformité suivants, avec des mappages détaillés de clauses et de contrôles.

Politiques associées

Politique de surveillance de l’audit et de la conformité

Gouverne les processus d’audit qui valident les contrôles des réseaux sociaux, les systèmes de surveillance et la conformité aux politiques de communication externe.

P01 Politique de sécurité de l'information

Établit des principes généraux de protection de l’information, y compris le fait de garantir que les communications ne conduisent pas à une divulgation non autorisée.

Politique d'utilisation acceptable

Définit les comportements acceptables pour les plateformes et technologies numériques, qui encadrent directement l’usage personnel et professionnel des canaux sociaux.

Politique de gestion des risques

Fournit le cadre de gestion des risques pour évaluer les menaces liées à la communication publique et à l’exposition externe.

Politique de sensibilisation et de formation à la sécurité de l’information

Impose des programmes de sensibilisation qui forment le personnel aux pratiques de communication sécurisée et aux menaces d’ingénierie sociale.

Politique de classification et d’étiquetage des données

Guide le personnel sur ce qui constitue une information restreinte ou confidentielle, qui ne doit pas être divulguée à l’extérieur.

Politique de réponse aux incidents (P30)

Définit la manière de gérer les incidents liés aux communications publiques, y compris les fuites de données, l’usurpation d’identité et la violation réglementaire.

À propos des politiques Clarysec - Politique relative aux réseaux sociaux et aux communications externes

Une gouvernance de la sécurité efficace exige plus que des mots ; elle requiert de la clarté, de la responsabilité et une structure qui évolue avec votre organisation. Les modèles génériques échouent souvent, créant de l’ambiguïté avec de longs paragraphes et des rôles non définis. Cette politique est conçue pour être l’ossature opérationnelle de votre programme de sécurité. Nous attribuons des responsabilités aux rôles spécifiques présents dans une entreprise moderne, notamment le Responsable de la sécurité des systèmes d’information (RSSI), les équipes informatiques et de sécurité et les comités pertinents, afin d’assurer une responsabilité claire. Chaque exigence est une clause numérotée de manière unique (par ex., 5.1.1, 5.1.2). Cette structure atomique rend la politique facile à mettre en œuvre, à auditer par rapport à des contrôles spécifiques et à personnaliser en toute sécurité sans affecter l’intégrité du document, la transformant d’un document statique en un cadre dynamique et actionnable.

Applique des contrôles de sécurité des comptes

Exige l’authentification multifacteur, une gestion des mots de passe sécurisée et une surveillance continue pour tous les comptes sociaux d’entreprise.

Protocoles robustes de gestion des incidents

Prescrit un confinement rapide, une escalade et des revues post-incident pour les violations et menaces liées aux communications.

Gestion structurée des exceptions

Autorise des exceptions temporaires documentées et fondées sur les risques pour des communications de crise ou des interventions de dirigeants, avec revue obligatoire.

Foire aux questions

Conçu pour les dirigeants, par des dirigeants

Cette politique a été rédigée par un responsable de la sécurité disposant de plus de 25 ans d’expérience dans le déploiement et l’audit de cadres ISMS pour des entreprises mondiales. Elle est conçue non seulement comme un document, mais comme un cadre défendable résistant à l’examen des auditeurs.

Rédigé par un expert titulaire de :

Couverture & Sujets

🏢 Départements cibles

🏷️ Couverture thématique

Cette politique est 1 sur 37 dans le Pack Entreprise complet

Économisez 67%Obtenez les 37 politiques Entreprise pour €599, au lieu de €1 813 à l'unité.

Voir le Pack Entreprise complet →