Panoramica

Questa politica fornisce standard rigorosi, a livello di organizzazione, per una gestione sicura, conforme e coerente dei social media e di tutte le forme di comunicazioni esterne, riducendo al minimo i rischi reputazionali, legali e normativi.

Riduce il danno reputazionale

Mitiga le fughe accidentali e le divulgazioni non autorizzate tramite una governance rigorosa delle comunicazioni.

Garantisce la conformità legale

Allinea le comunicazioni a GDPR, NIS2, DORA e altro per evitare costose violazioni normative.

Chiarisce ruoli e responsabilità

Definisce ruoli chiari per Marketing, Funzione legale e compliance, sicurezza e tutto il personale nelle interazioni esterne.

Protegge le informazioni riservate

Vieta la condivisione di dati riservati, finanziari o dei clienti tramite canali pubblici.

Rafforza la coerenza del brand

Applica standard solidi su brand, contenuti e approvazioni per tutte le dichiarazioni ufficiali.

Leggi panoramica completa

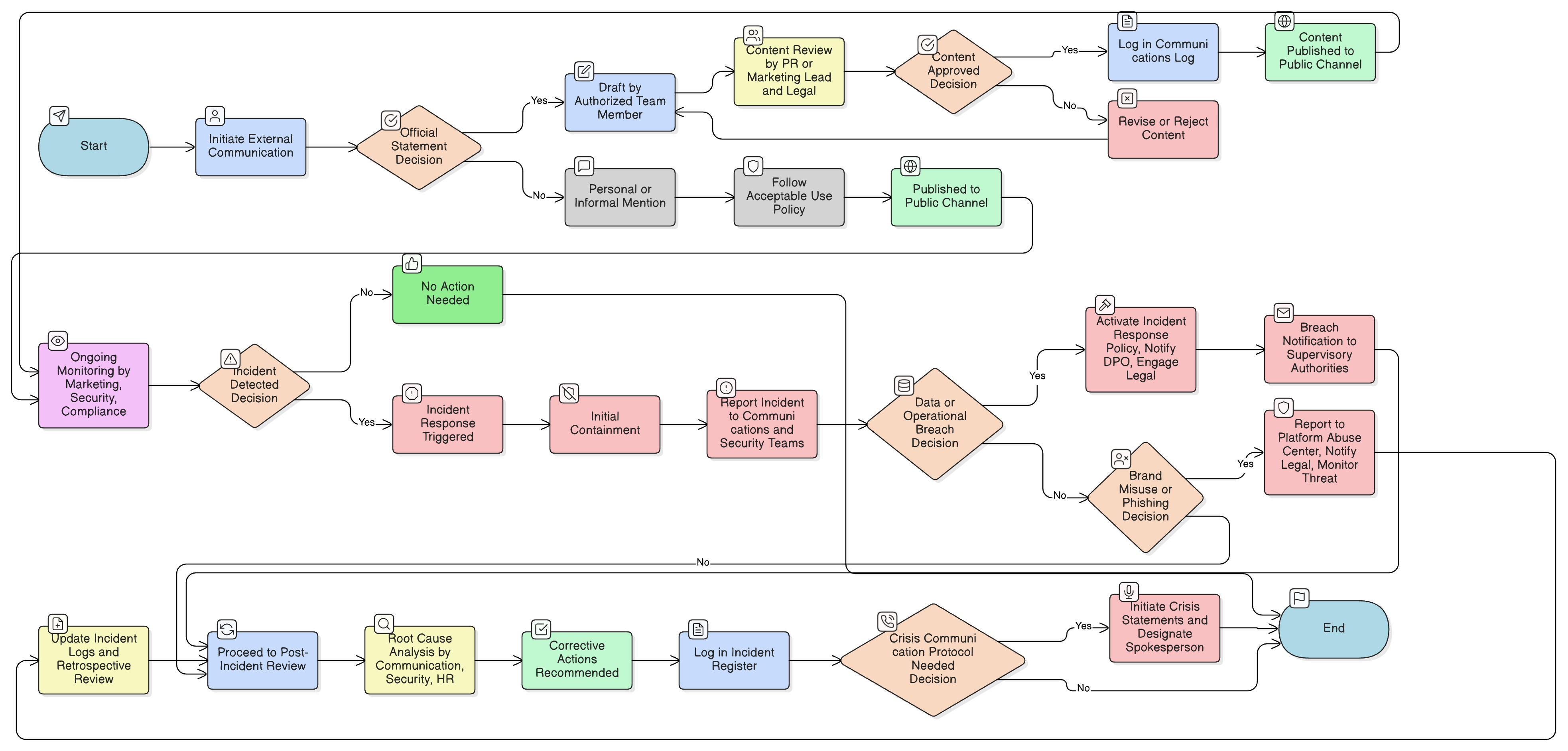

Diagramma della Policy

Fare clic sul diagramma per visualizzarlo a dimensione completa

Contenuto

Ambito di applicazione e regole di ingaggio

Ruoli e responsabilità

Sicurezza degli account e requisiti di branding

Risposta agli incidenti ed escalation

Linee guida per l’implementazione della politica

Standard di conformità e applicazione

Conformità ai framework

🛡️ Standard e framework supportati

Questo prodotto è allineato ai seguenti framework di conformità, con mappature dettagliate di clausole e controlli.

Politiche correlate

Politica di monitoraggio dell’audit e della conformità

Disciplina i processi di audit che convalidano i controlli sui social media, i sistemi di monitoraggio e la conformità alle politiche di comunicazione esterna.

P01 Politica per la sicurezza delle informazioni

Stabilisce principi generali per la protezione delle informazioni, inclusa la garanzia che le comunicazioni non portino a divulgazioni non autorizzate.

Politica di utilizzo accettabile

Definisce comportamenti accettabili per piattaforme e tecnologie digitali, che disciplinano direttamente l’uso personale e professionale dei canali social.

Politica di gestione del rischio

Fornisce il quadro per la gestione del rischio per valutare minacce legate alla comunicazione pubblica e all’esposizione esterna.

Politica di consapevolezza e formazione sulla sicurezza delle informazioni

Impone programmi di sensibilizzazione che formano il personale su pratiche di comunicazione sicura e minacce di ingegneria sociale.

Politica di classificazione ed etichettatura dei dati

Guida il personale su cosa costituisce informazioni riservate o riservatissime, che non devono essere divulgate esternamente.

Politica di risposta agli incidenti (P30)

Definisce come gestire incidenti legati alla comunicazione pubblica, incluse fughe di dati, impersonificazione e violazioni normative.

Informazioni sulle Policy Clarysec - Politica sui social media e sulle comunicazioni esterne

Una governance della sicurezza efficace richiede più che semplici parole; richiede chiarezza, responsabilità e una struttura che cresca con la tua organizzazione. I modelli generici spesso falliscono, creando ambiguità con paragrafi lunghi e ruoli non definiti. Questa politica è progettata per essere la spina dorsale operativa del tuo programma di sicurezza. Assegniamo responsabilità ai ruoli specifici presenti in un’azienda moderna, inclusi il Responsabile della sicurezza delle informazioni (CISO), i team IT e di sicurezza delle informazioni e i comitati pertinenti, garantendo una chiara autorità e responsabilità. Ogni requisito è una clausola numerata in modo univoco (ad es. 5.1.1, 5.1.2). Questa struttura atomica rende la politica facile da implementare, da verificare rispetto a controlli specifici e da personalizzare in sicurezza senza compromettere l’integrità del documento, trasformandola da documento statico a quadro dinamico e attuabile.

Applica controlli di sicurezza degli account

Richiede autenticazione a più fattori (MFA), gestione delle password sicura e monitoraggio continuo per tutti gli account social aziendali.

Protocolli solidi di gestione degli incidenti

Prescrive contenimento rapido, escalation e riesame post-incidente per violazioni e minacce nelle comunicazioni.

Gestione strutturata delle eccezioni

Consente eccezioni temporanee documentate e valutate in base al rischio per comunicazioni di crisi o interventi dei dirigenti, con riesame obbligatorio.

Domande frequenti

Creato per Leader, dai Leader

Questa policy è stata redatta da un leader della sicurezza con oltre 25 anni di esperienza nell’implementazione e nell’audit di framework ISMS per organizzazioni globali. È progettata non solo come documento, ma come un framework difendibile che resiste alla verifica degli auditor.

Redatto da un esperto in possesso di:

Copertura & Argomenti

🏢 Dipartimenti target

🏷️ Copertura tematica

Questa policy è 1 di 37 nel Pacchetto Enterprise completo

Risparmia il 67%Ottieni tutte le 37 policy Enterprise per €599, invece di €1.813 acquistandole singolarmente.

Vedi Pacchetto Enterprise completo →