Przegląd

Polityka reagowania na incydenty (P30) ustanawia wymagania, role i procesy powiadomień dla skutecznego wykrywania, zgłaszania incydentów, powstrzymania oraz działań naprawczych w odniesieniu do incydentów bezpieczeństwa informacji, zgodnie z ISO/IEC 27001, ISO/IEC 27002, NIST, GDPR, NIS2 i DORA.

Kompleksowe reagowanie na zagrożenia

Definiuje kompleksowe procesy wykrywania, powstrzymania, odzyskiwania oraz doskonalenia po incydencie.

Jasne role i terminy

Przypisuje odpowiedzialności oraz ścieżki eskalacji dla personelu, zespołów bezpieczeństwa, prawnych i kierownictwa wykonawczego.

Dostosowanie do powiadomień regulacyjnych

Spełnia wymagania sprawozdawcze GDPR, NIS2, DORA oraz wymogi umowne, z zachowaniem ścisłych terminów powiadamiania.

Ciągłe doskonalenie odporności

Wymaga wniosków z incydentów, śledzenia metryk oraz corocznych przeglądów programu reagowania na incydenty w celu zwiększania odporności cybernetycznej.

Czytaj pełny przegląd

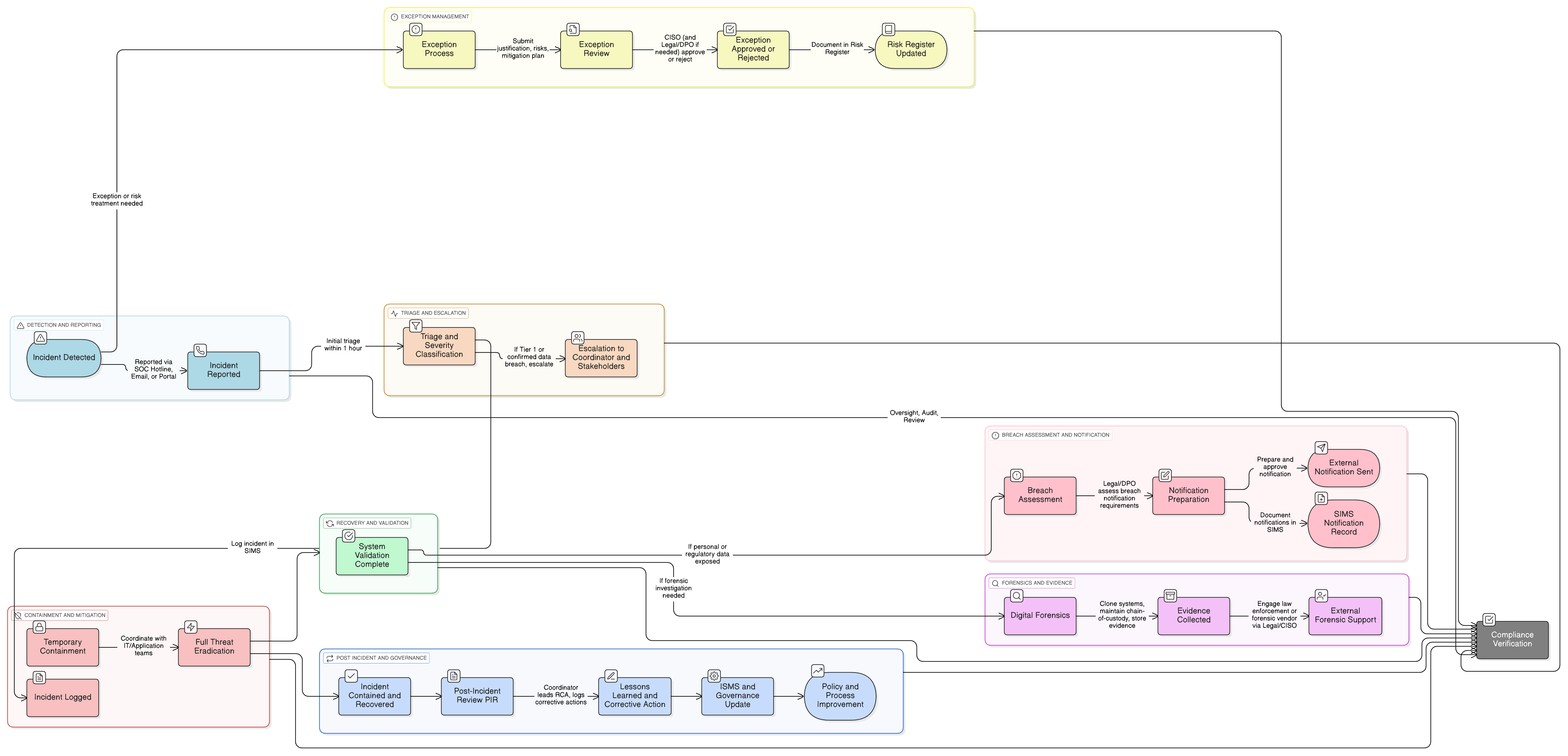

Diagram polityki

Kliknij diagram, aby wyświetlić w pełnym rozmiarze

Zawartość

Zakres i zasady współpracy

Klasyfikacja incydentów i przepływ pracy reagowania

Zgłaszanie, powiadamianie i protokoły eskalacji

Metryki i ciągłe doskonalenie

Wymagania dotyczące zarządzania

Zarządzanie wyjątkami i postępowanie z ryzykiem

Zgodność z frameworkiem

🛡️ Obsługiwane standardy i frameworki

Ten produkt jest zgodny z następującymi frameworkami zgodności, ze szczegółowym mapowaniem klauzul i kontroli.

| Framework | Objęte klauzule / Kontrole |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

33(1)33(3)(a)33(3)(b)33(3)(c)33(3)(d)34(1)34(2)(a)34(2)(b)34(2)(c)

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Powiązane polityki

Polityka monitorowania audytu i zgodności

Weryfikuje gotowość do obsługi incydentów i skuteczność reagowania poprzez ustrukturyzowane audyty i oceny zgodności.

P01 Polityka bezpieczeństwa informacji

Ustanawia nadrzędny wymóg prowadzenia działań opartych na ryzyku oraz gotowości do obsługi incydentów.

P05 Polityka zarządzania zmianą

Zapewnia, że działania powstrzymania i odzyskiwania obejmujące infrastrukturę lub usługi są realizowane zgodnie z formalnymi procedurami.

Polityka klasyfikacji danych i etykietowania

Wspiera klasyfikację dotkliwości incydentów na podstawie wrażliwości danych.

Polityka kopii zapasowych i odtwarzania

Umożliwia odzyskiwanie po ransomware lub atakach destrukcyjnych z zapewnieniem integralności.

Polityka kontroli kryptograficznych

Definiuje środki szyfrowania, które ograniczają wpływ incydentów i ryzyko ekspozycji danych.

Polityka rejestrowania i monitorowania

Zapewnia podstawową widoczność zdarzeń, automatyczne alerty oraz przechowywanie logów wymagane do skutecznego wykrywania i informatyki śledczej.

Polityka danych testowych i środowiska testowego

Zapewnia, że incydenty dotyczące systemów nieprodukcyjnych są również obsługiwane w sposób ustrukturyzowany i bezpieczny.

O politykach Clarysec - Polityka reagowania na incydenty

Skuteczne zarządzanie bezpieczeństwem wymaga czegoś więcej niż samych deklaracji; wymaga jasności, rozliczalności i struktury, która skaluje się wraz z organizacją. Ogólne szablony często zawodzą, tworząc niejednoznaczność poprzez długie akapity i niezdefiniowane role. Ta polityka została zaprojektowana jako operacyjny fundament programu bezpieczeństwa. Przypisujemy odpowiedzialności do konkretnych ról spotykanych w nowoczesnym przedsiębiorstwie, w tym Dyrektora ds. bezpieczeństwa informacji (CISO), zespołów IT i bezpieczeństwa informacji oraz właściwych komitetów, zapewniając jednoznaczną rozliczalność. Każde wymaganie jest unikalnie ponumerowaną klauzulą (np. 5.1.1, 5.1.2). Taka atomowa struktura ułatwia wdrożenie, audyt względem konkretnych środków kontrolnych oraz bezpieczne dostosowanie bez naruszania integralności dokumentu, przekształcając go ze statycznego dokumentu w dynamiczne, wykonalne ramy.

Scentralizowany system incydentów bezpieczeństwa

Wymaga, aby wszystkie incydenty były rejestrowane, śledzone i analizowane w dedykowanym systemie zarządzania incydentami bezpieczeństwa (SIMS) w celu zapewnienia rozliczalności i doskonalenia.

Wielopoziomowy model klasyfikacji incydentów

Wdraża podejście wielopoziomowe dla dotkliwości, ukierunkowując dostosowane reagowanie i eskalację dla zdarzeń krytycznych, wysokich oraz średnich/niskich.

Reagowanie oparte na metrykach możliwe do audytu

Wymaga stosowania oraz corocznego przeglądu metryk wykrywania, powstrzymania i odzyskiwania dla mierzalnej dojrzałości programu.

Często zadawane pytania

Stworzone dla liderów, przez liderów

Niniejsza polityka została opracowana przez lidera ds. bezpieczeństwa z ponad 25-letnim doświadczeniem w zakresie wdrażania i audytowania systemów ISMS w globalnych organizacjach. Została zaprojektowana nie tylko jako dokument, lecz jako obronne ramy, które wytrzymują kontrolę audytora.

Opracowane przez eksperta posiadającego:

Zasięg i tematy

🏢 Docelowe działy

🏷️ Zakres tematyczny

Ta polityka to 1 z 37 w pełnym pakiecie Enterprise

Oszczędź 67%Zdobądź wszystkie 37 polityk Enterprise za €599, zamiast €1.813 przy zakupie pojedynczym.

Zobacz pełny pakiet Enterprise →