Przegląd

Polityka zarządzania ryzykiem (P06) ustanawia jednolitą, formalną strukturę identyfikacji, analizy, oceny i ograniczania ryzyka bezpieczeństwa informacji we wszystkich jednostkach organizacyjnych, w pełnej zgodności z ISO/IEC 27001, 27005, ISO 31000 oraz ramami regulacyjnymi. Definiuje jasne role zarządzania, centralizuje rejestr ryzyk oraz plany postępowania z ryzykiem, a także egzekwuje rygorystyczną zgodność, zapewniając proaktywne zarządzanie ryzykami i ich eskalację zgodnie z apetytem na ryzyko przedsiębiorstwa oraz obowiązkami prawnymi.

Ramy zarządzania ryzykiem

Ustanawia spójne procesy identyfikacji, analizy i postępowania z ryzykiem bezpieczeństwa informacji w całej organizacji.

Zgodność regulacyjna

Zmapowana do ISO 27001, ISO 31000, NIST, GDPR, NIS2 i DORA w celu zapewnienia silnej zgodności i najlepszych praktyk branżowych.

Centralny rejestr ryzyk

Utrzymuje aktualny, kontrolowany wersjami rejestr śledzący ryzyka, środki kontroli, właścicieli i środki łagodzące.

Zdefiniowane role i rozliczalność

Określa zarządzanie, własność i eskalację od właściciela aktywów do najwyższego kierownictwa w celu zapewnienia skutecznego nadzoru.

Czytaj pełny przegląd

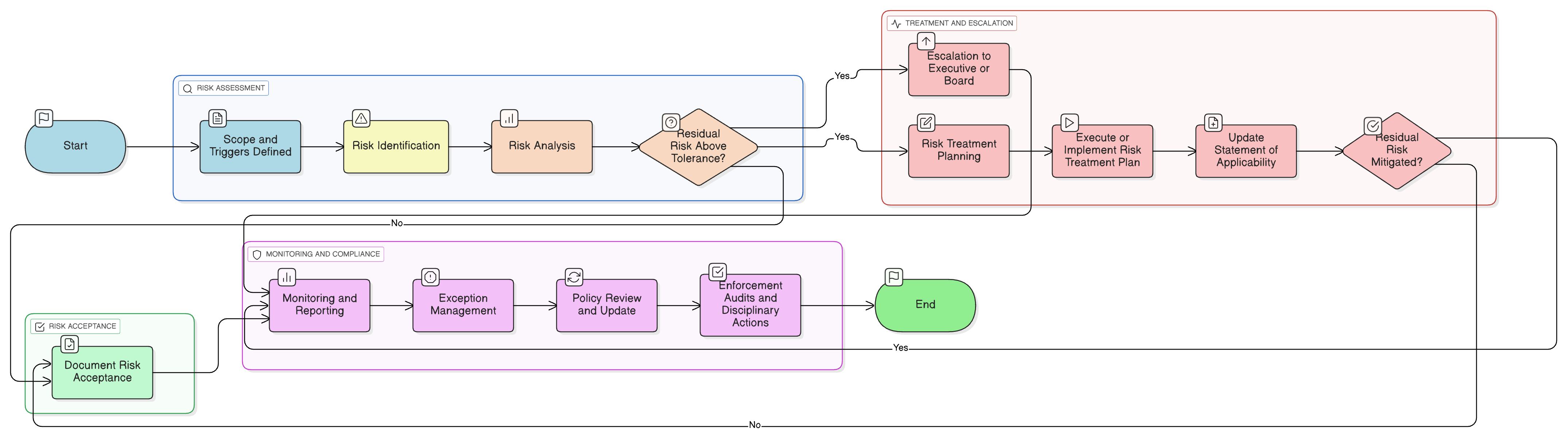

Diagram polityki

Kliknij diagram, aby wyświetlić w pełnym rozmiarze

Zawartość

Zakres i zasady współpracy

Centralny rejestr ryzyk i plan postępowania z ryzykiem

Metodyka oceny ryzyka (ISO 27005, 31000, NIST 800-30)

Aktualizacje Deklaracji stosowania (SoA)

Procedury obsługi wyjątków i eskalacji

Zgodność, wymagania dotyczące przeglądu i aktualizacji oraz audytu

Zgodność z frameworkiem

🛡️ Obsługiwane standardy i frameworki

Ten produkt jest zgodny z następującymi frameworkami zgodności, ze szczegółowym mapowaniem klauzul i kontroli.

| Framework | Objęte klauzule / Kontrole |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27005:2024 |

Full risk lifecycle methodology

|

| ISO 31000:2018 |

Risk management principles and framework

|

| NIST SP 800-30 Rev.1 |

Risk Assessment Steps

|

| NIST SP 800-39 |

Organizational risk governance

|

| EU GDPR |

242532

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Powiązane polityki

Polityka ról i odpowiedzialności w zarządzaniu

Definiuje rozliczalnych właścicieli i poziomy zarządzania przywoływane w macierzy eskalacji ryzyka.

Polityka monitorowania audytu i zgodności

Waliduje przestrzeganie polityki, w tym kompletność rejestru ryzyk oraz dowody postępowania z ryzykiem.

Polityka bezpieczeństwa informacji

Ustanawia model ładu bezpieczeństwa, w ramach którego działa ta polityka ryzyka.

Polityka zarządzania zmianami

Uruchamia ponowną ocenę ryzyka dla zmian w infrastrukturze i organizacji.

Polityka klasyfikacji danych i etykietowania

Wspiera ocenę skutków ryzyka podczas identyfikacji ryzyka.

O politykach Clarysec - Polityka zarządzania ryzykiem

Skuteczny ład bezpieczeństwa wymaga czegoś więcej niż samych deklaracji — wymaga jasności, rozliczalności i struktury, która skaluje się wraz z organizacją. Ogólne szablony często zawodzą, tworząc niejednoznaczność poprzez długie akapity i niezdefiniowane role. Ta polityka została zaprojektowana jako operacyjny kręgosłup programu bezpieczeństwa. Przypisujemy odpowiedzialności do konkretnych ról występujących w nowoczesnym przedsiębiorstwie, w tym dyrektora ds. bezpieczeństwa informacji (CISO), zespołów IT i bezpieczeństwa informacji oraz odpowiednich komitetów, zapewniając jednoznaczną rozliczalność. Każde wymaganie jest unikalnie ponumerowaną klauzulą (np. 5.1.1, 5.1.2). Ta atomowa struktura ułatwia wdrożenie, audytowanie względem konkretnych środków kontroli oraz bezpieczne dostosowanie bez naruszania integralności dokumentu, przekształcając go ze statycznego dokumentu w dynamiczne, wykonalne ramy.

Identyfikowalność gotowa do audytu

Kontrolowany wersjami rejestr oraz Deklaracja stosowania (SoA) zapewniają pełną identyfikowalność każdej decyzji dotyczącej ryzyka, środka kontroli i odstępstwa na potrzeby audytów oraz obowiązków sprawozdawczych.

Proaktywna macierz eskalacji ryzyka

Wbudowane śledzenie kluczowych wskaźników ryzyka oraz formalne progi eskalacji umożliwiają szybką reakcję na pojawiające się ryzyka i podpis kierownictwa wykonawczego, gdy jest wymagany.

Kontrola cyklu życia odstępstw

Tymczasowe odchylenia są poddawane ocenie ryzyka, uzasadniane, planowane do przeglądu i muszą być zatwierdzone, ograniczając niezarządzane ryzyka wynikające z omijania procesów.

Często zadawane pytania

Stworzone dla liderów, przez liderów

Niniejsza polityka została opracowana przez lidera ds. bezpieczeństwa z ponad 25-letnim doświadczeniem w zakresie wdrażania i audytowania systemów ISMS w globalnych organizacjach. Została zaprojektowana nie tylko jako dokument, lecz jako obronne ramy, które wytrzymują kontrolę audytora.

Opracowane przez eksperta posiadającego:

Zasięg i tematy

🏢 Docelowe działy

🏷️ Zakres tematyczny

Ta polityka to 1 z 37 w pełnym pakiecie Enterprise

Oszczędź 67%Zdobądź wszystkie 37 polityk Enterprise za €599, zamiast €1.813 przy zakupie pojedynczym.

Zobacz pełny pakiet Enterprise →