Przegląd

Niniejsza polityka określa formalne podejście do klasyfikacji danych oraz oznaczania wszystkich aktywów informacyjnych na podstawie wrażliwości, ryzyka oraz obowiązków regulacyjnych, zapewniając jasne, trwałe oznaczenia i ustandaryzowane praktyki ochrony w całej organizacji.

Standaryzowana klasyfikacja danych

Definiuje jasny, obejmujący całą organizację schemat klasyfikacji danych oraz oznaczania danych według wrażliwości i ryzyka.

Obowiązkowe oznaczanie

Wymusza trwałe oznaczanie dla wszystkich aktywów informacyjnych, zapewniając widoczność i identyfikowalność.

Kompleksowy zakres

Obejmuje aktywa cyfrowe, aktywa fizyczne, użytek wewnętrzny, dostęp stron trzecich oraz wszystkie formaty danych i środowiska.

Dostosowanie do zgodności

Wspiera przestrzeganie norm ISO/IEC 27001, 27002, GDPR, NIS2, DORA, COBIT i NIST.

Czytaj pełny przegląd

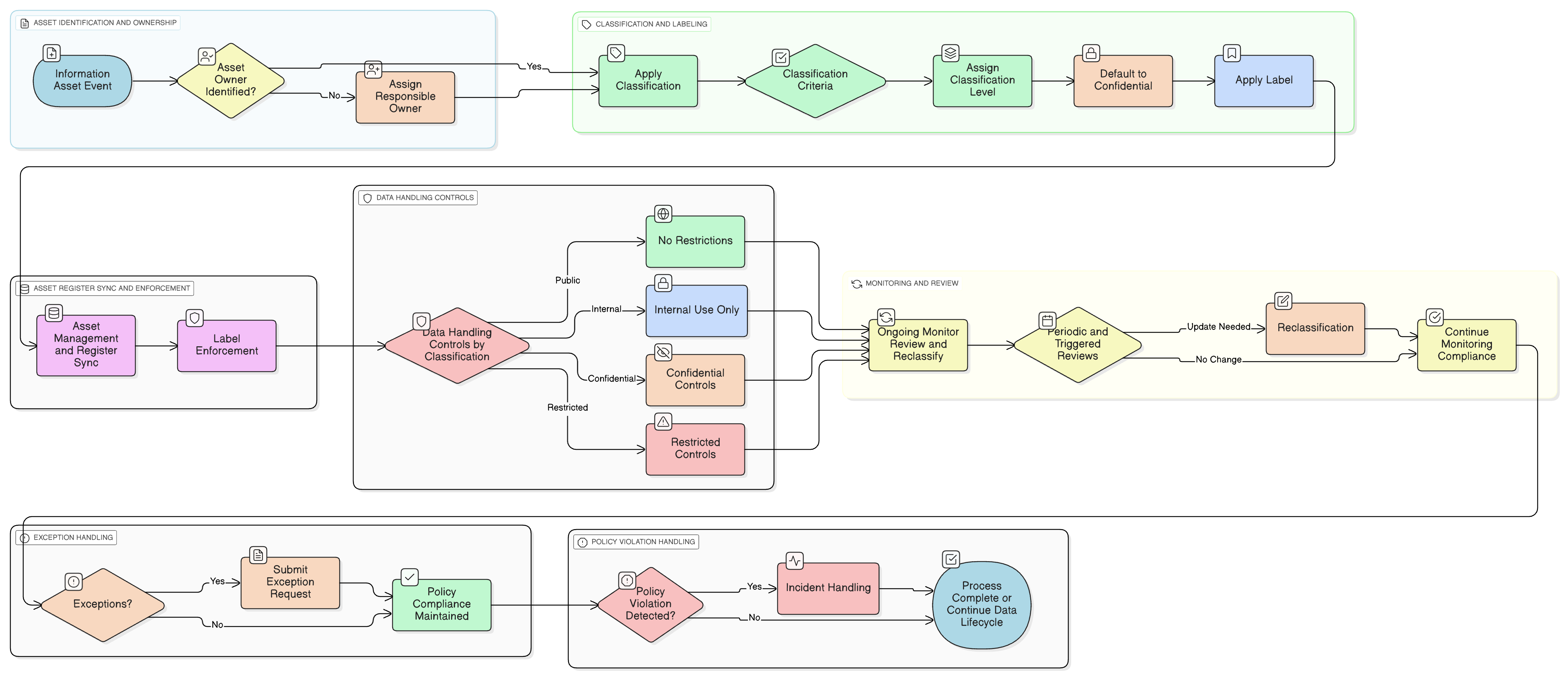

Diagram polityki

Kliknij diagram, aby wyświetlić w pełnym rozmiarze

Zawartość

Zakres i zasady współpracy

Odpowiedzialności oparte na rolach

Poziomy klasyfikacji i kryteria

Stosowanie i egzekwowanie oznaczeń

Obsługa wyjątków i ryzyka

Wymagania dotyczące szkoleń i przeglądów

Zgodność z frameworkiem

🛡️ Obsługiwane standardy i frameworki

Ten produkt jest zgodny z następującymi frameworkami zgodności, ze szczegółowym mapowaniem klauzul i kontroli.

Powiązane polityki

Polityka kontroli dostępu

Dostęp do informacji jest zarządzany przez poziomy klasyfikacji; bardziej wrażliwe dane wymagają bardziej rygorystycznej kontroli dostępu i mechanizmów autoryzacji.

Polityka zarządzania kontami użytkowników i uprawnieniami

Wzmacnia alokację uprawnień w oparciu o zasadę wiedzy koniecznej, która wynika z poziomów klasyfikacji danych.

Polityka zarządzania aktywami

Zapewnia, że każde aktywo w wykazie aktywów zawiera swoją klasyfikację aktywów oraz oznaczenie, wspierając identyfikowalność i rozliczalność.

Polityka retencji danych i utylizacji

Zasady utylizacji i retencji są określane przez poziom klasyfikacji danych oraz wymogi regulacyjne dotyczące retencji.

Polityka kontroli kryptograficznych

Stosuje odpowiednie standardy szyfrowania w zależności od klasyfikacji danych aktywa informacyjnego.

Polityka rejestrowania i monitorowania

Umożliwia monitorowanie dostępu do oraz przemieszczania informacji sklasyfikowanych, zapewniając audytowalność oraz wykrywanie błędnego oznaczania lub niewłaściwego użycia.

O politykach Clarysec - Polityka klasyfikacji i oznaczania danych

Skuteczny ład bezpieczeństwa wymaga czegoś więcej niż samych zapisów; wymaga jasności, rozliczalności i struktury, która skaluje się wraz z organizacją. Ogólne szablony często zawodzą, tworząc niejednoznaczność poprzez długie akapity i nieokreślone role. Ta polityka została zaprojektowana jako operacyjny fundament programu bezpieczeństwa. Przypisujemy odpowiedzialności do konkretnych ról występujących w nowoczesnym przedsiębiorstwie, w tym dyrektora ds. bezpieczeństwa informacji (CISO), zespołów IT i bezpieczeństwa informacji oraz właściwych komitetów, zapewniając jednoznaczną rozliczalność. Każde wymaganie jest unikalnie ponumerowaną klauzulą (np. 5.1.1, 5.1.2). Taka atomowa struktura ułatwia wdrożenie, audytowanie względem konkretnych środków kontrolnych oraz bezpieczne dostosowanie bez naruszania integralności dokumentu, przekształcając go ze statycznego dokumentu w dynamiczne, wykonalne ramy.

Rozliczalność oparta na rolach

Odpowiedzialności są precyzyjnie przypisane do dyrektora ds. bezpieczeństwa informacji (CISO), właścicieli aktywów informacyjnych, IT oraz komitetów, zapewniając identyfikowalne egzekwowanie w zespołach.

Wsparcie zautomatyzowanego egzekwowania

Zintegrowana z zapobieganiem utracie danych (DLP), SIEM oraz narzędziami dostępu w celu automatycznej walidacji, raportowania i blokowania danych błędnie sklasyfikowanych lub nieoznaczonych.

Ramy obsługi wyjątków

Uwzględnia formalny wniosek, ocenę ryzyka, kontrole kompensacyjne oraz proces przeglądu w celu bezpiecznego zarządzania odstępstwami od polityki.

Często zadawane pytania

Stworzone dla liderów, przez liderów

Niniejsza polityka została opracowana przez lidera ds. bezpieczeństwa z ponad 25-letnim doświadczeniem w zakresie wdrażania i audytowania systemów ISMS w globalnych organizacjach. Została zaprojektowana nie tylko jako dokument, lecz jako obronne ramy, które wytrzymują kontrolę audytora.

Opracowane przez eksperta posiadającego:

Zasięg i tematy

🏢 Docelowe działy

🏷️ Zakres tematyczny

Ta polityka to 1 z 37 w pełnym pakiecie Enterprise

Oszczędź 67%Zdobądź wszystkie 37 polityk Enterprise za €599, zamiast €1.813 przy zakupie pojedynczym.

Zobacz pełny pakiet Enterprise →