Przegląd

Ta Polityka bezpiecznego rozwoju ustanawia obowiązkowe wymagania dotyczące osadzania zabezpieczeń technicznych na każdym etapie rozwoju oprogramowania, zapewniając, że cały kod — wewnętrzny, outsourcingowy lub stron trzecich — przechodzi rygorystyczną walidację kontroli i jest zgodny z wiodącymi normami, takimi jak ISO/IEC 27001:2022, NIST SP 800-53, GDPR i inne.

Bezpieczeństwo end-to-end

Wymusza zabezpieczenia techniczne w każdej fazie rozwoju, aby proaktywnie ograniczać ryzyko.

Obowiązkowe bezpieczne kodowanie

Wymaga stosowania OWASP, SANS oraz standardów kodowania specyficznych dla języka, oceny wzajemnej oraz zautomatyzowanego testowania.

Nadzór oparty na rolach

Definiuje jasne obowiązki dla Dyrektora ds. bezpieczeństwa informacji (CISO), DevSecOps, programistów, QA oraz dostawców usług stron trzecich.

Zgodność i audyt

Jest zgodna z ISO/IEC 27001:2022, NIST SP 800-53, GDPR, NIS2 i DORA, zapewniając szerokie pokrycie regulacyjne.

Czytaj pełny przegląd

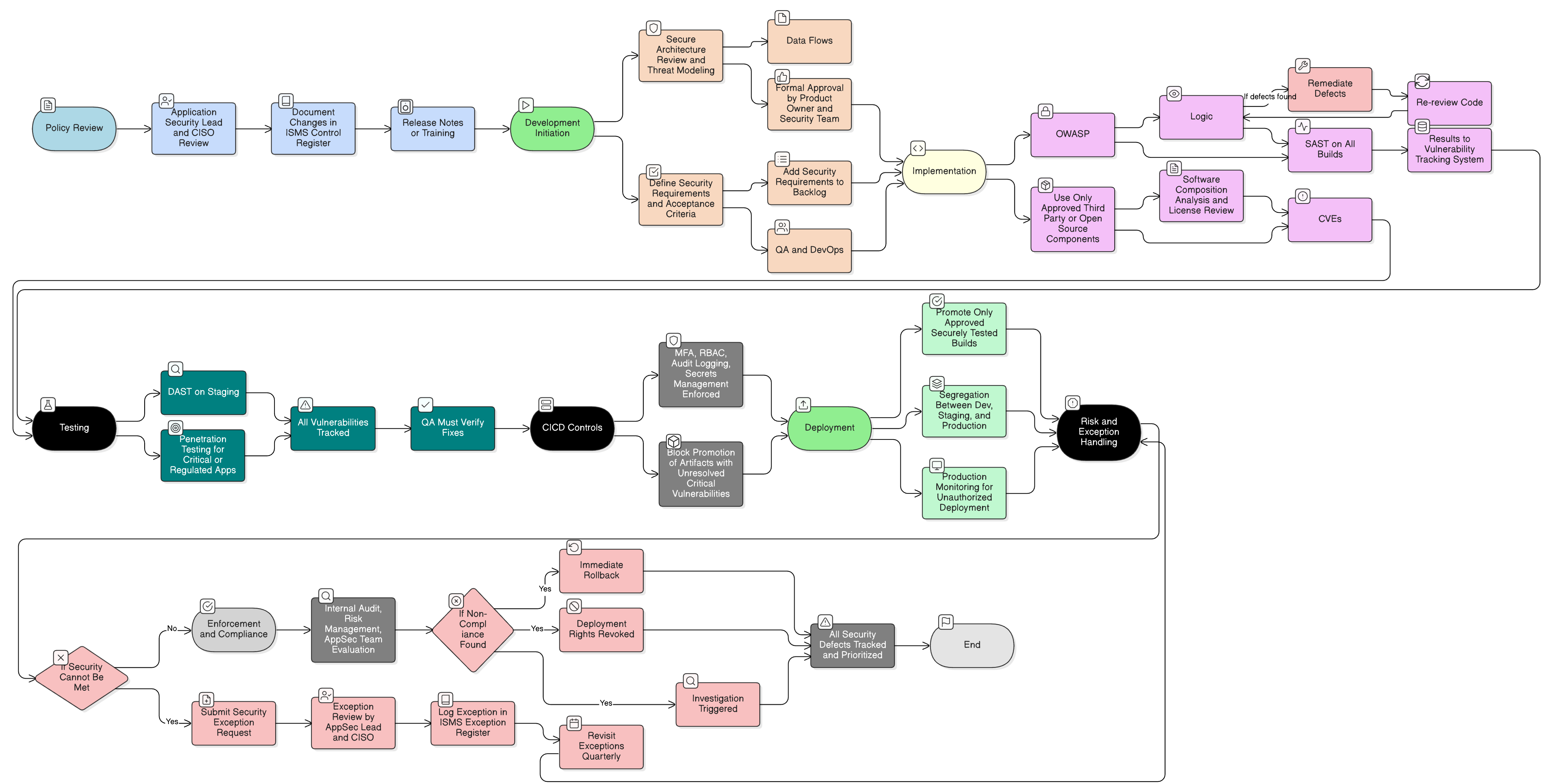

Diagram polityki

Kliknij diagram, aby wyświetlić w pełnym rozmiarze

Zawartość

Zakres i zasady współpracy

Wymagania ładu bezpiecznego SDLC

Obowiązki specyficzne dla roli

Wymagania dotyczące przeglądu kodu i testów bezpieczeństwa

Proces odstępstw i postępowania z ryzykiem

Zgodność z normami i regulacjami

Zgodność z frameworkiem

🛡️ Obsługiwane standardy i frameworki

Ten produkt jest zgodny z następującymi frameworkami zgodności, ze szczegółowym mapowaniem klauzul i kontroli.

Powiązane polityki

Polityka bezpieczeństwa informacji

Ustanawia strategiczny mandat osadzania bezpieczeństwa we wszystkich systemach informatycznych organizacji, a bezpieczny rozwój stanowi podstawowy środek kontrolny operacyjny.

Polityka kontroli dostępu

Definiuje środki kontroli dla ograniczania dostępu do środowisk rozwojowych, repozytoriów, narzędzi budowania oraz potoków CI/CD.

Polityka zarządzania zmianami

Zapewnia, że zmiany kodu, wydania i wdrożenia podlegają właściwemu zatwierdzaniu, planowaniu wycofania zmian oraz weryfikacji po wdrożeniu.

Polityka zarządzania aktywami

Wspiera prowadzenie wykazu aktywów dla środowisk rozwojowych, repozytoriów źródłowych i systemów budowania jako aktywów zarządzanych, podlegających klasyfikacji aktywów i ochronie.

Polityka rejestrowania i monitorowania

Ma zastosowanie do potoków CI/CD, zapewniając, że procesy budowania, promowania kodu i zdarzenia wdrożeniowe są rejestrowane, audytowane, monitorowane oraz analizowane pod kątem anomalii bezpieczeństwa.

Polityka reagowania na incydenty (P30)

Zapewnia ramy analizy i reagowania na incydenty w przypadku wykrycia luk bezpieczeństwa po wdrożeniu lub podczas testów bezpieczeństwa aplikacji.

O politykach Clarysec - Polityka bezpiecznego rozwoju

Skuteczny ład bezpieczeństwa wymaga czegoś więcej niż samych deklaracji — wymaga jasności, rozliczalności i struktury, która skaluje się wraz z organizacją. Ogólne szablony często zawodzą, tworząc niejednoznaczność poprzez długie akapity i niezdefiniowane role. Ta polityka została zaprojektowana jako operacyjny kręgosłup programu bezpieczeństwa. Przypisujemy odpowiedzialności do konkretnych ról występujących w nowoczesnym przedsiębiorstwie, w tym do Dyrektora ds. bezpieczeństwa informacji (CISO), zespołów IT i bezpieczeństwa informacji oraz właściwych komitetów, zapewniając jednoznaczną rozliczalność. Każde wymaganie jest unikalnie ponumerowaną klauzulą (np. 5.1.1, 5.1.2). Taka atomowa struktura ułatwia wdrożenie, audytowanie względem konkretnych środków kontrolnych oraz bezpieczne dostosowanie bez naruszania integralności dokumentu, przekształcając go ze statycznego dokumentu w dynamiczne, wykonalne ramy.

Rygorystyczny ład kodu stron trzecich

Wymaga formalnej walidacji, skanowania podatności oraz przeglądów bezpieczeństwa łańcucha dostaw dla wszystkich komponentów outsourcingowych i open-source.

Kontrolowane środowiska dev/test

Nakazuje segmentację sieci, zanonimizowane zbiory danych oraz zablokowany dostęp do Internetu dla systemów nieprodukcyjnych, aby zapobiegać wyciekowi danych.

Przepływ pracy zarządzania wyjątkami

Zapewnia ustrukturyzowany proces wnioskowania o odstępstwo oparte na ryzyku, zatwierdzania oraz okresowego przeglądu w celu możliwej do prześledzenia obsługi odchyleń.

Często zadawane pytania

Stworzone dla liderów, przez liderów

Niniejsza polityka została opracowana przez lidera ds. bezpieczeństwa z ponad 25-letnim doświadczeniem w zakresie wdrażania i audytowania systemów ISMS w globalnych organizacjach. Została zaprojektowana nie tylko jako dokument, lecz jako obronne ramy, które wytrzymują kontrolę audytora.

Opracowane przez eksperta posiadającego:

Zasięg i tematy

🏢 Docelowe działy

🏷️ Zakres tematyczny

Ta polityka to 1 z 37 w pełnym pakiecie Enterprise

Oszczędź 67%Zdobądź wszystkie 37 polityk Enterprise za €599, zamiast €1.813 przy zakupie pojedynczym.

Zobacz pełny pakiet Enterprise →