Ülevaade

See turvalise arendamise poliitika kehtestab kohustuslikud nõuded turvakontrolli valdkondade lõimimiseks tarkvaraarenduse igas etapis, tagades, et kogu kood — sisemine, sisseostetud või kolmanda osapoole — läbib range kontrollide valideerimise ning on kooskõlas juhtivate standarditega, nagu ISO/IEC 27001:2022, NIST SP 800-53, GDPR ja teised.

Läbiv turvalisus

Jõustab turvakontrolli valdkonnad igas arendusetapis, et riski ennetavalt vähendada.

Kohustuslik turvaline programmeerimine

Nõuab OWASP-i, SANS-i ja keelepõhiste kodeerimisstandardite kasutamist, vastastikust hindamist ning automaatset turbetestimist.

Rollipõhine järelevalve

Määratleb selged vastutused infoturbejuhile, DevSecOpsile, arendajatele, QA-le ja kolmanda osapoole tarnijatele.

Vastavus ja audit

Ühtlustub standarditega ISO/IEC 27001:2022, NIST SP 800-53, GDPR, NIS2 ja DORA, tagades tugeva regulatiivse katvuse.

Loe täielikku ülevaadet

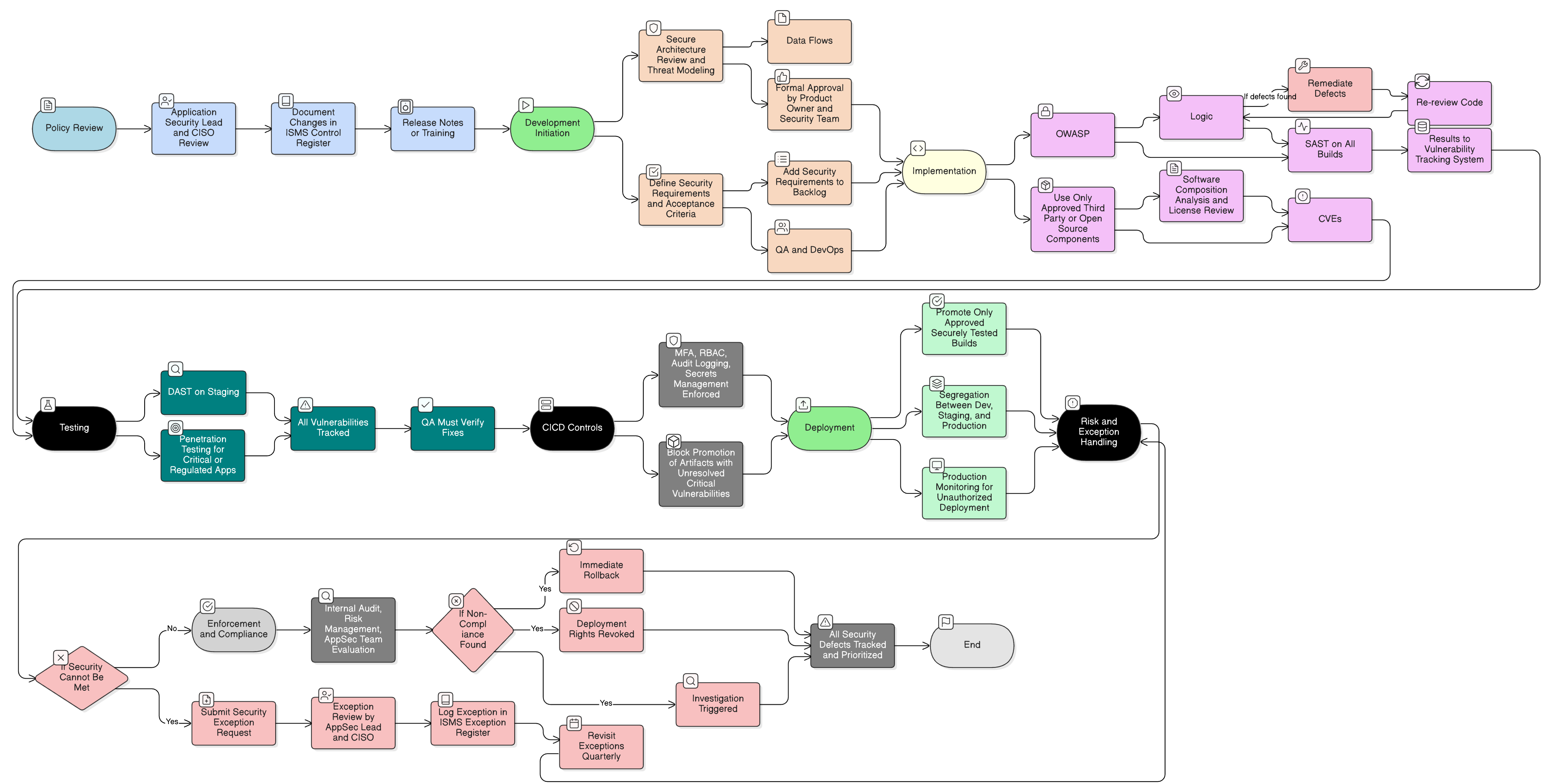

Poliitika diagramm

Klõpsake diagrammil, et vaadata seda täissuuruses

Sisu

Kohaldamisala ja kaasamise reeglid

Turvalise SDLC juhtimisnõuded

Rollipõhised vastutused

Koodi läbivaatus ja turbetestimise nõuded

Erandite ja riski käsitlemise protsess

Ühtlustamine standardite ja regulatsioonidega

Raamistiku vastavus

🛡️ Toetatud standardid ja raamistikud

See toode on kooskõlas järgmiste vastavusraamistikkudega, üksikasjalike klauslite ja kontrolli kaardistustega.

Seotud poliitikad

P01 Infoturbe poliitika

Määrab strateegilise mandaadi turvalisuse lõimimiseks kõigisse infosüsteemidesse, millest turvaline arendamine on aluseline operatiivne kontrollimeede.

Juurdepääsukontrolli poliitika

Määratleb kontrollimeetmed juurdepääsu piiramiseks arenduskeskkondadele, repositooriumidele, ehitustööriistadele ja CI/CD torustikele.

P05 Muudatuste halduse poliitika

Tagab, et koodimuudatused, tarkvaraväljalasked ja juurutused alluvad nõuetekohasele heakskiidule, tagasipööramise planeerimisele ning juurutusjärgsele verifitseerimisele.

Varade halduse poliitika

Toetab arenduskeskkondade, lähtekoodi repositooriumide ja ehitussüsteemide inventeerimist kui hallatavaid varasid, mille suhtes kohaldatakse varade klassifitseerimist ja kaitset.

Logimis- ja seirepoliitika

Kohaldub arendustorustikele, tagades, et ehitusprotsessid, koodi edutamised ja juurutussündmused on logitud, seire all ning analüüsitud turbeanomaaliate suhtes.

Intsidentidele reageerimise poliitika (P30)

Annab raamistiku turvapuuduste analüüsimiseks ja intsidentidele reageerimiseks, kui need avastatakse pärast juurutamist või rakendusturbe testimise käigus.

Claryseci poliitikate kohta - Turvalise arendamise poliitika

Tõhus turbejuhtimine nõuab enamat kui sõnastust; see eeldab selgust, volitusi ja aruandekohustust ning struktuuri, mis skaleerub koos organisatsiooniga. Üldised mallid ebaõnnestuvad sageli, tekitades ebaselgust pikkade lõikude ja määratlemata rollidega. See poliitika on kavandatud olema teie turbeprogrammi operatiivne selgroog. Me määrame vastutused kaasaegses ettevõttes levinud konkreetsetele rollidele, sh infoturbejuht, IT- ja infoturbemeeskonnad ning asjakohased komiteed, tagades selge aruandekohustuse. Iga nõue on unikaalselt nummerdatud klausel (nt 5.1.1, 5.1.2). See atomaarne struktuur muudab poliitika lihtsaks rakendada, auditeerida konkreetsete kontrollimeetmete vastu ning turvaliselt kohandada ilma dokumendi terviklust mõjutamata, muutes selle staatilisest dokumendist dünaamiliseks, rakendatavaks raamistikuks.

Range kolmanda osapoole koodi juhtimine

Nõuab ametlikku valideerimist, haavatavuste skaneerimist ning tarneahela turbeülevaatusi kõigi sisseostetud ja avatud lähtekoodiga komponentide jaoks.

Kontrollitud arendus-/testkeskkonnad

Nõuab eraldamist, puhastatud andmekogumeid ning internetiühenduse blokeerimist mittetootmiskeskkondade jaoks, et vältida andmeleket.

Erandite halduse töövoog

Pakub struktureeritud protsessi riskipõhiste eranditaotluste, heakskiidu ja perioodilise läbivaatamise jaoks, et tagada jälgitav kõrvalekallete käsitlemine.

Korduma kippuvad küsimused

Loodud juhtidele, juhtide poolt

Selle poliitika on koostanud turbejuht, kellel on üle 25 aasta kogemust ISMS-raamistike juurutamisel ja auditeerimisel globaalsetes organisatsioonides. See ei ole mõeldud vaid dokumendina, vaid kaitstava raamistikuna, mis peab vastu audiitori kontrollile.

Koostanud ekspert järgmiste kvalifikatsioonidega:

Katvus ja teemad

🏢 Sihtosakond

🏷️ Temaatiline katvus

See poliitika on 1/37 täielikust Enterprise paketist

Säästa 67%Hangi kõik 37 Enterprise poliitikat €599 eest. selle asemel et osta ükshaaval €1 813 eest.

Vaata täielikku Enterprise paketti →