Přehled

Tato politika bezpečného vývoje stanovuje povinné požadavky na začlenění bezpečnostních opatření v každé fázi vývoje softwaru a zajišťuje, že veškerý kód – interní, outsourcovaný nebo od třetích stran – prochází důkladnou validací bezpečnosti a je v souladu s předními normami, jako jsou ISO/IEC 27001:2022, NIST SP 800-53, GDPR a další.

Bezpečnost od začátku do konce

Vynucuje bezpečnostní opatření v každé fázi vývoje, aby se proaktivně snížilo riziko.

Povinné bezpečné kódování

Vyžaduje používání OWASP, SANS a jazykově specifických standardů kódování, vzájemné hodnocení a automatizované testování.

Dohled podle rolí

Definuje jasné odpovědnosti pro ředitele informační bezpečnosti (CISO), DevSecOps, vývojáře, QA a dodavatele třetích stran.

Soulad a audit

Je v souladu s ISO/IEC 27001:2022, NIST SP 800-53, GDPR, NIS2 a DORA pro silné regulační pokrytí.

Přečíst celý přehled

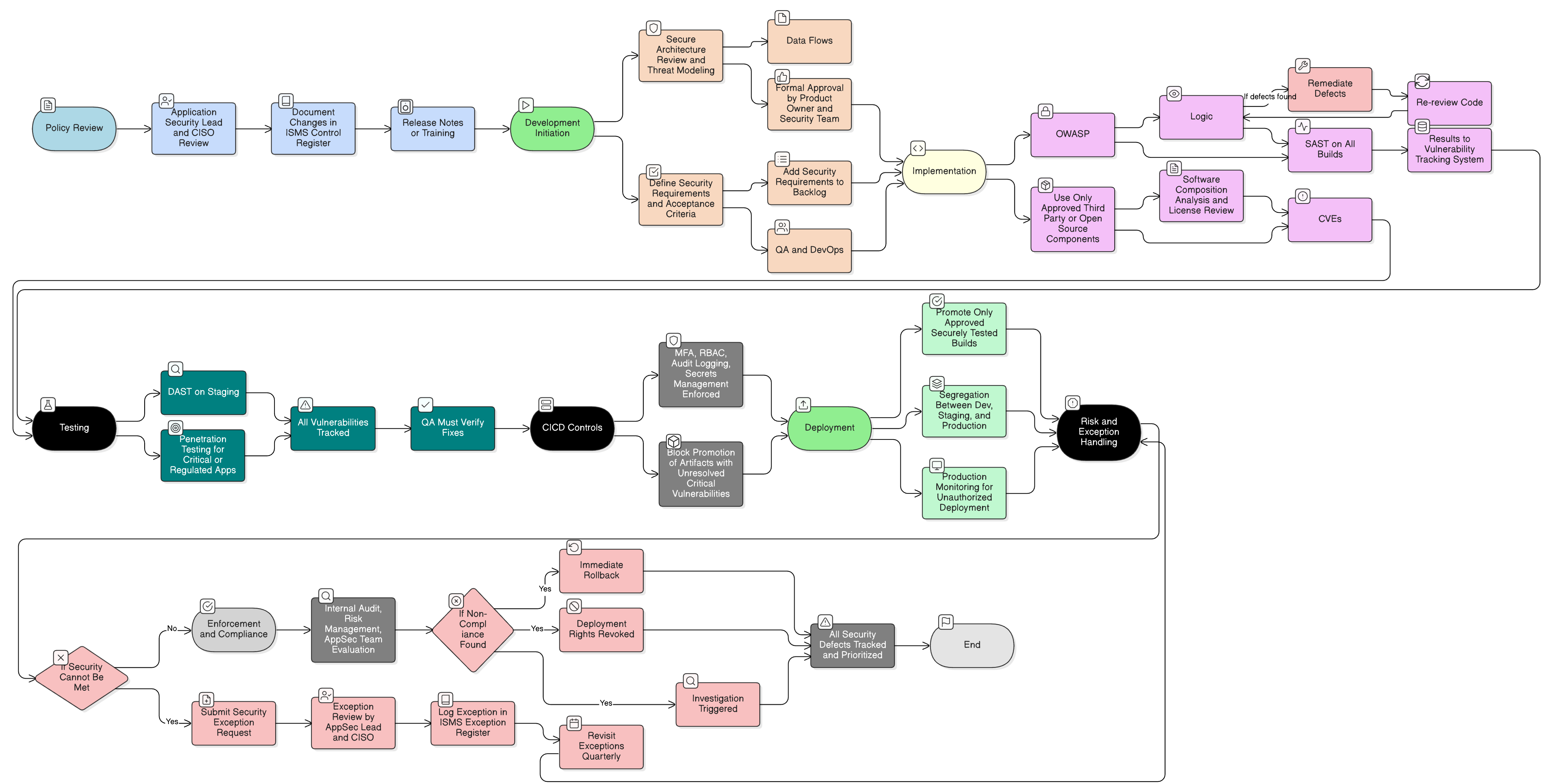

Diagram politiky

Klikněte na diagram pro zobrazení v plné velikosti

Obsah

Rozsah a pravidla zapojení

Požadavky správy bezpečného SDLC

Odpovědnosti specifické pro role

Požadavky na přezkum kódu a bezpečnostní testování

Proces výjimek a ošetření rizik

Sladění s normami a předpisy

Soulad s rámcem

🛡️ Podporované standardy a rámce

Tento produkt je v souladu s následujícími rámci dodržování předpisů s podrobnými mapováními doložek a kontrol.

Související zásady

P01 Politika informační bezpečnosti

Stanovuje strategický mandát pro začlenění bezpečnosti napříč informačními systémy organizace, přičemž bezpečný vývoj je základní provozní kontrola.

Politika řízení přístupu

Definuje kontrolní opatření pro omezení přístupu k vývojovým prostředím, repozitářům, nástrojům pro build a CI/CD pipeline.

P05 Politika řízení změn

Zajišťuje, že změny kódu, vydání a nasazení podléhají řádnému schvalování, plánování vrácení změn a ověření po nasazení.

Politika správy aktiv

Podporuje inventář aktiv vývojových prostředí, zdrojových repozitářů a build systémů jako řízených aktiv podléhajících klasifikaci a ochraně.

Politika protokolování a monitorování

Vztahuje se na vývojové pipeline a zajišťuje, že build procesy, povyšování kódu a události nasazení jsou protokolovány, monitorovány a analyzovány na bezpečnostní anomálie.

Politika reakce na incidenty (P30)

Poskytuje rámec pro analýzu a reakci na bezpečnostní nedostatky zjištěné po nasazení nebo během bezpečnostního testování aplikací.

O politikách Clarysec - Politika bezpečného vývoje

Efektivní správa a řízení bezpečnosti vyžaduje více než jen slova; vyžaduje jasnost, odpovědnost a strukturu, která se škáluje s vaší organizací. Obecné šablony často selhávají a vytvářejí nejasnosti prostřednictvím dlouhých odstavců a nedefinovaných rolí. Tato politika je navržena jako provozní páteř vašeho bezpečnostního programu. Přiřazujeme odpovědnosti konkrétním rolím, které se v moderním podniku běžně vyskytují, včetně ředitele informační bezpečnosti (CISO), týmu informační bezpečnosti a relevantních výborů, čímž zajišťujeme jasnou odpovědnost. Každý požadavek je jedinečně číslovaná klauzule (např. 5.1.1, 5.1.2). Tato atomická struktura usnadňuje implementaci politiky, auditování vůči konkrétním kontrolám a bezpečné přizpůsobení bez narušení integrity dokumentu – mění ji ze statického dokumentu na dynamický, proveditelný rámec.

Důsledná správa kódu třetích stran

Vyžaduje formální validaci, skenování zranitelností a přezkumy bezpečnosti dodavatelského řetězce pro všechny outsourcované a open-source komponenty.

Řízená vývojová/testovací prostředí

Nařizuje segmentaci, očištěné datové sady a blokovaný přístup k internetu pro neprodukční systémy, aby se zabránilo úniku dat.

Pracovní postup správy výjimek

Poskytuje strukturovaný proces pro žádosti o výjimky na základě rizik, schvalování a pravidelný přezkum pro dohledatelné ošetření odchylek.

Nejčastější dotazy

Vytvořeno pro lídry, lídry

Tato politika byla vypracována bezpečnostním lídrem s více než 25 lety zkušeností s implementací a auditem rámců ISMS v globálních organizacích. Není navržena pouze jako dokument, ale jako obhajitelný rámec, který obstojí při auditu.

Vypracováno odborníkem s následujícími kvalifikacemi:

Pokrytí a témata

🏢 Cílová oddělení

🏷️ Tematické pokrytí

Tato politika je 1 z 37 v kompletním balíčku Enterprise

Ušetřete 67%Získejte všech 37 politik Enterprise za €599, místo €1 813 při individuálním nákupu.

Zobrazit kompletní balíček Enterprise →