Pregled

Ta Politika varnega razvoja določa obvezne zahteve za vgradnjo varnostnih kontrol v vsaki fazi razvoja programske opreme, s čimer zagotavlja, da vsa koda – interna, zunanje izvajana ali koda tretjih oseb – prestane strogo varnostno validacijo in je usklajena z vodilnimi standardi, kot so ISO/IEC 27001:2022, NIST SP 800-53, GDPR in drugi.

Varnost od začetka do konca

Uveljavlja varnostne kontrolne ukrepe v vsaki fazi razvoja za proaktivno zmanjševanje tveganj.

Obvezno varno programiranje

Zahteva uporabo OWASP, SANS in jezikovno specifičnih standardov kodiranja, medsebojni strokovni pregled in avtomatizirano testiranje.

Nadzor na podlagi vlog

Opredeljuje jasne odgovornosti za vodjo informacijske varnosti (CISO), DevSecOps, razvijalce, QA in dobavitelje tretjih oseb.

Skladnost in presoja

Usklajena z ISO/IEC 27001:2022, NIST SP 800-53, GDPR, NIS2 in DORA za močno regulativno pokritost.

Preberi celoten pregled

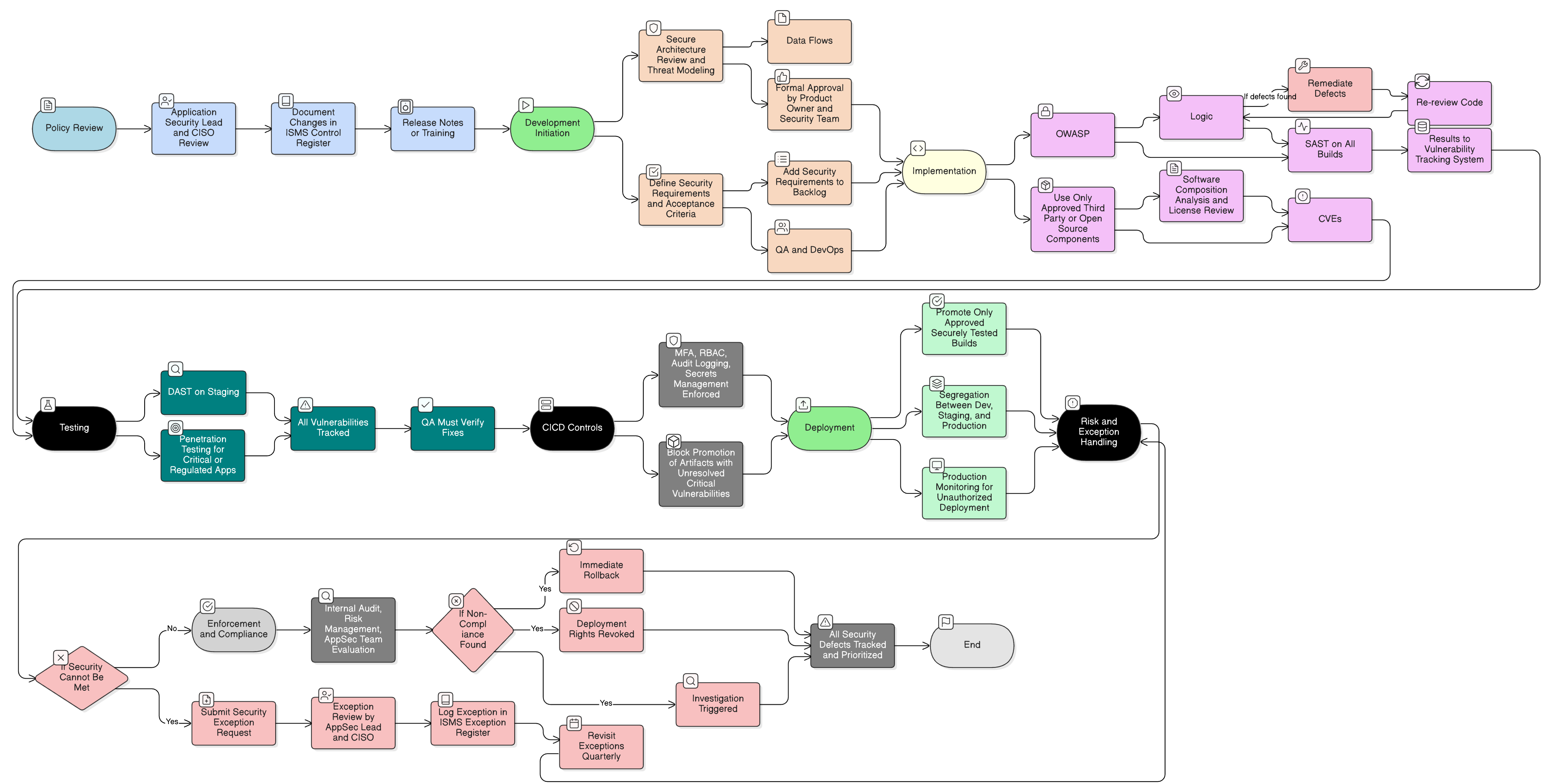

Diagram pravilnika

Kliknite diagram za ogled v polni velikosti

Vsebina

Obseg in pravila sodelovanja

Zahteve upravljanja varnega SDLC

Odgovornosti, specifične za vloge

Zahteve za pregled izvorne kode in varnostno testiranje

Postopek izjem in obravnave tveganja

Uskladitev s standardi in predpisi

Skladnost z okvirom

🛡️ Podprti standardi in okviri

Ta izdelek je usklajen z naslednjimi okviri skladnosti s podrobnimi preslikanji klavzul in kontrol.

Sorodne politike

Politika informacijske varnosti

Določa strateški mandat za vgradnjo varnosti v vse informacijske sisteme, pri čemer je varen razvoj temeljna operativna kontrola.

Politika nadzora dostopa

Opredeljuje kontrolne ukrepe za omejevanje dostopa do razvojnih okolij, repozitorijev, orodij za gradnjo in CI/CD cevovodov.

Politika upravljanja sprememb

Zagotavlja, da so spremembe kode, izdaje in uvajanja predmet ustrezne odobritve, načrtovanja povrnitve in preverjanja po uvedbi.

Politika upravljanja sredstev

Podpira popis sredstev razvojnih okolij, repozitorijev izvorne kode in sistemov za gradnjo kot upravljanih sredstev, ki so predmet klasifikacije sredstev in zaščite.

Politika beleženja in spremljanja

Velja za razvojne cevovode in zagotavlja, da so procesi gradnje, promocije kode in dogodki uvajanja revizijsko beleženi, spremljani in analizirani za anomalije informacijske varnosti.

Politika odzivanja na incidente (P30)

Zagotavlja okvir za analizo in odziv na varnostne pomanjkljivosti, odkrite po uvedbi ali med varnostnim testiranjem aplikacij.

O pravilnikih Clarysec - Politika varnega razvoja

Učinkovito upravljanje varnosti zahteva več kot le besede; zahteva jasnost, odgovornost in strukturo, ki se prilagaja rasti organizacije. Generične predloge pogosto odpovejo, saj ustvarjajo nejasnosti z dolgimi odstavki in neopredeljenimi vlogami. Ta politika je zasnovana kot operativna hrbtenica vašega varnostnega programa. Odgovornosti dodelimo specifičnim vlogam, ki jih najdemo v sodobnem podjetju, vključno z vodjo informacijske varnosti (CISO), IT Security in relevantnimi odbori, s čimer zagotovimo jasno odgovornost. Vsaka zahteva je enolično oštevilčena klavzula (npr. 5.1.1, 5.1.2). Ta atomska struktura omogoča enostavno implementacijo politike, presojo glede na specifične kontrole in varno prilagajanje brez vpliva na celovitost dokumenta, s čimer se politika iz statičnega dokumenta preoblikuje v dinamičen, izvedljiv okvir.

Strogo upravljanje kode tretjih oseb

Zahteva formalno validacijo, skeniranje ranljivosti in preglede varnosti dobavne verige za vse zunanje izvajane in odprtokodne komponente.

Nadzorovana razvojna/testna okolja

Zahteva segmentacijo omrežja, očiščene nabore podatkov in blokiran dostop do interneta za neprodukcijske sisteme za preprečevanje uhajanja podatkov.

Delovni tok upravljanja izjem

Zagotavlja strukturiran postopek za zahteve za izjeme na podlagi tveganj, odobritev in periodični pregled za sledljivo obravnavo odstopanj.

Pogosto zastavljena vprašanja

Zasnovano za vodje, s strani vodij

Ta pravilnik je pripravil varnostni vodja z več kot 25 leti izkušenj pri uvajanju in presojanju ISMS ogrodij za globalna podjetja. Zasnovan ni le kot dokument, temveč kot zagovorno ogrodje, ki prestane presojo revizorjev.

Pripravil strokovnjak z naslednjimi kvalifikacijami:

Pokritost in teme

🏢 Ciljni oddelki

🏷️ Tematska pokritost

Ta politika je 1 od 37 v celotnem paketu Enterprise

Prihranite 67%Pridobite vseh 37 politik Enterprise za €599, namesto €1.813 pri posamičnem nakupu.

Oglejte si celoten paket Enterprise →