Przegląd

Polityka rejestrowania i monitorowania definiuje kompleksowe wymagania dotyczące pozyskiwania, ochrony i analizowania rejestrów zdarzeń ze wszystkich systemów krytycznych infrastruktury IT, wspierając wykrywanie i eskalację incydentów, zgodność oraz gotowość do audytu.

Kompleksowe pokrycie rejestrowaniem

Wymaga rejestrowania dla wszystkich systemów krytycznych, aplikacji i zdarzeń, wspierając dochodzenie, audyt i zgodność oraz potrzeby regulacyjne.

Scentralizowana integracja SIEM

Wymaga agregacji i korelacji rejestrów zdarzeń w chronionym SIEM, umożliwiając szybkie wykrywanie i eskalację anomalii bezpieczeństwa.

Gotowość do zgodności regulacyjnej

Bezpośrednio zgodna z wymaganiami ISO/IEC 27001, GDPR, NIS2, DORA oraz COBIT 2019 w zakresie monitorowania i ścieżki audytu.

Ścisła retencja i ochrona

Określa bezpieczną retencję, systemy kopii zapasowych oraz środki kontroli zapobiegające manipulacji rejestrami zdarzeń i zapewniające integralność danych.

Czytaj pełny przegląd

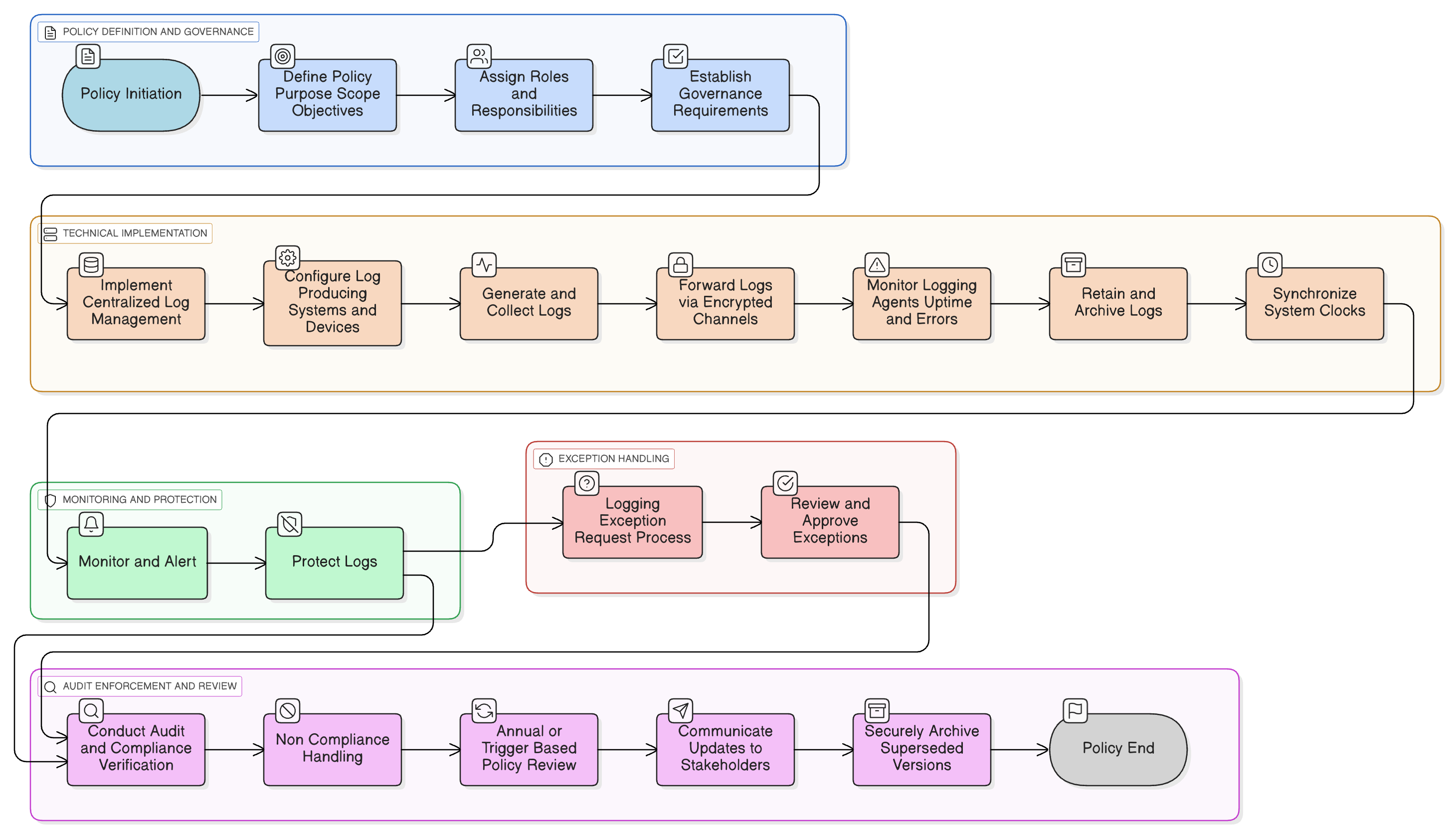

Diagram polityki

Kliknij diagram, aby wyświetlić w pełnym rozmiarze

Zawartość

Zakres i zasady współpracy

Typy zdarzeń i wymagania dotyczące rejestrowania

Role i odpowiedzialności

Scentralizowany SIEM i alertowanie

Przechowywanie logów i ochrona

Proces zarządzania wyjątkami

Zgodność z frameworkiem

🛡️ Obsługiwane standardy i frameworki

Ten produkt jest zgodny z następującymi frameworkami zgodności, ze szczegółowym mapowaniem klauzul i kontroli.

Powiązane polityki

Polityka bezpieczeństwa informacji

Ustanawia podstawowe zobowiązanie do ochrony systemów i danych, w ramach którego rejestrowanie i monitorowanie działają jako kluczowe kontrole detekcyjne i mechanizmy wsparcia reagowania.

Polityka kontroli dostępu

Zapewnia, że dostęp uprzywilejowany, logowania użytkowników oraz zdarzenia autoryzacji są rejestrowane w rejestrach zdarzeń i monitorowane pod kątem nadużyć lub zachowań anomalitycznych.

Polityka zarządzania zmianami

Wymaga rejestrowania zmian systemowych, wdrażania poprawek oraz aktualizacji ustawień konfiguracyjnych, które mogą wprowadzać ryzyko lub nieuprawnione modyfikacje.

Polityka bezpieczeństwa sieci

Wymaga rejestrowania na poziomie sieci (np. rejestry zdarzeń zapory sieciowej, alerty IDS/IPS, aktywność VPN) oraz integracji z SIEM w celu zapewnienia widoczności anomalii ruchu i obrony granic.

Polityka synchronizacji czasu

Wymusza spójność zegarów w systemach, co jest niezbędne dla wiarygodnego rejestrowania i korelacji zdarzeń bezpieczeństwa w wielu środowiskach.

Polityka reagowania na incydenty (P30)

Opiera się na danych z rejestrów zdarzeń i mechanizmach alertowania, aby identyfikować, badać i reagować na incydenty bezpieczeństwa, a także zachowywać dowody kryminalistyczne na potrzeby przeglądu poincydentalnego.

O politykach Clarysec - Polityka rejestrowania i monitorowania

Skuteczne zarządzanie bezpieczeństwem wymaga czegoś więcej niż samych deklaracji; wymaga jasności, rozliczalności i struktury, która skaluje się wraz z organizacją. Ogólne szablony często zawodzą, tworząc niejednoznaczność poprzez długie akapity i nieokreślone role. Ta polityka została zaprojektowana jako operacyjny fundament programu bezpieczeństwa. Przypisujemy obowiązki do konkretnych ról spotykanych w nowoczesnym przedsiębiorstwie, w tym dyrektora ds. bezpieczeństwa informacji (CISO), zespołów IT i bezpieczeństwa informacji oraz odpowiednich komitetów, zapewniając jednoznaczną rozliczalność. Każde wymaganie jest unikalnie ponumerowaną klauzulą (np. 5.1.1, 5.1.2). Taka atomowa struktura ułatwia wdrożenie polityki, audytowanie względem konkretnych środków kontrolnych oraz bezpieczne dostosowanie bez naruszania integralności dokumentu, przekształcając ją ze statycznego dokumentu w dynamiczne, wykonalne ramy.

Zdefiniowane obowiązki interesariuszy

Przypisuje jasne obowiązki dla dyrektora ds. bezpieczeństwa informacji (CISO), zespołów SOC, administratorów IT, programistów oraz zewnętrznych dostawców, wraz z mapowanymi ścieżkami eskalacji dla anomalii i luk zgodności.

Przepływ pracy obsługi wyjątków

Formalny proces LER umożliwia bezpieczne odstępstwa od rejestrowania, analizę ryzyka oraz obowiązkowe okresowe przeglądy w celu zarządzania nieuniknionymi lukami.

Wymuszenie synchronizacji czasu

Wymaga synchronizacji zegarów NTP we wszystkich systemach dla dokładnej korelacji rejestrów zdarzeń, z alertowaniem o awariach w celu ochrony integralności kryminalistycznej.

Często zadawane pytania

Stworzone dla liderów, przez liderów

Niniejsza polityka została opracowana przez lidera ds. bezpieczeństwa z ponad 25-letnim doświadczeniem w zakresie wdrażania i audytowania systemów ISMS w globalnych organizacjach. Została zaprojektowana nie tylko jako dokument, lecz jako obronne ramy, które wytrzymują kontrolę audytora.

Opracowane przez eksperta posiadającego:

Zasięg i tematy

🏢 Docelowe działy

🏷️ Zakres tematyczny

Ta polityka to 1 z 37 w pełnym pakiecie Enterprise

Oszczędź 67%Zdobądź wszystkie 37 polityk Enterprise za €599, zamiast €1.813 przy zakupie pojedynczym.

Zobacz pełny pakiet Enterprise →