Overzicht

Dit beleid voor veilige ontwikkeling stelt verplichte eisen vast voor het inbedden van beveiligingsmaatregelen in elke fase van de Software Development Life Cycle (SDLC), zodat alle code—intern, uitbesteed of van derde partijen—een strikte beveiligingsvalidatie ondergaat en aansluit op toonaangevende normen zoals ISO/IEC 27001:2022, NIST SP 800-53, GDPR en meer.

End-to-end-beveiliging

Handhaaft beveiligingsmaatregelen gedurende elke fase van ontwikkeling om risico’s proactief te verminderen.

Verplicht veilig programmeren

Vereist gebruik van OWASP, SANS en taalspecifieke coderingsstandaarden, collegiale toetsing en geautomatiseerd testen.

Rolspecifiek toezicht

Definieert duidelijke verantwoordelijkheden voor Chief Information Security Officer (CISO), DevSecOps, ontwikkelaars, QA en dienstverleners van derde partijen.

Naleving en audit

Sluit aan op ISO/IEC 27001:2022, NIST SP 800-53, GDPR, NIS2 en DORA voor sterke dekking van regelgeving.

Volledig overzicht lezen

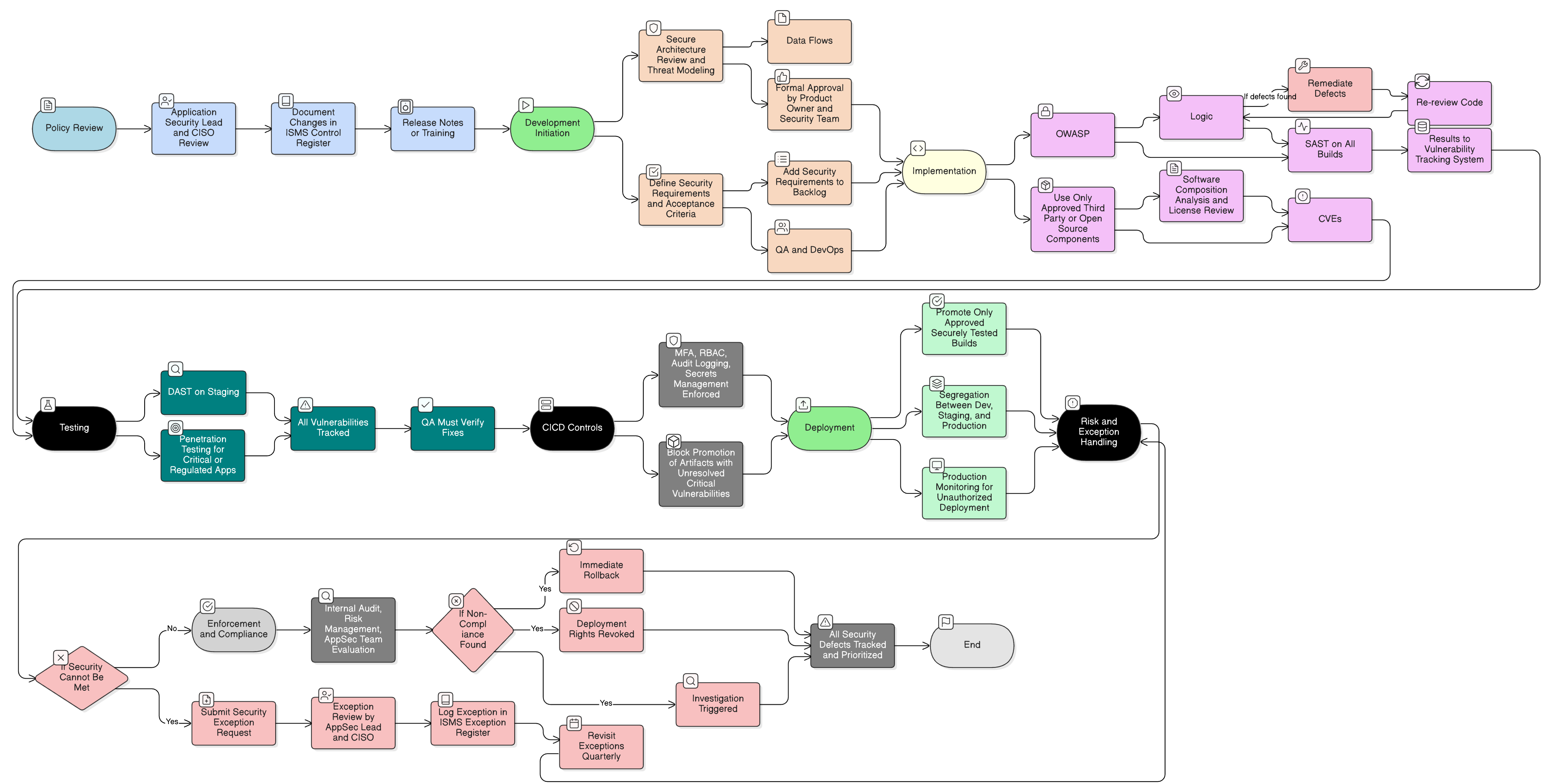

Beleidsdiagram

Klik op het diagram om het op volledige grootte te bekijken

Inhoud

Scope en regels voor samenwerking

Governance-eisen voor Secure SDLC

Rolspecifieke verantwoordelijkheden

Eisen voor code review en beveiligingstesten

Proces voor uitzonderingen en risicobehandeling

Afstemming op normen en regelgeving

Framework-naleving

🛡️ Ondersteunde standaarden & frameworks

Dit product is afgestemd op de volgende compliance-frameworks, met gedetailleerde clausule- en controlemappings.

Gerelateerde beleidsregels

P01 Informatiebeveiligingsbeleid

Stelt het strategische mandaat vast voor het inbedden van beveiliging in alle informatiesystemen, waarvan veilige ontwikkeling een fundamentele operationele beheersmaatregel is.

Beleid inzake toegangscontrole

Definieert de beheersmaatregelen voor het beperken van toegang tot ontwikkelomgevingen, repositories, buildtools en CI/CD-pijplijnen.

P05 Wijzigingsbeheerbeleid

Waarborgt dat codewijzigingen, releases en uitrol onderworpen zijn aan juiste goedkeuring, rollbackplanning en verificatie na uitrol.

Beleid inzake assetmanagement

Ondersteunt de inventarisatie van ontwikkelomgevingen, bronrepositories en buildsystemen als beheerde bedrijfsmiddelen die onderworpen zijn aan classificatie en bescherming.

Logging- en monitoringbeleid

Is van toepassing op ontwikkelpijplijnen en waarborgt dat buildprocessen, codepromoties en uitrolgebeurtenissen worden gelogd, gemonitord en geanalyseerd op beveiligingsanomalieën.

Incidentresponsbeleid (P30)

Biedt het kader voor het analyseren van en reageren op beveiligingsgebreken die na uitrol of tijdens applicatiebeveiligingstesten worden ontdekt.

Over Clarysec-beleidsdocumenten - Beleid voor veilige ontwikkeling

Effectieve governance vereist meer dan alleen woorden; het vraagt om duidelijkheid, verantwoordingsplicht en een structuur die meegroeit met uw organisatie. Generieke sjablonen schieten vaak tekort en creëren ambiguïteit door lange alinea’s en ongedefinieerde rollen. Dit beleid is ontworpen als de operationele ruggengraat van uw beveiligingsprogramma. We wijzen verantwoordelijkheden toe aan specifieke rollen die in een moderne onderneming voorkomen, waaronder de Chief Information Security Officer (CISO), IT- en beveiligingsteams en relevante commissies, zodat er duidelijke verantwoordingsplicht is. Elke eis is een uniek genummerde clausule (bijv. 5.1.1, 5.1.2). Deze atomische structuur maakt het beleid eenvoudig te implementeren, te auditen tegen specifieke beheersmaatregelen en veilig aan te passen zonder de documentintegriteit aan te tasten, waardoor het van een statisch document verandert in een dynamisch, uitvoerbaar kader.

Strikte governance voor code van derde partijen

Vereist formele validatie, kwetsbaarheidsscans en beoordelingen van beveiliging in de toeleveringsketen voor alle uitbestede en open-sourcecomponenten.

Gecontroleerde dev-/testomgevingen

Verplicht netwerksegmentatie, opgeschoonde datasets en geblokkeerde internettoegang voor niet-productiesystemen om datalekken te voorkomen.

Workflow voor uitzonderingsbeheer

Biedt een gestructureerd proces voor risicogebaseerde uitzonderingsaanvragen, goedkeuring en periodieke beoordeling voor traceerbare afhandeling van afwijkingen.

Veelgestelde vragen

Ontwikkeld voor leiders, door leiders

Dit beleid is opgesteld door een securityleider met meer dan 25 jaar ervaring in het implementeren en auditen van ISMS-frameworks voor wereldwijde ondernemingen. Het is niet alleen bedoeld als document, maar als een verdedigbaar kader dat standhoudt onder auditoronderzoek.

Opgesteld door een expert met de volgende kwalificaties:

Dekking & Onderwerpen

🏢 Doelafdelingen

🏷️ Onderwerpdekking

Dit beleid is 1 van 37 in het volledige Enterprise-pakket

Bespaar 67%Ontvang alle 37 Enterprise-beleidsregels voor €599, in plaats van €1.813 afzonderlijk.

Bekijk volledig Enterprise-pakket →