Przegląd

Polityka kontroli dostępu definiuje obowiązkowe zasady i środki kontrolne dotyczące ograniczania i zarządzania dostępem do systemów, obiektów oraz danych w oparciu o role biznesowe i wymagania regulacyjne. Ustanawia procesy nadawania dostępu, przeglądów dostępu oraz cofnięcia uprawnień dostępu, zapewniając, że nie występuje nieuprawniony dostęp, a uprawnienia dostępu są zgodne z odpowiedzialnościami i potrzebami stanowiska.

Silne kontrole oparte na rolach

Wdraża zasadę najmniejszych uprawnień, zasadę wiedzy koniecznej oraz rozdzielenie obowiązków (SoD), aby chronić systemy i dane.

Zintegrowany cykl życia tożsamości

Koordynuje nadawanie dostępu, cofnięcie uprawnień dostępu oraz aktualizacje ze ścieżkami akceptacji HR i technicznymi przepływami pracy.

Dostosowanie regulacyjne

Opracowana w celu spełnienia norm ISO/IEC 27001, NIST SP 800-53, GDPR, NIS2, DORA oraz COBIT.

Zautomatyzowane przeglądy dostępu

Wymaga kwartalnych przeglądów opartych na dowodach z audytu dla praw dostępu użytkowników i kont uprzywilejowanych.

Kompleksowy zakres

Dotyczy wszystkich użytkowników, systemów oraz środowisk hybrydowych, w tym wykorzystywania prywatnych urządzeń (BYOD) i dostępu stron trzecich.

Czytaj pełny przegląd

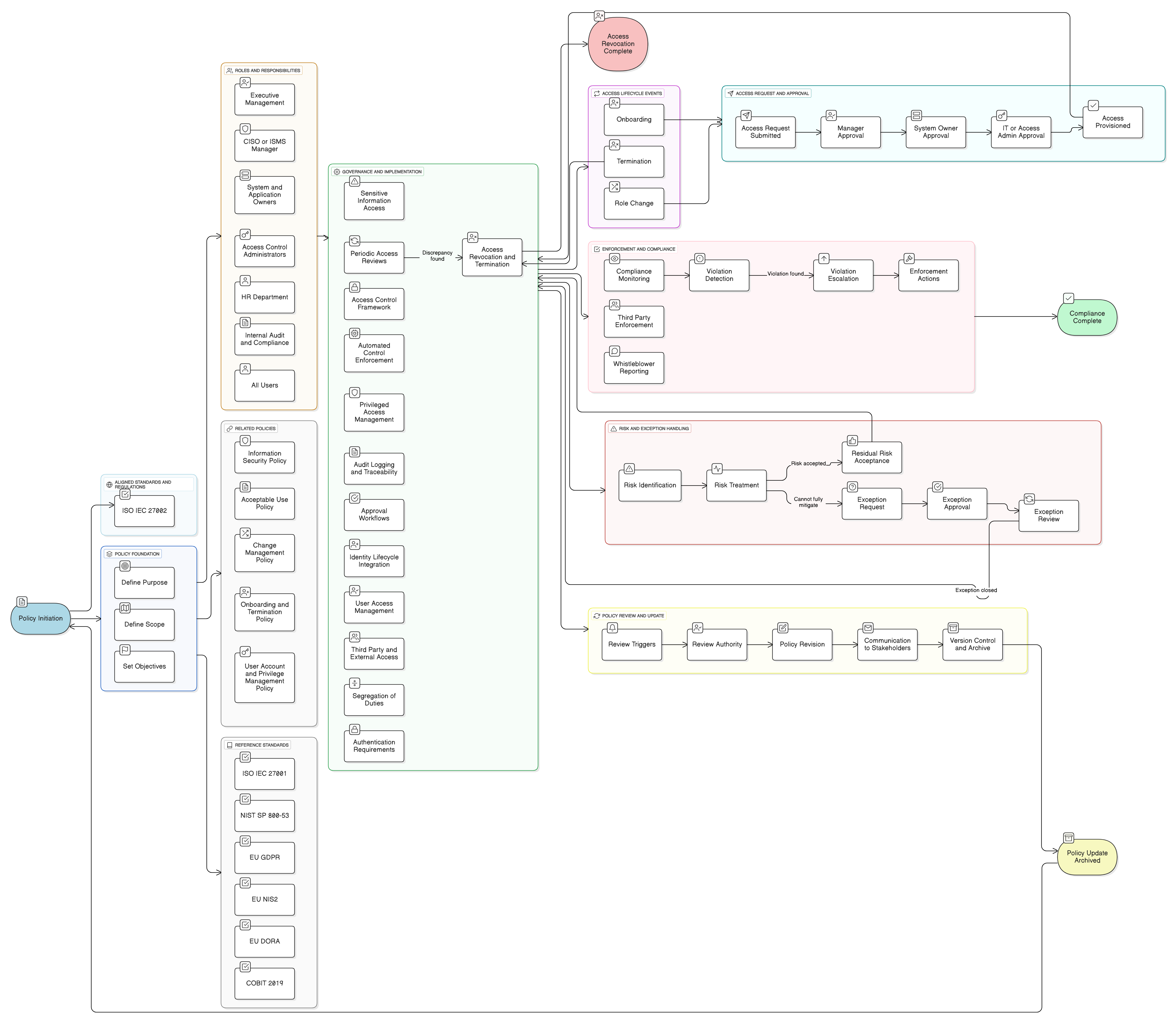

Diagram polityki

Kliknij diagram, aby wyświetlić w pełnym rozmiarze

Zawartość

Zakres i zasady współpracy

Przepływy pracy zatwierdzania i cofnięcia uprawnień dostępu

zarządzanie dostępem uprzywilejowanym (PAM)

Integracja cyklu życia tożsamości

Testowanie stron trzecich i dostawców

okresowe przeglądy uprawnień dostępu

Zgodność z frameworkiem

🛡️ Obsługiwane standardy i frameworki

Ten produkt jest zgodny z następującymi frameworkami zgodności, ze szczegółowym mapowaniem klauzul i kontroli.

| Framework | Objęte klauzule / Kontrole |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

5(1)(f)32(1)(b)Recital 39

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Powiązane polityki

Polityka bezpieczeństwa informacji

Definiuje zobowiązanie organizacji w zakresie bezpieczeństwa oraz wysokopoziomowe oczekiwania dotyczące kontroli dostępu.

Polityka dopuszczalnego użytkowania

Określa warunki zachowań dotyczące dostępu oraz rozliczalność użytkowników za odpowiedzialne korzystanie z systemów.

Polityka zarządzania zmianami

Reguluje, w jaki sposób zmiany w konfiguracjach kontroli dostępu, rolach lub strukturach grup muszą być wdrażane i testowane w sposób bezpieczny.

Polityka zatrudniania i zakończenia współpracy

Inicjuje i wymusza cofnięcie uprawnień dostępu zgodnie ze zdarzeniami cyklu życia użytkownika.

Polityka zarządzania kontami użytkowników i uprawnieniami

Operacjonalizuje środki kontrolne na poziomie kont i uzupełnia tę politykę o wytyczne dotyczące technicznego wymuszenia dostępu.

O politykach Clarysec - Polityka kontroli dostępu

Skuteczne zarządzanie bezpieczeństwem wymaga czegoś więcej niż samych zapisów; wymaga jasności, rozliczalności i struktury, która skaluje się wraz z organizacją. Ogólne szablony często zawodzą, tworząc niejednoznaczność poprzez długie akapity i niezdefiniowane role. Ta polityka została zaprojektowana jako operacyjny fundament programu bezpieczeństwa. Przypisujemy odpowiedzialności do konkretnych ról występujących w nowoczesnym przedsiębiorstwie, w tym dyrektora ds. bezpieczeństwa informacji (CISO), zespołów IT i bezpieczeństwa informacji oraz odpowiednich komitetów, zapewniając jednoznaczną rozliczalność. Każde wymaganie jest unikalnie ponumerowaną klauzulą (np. 5.1.1, 5.1.2). Taka atomowa struktura ułatwia wdrożenie, audytowanie względem konkretnych środków kontrolnych oraz bezpieczne dostosowanie bez naruszania integralności dokumentu, przekształcając go ze statycznego dokumentu w dynamiczne, wykonalne ramy.

Zautomatyzowane wymuszenie i automatyczne alerty

Integruje zautomatyzowane nadawanie dostępu oraz automatyczne alerty dla nieudanego odbierania uprawnień, osieroconych kont oraz naruszeń kontroli dostępu.

Szczegółowe śledzenie wyjątków

Wymaga uzasadnienia, zatwierdzenia oraz okresowego przeglądu dla wszystkich wyjątków od kontroli dostępu, minimalizując niekontrolowane ryzyka.

Spójne bezpieczeństwo stron trzecich

Wymaga dostępu ograniczonego czasowo, monitorowanego oraz egzekwowanego umownie dla zewnętrznych dostawców i partnerów.

Często zadawane pytania

Stworzone dla liderów, przez liderów

Niniejsza polityka została opracowana przez lidera ds. bezpieczeństwa z ponad 25-letnim doświadczeniem w zakresie wdrażania i audytowania systemów ISMS w globalnych organizacjach. Została zaprojektowana nie tylko jako dokument, lecz jako obronne ramy, które wytrzymują kontrolę audytora.

Opracowane przez eksperta posiadającego:

Zasięg i tematy

🏢 Docelowe działy

🏷️ Zakres tematyczny

Ta polityka to 1 z 37 w pełnym pakiecie Enterprise

Oszczędź 67%Zdobądź wszystkie 37 polityk Enterprise za €599, zamiast €1.813 przy zakupie pojedynczym.

Zobacz pełny pakiet Enterprise →