Преглед

Тази политика за сигурна разработка определя задължителни изисквания за вграждане на технологични контролни мерки за сигурност на всеки етап от разработката на софтуер, като гарантира, че целият код — вътрешен, външно възложен или на трети страни — преминава през строго валидиране на сигурността и е съгласуван с водещи стандарти като ISO/IEC 27001:2022, NIST SP 800-53, GDPR и други.

Сигурност от край до край

Налага технологични контролни мерки за сигурност във всяка фаза на разработката, за да намали проактивно риска.

Задължително сигурно програмиране

Изисква използване на OWASP, SANS и езиково-специфични стандарти за програмиране, преглед от равнопоставени и автоматизирано тестване.

Ролеви надзор

Дефинира ясни отговорности за директор по информационна сигурност (CISO), DevSecOps, разработчици, QA и доставчици от трети страни.

Съответствие и одит

Съгласува се с ISO/IEC 27001:2022, NIST SP 800-53, GDPR, NIS2 и DORA за силно регулаторно покритие.

Прочетете пълния преглед

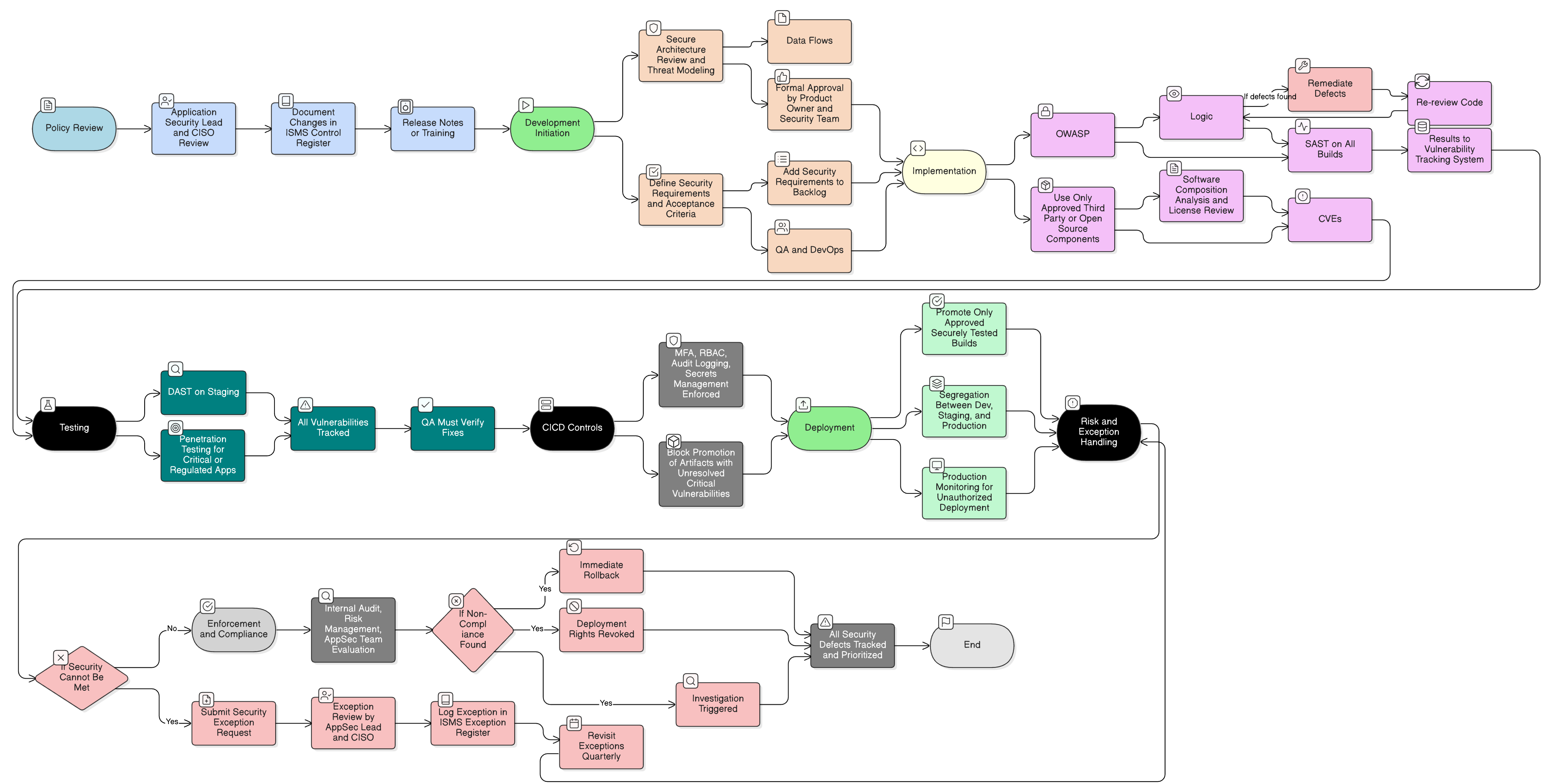

Диаграма на политиката

Кликнете върху диаграмата, за да я видите в пълен размер

Съдържание

Обхват и правила за ангажиране

Изисквания за управление на сигурен SDLC

Ролево-специфични отговорности

Изисквания за преглед на изходния код и тестване на сигурността

Процес за изключения и план за третиране на риска

Съгласуване със стандарти и регулации

Съответствие с рамката

🛡️ Поддържани стандарти и рамки

Този продукт е съобразен със следните рамки за съответствие, с подробно съпоставяне на клаузи и контроли.

Свързани политики

Политика за информационна сигурност

Определя стратегическия мандат за вграждане на сигурността във всички информационни системи, като сигурната разработка е основна оперативна контролна мярка.

Политика за контрол на достъпа

Дефинира контролните мерки за ограничаване на достъпа до среди за разработка, хранилища, инструменти за билд и CI/CD пайплайни.

P05 Политика по управление на промените

Гарантира, че промените в кода, софтуерните версии и разгръщанията подлежат на правилно одобрение, планиране на връщане към предходно състояние и проверка след внедряване.

Политика за управление на активи

Подпомага поддържането на регистър на активите за среди за разработка, хранилища на изходен код и билд системи като управлявани активи, подлежащи на класификация на активи и защита.

Политика за регистриране и мониторинг

Прилага се за пайплайни за разработка, като гарантира, че процесите по билд, промотирането на код и събитията по разгръщане се регистрират, подлежат на мониторинг и се анализират за аномалии в сигурността.

Политика за реагиране при инциденти

Предоставя рамката за анализ и реагиране при пропуски в сигурността, открити след разгръщане или по време на тестване на сигурността на приложенията.

Относно политиките на Clarysec - Политика за сигурна разработка

Ефективното управление на сигурността изисква повече от думи; то изисква яснота, отчетност и структура, която се мащабира с организацията. Общите шаблони често се провалят, създавайки неяснота с дълги параграфи и недефинирани роли. Тази политика е проектирана да бъде оперативният гръбнак на вашата програма за сигурност. Ние присвояваме отговорности на конкретните роли, срещани в съвременното предприятие, включително директор по информационна сигурност (CISO), ИТ и информационна сигурност и релевантни комитети, като гарантираме ясна отчетност. Всяко изискване е уникално номерирана клауза (напр. 5.1.1, 5.1.2). Тази атомарна структура прави политиката лесна за внедряване, лесна за одит спрямо конкретни контроли и безопасна за адаптиране, без да се засяга целостта на документа, като я трансформира от статичен документ в динамична, приложима рамка.

Строго управление на код на трети страни

Изисква формално валидиране, сканиране за уязвимости и прегледи на сигурността на веригата на доставки за всички външно възложени компоненти и компоненти с отворен код.

Контролирани Dev/Test среди

Налага сегрегация, прочистени набори от данни и блокиран интернет достъп за непродукционни системи, за да се предотврати изтичане на данни.

Работен поток за управление на изключенията

Предоставя структуриран процес за риск-базирани заявки за изключения, одобрение и периодичен преглед за проследима обработка на отклонения.

Често задавани въпроси

Създадено за лидери, от лидери

Тази политика е разработена от ръководител по сигурността с над 25 години опит в внедряването и одитирането на ISMS рамки в глобални организации. Тя е създадена не само като документ, а като защитима рамка, която издържа на одиторски преглед.

Разработено от експерт със следните квалификации:

Обхват и теми

🏢 Целеви отдели

🏷️ Тематично покритие

Тази политика е 1 от 37 в пълния пакет Enterprise

Спестете 67%Вземете всичките 37 политики Enterprise за €599, вместо €1 813 при индивидуален покупка.

Вижте пълния пакет Enterprise →