Panoramica

Questa Politica di sviluppo sicuro definisce requisiti obbligatori per integrare controlli di sicurezza in ogni fase dello sviluppo software, garantendo che tutto il codice, interno, esternalizzato o di terze parti, sia sottoposto a rigorosa convalida della sicurezza e sia allineato a standard di riferimento come ISO/IEC 27001:2022, NIST SP 800-53, GDPR e altri.

Sicurezza end-to-end

Applica controlli di sicurezza in ogni fase dello sviluppo per ridurre proattivamente il rischio.

Programmazione sicura obbligatoria

Richiede l’uso di OWASP, SANS e standard di codifica specifici per linguaggio, revisione tra pari e test automatizzati.

Supervisione basata sui ruoli

Definisce responsabilità chiare per Responsabile della sicurezza delle informazioni (CISO), DevSecOps, Sviluppatori, QA e fornitori terzi.

Conformità e audit

Allineata a ISO/IEC 27001:2022, NIST SP 800-53, GDPR, NIS2 e DORA per una copertura normativa solida.

Leggi panoramica completa

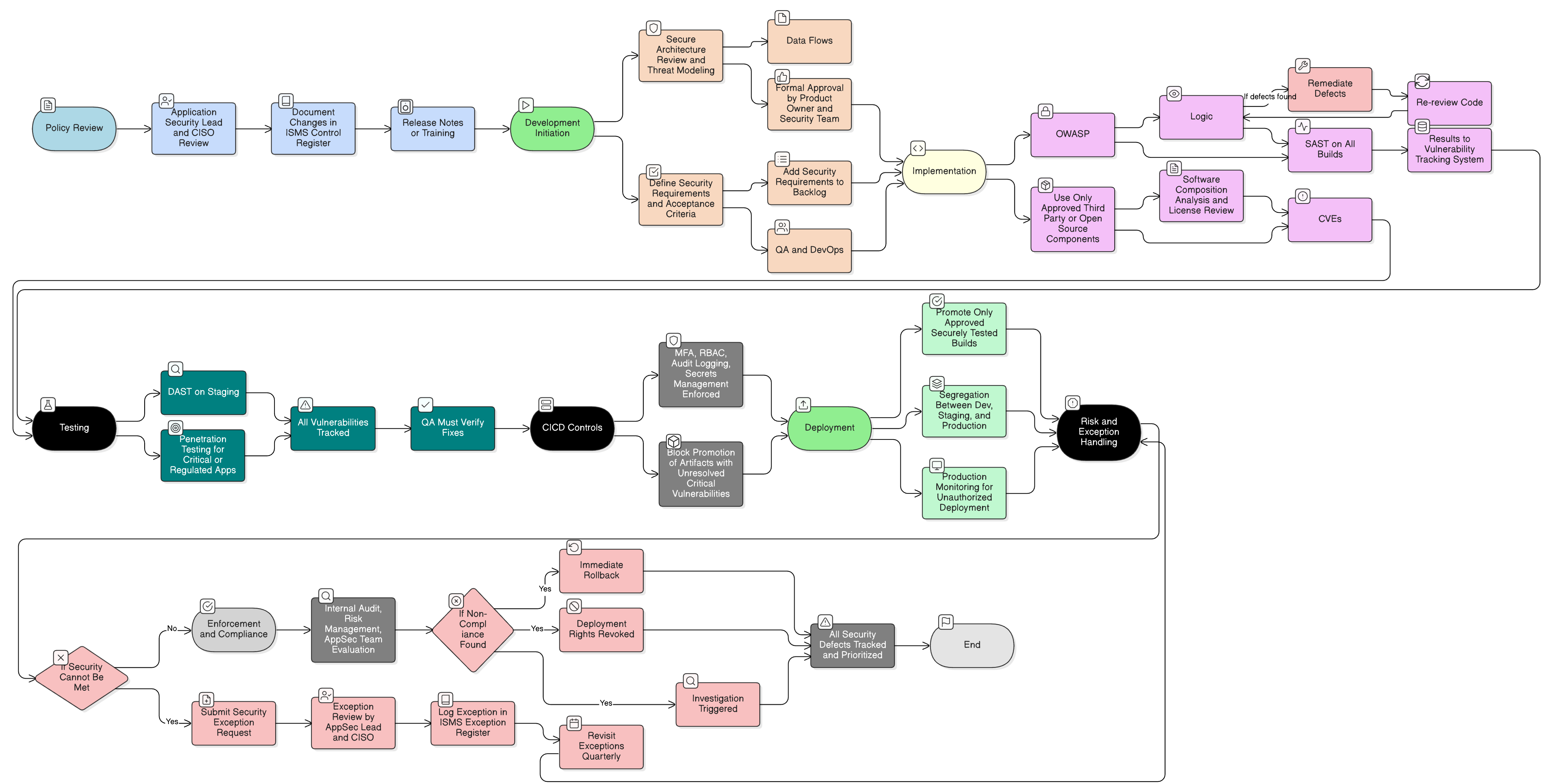

Diagramma della Policy

Fare clic sul diagramma per visualizzarlo a dimensione completa

Contenuto

Ambito e regole di ingaggio

Requisiti di governance per SDLC sicuro

Responsabilità specifiche per ruolo

Requisiti di revisione del codice e test di sicurezza

Processo di eccezione e trattamento del rischio

Allineamento a standard e regolamenti

Conformità ai framework

🛡️ Standard e framework supportati

Questo prodotto è allineato ai seguenti framework di conformità, con mappature dettagliate di clausole e controlli.

Politiche correlate

Politica per la sicurezza delle informazioni

Definisce il mandato strategico per integrare la sicurezza in tutti i sistemi informativi, di cui lo sviluppo sicuro è un controllo operativo fondamentale.

Politica di controllo degli accessi

Definisce le misure di controllo per limitare l’accesso agli ambienti di sviluppo, ai repository, agli strumenti di build e alle pipeline CI/CD.

P05 Politica di gestione dei cambiamenti

Garantisce che le modifiche al codice, i rilasci e i deployment siano soggetti ad approvazione adeguata, pianificazione del rollback e verifica post-deployment.

Politica di gestione degli asset

Supporta l’inventario degli ambienti di sviluppo, dei repository sorgente e dei sistemi di build come asset gestiti soggetti a classificazione e protezione.

Politica di registrazione e monitoraggio

Si applica alle pipeline di sviluppo, garantendo che i processi di build, le promozioni del codice e gli eventi di deployment siano registrati, monitorati e analizzati per anomalie di sicurezza.

Politica di risposta agli incidenti (P30)

Fornisce il quadro per analizzare e rispondere a vulnerabilità scoperte dopo il deployment o durante i test di sicurezza applicativa.

Informazioni sulle Policy Clarysec - Politica di sviluppo sicuro

Una governance della sicurezza efficace richiede più di semplici dichiarazioni: richiede chiarezza, responsabilità e una struttura che possa scalare con l’organizzazione. I modelli generici spesso falliscono, creando ambiguità con paragrafi lunghi e ruoli non definiti. Questa politica è progettata per essere la spina dorsale operativa del programma di sicurezza. Assegniamo responsabilità ai ruoli specifici presenti in un’azienda moderna, inclusi il Responsabile della sicurezza delle informazioni (CISO), la Sicurezza delle informazioni e i comitati pertinenti, garantendo una chiara responsabilità. Ogni requisito è una clausola numerata in modo univoco (ad es. 5.1.1, 5.1.2). Questa struttura atomica rende la politica facile da implementare, da verificare in audit rispetto a controlli specifici e da personalizzare in sicurezza senza compromettere l’integrità del documento, trasformandola da documento statico a quadro dinamico e attuabile.

Governance rigorosa del codice di terze parti

Richiede convalida formale, scansione delle vulnerabilità e riesami di sicurezza della catena di fornitura per tutti i componenti esternalizzati e open source.

Ambienti Dev/Test controllati

Impone segregazione, dataset bonificati e accesso a Internet bloccato per i sistemi non di produzione per prevenire la perdita di dati.

Workflow di gestione delle eccezioni

Fornisce un processo strutturato per richieste di eccezione basate sul rischio, approvazione e riesame periodico per una gestione tracciabile delle deviazioni.

Domande frequenti

Creato per Leader, dai Leader

Questa policy è stata redatta da un leader della sicurezza con oltre 25 anni di esperienza nell’implementazione e nell’audit di framework ISMS per organizzazioni globali. È progettata non solo come documento, ma come un framework difendibile che resiste alla verifica degli auditor.

Redatto da un esperto in possesso di:

Copertura & Argomenti

🏢 Dipartimenti target

🏷️ Copertura tematica

Questa policy è 1 di 37 nel Pacchetto Enterprise completo

Risparmia il 67%Ottieni tutte le 37 policy Enterprise per €599, invece di €1.813 acquistandole singolarmente.

Vedi Pacchetto Enterprise completo →