Prezentare generală

Această Politică de dezvoltare securizată stabilește cerințe obligatorii pentru integrarea controalelor de securitate în fiecare etapă a ciclului de viață al dezvoltării software (SDLC), asigurând că tot codul, intern, externalizat sau al terților, este supus unei validări riguroase de securitate și se aliniază cu standarde de referință precum ISO/IEC 27001:2022, NIST SP 800-53, GDPR și altele.

Securitate end-to-end

Aplică controale de securitate pe parcursul fiecărei faze de dezvoltare pentru a reduce proactiv riscul.

Programare securizată obligatorie

Impune utilizarea OWASP, SANS și a standardelor de programare specifice limbajului, evaluare inter pares și testare automatizată.

Supraveghere bazată pe roluri

Definește responsabilități clare pentru Ofițerul-șef pentru securitatea informațiilor (CISO), DevSecOps, dezvoltatori, QA și furnizori terți.

Conformitate și audit

Se aliniază cu ISO/IEC 27001:2022, NIST SP 800-53, GDPR, NIS2 și DORA pentru o acoperire solidă a reglementărilor.

Citește prezentarea completă

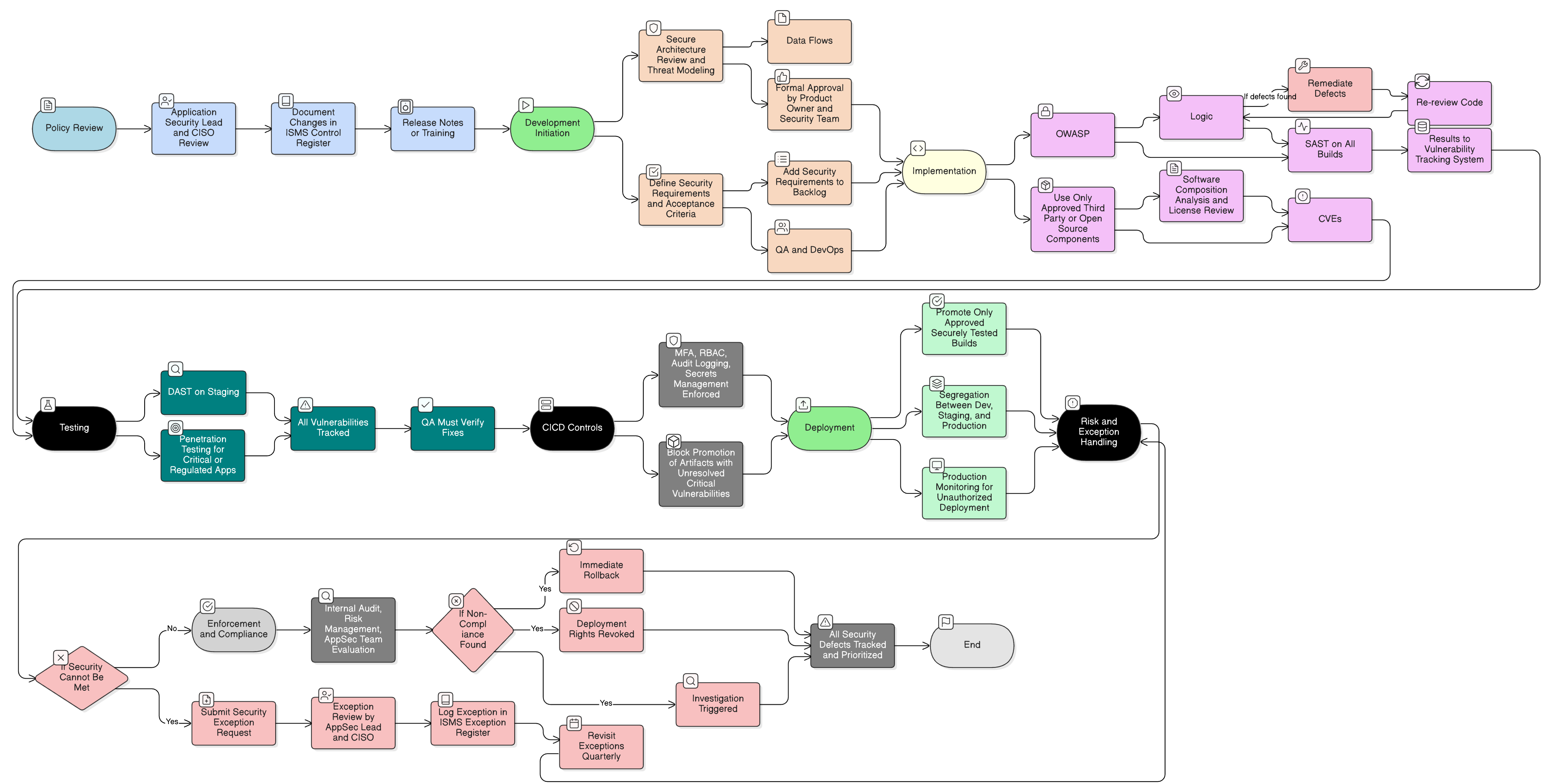

Diagramă politică

Faceți clic pe diagramă pentru a vizualiza dimensiunea completă

Conținut

Domeniu de aplicare și reguli de angajare

Cerințe de guvernanță pentru SDLC securizat

Responsabilități specifice rolului

Cerințe privind revizuirea codului și testarea de securitate

Proces de excepție și tratamentul riscului

Aliniere cu standarde și reglementări

Conformitate cu cadrul

🛡️ Standarde și cadre suportate

Acest produs este aliniat cu următoarele cadre de conformitate, cu mapări detaliate ale clauzelor și controalelor.

Politici conexe

Politica de securitate a informației

Stabilește mandatul strategic pentru integrarea securității în toate sistemele informatice, iar dezvoltarea securizată este un control operațional fundamental.

Politica de control al accesului

Definește măsurile de control pentru restricționarea accesului la mediile de dezvoltare, depozite, instrumente de build și fluxuri de integrare și livrare continuă (CI/CD).

Politica de management al schimbărilor

Asigură că schimbările de cod, lansările și implementările sunt supuse aprobării corespunzătoare, planificării revenirii și verificării post-implementare.

Politica de management al activelor

Sprijină inventarul activelor pentru mediile de dezvoltare, depozitele sursă și sistemele de build ca active gestionate, supuse clasificării și protecției.

Politica de jurnalizare și monitorizare

Se aplică fluxurilor de dezvoltare, asigurând că procesele de build, promovările de cod și evenimentele de implementare sunt jurnalizate pentru audit, monitorizate și analizate pentru anomalii de securitate.

Politica de răspuns la incidente

Oferă cadrul pentru analizarea și răspunsul la incidente privind defectele de securitate descoperite post-implementare sau în timpul testării de securitate a aplicațiilor.

Despre politicile Clarysec - Politica de dezvoltare securizată

Guvernanța eficientă a securității necesită mai mult decât formulări; necesită claritate, responsabilitate și o structură care se scalează odată cu organizația. Șabloanele generice eșuează adesea, creând ambiguitate prin paragrafe lungi și roluri nedefinite. Această politică este concepută pentru a fi coloana vertebrală operațională a programului dvs. de securitate. Atribuim responsabilități rolurilor specifice întâlnite într-o întreprindere modernă, inclusiv Ofițerul-șef pentru securitatea informațiilor (CISO), echipa de securitate a informațiilor și comitetele relevante, asigurând responsabilitate clară. Fiecare cerință este o clauză numerotată unic (de ex., 5.1.1, 5.1.2). Această structură atomică face politica ușor de implementat, de auditat în raport cu controale specifice și de personalizat în siguranță fără a afecta integritatea documentului, transformând-o dintr-un document static într-un cadru dinamic și aplicabil.

Guvernanță riguroasă a codului terților

Impune validare formală, scanarea vulnerabilităților și revizuiri de securitate ale lanțului de aprovizionare pentru toate componentele externalizate și open-source.

Medii Dev/Test controlate

Impune segmentarea, seturi de date curățate și acces la internet blocat pentru sisteme non-producție, pentru a preveni scurgerile de date.

Flux de lucru pentru gestionarea excepțiilor

Oferă un proces structurat pentru solicitări de excepții bazate pe risc, aprobare și revizuire periodică pentru gestionarea trasabilă a abaterilor.

Întrebări frecvente

Conceput pentru lideri, de către lideri

Această politică a fost elaborată de un lider în securitate cu peste 25 de ani de experiență în implementarea și auditarea cadrelor ISMS pentru organizații globale. Este concepută nu doar ca un document, ci ca un cadru defensibil, care rezistă analizei unui auditor.

Elaborat de un expert care deține:

Acoperire și subiecte

🏢 Departamente țintă

🏷️ Acoperire tematică

Această politică este 1 din 37 în Pachetul complet Enterprise

Economisiți 67%Obțineți toate cele 37 de politici Enterprise pentru €599, în loc de €1.813 individual.

Vezi Pachetul complet Enterprise →