Επισκόπηση

Η παρούσα Πολιτική Ασφαλούς Ανάπτυξης θέτει υποχρεωτικές απαιτήσεις για την ενσωμάτωση ελέγχων ασφάλειας σε κάθε στάδιο ανάπτυξης λογισμικού, διασφαλίζοντας ότι όλος ο κώδικας, εσωτερικός, εξωτερικής ανάθεσης ή τρίτων μερών, υποβάλλεται σε αυστηρή επικύρωση ασφάλειας και ευθυγραμμίζεται με κορυφαία πρότυπα όπως ISO/IEC 27001:2022, NIST SP 800-53, GDPR και άλλα.

Ασφάλεια από άκρο σε άκρο

Επιβάλλει ελέγχους ασφάλειας σε κάθε φάση ανάπτυξης για προληπτική μείωση του κινδύνου.

Υποχρεωτικός ασφαλής προγραμματισμός

Απαιτεί χρήση OWASP, SANS και προτύπων κωδικοποίησης ανά γλώσσα, ομότιμη αξιολόγηση και αυτοματοποιημένες δοκιμές.

Εποπτεία βάσει ρόλων

Ορίζει σαφείς αρμοδιότητες για τον Επικεφαλής Ασφάλειας Πληροφοριών (CISO), DevSecOps, προγραμματιστές, QA και προμηθευτές τρίτων μερών.

Συμμόρφωση και έλεγχος

Ευθυγραμμίζεται με ISO/IEC 27001:2022, NIST SP 800-53, GDPR, NIS2 και DORA για ισχυρή κανονιστική κάλυψη.

Διαβάστε πλήρη επισκόπηση

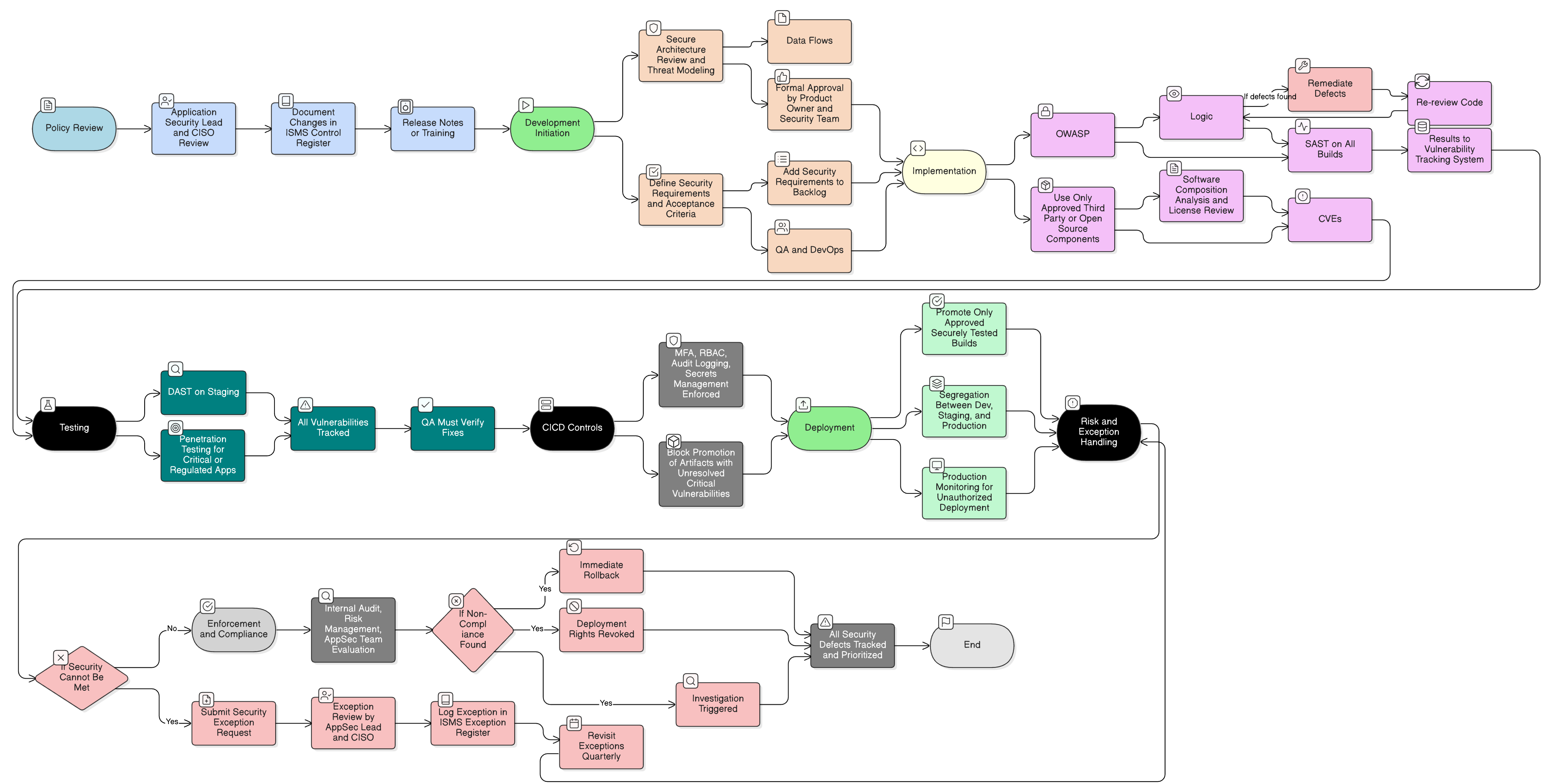

Διάγραμμα Πολιτικής

Κάντε κλικ στο διάγραμμα για προβολή σε πλήρες μέγεθος

Περιεχόμενα

Πεδίο εφαρμογής και Κανόνες εμπλοκής

Απαιτήσεις Διακυβέρνησης Ασφαλούς SDLC

Αρμοδιότητες ειδικές ανά ρόλο

Απαιτήσεις ανασκόπησης κώδικα και δοκιμών ασφάλειας

Διαδικασία εξαίρεσης και αντιμετώπισης κινδύνου

Ευθυγράμμιση με πρότυπα και κανονισμούς

Συμμόρφωση με πλαίσιο

🛡️ Υποστηριζόμενα πρότυπα & πλαίσια

Αυτό το προϊόν είναι ευθυγραμμισμένο με τα ακόλουθα πλαίσια συμμόρφωσης, με λεπτομερείς αντιστοιχίσεις ρητρών και ελέγχων.

Σχετικές πολιτικές

Πολιτική Ασφάλειας Πληροφοριών

Θέτει τη στρατηγική εντολή για την ενσωμάτωση της ασφάλειας σε όλα τα πληροφοριακά συστήματα του οργανισμού, όπου η ασφαλής ανάπτυξη αποτελεί θεμελιώδη λειτουργικό έλεγχο.

Πολιτική Ελέγχου Πρόσβασης

Ορίζει τα μέτρα ελέγχου για τον περιορισμό πρόσβασης σε περιβάλλοντα ανάπτυξης, αποθετήρια, εργαλεία build και αγωγούς CI/CD.

Πολιτική Διαχείρισης Αλλαγών

Διασφαλίζει ότι οι αλλαγές κώδικα, οι εκδόσεις και οι εγκαταστάσεις υπόκεινται σε κατάλληλη έγκριση, σχεδιασμό επαναφοράς και επαλήθευση μετά την ανάπτυξη.

Πολιτική Διαχείρισης Περιουσιακών Στοιχείων

Υποστηρίζει τη διατήρηση μητρώου περιουσιακών στοιχείων για περιβάλλοντα ανάπτυξης, αποθετήρια πηγαίου κώδικα και συστήματα build ως διαχειριζόμενα περιουσιακά στοιχεία που υπόκεινται σε ταξινόμηση περιουσιακών στοιχείων και προστασία.

Πολιτική Καταγραφής και Παρακολούθησης

Εφαρμόζεται στους αγωγούς ανάπτυξης, διασφαλίζοντας ότι οι διαδικασίες build, οι προωθήσεις κώδικα και τα συμβάντα εγκατάστασης καταγράφονται, τίθενται υπό παρακολούθηση και αναλύονται για ανωμαλίες ασφάλειας.

Πολιτική Αντιμετώπισης Περιστατικών (P30)

Παρέχει το πλαίσιο για την ανάλυση και την αντιμετώπιση περιστατικών σε ελαττώματα ασφάλειας που εντοπίζονται μετά την ανάπτυξη ή κατά τις δοκιμές ασφάλειας εφαρμογών.

Σχετικά με τις Πολιτικές της Clarysec - Πολιτική Ασφαλούς Ανάπτυξης

Η αποτελεσματική διακυβέρνηση ασφάλειας απαιτεί περισσότερα από διατυπώσεις· απαιτεί σαφήνεια, λογοδοσία και δομή που κλιμακώνεται με τον οργανισμό σας. Τα γενικά πρότυπα συχνά αποτυγχάνουν, δημιουργώντας ασάφεια με μακροσκελείς παραγράφους και μη ορισμένους ρόλους. Αυτή η πολιτική έχει σχεδιαστεί ώστε να αποτελεί τη λειτουργική ραχοκοκαλιά του προγράμματος ασφάλειάς σας. Αναθέτουμε αρμοδιότητες στους συγκεκριμένους ρόλους που συναντώνται σε μια σύγχρονη επιχείρηση, συμπεριλαμβανομένων του Επικεφαλής Ασφάλειας Πληροφοριών (CISO), της Ασφάλειας Πληροφοριών και των σχετικών επιτροπών, διασφαλίζοντας σαφή λογοδοσία. Κάθε απαίτηση είναι μια μοναδικά αριθμημένη ρήτρα (π.χ. 5.1.1, 5.1.2). Αυτή η ατομική δομή καθιστά την πολιτική εύκολη στην υλοποίηση, στον έλεγχο έναντι συγκεκριμένων ελέγχων και στην ασφαλή προσαρμογή χωρίς να επηρεάζεται η ακεραιότητα του εγγράφου, μετατρέποντάς την από στατικό έγγραφο σε δυναμικό, εφαρμόσιμο πλαίσιο.

Αυστηρή διακυβέρνηση κώδικα τρίτων μερών

Απαιτεί επίσημη επικύρωση, σάρωση ευπαθειών και ανασκοπήσεις ασφάλειας αλυσίδας εφοδιασμού για όλα τα στοιχεία εξωτερικής ανάθεσης και ανοικτού κώδικα.

Ελεγχόμενα περιβάλλοντα Dev/Test

Επιβάλλει τμηματοποίηση, καθαρισμένα σύνολα δεδομένων και αποκλεισμό πρόσβασης στο διαδίκτυο για μη παραγωγικά συστήματα, ώστε να αποτρέπεται η διαρροή δεδομένων.

Ροή εργασίας διαχείρισης εξαιρέσεων

Παρέχει δομημένη διαδικασία για αιτήματα εξαιρέσεων βάσει κινδύνου, έγκριση και περιοδική ανασκόπηση για ιχνηλάσιμη διαχείριση αποκλίσεων.

Συχνές ερωτήσεις

Σχεδιασμένο για Ηγέτες, από Ηγέτες

Η παρούσα πολιτική έχει συνταχθεί από ηγετικό στέλεχος ασφάλειας με περισσότερα από 25 έτη εμπειρίας στην υλοποίηση και τον έλεγχο πλαισίων ISMS σε παγκόσμιους οργανισμούς. Δεν έχει σχεδιαστεί απλώς ως έγγραφο, αλλά ως ένα τεκμηριωμένο πλαίσιο που αντέχει στον έλεγχο των ελεγκτών.

Συντάχθηκε από ειδικό που κατέχει:

Κάλυψη & Θέματα

🏢 Τμήματα-στόχοι

🏷️ Θεματική κάλυψη

Αυτή η πολιτική είναι 1 από 37 στο πλήρες Πακέτο Enterprise

Εξοικονομήστε 67%Αποκτήστε όλες τις 37 πολιτικές Enterprise για €599, αντί για €1.813 αγοράζοντας ξεχωριστά.

Δείτε το πλήρες Πακέτο Enterprise →