Pregled

Ova Politika sigurnog razvoja postavlja obvezne zahtjeve za ugrađivanje sigurnosnih kontrola u svakoj fazi razvoja softvera, osiguravajući da sav kod, interni, vanjski ugovoreni ili kod trećih strana, prolazi rigoroznu validaciju kontrola i da je usklađen s vodećim standardima kao što su ISO/IEC 27001:2022, NIST SP 800-53, GDPR i drugi.

Sigurnost od početka do kraja

Provodi sigurnosne kontrole kroz svaku fazu razvoja kako bi se proaktivno smanjio rizik.

Obvezno sigurno kodiranje

Zahtijeva uporabu OWASP, SANS i jezično specifičnih standarda kodiranja, vršnjački pregled i automatizirano testiranje.

Nadzor temeljen na ulogama

Definira jasne odgovornosti za glavnog službenika za informacijsku sigurnost (CISO), DevSecOps, razvijatelje, QA i dobavljače trećih strana.

Usklađenost i revizija

Usklađeno s ISO/IEC 27001:2022, NIST SP 800-53, GDPR-om, NIS2 i DORA-om za snažan regulatorni obuhvat.

Pročitaj cijeli pregled

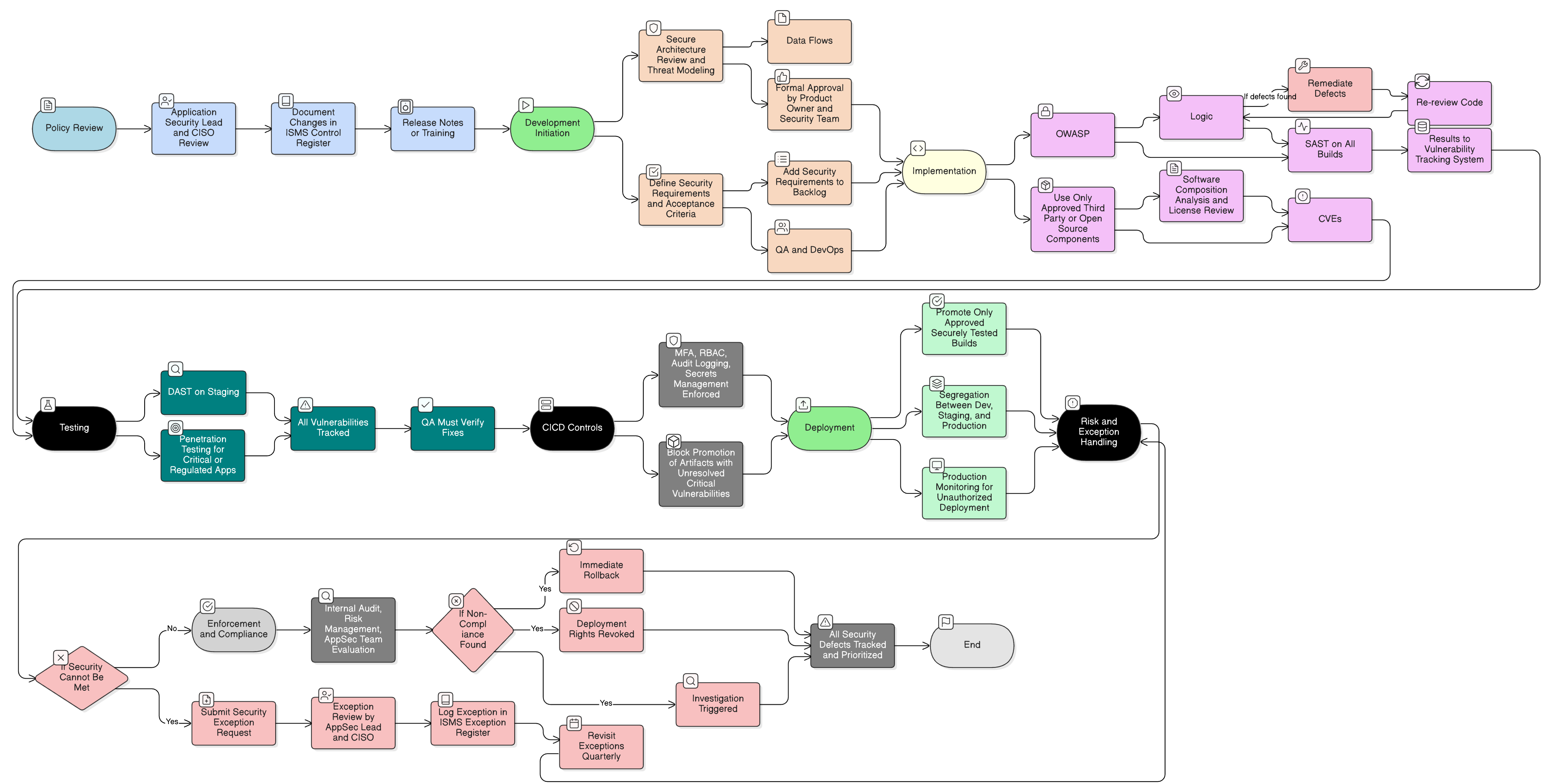

Dijagram politike

Kliknite na dijagram za prikaz u punoj veličini

Sadržaj

Opseg i pravila angažmana

Zahtjevi upravljanja sigurnim SDLC-om

Odgovornosti specifične za uloge

Zahtjevi za pregled koda i sigurnosno testiranje

Postupak iznimki i Plan obrade rizika

Usklađenost sa standardima i propisima

Usklađenost s okvirom

🛡️ Podržani standardi i okviri

Ovaj je proizvod usklađen sa sljedećim okvirima usklađenosti s detaljnim mapiranjem klauzula i kontrola.

Povezane politike

P01 Politika informacijske sigurnosti

Postavlja strateški mandat za ugrađivanje sigurnosti kroz sve informacijske sustave, pri čemu je siguran razvoj temeljna operativna kontrola.

Politika kontrole pristupa

Definira mjere kontrole pristupa za ograničavanje pristupa razvojnim okruženjima, repozitorijima, alatima za izgradnju i CI/CD cjevovodima.

P05 Politika upravljanja promjenama

Osigurava da su promjene koda, izdanja i uvođenja podložni pravilnom odobrenju, planiranju povrata i provjeri nakon uvođenja.

Politika upravljanja imovinom

Podržava popis imovine razvojnih okruženja, izvorišnih repozitorija i sustava za izgradnju kao upravljane imovine podložne klasifikaciji imovine i zaštiti.

Politika bilježenja i praćenja

Primjenjuje se na razvojne cjevovode, osiguravajući da se procesi izgradnje, promicanja koda i događaji uvođenja bilježe, prate i analiziraju radi anomalija.

Politika odgovora na incidente (P30)

Pruža okvir za analizu i odgovor na sigurnosne nedostatke otkrivene nakon uvođenja ili tijekom sigurnosnog testiranja aplikacija.

O Clarysec politikama - Politika sigurnog razvoja

Učinkovito upravljanje sigurnošću zahtijeva više od samih riječi; zahtijeva jasnoću, odgovornost i strukturu koja se može skalirati s vašom organizacijom. Generički predlošci često ne uspijevaju, stvarajući nejasnoće dugim odlomcima i nedefiniranim ulogama. Ova je politika osmišljena kao operativna okosnica vašeg sigurnosnog programa. Dodjeljujemo odgovornosti specifičnim ulogama koje se nalaze u modernom poduzeću, uključujući glavnog službenika za informacijsku sigurnost (CISO), IT sigurnost i relevantne odbore, osiguravajući jasnu odgovornost. Svaki je zahtjev jedinstveno numerirana odredba (npr. 5.1.1, 5.1.2). Ova atomska struktura čini politiku jednostavnom za implementaciju, omogućuje reviziju prema specifičnim kontrolama i sigurno prilagođavanje bez utjecaja na integritet dokumenta, pretvarajući je iz statičnog dokumenta u dinamičan, provediv okvir.

Strogo upravljanje kodom trećih strana

Zahtijeva formalnu validaciju, skeniranje ranjivosti i preglede sigurnosti opskrbnog lanca za sve vanjski ugovorene komponente i komponente otvorenog koda.

Kontrolirana razvojna/testna okruženja

Nalaže segmentaciju, očišćene skupove podataka i blokiran pristup internetu za neprodukcijske sustave kako bi se spriječilo curenje podataka.

Tijek rada upravljanja iznimkama

Pruža strukturirani postupak za zahtjeve za iznimkama temeljene na riziku, odobravanje i periodični pregled radi sljedivog postupanja s odstupanjima.

Često postavljana pitanja

Izrađeno za lidere, od lidera

Ovu politiku izradio je sigurnosni lider s više od 25 godina iskustva u implementaciji i auditiranju ISMS okvira u globalnim organizacijama. Osmišljena je ne samo kao dokument, već kao obrambeni okvir koji izdržava revizorski nadzor.

Izradio stručnjak s sljedećim kvalifikacijama:

Pokrivenost i teme

🏢 Ciljni odjeli

🏷️ Tematska pokrivenost

Ova politika je 1 od 37 u potpunom Enterprise paketu

Uštedite 67%Nabavite svih 37 Enterprise politika za €599, umjesto €1.813 pojedinačno.

Pogledaj potpuni Enterprise paket →