Apžvalga

Ši saugaus kūrimo politika nustato privalomus reikalavimus įterpti saugumo kontrolės priemones kiekviename programinės įrangos kūrimo etape, užtikrinant, kad visas kodas – vidinis, išorinis ar trečiųjų šalių – būtų griežtai validuojamas saugumo požiūriu ir atitiktų pirmaujančius standartus, tokius kaip ISO/IEC 27001:2022, NIST SP 800-53, BDAR ir kt.

Saugumas nuo pradžios iki pabaigos

Užtikrina saugumo kontrolės priemonių taikymą kiekviename kūrimo etape, kad būtų proaktyviai mažinama rizika.

Privalomas saugus programavimas

Reikalauja taikyti OWASP, SANS ir kalbai specifinius programavimo standartus, tarpusavio vertinimą ir automatizuotą testavimą.

Vaidmenimis pagrįsta priežiūra

Apibrėžia aiškias atsakomybes: Vyriausiasis informacijos saugumo pareigūnas (CISO), DevSecOps, kūrėjai, QA ir trečiųjų šalių paslaugų teikėjai.

Atitiktis ir auditas

Suderinta su ISO/IEC 27001:2022, NIST SP 800-53, BDAR, NIS2 ir DORA, užtikrinant plačią reglamentavimo aprėptį.

Skaityti visą apžvalgą

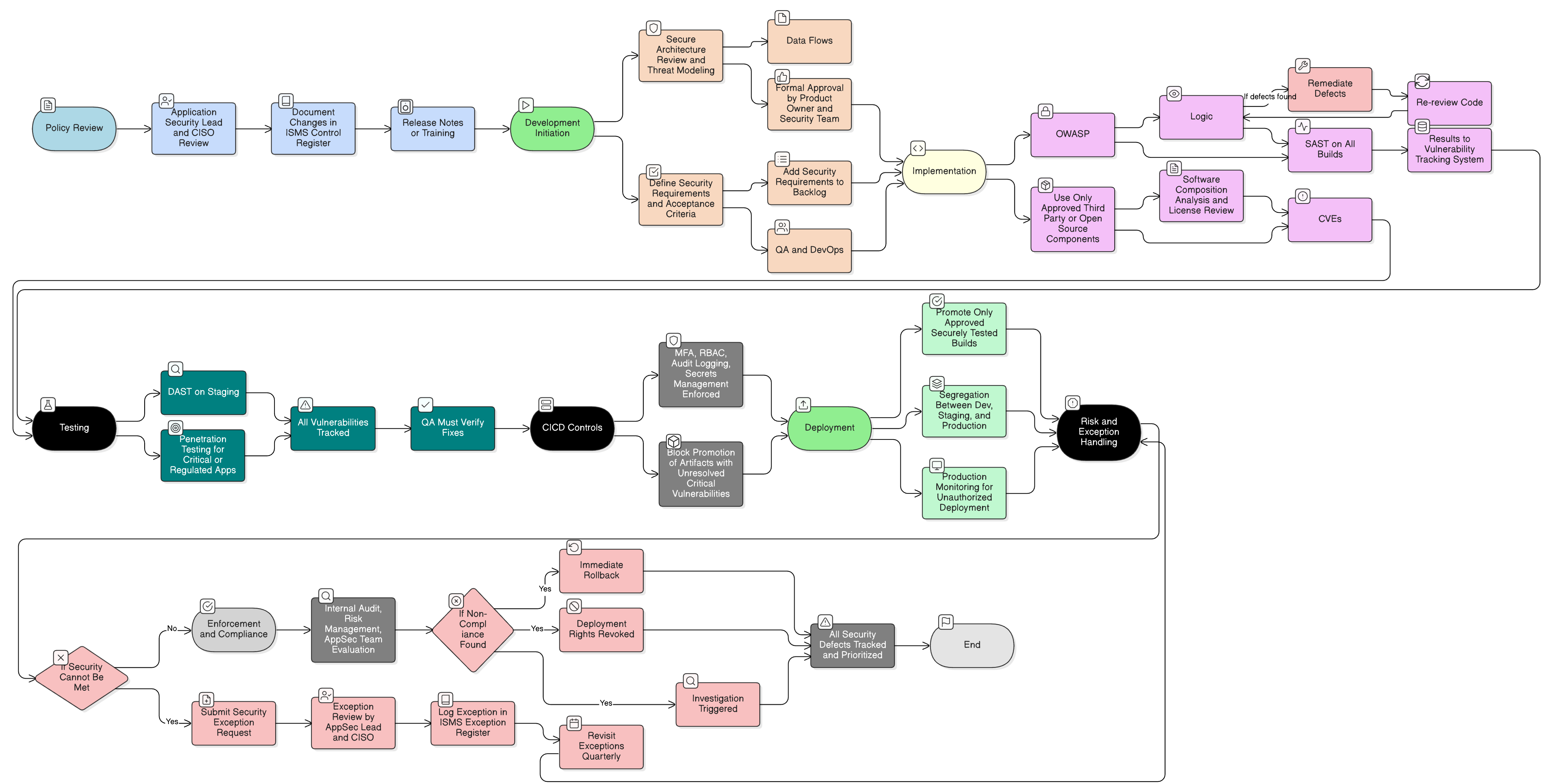

Politikos diagrama

Spustelėkite diagramą, kad peržiūrėtumėte visu dydžiu

Turinys

Taikymo sritis ir įsitraukimo taisyklės

Saugaus SDLC valdysenos reikalavimai

Konkretiems vaidmenims priskirtos atsakomybės

Kodo peržiūros ir saugumo testavimo reikalavimai

Išimčių ir rizikos tvarkymo procesas

Suderinamumas su standartais ir reglamentais

Sistemos atitiktis

🛡️ Palaikomi standartai ir sistemos

Šis produktas yra suderintas su šiomis atitikties sistemomis su išsamiu sąlygų ir kontrolės susiejimu.

Susijusios politikos

P01 Informacijos saugumo politika

Nustato strateginį įpareigojimą įterpti saugumą visose organizacijos informacinėse sistemose, o saugus kūrimas yra bazinė operacinė kontrolės priemonė.

Prieigos kontrolės politika

Apibrėžia kontrolės priemones, skirtas riboti prieigą prie kūrimo aplinkų, saugyklų, kūrimo įrankių ir CI/CD konvejerių.

P05 Pakeitimų valdymo politika

Užtikrina, kad kodo pakeitimams, laidoms ir diegimams būtų taikomas tinkamas patvirtinimas, grįžimo į ankstesnę būseną planavimas ir patikra po diegimo.

Turto valdymo politika

Palaiko kūrimo aplinkų, šaltinio saugyklų ir kūrimo sistemų inventorizavimą kaip valdomą turtą, kuriam taikomas turto klasifikavimas ir apsauga.

Žurnalinimo ir stebėsenos politika

Taikoma kūrimo konvejeriams, užtikrinant, kad kūrimo procesai, kodo perkėlimai ir diegimo įvykiai būtų registruojami žurnaluose, stebimi ir analizuojami dėl saugumo anomalijų.

Reagavimo į incidentus politika

Suteikia sistemą analizuoti ir reaguoti į saugumo trūkumus, aptiktus po diegimo arba taikomųjų programų saugumo testavimo metu.

Apie Clarysec politikas - Saugaus kūrimo politika

Efektyvi saugumo valdysena reikalauja daugiau nei formuluočių – ji reikalauja aiškumo, atskaitomybės ir struktūros, kuri gali būti plečiama kartu su organizacija. Bendriniai šablonai dažnai nepasiteisina, nes sukuria dviprasmybes dėl ilgų pastraipų ir neapibrėžtų vaidmenų. Ši politika sukurta kaip jūsų saugumo programos operacinis pagrindas. Atsakomybes priskiriame konkretiems vaidmenims, būdingiems šiuolaikinei įmonei, įskaitant Vyriausiąjį informacijos saugumo pareigūną (CISO), IT ir informacijos saugumo komandas ir atitinkamus komitetus, užtikrinant aiškią atskaitomybę. Kiekvienas reikalavimas pateikiamas kaip unikaliai sunumeruota nuostata (pvz., 5.1.1, 5.1.2). Tokia atomizuota struktūra leidžia politiką lengvai įgyvendinti, audituoti pagal konkrečias kontrolės priemones ir saugiai pritaikyti nepažeidžiant dokumento vientisumo, paverčiant ją iš statinio dokumento į dinamišką, įgyvendinamą sistemą.

Griežta trečiųjų šalių kodo valdysena

Reikalauja formalaus validavimo, pažeidžiamumų skenavimo ir tiekimo grandinės saugumo peržiūrų visiems išoriniams ir atvirojo kodo komponentams.

Kontroliuojamos kūrimo / testavimo aplinkos

Nustato segmentavimą, išvalytus duomenų rinkinius ir blokuotą interneto prieigą neprodukcinėms sistemoms, kad būtų išvengta duomenų nutekėjimo.

Išimčių valdymo darbo eiga

Pateikia struktūrizuotą procesą rizika pagrįstoms išimčių užklausoms, patvirtinimui ir periodinei peržiūrai, užtikrinant atsekamą nukrypimų tvarkymą.

Dažniausiai užduodami klausimai

Sukurta lyderiams, lyderių

Šią politiką parengė saugumo lyderis, turintis daugiau nei 25 metų patirtį diegiant ir audituojant ISMS sistemas tarptautinėse organizacijose. Ji sukurta ne tik kaip dokumentas, bet kaip pagrįsta sistema, atlaikanti auditoriaus vertinimą.

Parengė ekspertas, turintis šias kvalifikacijas:

Aprėptis ir temos

🏢 Tiksliniai skyriai

🏷️ Teminė aprėptis

Ši politika yra 1 iš 37 pilname Enterprise pakete

Sutaupykite 67%Gaukite visas 37 Enterprise politikas už €599, vietoje €1 813 perkant po vieną.

Peržiūrėti pilną Enterprise paketą →