Aperçu

Cette Politique de développement sécurisé définit des exigences obligatoires pour intégrer des contrôles de sécurité à chaque étape du cycle de vie du développement logiciel (SDLC), en garantissant que tout code — interne, externalisé ou tiers — fait l’objet d’une validation de sécurité rigoureuse et s’aligne sur des normes de référence telles que ISO/IEC 27001:2022, NIST SP 800-53, GDPR et d’autres.

Sécurité de bout en bout

Applique des contrôles de sécurité à chaque phase du développement afin de réduire les risques de manière proactive.

Programmation sécurisée obligatoire

Exige l’utilisation d’OWASP, de SANS et de normes de codage spécifiques au langage, l’évaluation par les pairs et des tests automatisés.

Supervision basée sur les rôles

Définit des responsabilités claires pour le Responsable de la sécurité des systèmes d’information (RSSI), DevSecOps, les développeurs, l’assurance qualité (QA) et les fournisseurs tiers.

Conformité et audit

S’aligne sur ISO/IEC 27001:2022, NIST SP 800-53, GDPR, NIS2 et DORA pour une couverture réglementaire solide.

Lire l'aperçu complet

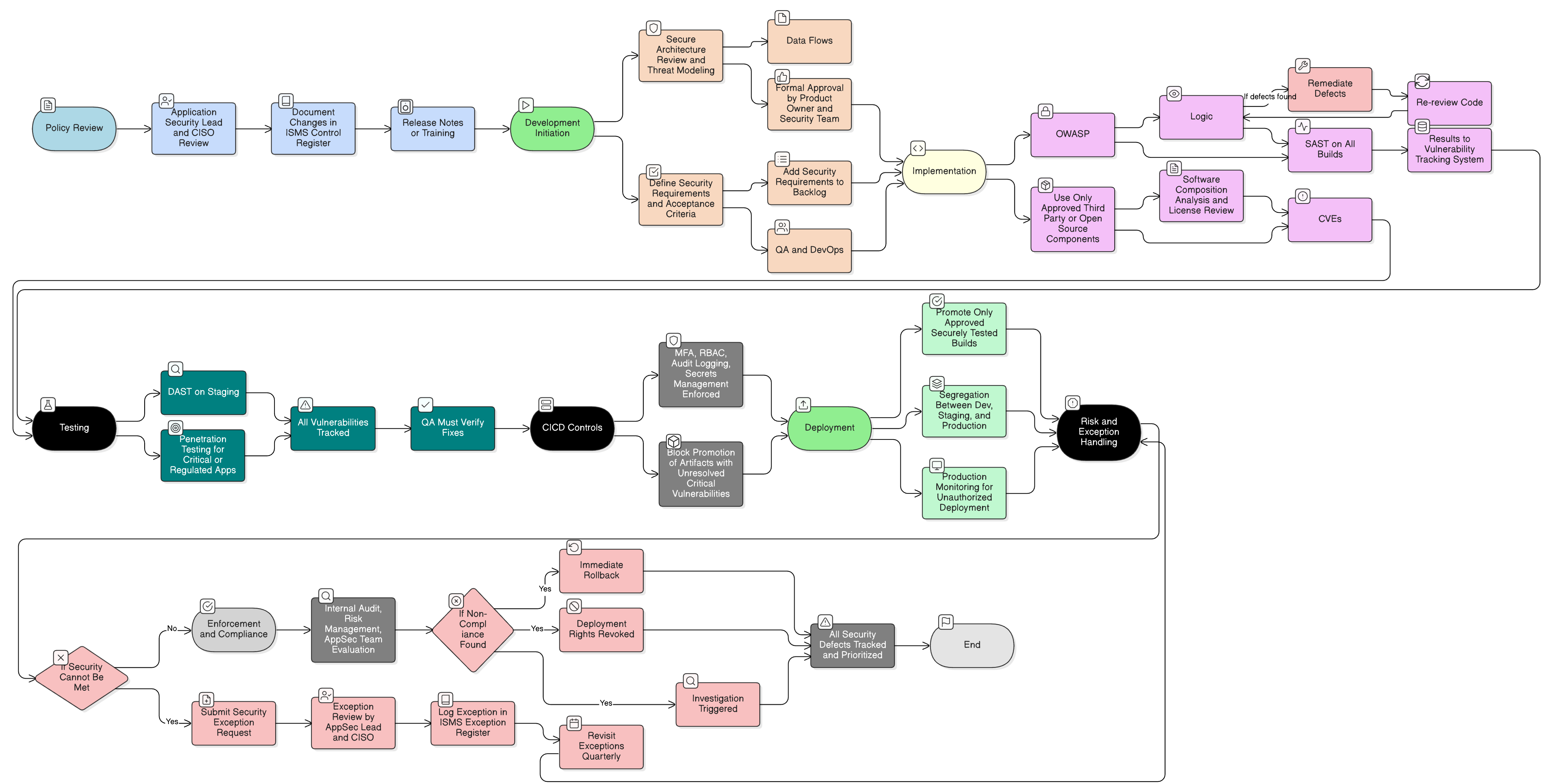

Diagramme de la politique

Cliquez sur le diagramme pour l’afficher en taille complète

Contenu

Domaine d'application et règles d’engagement

Exigences de gouvernance du SDLC sécurisé

Responsabilités spécifiques au rôle

Exigences de revue de code et de tests de sécurité

Processus de gestion des exceptions et de traitement des risques

Alignement sur les normes et réglementations

Conformité aux frameworks

🛡️ Normes et frameworks pris en charge

Ce produit est aligné sur les frameworks de conformité suivants, avec des mappages détaillés de clauses et de contrôles.

Politiques associées

Politique de sécurité de l’information

Établit le mandat stratégique d’intégration de la sécurité dans tous les systèmes d'information, dont le développement sécurisé constitue une mesure opérationnelle fondamentale.

Politique de contrôle d’accès

Définit les mesures de contrôle pour restreindre l’accès aux environnements de développement, dépôts, outils de build et pipelines CI/CD.

P05 Politique de gestion des changements

Garantit que les changements de code, versions et déploiements sont soumis à une approbation appropriée, à la planification du retour arrière et à une vérification post-déploiement.

Politique de gestion des actifs

Soutient l’inventaire des actifs des environnements de développement, dépôts de code source et systèmes de build en tant qu’actifs gérés soumis à classification et protection.

Politique de journalisation et de surveillance

S’applique aux pipelines de développement, en garantissant que les processus de build, promotions de code et événements de déploiement sont journalisés, surveillés et analysés pour détecter des anomalies de sécurité.

Politique de réponse aux incidents (P30)

Fournit le cadre pour analyser et répondre aux défauts de sécurité découverts après déploiement ou lors des tests de sécurité applicative.

À propos des politiques Clarysec - Politique de développement sécurisé

Une gouvernance de la sécurité efficace exige plus que des principes : elle requiert de la clarté, de la responsabilité et une structure qui s’adapte à l’organisation. Les modèles génériques échouent souvent, en créant de l’ambiguïté avec de longs paragraphes et des rôles non définis. Cette politique est conçue pour être l’ossature opérationnelle de votre programme de sécurité. Nous attribuons des responsabilités aux rôles spécifiques présents dans une entreprise moderne, notamment le Responsable de la sécurité des systèmes d’information (RSSI), les équipes de sécurité informatique et les comités pertinents, afin d’assurer une responsabilité claire. Chaque exigence est une clause numérotée de manière unique (p. ex. 5.1.1, 5.1.2). Cette structure atomique rend la politique facile à mettre en œuvre, à auditer par rapport à des contrôles spécifiques et à personnaliser en toute sécurité sans affecter l’intégrité du document, la transformant d’un document statique en un cadre dynamique et actionnable.

Gouvernance rigoureuse du code tiers

Exige une validation formelle, des scans de vulnérabilités et des revues de sécurité de la chaîne d’approvisionnement pour tous les composants externalisés et open source.

Environnements de dev/test contrôlés

Impose la segmentation, des jeux de données purgés et un accès Internet bloqué pour les systèmes hors production afin d’éviter les fuites de données.

Processus de gestion des exceptions

Fournit un processus structuré de demandes de dérogation fondées sur les risques, d’approbation et de revue périodique pour une gestion traçable des écarts.

Foire aux questions

Conçu pour les dirigeants, par des dirigeants

Cette politique a été rédigée par un responsable de la sécurité disposant de plus de 25 ans d’expérience dans le déploiement et l’audit de cadres ISMS pour des entreprises mondiales. Elle est conçue non seulement comme un document, mais comme un cadre défendable résistant à l’examen des auditeurs.

Rédigé par un expert titulaire de :

Couverture & Sujets

🏢 Départements cibles

🏷️ Couverture thématique

Cette politique est 1 sur 37 dans le Pack Entreprise complet

Économisez 67%Obtenez les 37 politiques Entreprise pour €599, au lieu de €1 813 à l'unité.

Voir le Pack Entreprise complet →