Áttekintés

Ez a biztonságos fejlesztési szabályzat kötelező követelményeket határoz meg a biztonsági kontrollok beépített biztonság szerinti alkalmazására a szoftverfejlesztés minden szakaszában, biztosítva, hogy minden kód – belső, kiszervezett vagy harmadik féltől származó – szigorú kontrollvalidáláson menjen keresztül, és összhangban legyen a vezető szabványokkal, például az ISO/IEC 27001:2022, a NIST SP 800-53, a GDPR és más előírásokkal.

Végponttól végpontig terjedő biztonság

Biztonsági kontrollokat érvényesít a fejlesztés minden fázisában a kockázat proaktív csökkentése érdekében.

Kötelező biztonságos kódolás

Megköveteli az OWASP, a SANS és a nyelvspecifikus kódolási szabványok alkalmazását, a társfelülvizsgálatot és az automatizált tesztelést.

Szerepkör-alapú felügyelet

Egyértelmű felelősségeket határoz meg az információbiztonsági vezető (CISO), a DevSecOps, a fejlesztők, a QA és a harmadik fél beszállítók számára.

Megfelelés és audit

Összhangban van az ISO/IEC 27001:2022, a NIST SP 800-53, a GDPR, a NIS2 és a DORA követelményeivel a széles körű szabályozási lefedettség érdekében.

Teljes áttekintés olvasása

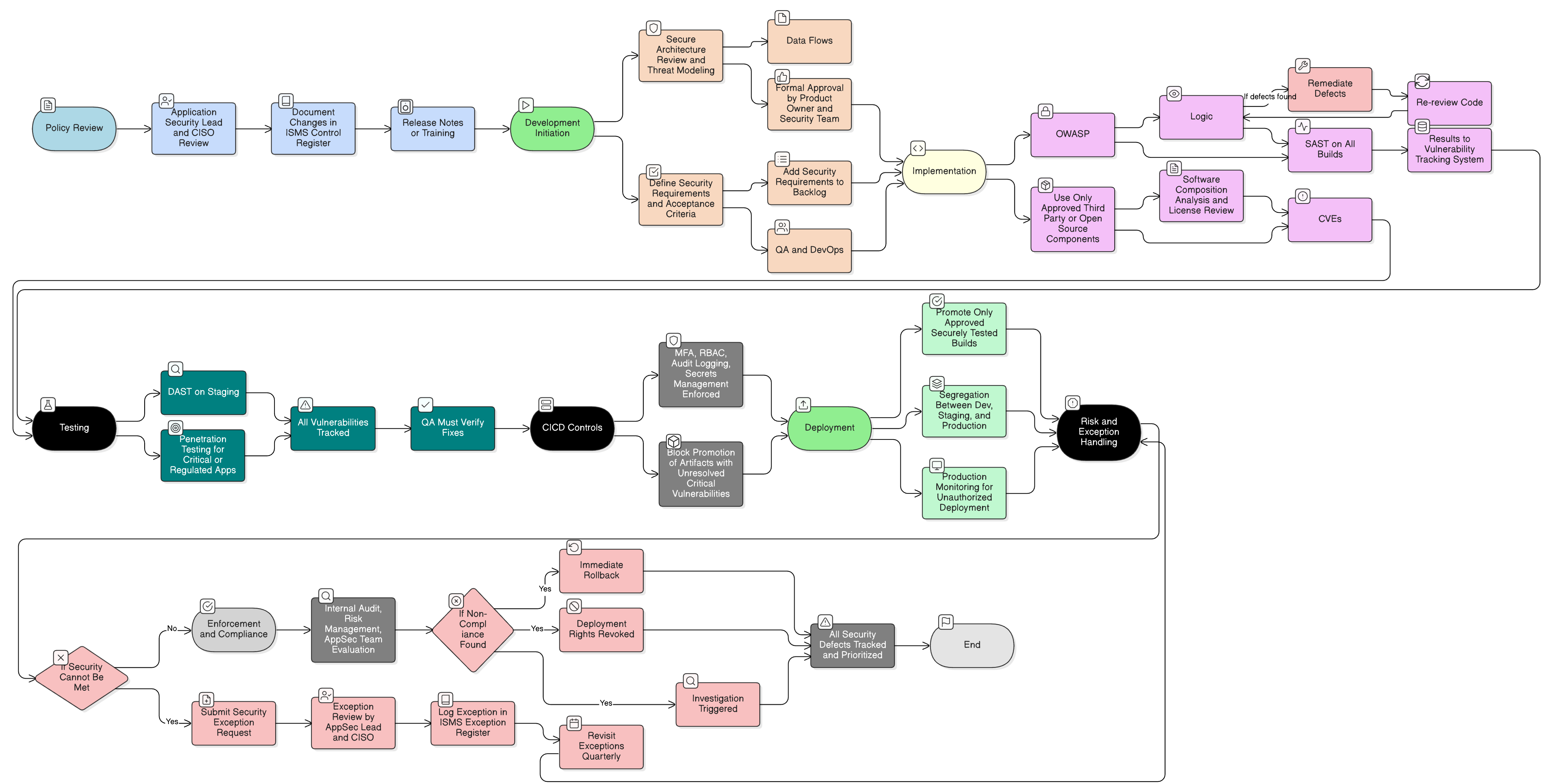

Irányelv-diagram

Kattintson a diagramra a teljes méret megtekintéséhez

Tartalom

Hatókör és együttműködési szabályok

Biztonságos SDLC irányítási követelmények

Szerepkör-specifikus felelősségek

Kód-felülvizsgálat és biztonsági tesztelés követelményei

Kivételkezelés és kockázatkezelési folyamat

Összhang a szabványokkal és szabályozásokkal

Keretrendszer-megfelelőség

🛡️ Támogatott szabványok és keretrendszerek

Ez a termék a következő megfelelőségi keretrendszerekhez igazodik, részletes záradék- és vezérlőleképezésekkel.

Kapcsolódó irányelvek

P01 Információbiztonsági szabályzat

Meghatározza a beépített biztonság stratégiai mandátumát valamennyi információs rendszerben, amelynek a biztonságos fejlesztés alapvető operatív kontrollja.

Hozzáférés-vezérlési szabályzat

Meghatározza a kontrollintézkedéseket a fejlesztési környezetekhez, repozitóriumokhoz, build eszközökhöz és CI/CD pipeline-ekhez való hozzáférés korlátozására.

P05 Változáskezelési szabályzat

Biztosítja, hogy a kódváltoztatások, szoftverkiadások és telepítések megfelelő jóváhagyás, visszaállítási tervezés és telepítés utáni ellenőrzés alá essenek.

Eszközkezelési szabályzat

Támogatja a fejlesztési környezetek, forráskód-repozitóriumok és build rendszerek eszközleltár szerinti nyilvántartását, mint kezelt eszközök, amelyek adatosztályozás és védelem alá esnek.

Naplózási és monitorozási szabályzat

A fejlesztési pipeline-ekre is vonatkozik, biztosítva, hogy a build folyamatok, kódpromóciók és telepítési események naplózásra, monitorozásra és biztonsági anomáliák szempontjából elemzésre kerüljenek.

Incidenskezelési szabályzat

Keretrendszert biztosít a telepítés után vagy alkalmazásbiztonsági tesztelés során feltárt hibák elemzéséhez és incidensreagálásához.

A Clarysec irányelveiről - Biztonságos fejlesztési szabályzat

A hatékony biztonsági irányítás több mint megfogalmazás: egyértelműséget, elszámoltathatóságot és a szervezettel együtt skálázódó struktúrát igényel. Az általános sablonok gyakran nem működnek, mert kétértelműséget teremtenek hosszú bekezdésekkel és nem definiált szerepekkel. Ez a szabályzat úgy készült, hogy az Ön biztonsági programjának operatív gerince legyen. A felelősségeket a modern vállalatokban ténylegesen meglévő szerepkörökhöz rendeljük, beleértve az információbiztonsági vezetőt (CISO), az IT- és információbiztonsági csapatokat és a releváns bizottságokat, biztosítva az egyértelmű elszámoltathatóságot. Minden követelmény egyedi sorszámozott záradék (pl. 5.1.1, 5.1.2). Ez az atomi struktúra megkönnyíti a szabályzat bevezetését, az egyes kontrollok szerinti auditálást, és a dokumentum integritásának sérülése nélküli biztonságos testreszabást, így a szabályzat statikus dokumentumból dinamikus, végrehajtható keretrendszerré válik.

Szigorú harmadik fél kódirányítás

Formális validálást, sérülékenységvizsgálatot és ellátási lánc biztonsági felülvizsgálatokat ír elő minden kiszervezett és nyílt forráskódú komponensre.

Kontrollált fejlesztési/tesztkörnyezetek

Elkülönítést, megtisztított adatkészleteket és internet-hozzáférés tiltását írja elő a nem éles rendszerekhez az adatvesztés megelőzése (DLP) és az adatleakage megelőzése érdekében.

Kivételkezelési munkafolyamat

Strukturált folyamatot biztosít a kockázatalapú kivételkérelmekhez, jóváhagyáshoz és időszakos felülvizsgálathoz a nyomon követhető eltéréskezelés érdekében.

Gyakran ismételt kérdések

Vezetőknek, vezetők által

Ez az irányelv egy biztonsági vezető által készült, aki több mint 25 éves tapasztalattal rendelkezik ISMS keretrendszerek bevezetésében és auditálásában globális vállalatoknál. Nem csupán dokumentumként készült, hanem olyan védhető keretrendszerként, amely megfelel az auditorok vizsgálatának.

Az alábbi képesítésekkel rendelkező szakértő készítette:

Lefedettség és témák

🏢 Célterületek

🏷️ Témafedezet

Ez az irányelv 1 a 37-ből a teljes Enterprise-csomagban

Spóroljon 67%-otSzerezze be mind a 37 Enterprise-irányelvet €599-ért. ahelyett hogy egyenként €1 813-t fizetne.

Teljes Enterprise-csomag megtekintése →